La interconexión de dispositivos de red es fundamental para el funcionamiento de cualquier infraestructura tecnológica moderna. En particular, la capacidad de un switch Cisco para conectarse a Internet a través de una interfaz Ethernet serial abre un abanico de posibilidades para la gestión, el acceso remoto y la expansión de redes. Este artículo explora en detalle el proceso de configuración, las consideraciones técnicas y las mejores prácticas para lograr esta conectividad, utilizando la información proporcionada y complementándola con conocimientos técnicos relevantes.

Entendiendo la Conexión Ethernet Serial en Switches Cisco

La conexión de un switch Cisco a Internet por una interfaz Ethernet serial implica la configuración específica de puertos y protocolos para asegurar una comunicación fluida y segura. A diferencia de las conexiones Ethernet convencionales que suelen emplear puertos RJ45, la conexión serial, especialmente en el contexto de la gestión remota o la interconexión de dispositivos de red de alta capacidad, puede referirse a interfaces específicas o a la forma en que se establece la comunicación a través de una red troncal Ethernet. La información proporcionada sugiere una confusión terminológica común donde "serial ethernet" podría referirse a la conexión de consola para administración inicial o a la configuración de puertos Ethernet para la salida a Internet. Nos centraremos en la configuración de puertos Ethernet para la conectividad a Internet, así como en la importancia de la consola para la gestión.

La Importancia de la Interfaz de Consola para la Configuración Inicial

Antes de poder conectar un switch Cisco a Internet, es crucial realizar una configuración inicial. El acceso a la consola es el método primario para esta etapa. Se utiliza un cable de consola (generalmente un cable de consola Cisco con conectores RJ45 en un extremo y DB9 o USB en el otro, dependiendo del adaptador) para conectar el puerto de consola del switch a un puerto serie o USB de un ordenador.

Para establecer la conexión, se requiere un programa emulador de terminal, como PuTTY. Al iniciar PuTTY, se debe seleccionar el tipo de conexión "Serie" e identificar el puerto COM al que está conectado el cable. La velocidad de transmisión (baud rate) típicamente utilizada para la consola de Cisco es de 9600 baudios. Una vez conectado, se puede interactuar con el switch a través de la interfaz de línea de comandos (CLI).

El proceso de configuración inicial, como se detalla en la información proporcionada, comienza al encender el switch. Si se requiere una configuración desde cero, se puede acceder al modo ROMMON pulsando Ctrl + Break (Pause) durante el arranque. Sin embargo, para una configuración estándar, se accede al prompt del switch.

Pasos Fundamentales para la Configuración de un Switch Cisco

La configuración de un switch Cisco para operar en una red, y eventualmente conectarse a Internet, sigue una serie de pasos lógicos. Estos pasos aseguran que el dispositivo esté debidamente identificado, protegido y preparado para la comunicación.

Paso 1: Acceso Inicial a la CLI

Conectar el switch al equipo utilizando un cable de consola que esté conectado al puerto de consola del switch y al puerto serie del equipo. Abrir PuTTY, seleccionar la categoría "Serie", ingresar el puerto COM correcto en la casilla "Línea serie para conectar a", configurar los ajustes de transferencia de línea serie (generalmente 9600 baudios, 8 bits de datos, sin paridad, 1 bit de parada, sin control de flujo) y hacer clic en "Abrir".

El símbolo del sistema inicial, típicamente Switch>, aparecerá en la pantalla.

Paso 2: Ingresar al Modo de Configuración Global

Para realizar cambios en la configuración, es necesario ingresar al modo privilegiado de EXEC y luego al modo de configuración global.

Escriba enable y presione "Enter". En esta etapa, es posible que no se requiera contraseña. Esto lo llevará al modo Switch# (modo EXEC privilegiado).

Para entrar al modo de configuración global, introduzca el comando:configure terminal

Esto lo llevará al modo Switch(config)#.

Paso 3: Asignar un Nombre de Host Único

Proporcionar un nombre de host para que el switch funcione en un entorno de red particular es esencial para su identificación. El nombre de host proporcionado debe ser único dentro de la red. Se recomienda cumplir con los estándares de nomenclatura para categorizar fácilmente los dispositivos.

Switch(config)# hostname <switch_name>Por ejemplo:Switch(config)# hostname Cisco_switch_x

Paso 4: Configurar la Gestión de Direcciones IP (para Acceso Remoto)

Para habilitar la conectividad remota al switch a través de SSH o Telnet, es necesario configurar una dirección IP. Generalmente, se asigna una dirección IP a una interfaz VLAN, comúnmente VLAN 1, que actúa como la interfaz de gestión del switch.

Switch(config)# interface vlan 1Switch(config-if)# ip address <ipaddress> <mask>Por ejemplo:Switch(config-if)# ip address 172.16.29.10 255.255.0.0

Paso 5: Configurar Contraseñas de Seguridad

La seguridad es primordial. Se deben configurar contraseñas para proteger el acceso al switch.

Contraseña de Habilitación (Enable Password/Secret): Restringe el acceso al modo privilegiado de EXEC. Se recomienda usar

enable secretpara una mayor seguridad, ya que cifra la contraseña.Switch(config)# enable secret <contraseña_secreta>Por ejemplo:Switch(config)# enable secret C1sc0P@ssw0rdContraseña para el Acceso VTY (Virtual Teletype): Protege el acceso remoto a través de Telnet o SSH.

Switch(config)# line vty 0 4(Para 5 líneas virtuales de acceso)Switch(config-line)# password <contraseña_vty>Switch(config-line)# loginSwitch(config-line)# transport input ssh telnet(Opcional, para especificar los protocolos permitidos)

Paso 6: Configurar el Protocolo de Enlace Troncal Virtual (VTP)

Si el switch se va a interconectar con otros switches Cisco en una red más grande, la configuración del VTP es importante para la gestión centralizada de VLANs. El VTP permite sincronizar la información de VLAN entre switches.

Switch(config)# vtp mode server (o client/transparent según el rol)Switch(config)# vtp domain <nombre_dominio>Switch(config)# vtp password <contraseña_vtp>

Es crucial asegurarse de que el número de revisión del VTP se restablezca a cero antes de agregar un nuevo switch a la red, especialmente si se está configurando un switch nuevo o un switch de respaldo. Esto se puede verificar con show vtp status y restablecer si es necesario.

Paso 7: Configurar Puertos de Enlace Troncal (Trunk Ports)

Para que un switch pueda transportar tráfico de múltiples VLANs, sus puertos conectados a otros switches o routers deben configurarse como puertos de enlace troncal.

Identifique el protocolo de encapsulación soportado. Si el puerto soporta ISL (Inter-Switch Link), se debe introducir switchport trunk encapsulation isl. Si soporta 802.1Q (el estándar más común), se puede introducir switchport trunk encapsulation dot1q o, si 802.1Q es el encapsulado nativo, simplemente configurar el puerto como trunk.

Switch(config)# interface <interface_id> (Ej: interface GigabitEthernet0/1)Switch(config-if)# switchport mode trunkSwitch(config-if)# switchport trunk encapsulation dot1q (Si es necesario)

Paso 8: Configurar Puertos de Acceso (Access Ports)

Los puertos que conectan a dispositivos finales (computadoras, impresoras) se configuran como puertos de acceso y se asignan a una VLAN específica.

Switch(config)# interface <interface_id>Switch(config-if)# switchport mode accessSwitch(config-if)# switchport access vlan <vlan_id>

Paso 9: Habilitar el Protocolo Spanning Tree (STP)

Para prevenir bucles de red en topologías redundantes, es fundamental que el switch tenga el STP habilitado y configurado correctamente. El STP evita que las tormentas de broadcast y la inestabilidad de la red ocurran debido a caminos redundantes. La información menciona la necesidad de que el switch sea compatible con STP para resolver problemas de bucle en topologías de anillo.

Los switches Cisco suelen tener STP habilitado por defecto. Se pueden configurar diferentes versiones (STP, RSTP, MSTP) y prioridades para optimizar la convergencia de la red.

Paso 10: Configurar la Puerta de Enlace Predeterminada (Default Gateway)

Para que el switch pueda enviar tráfico a redes fuera de su subred local (incluida Internet), necesita una puerta de enlace predeterminada. Esta se configura en la interfaz de gestión (VLAN 1) y debe apuntar a la dirección IP del router que tiene conexión a Internet.

Switch(config)# ip default-gateway <ip_router>

Paso 11: Guardar la Configuración

Una vez completada la configuración, es vital guardar los cambios en la memoria de arranque para que persistan después de un reinicio.

Switch# copy running-config startup-configO de forma abreviada:Switch# write memory

El switch le pedirá confirmación para guardar la configuración.

Configura Switch Cisco 2960: ¡Paso a Paso!

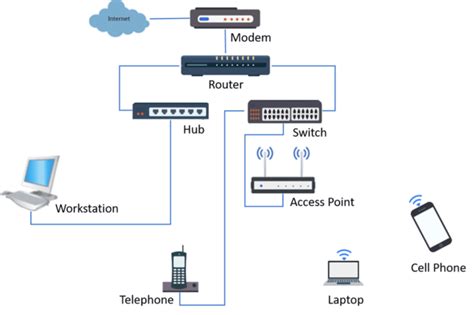

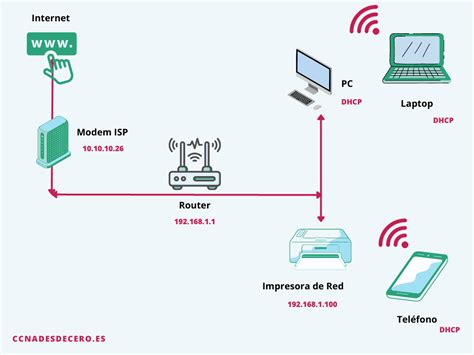

Conectando el Switch a Internet: El Rol del Router

La conexión directa de un switch a Internet es inusual. Los switches operan principalmente en la Capa 2 (Enlace de Datos) del modelo OSI y se encargan de la comunicación dentro de una red local (LAN). Para acceder a Internet, que es una red de Capa 3 (Red), el switch debe conectarse a un router.

El router actúa como la puerta de enlace entre la red local y la red externa (Internet). El switch se conecta a uno de los puertos LAN del router, y el router, a su vez, se conecta a un módem o directamente a la conexión a Internet de su proveedor de servicios (ISP).

Configuración del Router para Internet

El router debe estar configurado para:

- Obtener una dirección IP pública: Ya sea estáticamente configurada o a través de DHCP, dependiendo de su ISP.

- Ejecutar NAT (Network Address Translation): Para permitir que múltiples dispositivos en la red local compartan una única dirección IP pública.

- Ofrecer servicios de DHCP (opcional): Para asignar automáticamente direcciones IP a los dispositivos conectados al switch.

- Configurar el Firewall (opcional pero recomendado): Para proteger la red local de accesos no autorizados desde Internet.

Consideraciones Avanzadas y Mejores Prácticas

La información proporcionada también toca conceptos relacionados con la interconexión de múltiples switches, lo cual es relevante para redes más grandes y complejas que eventualmente necesitarán conectarse a Internet.

Interconexión de Múltiples Switches Ethernet

Existen varias tecnologías para conectar varios switches entre sí, cada una con sus ventajas y desventajas:

Cascada de Switches (Daisy Chain y Estrella):

- Daisy Chain (Cadena Margarita): Los switches se conectan secuencialmente (A-B-C). Simple pero carece de redundancia. Una falla en un enlace o switch afecta al resto. La topología circular mejora la redundancia pero puede crear bucles si no se usa STP.

- Estrella: Todos los switches de acceso se conectan a un switch central (núcleo). Ofrece un mejor rendimiento y gestión, pero el switch central es un punto único de falla.

Pila de Switches (Stacking): Varios switches físicos se gestionan como un único dispositivo lógico. Aumenta la densidad de puertos y simplifica la administración, ya que todos comparten una única dirección IP de gestión. Requiere switches compatibles y, a menudo, del mismo modelo y fabricante.

Clúster de Switches: Similar al apilamiento, donde múltiples switches se gestionan como una unidad lógica. Uno de los switches actúa como "switch de comando" y gestiona a los demás. También ahorra direcciones IP.

La elección entre estas tecnologías depende de la escala de la red, los requisitos de rendimiento, la redundancia necesaria y el presupuesto. Para conectar un entorno con múltiples switches a Internet, se configurará un router como puerta de enlace para el clúster o la pila de switches, o se conectará un switch de núcleo en una topología de estrella a dicho router.

Métricas de Calidad del Software y Gestión de Red

Aunque no es directamente parte de la configuración de la conexión a Internet, la mención de "Métricas de Calidad del Software" y "Métricas de Proceso y Proyecto de Software" sugiere la importancia de la planificación y la monitorización en la implementación de redes. La calidad de la red, la fiabilidad y el rendimiento pueden medirse utilizando métricas similares a las del software, como el tiempo de actividad (uptime), la latencia, el ancho de banda y la tasa de pérdida de paquetes.

Consideraciones de Seguridad Adicionales

- SSH sobre Telnet: Siempre que sea posible, utilice SSH (Secure Shell) en lugar de Telnet para el acceso remoto, ya que SSH cifra la comunicación, protegiendo las credenciales y los datos transmitidos.

- Listas de Control de Acceso (ACLs): Implemente ACLs en el switch y el router para filtrar el tráfico no deseado y restringir el acceso a servicios específicos.

- Seguridad de Puertos: Configure la seguridad de puertos en los switches para limitar el número de direcciones MAC permitidas en un puerto o para asociar direcciones MAC específicas a puertos.

- Actualizaciones de Firmware: Mantenga el firmware del switch y del router actualizado para corregir vulnerabilidades de seguridad conocidas.

Planificación de Red y Direccionamiento IP

Una planificación adecuada del direccionamiento IP es crucial. Utilice rangos de direcciones IP privadas (RFC 1918) para la red interna y asegúrese de que el router tenga una dirección IP pública válida asignada por el ISP. La información menciona la implementación de esquemas de direccionamiento IP, lo cual es un componente fundamental de cualquier diseño de red.

Comandos Cisco Útiles

Además de los comandos de configuración, los comandos show son vitales para verificar el estado de la red y solucionar problemas. Algunos ejemplos incluyen:

show ip interface brief: Muestra el estado de las interfaces IP.show vlan brief: Lista todas las VLANs y los puertos asignados.show running-config: Muestra la configuración activa.show ip route: Muestra la tabla de enrutamiento.show cdp neighbors: Muestra los dispositivos Cisco adyacentes (si CDP está habilitado).ping <ip_address>: Prueba la conectividad a un host.traceroute <ip_address>: Muestra la ruta que toman los paquetes hacia un host.

La conexión de un switch Cisco a Internet por Ethernet serial, entendiendo "serial ethernet" como la configuración de interfaces Ethernet para la salida a Internet y el uso de la consola para la gestión, es un proceso multifacético que requiere una comprensión detallada de la CLI de Cisco, los protocolos de red y la arquitectura de la red. Siguiendo estos pasos y consideraciones, se puede lograr una conectividad robusta y segura.