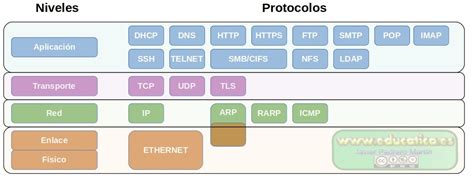

La seguridad en la red es un pilar fundamental que permite las comunicaciones seguras entre servidores y usuarios. En este contexto, el protocolo Transport Layer Security (TLS) ha experimentado una profunda revisión, presentando TLS 1.3 como el nuevo estándar oficial. Este protocolo, junto a otros esenciales como TCP, IP, UDP, DNS y HTTP/HTTPS, opera en segundo plano para que puedas navegar por Internet de forma segura. TLS 1.3 promete ser más seguro, veloz y privado que su predecesor, marcando un hito significativo en la protección de datos en línea.

El Camino Hacia TLS 1.3: De SSL a la Vanguardia de la Seguridad

El protocolo TLS reemplazó a un protocolo criptográfico anterior llamado Secure Sockets Layer (SSL). El proceso de establecimiento de una conexión segura es, en gran medida, transparente para los usuarios. Los datos entregados a través de la web pueden transmitirse con o sin cifrado, y es el cliente, como un navegador web, el que indica a los servidores que los datos deben ser cifrados. Esta necesidad de cifrado se hizo aún más evidente con vulnerabilidades descubiertas en protocolos más antiguos.

Tras el disgusto causado por el ataque POODLE, tanto Google como Chrome aseguraron sus últimas versiones de navegador (Firefox 35, Chrome 40) al prohibir por completo el uso del protocolo de encriptación SSL 3.0, ya que POODLE utiliza este protocolo como vector de ataque. Deshabilitar SSL 3.0 es definitivamente algo bueno. Sin embargo, la revelación posterior de que TLS 1.0 es también vulnerable parece haber cogido a muchos por sorpresa. Es importante tener en cuenta que POODLE y exploits similares funcionan cuando tanto el servidor como el navegador que finalizan una conexión supuestamente segura pueden ser engañados para que usen un protocolo obsoleto.

Para que puedas estar leyendo este texto en tu navegador, tanto este protocolo fundamental como tantos otros imprescindibles han entrado en acción. TLS 1.3, que terminó su definición en marzo y a finales de la semana pasada se publicó como el estándar que es, ya está ampliamente desplegado.

TLS 1.3: Un Salto Cualitativo en Seguridad, Privacidad y Rendimiento

TLS 1.3 representa una revisión significativa respecto a TLS 1.2, un protocolo fundamentado en gran medida en la base diseñada a mediados de los años noventa. La Internet Engineering Task Force (IETF) ha terminado oficialmente TLS 1.3 tras cerca de una treintena de versiones de pruebas, publicando la versión final.

Seguridad Reforzada

TLS 1.3, según han explicado sus responsables, elimina gran parte de la criptografía obsoleta de su predecesor. Se han abordado vulnerabilidades de alto perfil presentes en partes opcionales y anticuadas que fueron la causa de ataques reales como FREAK, Logjam y Sweet32. Esta revisión se centra únicamente en algoritmos sin vulnerabilidades conocidas, habiendo sido diseñado en cooperación con la comunidad de seguridad académica. El nuevo protocolo TLS 1.3 nos va a proporcionar una mayor seguridad que su predecesor, incorporando nuevas suites de cifrado para mejorar la seguridad de las conexiones.

Privacidad Mejorada

Respecto a TLS 1.2, esta revisión, que muchos opinan que debería haber sido la versión 2.0 por el avance que supone, mejora enormemente el establecimiento de comunicación -el "handshake" en inglés- encriptándolo en gran parte. Esta mejora ayuda a proteger las identidades de los participantes en las comunicaciones e impide el análisis del tráfico, según sus responsables.

Rendimiento Optimizado

En cuanto al rendimiento, las nuevas conexiones de TLS 1.3 están diseñadas para completarse en un viaje de ida y vuelta entre el cliente y el servidor, sin necesitar de más. Incluso algunas aplicaciones pueden emplear un modo de viaje de ida y vuelta de datos cero, que permite un envío previo de información al servidor. Esta mejora y el resto "hacen que TLS 1.3 sea más rápido que nunca", dicen desde la IETF. El protocolo TLS 1.3 trae importantes mejoras en la seguridad, siendo este punto uno de los más relevante, aunque tampoco se puede dejar de lado el cambio en la velocidad a la hora de navegar por las diferentes páginas web, ya que incorpora mecanismos para acelerar enormemente todas las conexiones, reduciendo el RTT (Round-Trip Time) de todas las solicitudes.

Qué y cómo funciona un certificado de seguridad SSL TLS

Certificados TLS y la Confianza en la Navegación

Los certificados de sitios web seguros de Transport Layer Security (TLS) verifican la propiedad y la integridad de la información de los sitios web que visitas. Los sitios web cuyas direcciones comienzan con https utilizan certificados de servidor TLS. El certificado raíz pertenece a una Autoridad de Certificación (CA) en la que el navegador confía para emitir otros certificados. Estos certificados contienen detalles de identificación sobre la organización que posee la clave privada. Cuando visitas un sitio web cuya dirección comienza con https y se detecta un problema con el certificado TLS, el navegador mostrará una página de error, como se explica en el artículo "¿Qué significa 'Su conexión no es segura'?".

Despliegue y Compatibilidad de TLS 1.3

Desde principios del año 2017 se ha ido incorporando este protocolo en los diferentes navegadores web. Por ejemplo, los primeros navegadores en incorporarlo fueron Firefox 51 y Chrome 56. Navegar a través de Internet con el último protocolo TLS 1.3 es muy importante si quieres tener la mejor seguridad, a la vez de la mejor velocidad de carga en las diferentes páginas web.

La gran mayoría de servidores web soporta tanto el protocolo TLS 1.2 como también el protocolo TLS 1.3. De hecho, la prioridad siempre será de usar TLS 1.3 en lugar de TLS 1.2 porque es claramente más rápido. Para disfrutar de las mejoras de esta nueva versión es necesario que el servidor también sea compatible con la nueva versión de TLS, ya que, de lo contrario, la conexión se realizaría a través de la versión 1.2 del mismo.

Brightcove, por ejemplo, ha anunciado que dejará de admitir gradualmente las versiones 1.0 o 1.1 de TLS. La seguridad de los datos de los clientes es una de las principales prioridades de Brightcove. Dado que TLS 1.0/1.1 está obsoleto, las conexiones con la plataforma Video Cloud deberán utilizar el protocolo de cifrado TLS 1.2 (o posterior). Debe asegurarse de que todas las conexiones a las API de Video Cloud (p. ej., una llamada desde un script de Python a la API de CMS) se realicen desde plataformas compatibles con TLS 1.2 o posterior. En general, el impacto debería limitarse a los dispositivos y navegadores más antiguos que representan una pequeña fracción de sus usuarios. Como se indicó anteriormente, las conexiones HTTP (sin cifrar) no se ven afectadas por el cambio. Se recomienda verificar las integraciones en plataformas y dispositivos en los que no se proporciona un reproductor o SDK, o donde se hayan creado integraciones personalizadas con sus API. En algunos casos, TLS 1.2 puede ser compatible pero deshabilitado.

Verificación y Configuración de TLS en Firefox

Si queremos comprobar qué versión máxima de TLS está utilizando nuestro navegador por defecto, podemos hacerlo desde un enlace de prueba específico. En cualquier navegador web utilizado, nos mostrará las versiones del protocolo TLS que pueden usar. Generalmente veremos que tanto la versión TLS 1.2 como TLS 1.3 se están usando. No es recomendable que utilices protocolos TLS anteriores, porque se han descubierto una serie de vulnerabilidades bastante importantes y se desaconseja su uso por completo. Actualmente los únicos protocolos que son válidos por todos los navegadores web, y que no nos darán problemas ni en la parte del servidor web ni tampoco en la parte de los clientes web, son TLS 1.2 y TLS 1.3.

Habilitar el uso de este protocolo en Firefox es muy similar a otros navegadores. Cambiaremos su valor por defecto a 4 y reiniciaremos el navegador. A partir de ahora, nuestro Firefox podrá utilizar el protocolo TLS 1.3 siempre que el servidor remoto lo permita. En las últimas versiones de Firefox, el valor de 4 ya se encuentra presente, es algo que debes tenerlo muy en cuenta. Por lo tanto, comprueba que el valor de security.tls.version.max es 4. Si no es así, hay que hacer doble clic sobre este para modificarlo. En ambos navegadores, si tenemos problemas con este nuevo protocolo, podemos deshabilitar el uso de TLS 1.3 simplemente volviendo a dejar los valores por defecto en ambas configuraciones de los dos navegadores.

Más Allá de HTTPS: Otros Usos de TLS 1.3

El protocolo TLS 1.3 no solamente está presente en el protocolo HTTPS, sino también en otros muy populares que usamos habitualmente en Internet:

- OpenVPN: Uno de los protocolos donde se usa TLS 1.3 es en el canal de control de OpenVPN, el popular software para establecer una VPN entre clientes y un servidor.

- FTPES: Otro uso muy habitual de TLS 1.3 es el protocolo FTPES, este protocolo nos permite transferir datos a través de un FTP de forma segura, ya que tanto la autenticación como los datos estarán cifrados y autenticados punto a punto, para evitar cualquier posible interceptación de la información.

Si tienes la posibilidad de usar TLS 1.3, úsalo siempre que sea posible, porque el establecimiento de la conexión se hará de manera muy rápida. Mantener la seguridad al navegar por Internet es clave para no tener problemas de privacidad. Si quieres que tus datos estén siempre protegidos y no puedan estafarte, recopilar información e incluso suplantar tu identidad, proteger el navegador va a ser muy importante.

Consideraciones Adicionales y Limitaciones

Es importante tener claro que lo mejor del protocolo TLS 1.3 es la rapidez de la conexión, tendremos una menor latencia en comparación de TLS 1.2, lo que se traduce en una mayor velocidad a la hora de cargar diferentes webs. Además, otro de los aspectos tan positivos que se deben tener en cuenta de esta versión en particular es que consume algo menos de recursos en la parte del servidor, por lo que nos ahorraremos uso de procesador principal.

Sin embargo, este protocolo no evita ataques que nos puedan realizar como los Man in the Middle. El SSLstrip sigue presente hoy en día para «obligar» a los clientes a conectarse a servidores web en modo HTTP en lugar de modo HTTPS, por lo que el ciberdelincuente que se pone en medio de la comunicación podrá seguir capturando la cookie de sesión o directamente las credenciales de acceso.

En resumen, la adopción de TLS 1.3 es un paso crucial hacia una Internet más segura y eficiente. La continua evolución de estos protocolos es esencial para contrarrestar las amenazas emergentes y garantizar la privacidad y la integridad de nuestras comunicaciones en línea.