La conexión exitosa a través de VPN es fundamental para el acceso seguro a redes corporativas y recursos remotos. Sin embargo, los usuarios a menudo se encuentran con errores frustrantes, uno de los cuales es un "desajuste en la versión TLS" al intentar conectar FortiClient. Este error, aunque puede parecer técnico, se reduce a una incompatibilidad en los protocolos de seguridad que los dispositivos cliente y servidor utilizan para establecer una conexión cifrada. Asegurar una evaluación precisa de las reglas de red es crucial para tomar decisiones informadas sobre el enrutamiento, y este problema de TLS es un ejemplo de cómo las configuraciones de red y seguridad pueden interferir con la conectividad.

Esta guía de solución de problemas tiene como objetivo abordar de manera integral este síntoma común, explorar sus posibles causas y ofrecer pasos sistemáticos para resolver problemas relacionados con la evaluación de reglas de red y, específicamente, con el desajuste de la versión TLS en FortiClient.

Síntomas de un Desajuste en la Versión TLS

Un fallo al evaluar el tráfico contra las reglas de red, que en este contexto se manifiesta como un error de conexión de FortiClient debido a un desajuste TLS, puede presentarse de diversas formas. La más común es un mensaje de error explícito indicando un problema con TLS.

Para diagnosticar este problema, es útil revisar los Eventos de Firewall seleccionando los preajustes de Firewall de Internet o Firewall WAN en CMA (Centralized Management Application). Establecer filtros para reducir el tráfico de interés puede ayudar a aislar el evento específico relacionado con el intento de conexión de FortiClient. Es posible que las aplicaciones web, en un contexto más amplio de problemas de red, reporten una dirección IP de fuente pública diferente de la configurada en la regla de red. Sin embargo, en el caso específico del desajuste TLS, la verificación clave es asegurarse de que el campo "Regla de Red" en el evento de firewall sea el esperado, o más pertinentemente, examinar los detalles del error de conexión SSL-VPN.

Solución de Problemas del Problema de Conexión TLS

La raíz del problema de un desajuste en la versión TLS reside en la negociación del protocolo de seguridad entre el cliente FortiClient y el dispositivo FortiGate (o el servidor VPN). Cuando estos dos extremos no pueden acordar una versión de TLS compatible, la conexión falla.

Verificando la Configuración de TLS en el Cliente y el Servidor

El paso más crucial para resolver este problema es verificar la configuración de TLS tanto en el lado del cliente como en el del servidor.

En el Lado del Cliente (FortiClient):

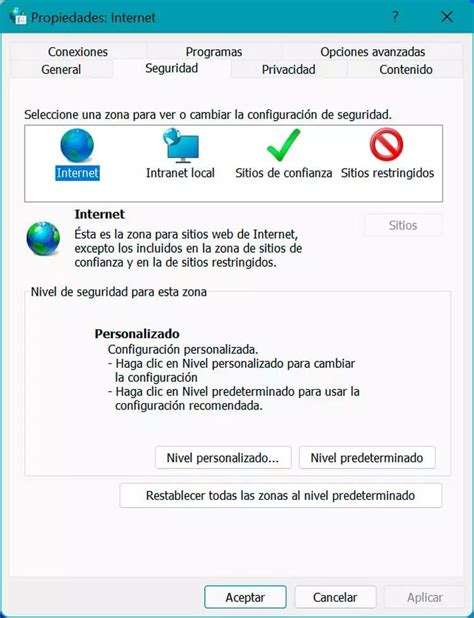

Cuando un usuario experimenta un error de conexión con FortiClient, el mensaje de error puede indicar explícitamente un problema de TLS. Para investigar más a fondo, el usuario puede acceder a la configuración de Internet Explorer en su máquina cliente (incluso si no es el navegador principal, muchas configuraciones del sistema se basan en sus parámetros).

- Vaya a

Internet Explorer -> Configuración -> Opciones de Internet -> Avanzado. - Desplácese hacia abajo hasta la sección "Seguridad".

- Revise las casillas de verificación para las versiones de TLS. Es común que solo

TLS 1.2esté seleccionado en el extremo del cliente, lo cual puede ser un problema si el servidor no lo soporta.

En el Lado del Servidor (FortiGate):

La configuración del dispositivo FortiGate es igualmente importante. Es necesario verificar qué versiones de TLS están habilitadas o deshabilitadas en la configuración de SSL-VPN.

Un administrador puede acceder a la configuración del FortiGate y ejecutar comandos para verificar los parámetros SSL. Por ejemplo, en la interfaz de línea de comandos (CLI) del FortiGate, se pueden usar comandos como:

show full | grep sslO comandos más específicos para la configuración de VPN SSL:

config vpn ssl settings set reqclientcert disable set ssl-max-proto-ver tls1-1 set ssl-min-proto-ver tls1-0endEn el ejemplo proporcionado, la configuración del FortiGate muestra que ssl-max-proto-ver está configurado como tls1-1 y ssl-min-proto-ver como tls1-0. Esto significa que el FortiGate está configurado para soportar TLS 1.0 y TLS 1.1, pero no TLS 1.2 o superior.

Sincronizando las Versiones de TLS

Una vez que se identifican las discrepancias, se deben realizar ajustes para asegurar la compatibilidad. Hay dos enfoques principales:

- Ajustar la Configuración del Cliente: Si el FortiGate soporta versiones de TLS más antiguas (como TLS 1.0 o 1.1), se puede modificar la configuración del cliente para que también las soporte. En el caso de la configuración de Internet Explorer, esto implicaría seleccionar

TLS 1.1y/oTLS 1.0en la sección de Seguridad de las Opciones de Internet. - Ajustar la Configuración del Servidor (FortiGate): Si la política de seguridad permite y se desea utilizar versiones más modernas de TLS, se puede actualizar la configuración del FortiGate. Esto implicaría cambiar

ssl-max-proto-veryssl-min-proto-verpara reflejar las versiones deseadas, por ejemplo, configurandossl-max-proto-veratls1-2o superior. Sin embargo, esto requiere que el cliente también soporte estas versiones más nuevas.

En el escenario descrito, la solución recomendada fue cambiar la configuración en la máquina cliente. Al habilitar TLS 1.1 y TLS 1.0 en la configuración de Internet Explorer del cliente, se alineó la capacidad del cliente con las versiones soportadas por el FortiGate.

Después de realizar estos cambios, se debe intentar conectar FortiClient nuevamente. Si la conexión es exitosa, el problema de desajuste TLS se ha resuelto.

Microsoft deshabilita TLS 1.0 y 1.1 en próximas versiones de Windows

Consideraciones Adicionales para la Resolución de Problemas

Aunque el desajuste de la versión TLS es una causa común, otros factores pueden influir en la conectividad SSL-VPN.

Certificado del Servidor

Si después de seguir todos los pasos anteriores el error persiste, es fundamental verificar la validez y configuración del certificado del servidor SSL-VPN en el FortiGate.

- Acceda a la configuración de SSL-VPN en el FortiGate (

SSL-VPN Setting). - Verifique la sección

ServerCertificate. Asegúrese de que un certificado válido esté seleccionado y que no esté vacío. Un certificado ausente o inválido puede causar problemas de conexión, incluso si las versiones de TLS coinciden. - Si el certificado está ausente, debe ser importado y configurado correctamente. Si está expirado o es inválido (por ejemplo, no coincide con el nombre de dominio), debe ser renovado o reemplazado.

Reglas de Red y Tráfico

Si bien el problema principal es TLS, es importante recordar que las reglas de red y la forma en que el tráfico es evaluado pueden afectar la conectividad general.

- Revisión de Múltiples IPs de Egreso: Para reglas de red con múltiples direcciones IP de egreso, el sistema (en este caso, Cato Cloud, si se estuviera usando en conjunto con FortiClient para el acceso a internet) utiliza la dirección IP de egreso para el PoP (Point of Presence) que está geográficamente más cercano a la fuente. Si el cliente no puede llegar al destino a través de la primera dirección IP de egreso, entonces usará la segunda. Este comportamiento, aunque más relevante para el enrutamiento de tráfico general, puede indirectamente afectar la latencia o la ruta que toma el tráfico de control de VPN.

- IPs de Egreso No Disponibles: Si una regla de red contiene una sola IP de egreso y esa IP se vuelve temporalmente no disponible (por ejemplo, durante mantenimiento), el tráfico podría intentar egresar usando una IP pública diferente de Cato. Esto puede ser crítico para aplicaciones sensibles a la latencia como VoIP, y podría, en teoría, afectar las conexiones de control de VPN si se enrutan a través de estos mecanismos.

- Verificando Cambios en la Regla de Red: Si una regla de red fue recientemente editada con una dirección IP de egreso, solo los nuevos flujos de tráfico generados usarán la nueva IP. Los flujos existentes mantendrán la IP de egreso asociada en el momento de su creación. Esto es más relevante para el tráfico de datos una vez establecida la conexión VPN.

- Solución de Problemas de Desajuste de Regla de Red: Identificar campos relevantes como

Aplicaciones Relacionadas,Aplicación,App de Cato,IP de Destino,Nombre de Dominio, yRegla de Reddel Evento de Firewall es crucial para solucionar problemas de enrutamiento. Esto ayuda a entender contra qué regla se está evaluando el tráfico. - Verificando Excepciones de Regla de Red: Si el flujo de tráfico coincide con una excepción añadida a una regla de red, la regla de red será ignorada y la búsqueda de reglas continuará. Esto podría llevar a que el tráfico de control de VPN no sea evaluado por la regla correcta.

- Verificando Aplicación Personalizada: Si se espera que el tráfico de interés coincida con una aplicación personalizada y el campo

Aplicaciónen el evento del FW no coincide, es necesario confirmar que la aplicación personalizada está correctamente configurada. La identificación de la aplicación es un proceso de varios pasos. Cualquier aplicación 'relacionada' identificada en un flujo, independientemente de la decisión de la aplicación final, coincidirá con una regla de red. - Verificando el Nombre de Dominio: Si una Regla de Red contiene un objeto de Dominio o FQDN, se debe verificar que coincida con el campo

Nombre de Dominioen el evento del FW. Un FQDN es una coincidencia exacta, mientras que un Dominio es un TLD o SLD que coincide con todos los subdominios.

Solución de Problemas de Interfaz WAN Incorrecta Seleccionada

En despliegues más complejos que involucran múltiples interfaces WAN, la selección incorrecta de la interfaz puede afectar la conectividad.

- Revisando Configuración de Transporte de Reglas de Red: En un despliegue Activo/Activo, el rol de la interfaz principal debe configurarse como Automático, o ambos roles de interfaz principal y secundaria deben configurarse adecuadamente. Configurar el rol de la interfaz secundaria como Ninguno impedirá la conmutación por error de tráfico.

- Revisando Analítica de Red: El widget

Avg Throughputpuede mostrar la utilización promedio de ancho de banda para cada enlace WAN, sirviendo como un indicador para confirmar que la Regla de Red está seleccionando la conexión WAN correcta o equilibrando el tráfico adecuadamente. - Revisando la WebUI del Socket: La página de Monitoreo en la WebUI del Socket puede indicar si un enlace se considera "no saludable" debido a métricas de latencia, jitter o pérdida de paquetes que no cumplen los requisitos mínimos.

- Verificando la Configuración del Enlace WAN: Si todos los enlaces activo/activo están saludables, se debe verificar la configuración de ancho de banda para cada enlace WAN. Esto puede influir en cómo se distribuye el tráfico.

Solución de Problemas de Aceleración TCP

La Aceleración TCP de Cato puede habilitarse en una Regla de Red para acelerar conexiones TCP. Sin embargo, puede ser impuesta en ciertos escenarios (uso de IP de egreso, inspección TLS habilitada, reglas complejas) o omitida (enrutamiento asimétrico causando modo abierto). Si bien esto se aplica principalmente al tráfico de datos una vez establecida la VPN, una configuración incorrecta podría teóricamente interferir con la negociación de la conexión.

- Cuando la Aceleración TCP es Enforced: Será aplicada cuando la regla de red use una IP de egreso o una ubicación de egreso, o si la inspección TLS está habilitada.

- Cuando se omite la Aceleración TCP: Se aplicará solo al tráfico TCP. Si está habilitada en la regla o forzada, pero el campo de Aceleración TCP en el evento CMA es 0, el enrutamiento asimétrico podría estar causando que el flujo sea detectado como Modo Abierto.

Solucionando Desajustes de Prioridad de QoS

La prioridad de QoS configurada en la regla de red puede diferir de la prioridad mostrada en el evento FW. La prioridad QoS 255 se refiere a la prioridad predeterminada para la Gestión de BW. Aunque esto impacta el rendimiento del tráfico, es menos probable que cause un fallo inicial de conexión TLS.

Conexiones de Tráfico Fuera de la Nube o Alt-WAN

Este escenario se aplica cuando las conexiones TLS no logran establecerse entre sitios y la Regla de Red WAN está configurada con Off-Cloud o Alt-WAN como transporte principal.

- Análisis de Flujo: Cuando el tráfico se enruta correctamente a través de Off-Cloud o Alt-WAN, los flujos de tráfico no generarán eventos FW en CMA. La pestaña SDWAN en la WebUI del Socket puede confirmar el transporte seleccionado.

- Verificando el Orden de la Regla de Red: El orden de las reglas de red es crucial, especialmente para el tráfico TLS cuando la inspección TLS está habilitada. Los Sockets no pueden evaluar reglas de red y enrutar paquetes sobre Off Cloud o Alt-WAN si la regla de red que impacta el tráfico está debajo de una regla compleja.

Resolviendo Problemas Descubiertos Adicionales

- Aplicaciones Personalizadas Superpuestas: Asegurarse de que las aplicaciones personalizadas incluyan las direcciones IP, Dominio, Puerto y Protocolo correctos. La aplicación personalizada debe definirse de manera única para evitar superposiciones.

- Orden de Reglas de Red: Las reglas de red se evalúan según su orden; las reglas más específicas deben definirse sobre las reglas más generales. Es importante asegurar que el dominio especificado en la Regla de Red sea consistente en todas las fuentes. Para protocolos que no envían un dominio en texto plano, Cato se basa en la intercepción DNS.

- Cambio de Selección de PoP de Salida: Para enrutar todas las reglas de salida a través del PoP más cercano al destino (en lugar de la fuente), se debe contactar al soporte de Cato Networks. Para aplicaciones VoIP que requieren usar siempre la misma IP de Egreso, habilitar la opción "IP preferida para tráfico SIP" o contactar al soporte de Cato Networks.

- Levantando un Caso al Soporte de Cato: Si todos los pasos de solución de problemas no resuelven el problema, se debe enviar un ticket de soporte con los resultados de los pasos de solución de problemas anteriores, reproducir el problema y ejecutar el Portal de Autoservicio de Soporte.

En resumen, mientras que un desajuste en la versión TLS es una causa directa de los errores de conexión de FortiClient, la resolución efectiva requiere un enfoque metódico que abarque tanto la configuración del cliente como la del servidor, así como la comprensión de cómo las reglas de red y otros ajustes de seguridad pueden influir en el establecimiento de conexiones VPN seguras.