Las redes Wi-Fi, omnipresentes en nuestra vida moderna, ofrecen una comodidad sin igual, pero también presentan un panorama de riesgos de seguridad crecientes. Desde redes domésticas hasta entornos empresariales y puntos de acceso públicos, la vulnerabilidad de estas redes ante ataques es una preocupación constante. El hackeo de Wi-Fi, en particular, puede tener como objetivo obtener un beneficio inmediato o servir como un trampolín para ataques más sofisticados, como las "amenazas persistentes avanzadas" (APT). Comprender las metodologías empleadas por los ciberdelincuentes y las herramientas que utilizan para explotar estas vulnerabilidades es crucial para fortalecer nuestras defensas. En este contexto, herramientas como WiFite emergen como actores clave en el ámbito de la auditoría y el análisis de seguridad de redes inalámbricas.

Amenazas Comunes en Redes Inalámbricas

Los ciberdelincuentes emplean una variedad de tácticas para comprometer la seguridad de las redes Wi-Fi. Una de las más insidiosas es la creación de redes Wi-Fi públicas falsas, conocidas como ataques de "gemelo malvado" o "evil twin". Una vez que los usuarios incautos se conectan a estas redes fraudulentas, los atacantes pueden interceptar y manipular el tráfico de datos, posicionándose efectivamente como intermediarios entre los usuarios y las aplicaciones o servicios a los que intentan acceder. Esto les permite convencer a los usuarios para que revelen información confidencial, como credenciales de inicio de sesión o datos de tarjetas de crédito.

Otro método recurrente es el ataque de "fuerza bruta". Mediante el uso de bots o software especializado, los atacantes prueban sistemáticamente combinaciones de frases de contraseña populares o entradas aleatorias para obtener acceso a las redes Wi-Fi. Este enfoque, aunque potencialmente tedioso, puede ser efectivo contra contraseñas débiles o predecibles.

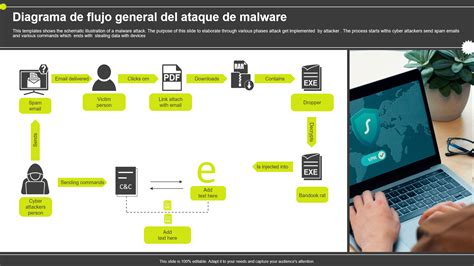

El phishing, aunque no es exclusivo de las redes Wi-Fi, se integra a menudo en estrategias de ataque más amplias. El phishing intenta engañar activamente a los usuarios para que proporcionen voluntaria o accidentalmente su información sensible al atacante o para que descarguen malware. Esto puede manifestarse en correos electrónicos fraudulentos, sitios web falsos o incluso en la manipulación de sitios de confianza mediante ataques de "scripting entre sitios" (XSS), donde se inyecta código malicioso que se ejecuta cuando un usuario legítimo accede al sitio comprometido.

Finalmente, los ataques de denegación de servicio (DoS), como la interferencia, buscan inutilizar la red Wi-Fi. Al inundar la red con interferencias no deseadas, los atacantes pueden inhibir su rendimiento o impedir que los dispositivos legítimos se conecten, haciendo que la red sea inservible para sus usuarios previstos. El objetivo final de muchos de estos ataques es obtener acceso no autorizado para robar información, lanzar ataques posteriores o interrumpir las operaciones.

Wi-Fi Protected Access (WPA/WPA2) y sus Vulnerabilidades

El protocolo Wi-Fi Protected Access (WPA) fue desarrollado para corregir las deficiencias de seguridad inherentes a su predecesor, WEP (Wired Equivalent Privacy). WPA introdujo mejoras significativas tanto en los mecanismos de autenticación como en el cifrado de datos. Sin embargo, a pesar de estas mejoras, WPA y su sucesor, WPA2, no son invulnerables.

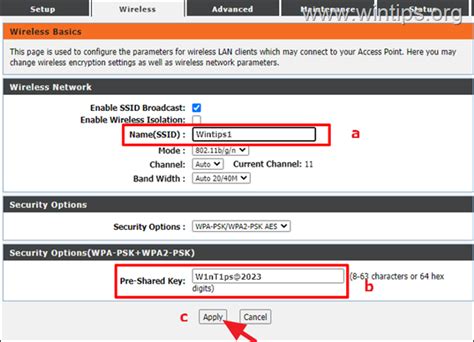

WPA2, en particular, reforzó la seguridad mediante la incorporación del protocolo AES (Advanced Encryption Standard). Aun así, cuando los administradores de redes inalámbricas optan por un sistema de clave pre-compartida (PSK), se abre la puerta a ataques de fuerza bruta, basados en diccionario o híbridos. El éxito y el tiempo requerido para estos ataques dependen en gran medida de la complejidad y longitud de la clave WPA/WPA2-PSK. En la práctica, la obtención de una clave puede variar desde minutos hasta días, e incluso puede resultar infructuosa si la clave es extremadamente robusta o si el atacante ético se queda sin tiempo en un escenario de auditoría con un cronograma limitado.

Una característica que ha demostrado ser una puerta de entrada para comprometer redes WPA/WPA2 es el Wifi Protected Setup (WPS). WPS fue diseñado para simplificar la autenticación automática de dispositivos a redes inalámbricas, pero su implementación ha presentado vulnerabilidades explotables. Herramientas como Reaver están diseñadas para atacar routers que tienen WPS habilitado, buscando adivinar el PIN de WPS. Si bien el éxito en la obtención del PIN de WPS puede llevar directamente a la frase de contraseña WPA, en algunos casos, el PIN puede ser descifrado pero la clave WPA-PSK no se recupera directamente.

WiFite: El Auditor Inalámbrico Automatizado

Para aquellos que buscan simplificar el proceso de auditoría y, seamos claros, "crackear" redes Wi-Fi, WiFite se presenta como una solución potente. WiFite es un programa diseñado para sistemas operativos Linux que se autodenomina un "Auditor Inalámbrico Automatizado". Su principal ventaja radica en su capacidad para escanear redes inalámbricas al alcance sin necesidad de una configuración manual exhaustiva de parámetros. Sin embargo, para aquellos que deseen un control más granular, el comando help proporciona acceso a una amplia gama de opciones configurables.

El usuario de YouTube Luka Sikic ha demostrado la eficacia de WiFite en la obtención de claves WPA2-PSK en un video educativo, destacando su potencia y facilidad de uso.

Requisitos para el Funcionamiento de WiFite

Para poner en marcha WiFite y aprovechar su potencial, es necesario cumplir con ciertos requisitos técnicos:

- Python: Se requiere tener instalada una versión de Python 2.6.X o Python 2.7.X.

- Controladores Inalámbricos en Modo Monitor: Los controladores inalámbricos deben estar parcheados para operar en "modo monitor" y permitir la "inyección de paquetes". Existen dos enfoques principales para lograr esto:

- Utilizar distribuciones de seguridad de Linux como Backtrack, Blackbuntu o Debian, que a menudo vienen con los controladores preconfigurados.

- Parchear manualmente los controladores inalámbricos descargando el parche adecuado de listas de compatibilidad.

- Aircrack-ng: Es indispensable tener instalada la suite Aircrack-ng, en su versión 1.1 o superior. Si Aircrack-ng no está presente, WiFite generalmente lo detecta y proporciona instrucciones sobre cómo instalarlo. Aircrack-ng es fundamental para la funcionalidad de WiFite, especialmente para la recuperación de claves WEP y WPA/WPA2-PSK mediante ataques de diccionario.

- Dependencias Opcionales: Si bien no son estrictamente necesarias para el funcionamiento básico de WiFite, la instalación de herramientas como Reaver (para ataques WPA2 a través de WPS), tshark, pyrit y cowpatty puede ampliar las capacidades de auditoría. WiFite mismo recomienda la instalación de estas herramientas adicionales.

Puesta en Marcha de WiFite

Una vez que se han cumplido todos los requisitos previos, la instalación y ejecución de WiFite se realiza a través de la terminal de Linux. El proceso de escaneo de redes se inicia automáticamente. Mediante la combinación de teclas CTRL+C, el usuario puede pausar el proceso de escaneo para seleccionar la red objetivo que desea auditar. Una vez seleccionada la red, se permite que la aplicación continúe su trabajo de forma autónoma. Al finalizar el proceso, WiFite presentará la clave obtenida.

Es importante recordar que la obtención de claves Wi-Fi de redes que no pertenecen al usuario puede ser una actividad ilegal y sujeta a sanciones legales, dependiendo de la legislación vigente en cada país.

Auditoria a Redes Wifi WPA2/TKIP/AES/PSK con Airgeddon y Diccionarios en Wifislax 🔥 Ciberseguridad ✅

El Proceso de Ataque Detallado con WiFite

WiFite automatiza una serie de pasos complejos que, de otro modo, requerirían la ejecución manual de múltiples herramientas. El proceso general se puede desglosar de la siguiente manera:

Preparación del Entorno: Antes de iniciar WiFite, es crucial asegurarse de que el adaptador inalámbrico esté configurado correctamente. Esto implica ponerlo en "modo monitor". En sistemas basados en Linux, esto se logra típicamente con comandos como

ifconfig <interfaz> down,iwconfig <interfaz> mode monitor, yifconfig <interfaz> up. Herramientas comoairmon-ngdentro de la suite Aircrack-ng simplifican este proceso.Escaneo de Redes: Al lanzar WiFite, este comienza a escanear las redes inalámbricas disponibles en el rango. Utilizando herramientas subyacentes como

airodump-ng, WiFite presenta una tabla con información relevante de cada red detectada, incluyendo:- ESSID: El nombre de la red (o la dirección MAC si el SSID está oculto).

- Canal: El canal de operación de la red.

- Cifrado: El tipo de seguridad utilizado (WEP, WPA, WPA2, etc.).

- Potencia (Power): La intensidad de la señal recibida.

- WPS: Indicador de si WPS está habilitado.

- Clientes: El número de clientes conectados a la red.

Selección del Objetivo: El usuario selecciona la red objetivo de la lista proporcionada por WiFite, generalmente ingresando un número de índice asociado a la red.

Captura del Handshake WPA/WPA2: Para redes WPA/WPA2-PSK, WiFite necesita capturar un "handshake" de cuatro vías, que es parte del proceso de autenticación entre un cliente y el punto de acceso. Para facilitar esta captura, WiFite puede emplear varias estrategias:

- Escucha Pasiva: Espera pasivamente a que un cliente se conecte o reconecte a la red objetivo.

- Ataque de Desautenticación: Si la espera pasiva se prolonga, WiFite puede iniciar un ataque de desautenticación (

aireplay-ng -0). Este ataque envía paquetes de desautenticación a los clientes conectados, forzándolos a desconectarse y, consecuentemente, a restablecer su conexión. Durante este proceso de reconexión, WiFite intenta capturar el handshake.

Ataque de Fuerza Bruta o Diccionario: Una vez capturado el handshake (almacenado en un archivo

.cap), WiFite procede a intentar descifrar la clave WPA/WPA2-PSK. Las dos metodologías principales utilizadas son:- Ataque de Diccionario: WiFite utiliza un archivo de diccionario (una lista de palabras y frases comunes) para probar contraseñas. La efectividad de este método depende en gran medida de la calidad y tamaño del diccionario. Herramientas como

aircrack-ngocowpattyson utilizadas para este fin. - Ataque de Fuerza Bruta: En casos donde el ataque de diccionario falla, WiFite puede, en principio, recurrir a un ataque de fuerza bruta, probando todas las combinaciones posibles de caracteres. Sin embargo, este método es computacionalmente muy intensivo y puede llevar un tiempo excesivo.

WiFite, en su modo automatizado, a menudo prioriza el ataque de diccionario, ya que ofrece un equilibrio entre efectividad y tiempo de ejecución. La velocidad de cracking se muestra, junto con el progreso y el tiempo estimado restante (ETA).

- Ataque de Diccionario: WiFite utiliza un archivo de diccionario (una lista de palabras y frases comunes) para probar contraseñas. La efectividad de este método depende en gran medida de la calidad y tamaño del diccionario. Herramientas como

Obtención de la Contraseña: Si el ataque tiene éxito, WiFite mostrará la contraseña WPA/WPA2-PSK descifrada. La información resultante puede incluir el nombre del punto de acceso, su dirección MAC (BSSID), el tipo de cifrado, la ubicación del archivo de handshake capturado y la contraseña encontrada.

Herramientas Subyacentes y Dependencias

WiFite opera como una capa de abstracción sobre una serie de herramientas de auditoría inalámbrica bien establecidas, automatizando su uso y orquestando un flujo de trabajo coherente. Entre las herramientas clave que WiFite utiliza o con las que interactúa se encuentran:

- Airmon-ng: Utilizado para habilitar y deshabilitar el modo monitor en las interfaces inalámbricas, así como para gestionar el modo de funcionamiento de la tarjeta.

- Airodump-ng: Esencial para la captura de paquetes de radio de 802.11 y la recopilación de información sobre puntos de acceso y clientes. Puede registrar coordenadas GPS si se dispone de un receptor compatible.

- Aireplay-ng: Empleado para realizar diversas tareas, incluyendo ataques de desautenticación, inyección de paquetes, ataques de autenticación falsa y otros ataques específicos de WEP y WPA.

- Aircrack-ng: El núcleo para la recuperación de claves WEP y WPA/WPA2-PSK. Para WPA/WPA2, se basa en la metodología de ataque de diccionario sobre el handshake capturado.

- Packetforge-ng: Permite la creación de paquetes cifrados para su posterior inyección en la red, lo cual puede ser útil en ciertos tipos de ataques.

Además de estas herramientas principales, WiFite puede interactuar con:

- Reaver: Para el ataque específico a redes con WPS habilitado.

- Pyrit: Una herramienta robusta para el cracking de WPA/WPA2, que puede aprovechar la potencia de procesamiento de GPU.

- Tshark: Un analizador de protocolos de red para capturar y examinar paquetes.

- Cowpatty: Implementa ataques de diccionario offline contra redes WPA/WPA2-PSK.

- Pixiewps: Una herramienta de fuerza bruta offline para pines WPS.

En el caso de la captura de handshakes para redes WPA/WPA2, WiFite puede utilizar la opción dict para cargar una lista de palabras predefinida, y la opción no-pmkid para deshabilitar la captura de hash PMKID, enfocándose en el handshake de 4 vías.

Consideraciones Éticas y Legales

Es imperativo reiterar que el uso de herramientas como WiFite para auditar o intentar acceder a redes Wi-Fi sin la debida autorización explícita del propietario es ilegal y poco ético. Estas herramientas están destinadas a profesionales de la seguridad informática para realizar pruebas de penetración controladas en entornos autorizados, con el objetivo de identificar y mitigar vulnerabilidades antes de que sean explotadas por actores malintencionados. El conocimiento adquirido a través de la auditoría de seguridad debe emplearse para fortalecer las defensas de la red, no para comprometer su integridad.

Fortaleciendo la Seguridad Wi-Fi

Ante las amenazas que enfrentan las redes inalámbricas, es fundamental implementar medidas de seguridad robustas:

- Contraseñas Fuertes y Actualizadas: Utilizar contraseñas largas, complejas y únicas para la red Wi-Fi, y cambiarlas periódicamente. Evitar contraseñas obvias o basadas en información personal.

- Cifrado Robusto: Emplear los estándares de cifrado más recientes y seguros, como WPA2-AES o WPA3, en lugar de protocolos obsoletos como WEP o WPA.

- Deshabilitar WPS: Si no se utiliza activamente, se recomienda deshabilitar WPS en la configuración del router para mitigar los ataques dirigidos a esta característica.

- Actualizaciones de Firmware: Mantener el firmware del router y el software de todos los dispositivos conectados actualizados a las últimas versiones de seguridad.

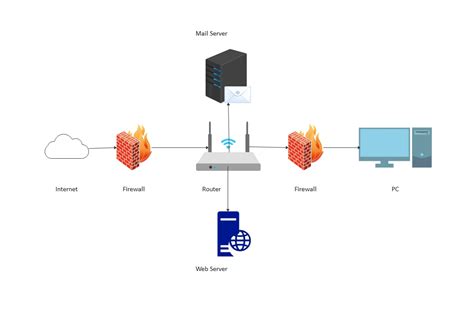

- Segmentación de Red: Para redes empresariales, la segmentación en subredes puede limitar el alcance de un posible compromiso.

- Monitoreo de Red: Implementar sistemas de monitoreo para detectar actividades sospechosas y comportamientos anómalos en la red.

En resumen, si bien herramientas como WiFite ofrecen una visión fascinante del mundo de la seguridad Wi-Fi y las técnicas de hacking, su uso debe estar siempre guiado por principios éticos y legales. La verdadera fortaleza de una red Wi-Fi reside en la implementación proactiva de medidas de seguridad robustas y en la conciencia constante de las amenazas emergentes.