La Red Privada Virtual (VPN) se ha consolidado como una herramienta indispensable para garantizar la privacidad, la protección de datos y el acceso remoto seguro a redes corporativas. Los dispositivos MikroTik, reconocidos por su versatilidad y potencia, ofrecen una amplia gama de funcionalidades para la configuración de VPN. Este artículo detalla los pasos necesarios para establecer una conexión VPN en un router MikroTik, permitiendo el acceso seguro a servidores y recursos de red desde ubicaciones remotas, y extendiendo la infraestructura de red de forma transparente y encriptada.

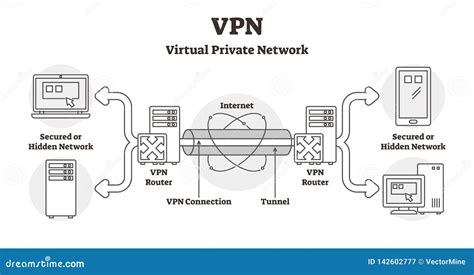

Introducción a las Redes Privadas Virtuales (VPN)

Una VPN permite crear una red segura y encriptada a través de una red pública, como Internet. Esto es fundamental para conectar de forma segura redes corporativas distribuidas geográficamente, o para permitir que empleados remotos accedan a los recursos de la compañía, como si estuvieran físicamente en la oficina. La información transmitida a través de una VPN se cifra, protegiéndola de interceptaciones y garantizando la confidencialidad. En esencia, una VPN crea una "túnel" seguro sobre Internet, permitiendo la interconexión de redes locales (LAN) o el acceso individual a recursos de red.

Tipos de Protocolos VPN Soportados por MikroTik

MikroTik RouterOS es compatible con una variedad de protocolos VPN, cada uno con sus propias características de seguridad, rendimiento y facilidad de configuración. La elección del protocolo adecuado dependerá de los requisitos específicos de la implementación.

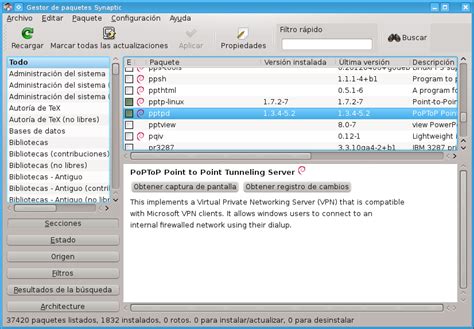

PPTP (Point-to-Point Tunneling Protocol)

El protocolo PPTP es uno de los más sencillos de configurar y ofrece un nivel básico de seguridad. Es útil para laboratorios o escenarios donde la facilidad de implementación es prioritaria y las exigencias de seguridad no son extremadamente altas. Sin embargo, debido a vulnerabilidades conocidas, no se recomienda su uso en entornos de producción.

Para habilitar el servidor PPTP en un router MikroTik, se deben seguir los siguientes pasos:

- Acceder al router mediante Winbox.

- Activar el servidor PPTP en

PPP -> Interface -> PPTP Server. - Configurar un perfil para los usuarios PPTP, especificando encriptación obligatoria, una dirección IP local para el servidor (ej.

4.1.1.1) y un rango de direcciones IP remotas para los clientes (ej.4.1.1.2). - Crear un "Secret" (secreto) con un nombre de usuario y contraseña para la autenticación de los clientes.

- Configurar las reglas de firewall para permitir el tráfico PPTP.

L2TP/IPsec (Layer 2 Tunneling Protocol / Internet Protocol Security)

L2TP es una versión actualizada del protocolo PPTP y, a diferencia de este, puede ser combinado con IPsec para proporcionar una seguridad robusta. El túnel L2TP utiliza el puerto de comunicación UDP 1701. La integración con IPsec cifra los datos que viajan a través del túnel, ofreciendo un equilibrio óptimo entre compatibilidad y seguridad. Es compatible con la mayoría de los sistemas operativos y es una opción sólida para la mayoría de las implementaciones empresariales.

La configuración de L2TP/IPsec en MikroTik implica:

- Habilitar el servidor L2TP en

PPP -> Interface -> L2TP Server, activando la opciónuse-ipsecy definiendo unipsec-secretfuerte para la clave compartida de IPSec. - Crear un perfil y secretos para los usuarios L2TP, similar a la configuración PPTP.

- Configurar las reglas de firewall para permitir el tráfico UDP en los puertos 500, 4500 (para IPsec) y 1701 (para L2TP).

- Asegurar la configuración de IPsec, incluyendo la definición de políticas de encriptación.

SSTP (Secure Socket Tunneling Protocol)

El protocolo SSTP es una opción más segura y recomendada para entornos de producción. Utiliza el puerto TCP 443, el mismo que HTTPS, lo que facilita su paso a través de firewalls que suelen permitir este tráfico. SSTP ofrece un cifrado fuerte y es ideal para acceder a redes corporativas de forma segura.

La configuración de SSTP en MikroTik generalmente incluye:

- Habilitar el servidor SSTP en

PPP -> Interface -> SSTP Server. - Crear certificados digitales para la autenticación (ya sea utilizando la herramienta integrada en RouterOS u OpenSSL).

- Configurar un perfil y secretos para los usuarios SSTP.

- Asegurar que el firewall permita el tráfico TCP en el puerto 443.

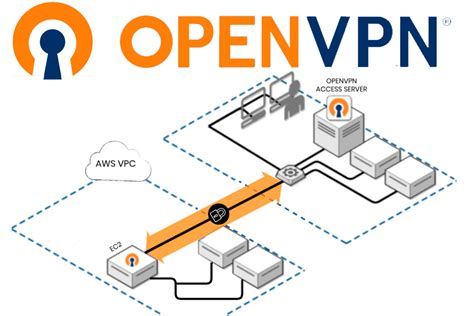

OpenVPN

OpenVPN es un protocolo de VPN de código abierto muy popular, conocido por su flexibilidad, seguridad y rendimiento. Requiere una configuración más detallada, incluyendo la generación y gestión de certificados digitales para una autenticación robusta. Es una excelente opción para organizaciones que buscan el máximo nivel de seguridad y control sobre sus conexiones VPN.

Para configurar OpenVPN en MikroTik:

- Generar certificados digitales (servidor y cliente) utilizando la herramienta integrada en RouterOS o herramientas externas como OpenSSL.

- Habilitar el servidor OpenVPN en

PPP -> Interface -> OVPN Server, especificando el puerto (generalmente 1194 UDP o TCP) y los parámetros de autenticación y cifrado. - Crear usuarios en

PPP -> Secrets, asociando sus cuentas con los certificados de cliente correspondientes. - Configurar las reglas de firewall para permitir el tráfico OpenVPN.

Configuración de VPN para Acceso Remoto a un Servidor

El objetivo principal de configurar una VPN es permitir el acceso seguro a recursos de red, como servidores, desde ubicaciones remotas. Esto se puede lograr configurando el router MikroTik como un servidor VPN y un dispositivo remoto (como un teléfono móvil o un portátil) como cliente VPN.

Escenario: Acceso Remoto a un Servidor en un Datacenter Virtual

Un escenario común es tener un servidor básico, como un MikroTik CHR (Cloud Router), alojado en un proveedor de servicios en la nube (por ejemplo, Hetzner). Este servidor CHR obtiene una dirección IP pública accesible desde Internet. La configuración de una VPN permite que dispositivos remotos, como un teléfono móvil, se conecten a este servidor CHR y, a través de él, accedan a otros recursos de la red.

Pasos para la Configuración Básica (Ejemplo con PPTP para Laboratorio)

Preparación del Servidor Cloud (MikroTik CHR):

- Se asume que ya se tiene un MikroTik CHR configurado en la nube de Hetzner con una dirección IP pública accesible.

- En el MikroTik CHR, activar el servidor PPTP (

PPP -> Interface -> PPTP Server). Se recomienda usar VPN SSTP para producción. - Configurar un perfil de PPTP (

PPP -> Profiles) con un nombre (ej.userpptp), encriptación obligatoria, dirección IP local para el túnel (ej.4.1.1.1) y un rango de direcciones IP remotas para los clientes (ej.4.1.1.2). - Crear un secreto (

PPP -> Secrets) para el usuario VPN, especificando el nombre de usuario, contraseña, serviciopptpy el perfiluserpptp. - En el firewall (

IP -> Firewall -> NAT), agregar una regla NAT para enmascarar el tráfico que proviene de la VPN, permitiendo que acceda a Internet a través del router.

Configuración del Cliente PPTP en un Dispositivo Remoto (Ej. Teléfono Móvil):

- En la configuración de VPN del dispositivo, crear una nueva conexión PPTP.

- Ingresar la dirección IP pública del MikroTik CHR como servidor.

- Proporcionar el nombre de usuario y contraseña configurados en el secreto del servidor.

- Conectar al servidor VPN.

Verificación del Acceso:

- Una vez establecida la conexión VPN, el dispositivo remoto debería poder acceder a la red a la que está conectado el MikroTik CHR.

CRIAR VPN PROTOCOLO PPTP MIKROTIK

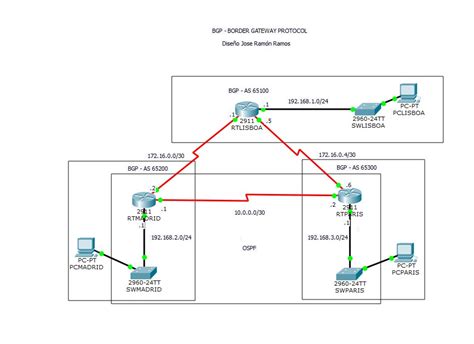

Enrutamiento y Conectividad Avanzada con BGP

Para lograr una integración más transparente y robusta entre redes separadas por una VPN, se puede implementar enrutamiento dinámico, como BGP (Border Gateway Protocol). Esto permite que los routers intercambien información de rutas, haciendo que las redes sean accesibles de forma automática y sin necesidad de configuraciones manuales extensas.

Escenario: Conexión entre un Router de Borde y un Servidor Cloud vía VPN

Imaginemos un escenario donde tenemos un router de borde local (BordeRouter) y un servidor MikroTik CHR en la nube. Queremos que estos dos routers se comuniquen y compartan rutas a través de un túnel VPN.

Pasos para la Configuración Básica de BGP sobre VPN

Establecer el Túnel VPN:

- Primero, se debe establecer un túnel VPN entre

BordeRoutery el MikroTik CHR. Esto podría ser un túnel PPTP, L2TP/IPsec, o SSTP, dependiendo de los requisitos de seguridad. En el ejemplo proporcionado, se configura un cliente PPTP enBordeRouterque se conecta al servidor PPTP en el MikroTik CHR. Los datos de conexión incluyen la IP pública del CHR, el usuario y la contraseña del secreto VPN.

- Primero, se debe establecer un túnel VPN entre

Configurar Interfaces Lógicas (Loopback) en Ambos Routers:

- En el MikroTik CHR, crear una interfaz lógica

Loopbacky asignarle una dirección IP única (ej.1.1.5.3). Esta IP se utilizará como Router ID para BGP. - De manera similar, en

BordeRouter, crear una interfazLoopbacky asignarle una IP (ej.1.1.5.4).

- En el MikroTik CHR, crear una interfaz lógica

Configurar Instancias BGP:

- En el MikroTik CHR:

- Ir a

Routing -> BGP -> Instances. - Crear una nueva instancia. Asignar un número de Sistema Autónomo (AS) (ej.

150). - Establecer el

Router IDa la dirección IP de la interfazLoopback(ej.1.1.5.3).

- Ir a

- En el BordeRouter:

- Ir a

Routing -> BGP -> Instances. - Crear una nueva instancia. Asignar un número de AS diferente (ej.

900). - Establecer el

Router IDa la dirección IP de su interfazLoopback(ej.1.1.5.4).

- Ir a

- En el MikroTik CHR:

Configurar Peering BGP:

- En el MikroTik CHR:

- Ir a

Routing -> BGP -> Peers. - Crear un nuevo peer. Seleccionar la instancia

default(o la creada). - Establecer la

Remote Addressa la dirección IP del túnel PPTP delBordeRouter(ej.4.1.1.1si el BordeRouter obtiene esa IP en el túnel). - Establecer el

Remote ASal número de AS delBordeRouter(ej.900).

- Ir a

- En el BordeRouter:

- Ir a

Routing -> BGP -> Peers. - Crear un nuevo peer.

- Establecer la

Remote Addressa la dirección IP del túnel PPTP del MikroTik CHR (ej.4.1.1.2si el CHR obtiene esa IP en el túnel). - Establecer el

Remote ASal número de AS del MikroTik CHR (ej.150).

- Ir a

- En el MikroTik CHR:

Anunciar Redes Locales en BGP:

- En el BordeRouter:

- Ir a

Routing -> BGP -> Networks. - Agregar todas las subredes detrás de este router a las que se desea tener acceso desde la red del CHR. Por ejemplo, si la red local es

192.168.1.0/24, se agregaría esta red.

- Ir a

- En el MikroTik CHR:

- Si se desea que el

BordeRouteranuncie redes a la red del CHR, se repetiría el proceso en el CHR, anunciando las redes directamente conectadas a él o las redes detrás de otros routers accesibles desde el CHR.

- Si se desea que el

- En el BordeRouter:

En este punto, los dos routers (BordeRouter y MikroTik CHR) deberían ser capaces de comunicarse a través del túnel VPN y compartir rutas e información de red mediante BGP. Esto permite un acceso transparente y enrutado a las redes de ambos extremos.

Consideraciones de Seguridad y Mejores Prácticas

Al configurar una VPN en MikroTik, la seguridad debe ser una prioridad. Es crucial implementar configuraciones que refuercen las defensas contra accesos no autorizados e interceptaciones.

Elección de Protocolos Seguros

- Evitar Protocolos Heredados: PPTP, aunque fácil de configurar, tiene vulnerabilidades conocidas (GRE y MPPE) y no se recomienda para entornos de producción. Su uso debería limitarse a fines de prueba o temporales.

- Priorizar L2TP/IPsec o SSTP: Estos protocolos ofrecen un mejor equilibrio entre seguridad y compatibilidad. L2TP/IPsec proporciona un cifrado robusto, mientras que SSTP utiliza el puerto 443, facilitando el paso a través de firewalls.

- OpenVPN para Máxima Seguridad: Para aplicaciones que demandan el máximo nivel de seguridad, OpenVPN con autenticación basada en certificados es la opción más robusta.

Configuración de Seguridad Adicional

- IPsec con L2TP: Utilizar IPsec con L2TP es una estrategia recomendada. La presencia del cifrado IPsec reduce significativamente el riesgo de interceptación de datos.

- Autenticación Robusta: Implementar contraseñas complejas (mínimo 12 caracteres, combinando mayúsculas, minúsculas, números y símbolos). Para OpenVPN, la autenticación basada en certificados proporciona un nivel de seguridad superior.

- Actualización de Certificados: Si se utilizan certificados para OpenVPN o SSTP, es fundamental mantenerlos actualizados para garantizar la seguridad continua.

- Reglas de Firewall Estrictas: Configurar el firewall para permitir únicamente el tráfico VPN necesario y bloquear todo lo demás. Esto incluye especificar los puertos y protocolos correctos para cada tipo de VPN.

Gestión de Políticas de Enrutamiento y Acceso

La configuración de una VPN en MikroTik va más allá de establecer el canal de acceso; también permite afinar el enrutamiento y controlar quién accede a qué.

- Enrutamiento Basado en Políticas: MikroTik permite definir qué redes o dispositivos pueden utilizar el canal VPN y cuáles deben acceder directamente a Internet. Esto es útil para segmentar el acceso entre diferentes departamentos o para limitar el uso de la VPN a recursos específicos.

- Túnel Dividido vs. Túnel Completo:

- Túnel Dividido: Solo el tráfico destinado a recursos específicos de la red corporativa se encamina a través de la VPN. El resto del tráfico (navegación web, etc.) sale directamente a Internet desde la ubicación del cliente. Esto optimiza el uso del ancho de banda.

- Túnel Completo: Todo el tráfico del cliente se encamina a través de la VPN, pasando primero por el router corporativo antes de acceder a Internet. Esto proporciona la máxima seguridad y control, pero puede consumir más ancho de banda.

- Marcado de Tráfico (Mangle): Utilizar las reglas de

IP -> Firewall -> Manglepermite marcar el tráfico VPN por interfaz, puerto o usuario. Este marcado se puede usar posteriormente para aplicar políticas de calidad de servicio (QoS), enrutamiento específico o priorización de tráfico.

Monitorización y Diagnóstico de Conexiones VPN

Una gestión eficaz de la VPN requiere una supervisión constante del estado de las conexiones y la capacidad de diagnosticar problemas rápidamente. MikroTik ofrece herramientas integradas para este propósito.

- Monitor de Conexiones: La interfaz de MikroTik (

PPP -> Active Connections) permite ver qué clientes están conectados, sus direcciones IP y el tiempo de conexión. - Registro de Eventos (Logging): Configurar el registro de eventos para capturar información relevante sobre la creación y caída de túneles VPN, errores de autenticación, etc.

- Herramientas de Diagnóstico: Utilizar herramientas como

pingytraceroutedesde el cliente VPN para verificar la conectividad con los servidores remotos. Las herramientas integradas comoTorchyTraffic Monitorpueden ayudar a analizar la carga del túnel e identificar cuellos de botella.

Automatización de la Gestión VPN

Para redes distribuidas o que cambian con frecuencia, la automatización de la gestión de la VPN es una ventaja significativa. MikroTik RouterOS soporta la ejecución de scripts y la programación de tareas.

- Scripts: Se pueden crear scripts para automatizar tareas como la creación de usuarios VPN, la aplicación de configuraciones de seguridad o la respuesta a eventos específicos.

- Programador (Scheduler): El programador permite ejecutar scripts en intervalos regulares o en momentos específicos, lo que puede ser útil para tareas de mantenimiento o para ajustar dinámicamente las configuraciones de la VPN.

Conclusión

La configuración de una VPN en MikroTik es una tarea fundamental para mejorar la seguridad, la flexibilidad y la eficiencia de las redes modernas. Ya sea para permitir el acceso remoto seguro a servidores, conectar oficinas distribuidas o proteger la comunicación a través de Internet, MikroTik ofrece las herramientas y la flexibilidad necesarias. Al elegir los protocolos adecuados, implementar prácticas de seguridad sólidas y aprovechar las capacidades de enrutamiento y monitorización, se puede construir una infraestructura de red robusta y segura. Si bien PPTP puede ser útil para pruebas rápidas, se recomienda encarecidamente el uso de protocolos más seguros como L2TP/IPsec, SSTP u OpenVPN para cualquier implementación en producción.