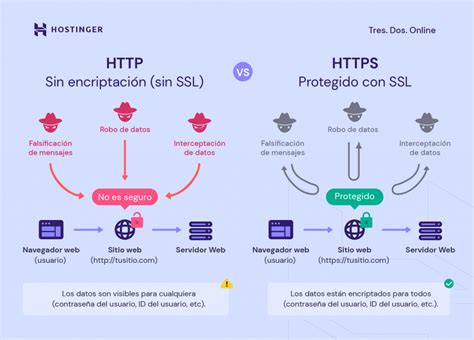

La correcta configuración y mantenimiento de los certificados SSL en Zimbra Collaboration Suite (ZCS) es fundamental para garantizar la seguridad y la funcionalidad de las comunicaciones por correo electrónico. Este artículo profundiza en los métodos para instalar, gestionar y verificar certificados SSL, abarcando tanto la interfaz gráfica de administración como la línea de comandos, y abordando aspectos clave como la renovación, la validación y la resolución de problemas comunes. Se explorarán las implicaciones de seguridad, las mejores prácticas y las herramientas disponibles para asegurar que su servidor Zimbra esté protegido y operativo.

Comprensión Fundamental de los Certificados SSL en Zimbra

Los certificados SSL (Secure Sockets Layer), y su sucesor más moderno, TLS (Transport Layer Security), son esenciales para cifrar la comunicación entre el servidor Zimbra y sus clientes. Esto protege la información sensible, como credenciales de inicio de sesión y el contenido de los correos electrónicos, de ser interceptada por terceros malintencionados. Zimbra, como solución de colaboración por correo electrónico, depende en gran medida de estos certificados para asegurar diversos servicios, incluyendo POP3, IMAP, SMTP, y el acceso webmail.

Por defecto, ZCS requiere certificados válidos cuando se comunica con otros hosts a través de TLS/SSL. La identidad de un certificado se determina de la siguiente manera: si una extensión subjectAltName de tipo dNSName está presente, esa debe ser utilizada. De lo contrario, el campo Common Name (Nombre Común) más específico dentro del campo Subject del certificado es el que se debe usar.

Es crucial mantener los certificados SSL actualizados y válidos. Un certificado caducado o inválido puede hacer que el sistema ZCS deje de ser funcional, provocando errores de conexión para los usuarios y exponiendo la comunicación a riesgos de seguridad. La consola de administración de Zimbra permite visualizar los detalles de los certificados desplegados, incluyendo sus días de validación restantes, lo que facilita la planificación de la renovación.

Consideraciones sobre Certificados Autofirmados y Comerciales

Zimbra soporta tanto certificados autofirmados como certificados firmados comercialmente. Los certificados autofirmados son generados directamente por el propio servidor Zimbra y son útiles para entornos de prueba o redes internas donde la confianza puede ser gestionada directamente. Sin embargo, para la comunicación externa y para evitar advertencias de seguridad en los navegadores y clientes de correo, se recomienda encarecidamente el uso de certificados firmados por Autoridades de Certificación (CA) de confianza.

La consola de administración de Zimbra ofrece la opción de regenerar certificados autofirmados. En estos casos, se puede seleccionar un período de validación extendido, incluso superior a un año, si no se prevén cambios inminentes en la configuración del servidor. No obstante, es importante recordar que, al ser autofirmados, no otorgan el mismo nivel de confianza que los emitidos por una CA comercial.

Para certificados comerciales, el proceso implica obtener un Certificado de Firma de Solicitud (CSR) del servidor Zimbra, enviarlo a una CA para su validación y emisión, y luego instalar el certificado resultante y su cadena de CA en Zimbra.

Métodos de Instalación de Certificados SSL en Zimbra

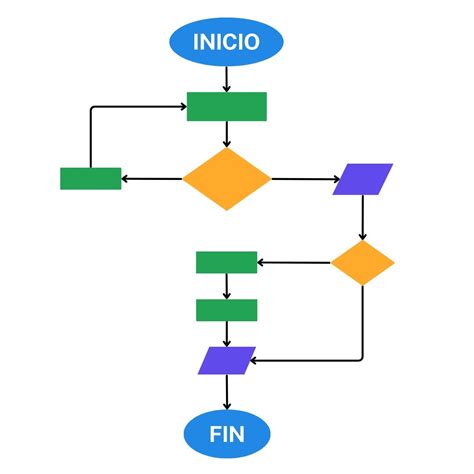

Zimbra permite a los administradores gestionar sus certificados utilizando dos métodos principales: la Consola de Administración de Zimbra (Zimbra Admin Console) y la Interfaz de Línea de Comandos (CLI). Ambos métodos tienen sus ventajas y se adaptan a diferentes flujos de trabajo y preferencias de administración.

Método 1: Vía Zimbra Admin Console

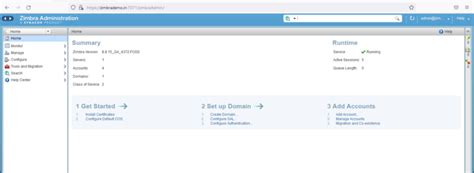

La Consola de Administración de Zimbra proporciona una interfaz gráfica intuitiva para la gestión de certificados SSL. Este método es generalmente más accesible para aquellos que prefieren una experiencia visual y guiada.

- Acceda a la Consola de Administración de Zimbra.

- En el panel de navegación izquierdo, navegue hasta la sección "Inicio" y haga clic en "Configurar".

- Dentro de la sección de configuración, localice la opción relacionada con la gestión de certificados o seguridad.

- Seleccione el servidor de destino para el cual se va a instalar el certificado. Esto es crucial si tiene un entorno Zimbra distribuido en varios servidores.

- Elija la opción para "Instalar el certificado firmado comercialmente".

- Se le presentará un asistente de instalación de certificados. Aquí, deberá cargar los archivos del certificado y la cadena de CA en sus respectivos campos. Estos archivos suelen incluir el certificado del servidor (comúnmente con extensión

.crt), la clave privada (.key), y los certificados intermedios y raíz de la CA (a menudo en un archivo.ca-bundle). - Si no ha recibido un paquete ZIP con los cuatro archivos necesarios (certificado, clave privada, CA intermedia, CA raíz), es recomendable ponerse en contacto con su proveedor de certificados o el soporte técnico de Zimbra.

- Una vez que todos los archivos se han cargado correctamente, haga clic en "Instalar". Zimbra procesará los archivos y desplegará el nuevo certificado.

- Tras la instalación, es posible que se requiera un reinicio de ciertos servicios de Zimbra, o incluso del buzón, para que los cambios surtan efecto.

- Finalmente, puede volver a la Consola de Administración, generalmente en la sección "Certificados" o "Configurar", para verificar que el nuevo certificado ha sido instalado correctamente y está asociado al servidor deseado. Puede ver los detalles del certificado seleccionado haciendo clic en la opción "Ver Certificado".

Consideraciones Adicionales en la Admin Console:

- Certificados Wildcard: La consola de administración presenta una opción para utilizar un certificado SSL Wildcard. Esta opción es útil si desea que un único certificado proteja su dominio principal y todos sus subdominios (por ejemplo,

*.sudominio.com). - Regeneración de Certificados Autofirmados: La consola permite regenerar certificados autofirmados. Puede especificar el período de validez deseado, lo cual puede ser conveniente si no planea realizar cambios futuros.

- Gestión de CSR y Clave Privada: Actualmente, la Consola de Administración solo admite tener una Solicitud de Firma de Certificado (CSR) y su clave privada asociada a la vez. La generación de una nueva CSR sobrescribe la existente y genera una nueva clave privada. Para mantener múltiples CSR y claves, es necesario mover los archivos generados fuera del directorio de Zimbra después de su creación.

Método 2: Vía CLI (Interfaz de Línea de Comandos)

Para administradores que prefieren la automatización, la precisión y el control granular, la CLI de Zimbra ofrece una forma potente de gestionar certificados. Este método es particularmente útil para scripts de automatización y para entornos complejos.

El proceso general vía CLI implica la preparación de los archivos de certificado y CA, y luego el uso de la utilidad zmcertmgr para desplegarlos.

Preparación de Archivos:

- El archivo ZIP del certificado comercial, que contiene su certificado, clave privada y cadena de CA, se enviará por correo electrónico o estará disponible para su descarga.

- Copie y pegue el contenido del certificado del servidor en un archivo de texto, guardándolo como

commercial.crt. Puede usar editores comovionanoen Linux, o el Bloc de notas en Windows. - Abra el archivo

CA bundle(que contiene los certificados intermedios y raíz) recibido en el ZIP utilizando un editor de texto y guárdelo comocommercial_ca.crt. Es crucial que este archivo contenga la cadena completa de la CA. Si su proveedor le dio archivos separados para la CA raíz y las intermedias, deberá concatenarlos en un único archivocommercial_ca.crt. - Asegúrese de que la clave privada (

commercial.key) también esté disponible en el mismo directorio. - Si no tiene la clave privada de forma separada, pero el archivo

.crtla incluye (común en algunos formatos), deberá extraerla. Si Zimbra generó el CSR, la clave privada debería estar en/opt/zimbra/ssl/zimbra/commercial/commercial.keytras la instalación inicial.

Despliegue del Certificado:

- Una vez que tenga los archivos

commercial.crt,commercial_ca.crtycommercial.keyen el mismo directorio (por ejemplo,/tmp), puede proceder a habilitar el certificado. - Utilice la utilidad

zmcertmgrpara desplegar el certificado. Un comando típico sería:bash/opt/zimbra/bin/zmcertmgr deploycrt comm /tmp/commercial.crt /tmp/commercial_ca.crt - Este comando verifica que el certificado (

commercial.crt) coincide con la clave privada (commercial.key) y luego despliega el certificado y la cadena de CA. - El comando

deploycrtse encarga de copiar el certificado y la cadena de CA a las ubicaciones correctas en el sistema de archivos de Zimbra (/opt/zimbra/ssl/zimbra/commercial/) y de importar la cadena de CA en el almacén de confianza de Zimbra (CACERTS). - También actualizará las configuraciones de Zimbra para usar el nuevo certificado para servicios como Jetty (webmail), MTA (correo),

slapd(LDAP) y proxy. - A continuación, se crea un archivo

jetty.pkcs12que es utilizado por el servidor web Jetty.

- Una vez que tenga los archivos

Comandos CLI Adicionales y Consideraciones:

- Verificación: Antes de desplegar, puede verificar la coincidencia entre el certificado y la clave privada:

bash/opt/zimbra/bin/zmcertmgr verifycrt comm /tmp/commercial.crt /opt/zimbra/ssl/zimbra/commercial/commercial.key - Generación de CSR: Si necesita generar una nueva CSR y clave privada, puede usar

zmcertmgr:bash/opt/zimbra/bin/zmcertmgr createcsr my_csr_request --domain yourdomain.com --subject "/C=ES/ST=Madrid/L=Madrid/O=YourCompany/CN=mail.yourdomain.com" --keysize 4096 --altnames altname1.yourdomain.com,altname2.yourdomain.com--keysize: Especifica el tamaño de la clave RSA en bits (mínimo 2048, recomendado 4096).--subject: Define el Distinguished Name (DN) X.500.--altnames: Permite especificar nombres de host adicionales que el certificado cubrirá.

- Despliegue de CA: Para desplegar solo una CA sin un certificado comercial:

bash/opt/zimbra/bin/zmcertmgr deployca commercial_ca.crt - Comando

-allserver: El comandozmcertmgr deployallo el uso de-allservercon otros comandos puede no funcionar siempre como se espera, dependiendo de la configuración de las claves SSH y su funcionamiento. Es recomendable ejecutar los comandos en cada servidor individualmente si es necesario. - Reinicio de Buzón: Después de la instalación del certificado, a menudo es necesario reiniciar el buzón o los servicios relevantes para que el certificado sea utilizado. El mensaje de

zmcertmgrsuele indicar cuándo es necesario un reinicio.

Verificación y Diagnóstico de Problemas

Una vez instalado el certificado, es crucial verificar su correcta implementación y diagnosticar cualquier posible problema.

Verificación del Certificado

- Admin Console: Como se mencionó, la Consola de Administración permite ver los detalles del certificado instalado, incluyendo su fecha de expiración.

- CLI: Puede usar

opensslpara examinar el certificado directamente en el servidor:bashopenssl x509 -in /opt/zimbra/ssl/zimbra/commercial/commercial.crt -text -nooutEsto mostrará la información del certificado, incluyendo el sujeto, el emisor, las fechas de validez y los nombres alternativos del sujeto (Subject Alternative Name - SAN). - Herramientas Web: Existen numerosas herramientas en línea (busque "SSL checker" o "SSL checker online") donde puede ingresar el nombre de dominio de su servidor Zimbra para obtener un análisis detallado del certificado, la cadena de confianza y posibles problemas de configuración.

Problemas Comunes y Soluciones

- Advertencias de Seguridad en Clientes de Correo/Navegadores: Esto suele ocurrir si la cadena de CA no está completa (faltan certificados intermedios o raíz) o si el certificado no coincide con el nombre de host al que se accede.

- Solución: Asegúrese de que el archivo

commercial_ca.crtcontenga la cadena completa. Verifique que elCommon Nameo losSubject Alternative Namesdel certificado coincidan exactamente con el FQDN (Nombre de Dominio Completamente Calificado) que los clientes utilizan para conectarse.

- Solución: Asegúrese de que el archivo

- Conexión POP3/IMAP fallida en Puerto 995/993 (SSL/TLS): Un usuario reportó que solo podía conectarse a Zimbra usando POP3 sobre SSL (puerto 995), pero no sobre POP3 normal (puerto 110). El problema se resolvió habilitando manualmente el "clear text login" a través de la línea de comandos, ya que la consola de administración lo desactiva por defecto como medida de seguridad.

- Solución CLI: Para habilitar el login de texto plano para POP3 o IMAP, use los siguientes comandos (ejecutar en cada servidor si es un entorno distribuido):

bashzmSET zimbra_pop3_plaintext_auth_enabled TRUE --forcezmSET zimbra_imap_plaintext_auth_enabled TRUE --forcezmmotd -u all # Para forzar la actualización de la configuración en los clientesEs fundamental evaluar el riesgo de seguridad antes de habilitar estas opciones.

- Solución CLI: Para habilitar el login de texto plano para POP3 o IMAP, use los siguientes comandos (ejecutar en cada servidor si es un entorno distribuido):

- Certificado Caducado: Si un certificado caduca, los servicios que dependen de él dejarán de funcionar correctamente.

- Solución: Renueve el certificado con su proveedor y siga el proceso de instalación descrito anteriormente. Es vital planificar la renovación con antelación para evitar interrupciones del servicio.

Consideraciones de Seguridad y Mejores Prácticas

La gestión proactiva de la seguridad de los certificados SSL es una parte integral del mantenimiento de un servidor Zimbra seguro.

- Elección del Proveedor de Certificados: Adquiera sus certificados SSL de distribuidores de confianza como SSL Dragon. Estos proveedores ofrecen precios competitivos, emisiones rápidas, cifrado potente, alta confianza del navegador y soporte dedicado.

- Claves Privadas Seguras: Proteja su clave privada (

commercial.key). No la comparta innecesariamente y asegúrese de que los permisos de archivo en el servidor limiten el acceso solo al usuariozimbray al proceso del servidor web. - Actualización Constante: Mantenga Zimbra y su sistema operativo actualizados con los últimos parches de seguridad. Esto incluye las actualizaciones relacionadas con las bibliotecas SSL/TLS.

- Auditoría Periódica: Realice auditorías periódicas de sus certificados SSL para detectar posibles vulnerabilidades o configuraciones erróneas antes de que puedan ser explotadas. Herramientas como los "SSL checkers" online son muy útiles para esto.

- Política de Renovación: Establezca un proceso claro y automatizado, si es posible, para la renovación de certificados. La monitorización activa de las fechas de expiración es crucial.

Implicaciones de Segundo y Tercer Orden

La correcta gestión de los certificados SSL no solo previene ataques de "man-in-the-middle" y protege la privacidad de las comunicaciones, sino que también impacta directamente en la experiencia del usuario. Las advertencias de seguridad pueden disuadir a los usuarios de acceder a sus correos o pueden ser malinterpretadas como un fallo del servicio. Además, un servidor con certificados inválidos puede ser marcado por motores de búsqueda y otros sistemas como no confiable, afectando la reputación general del servicio. La inversión en certificados de alta calidad y en un proceso de gestión robusto es, por lo tanto, una inversión en la confianza y la fiabilidad del servicio de correo electrónico.

Contribución y Recursos Adicionales

Para aquellos interesados en profundizar o contribuir al ecosistema de Zimbra, existen varias vías:

- Comunidad Zimbra: Participe en los foros de la comunidad para hacer preguntas, compartir soluciones y conectar con otros administradores de Zimbra.

- Wiki de Zimbra: Consulte y contribuya a la Wiki de Zimbra, una fuente invaluable de documentación técnica.

- Código y Desarrollo: Para desarrolladores, el código fuente de Zimbra está disponible, permitiendo la creación de Zimlets (extensiones) y contribuciones directas al proyecto.

- Canal de YouTube de Zimbra: Visite el canal oficial de YouTube para acceder a los últimos seminarios web, noticias tecnológicas, descripciones generales de productos y tutoriales.

La correcta implementación y gestión de certificados SSL en Zimbra es un proceso multifacético que requiere atención al detalle y un entendimiento de los mecanismos de seguridad. Siguiendo las guías y mejores prácticas presentadas, los administradores pueden asegurar un entorno de comunicación por correo electrónico robusto, seguro y confiable para sus usuarios.