En la era digital actual, la seguridad y la privacidad de las comunicaciones en línea son de suma importancia. Las Redes Privadas Virtuales (VPN) se han convertido en una herramienta fundamental para proteger la información sensible mientras viaja a través de redes públicas como Internet. Dos de los protocolos más prominentes en el mundo de las VPN son IPsec (Internet Protocol Security) y SSL (Secure Sockets Layer), a menudo asociado con su sucesor, TLS (Transport Layer Security). Aunque ambos sirven para asegurar las comunicaciones, difieren significativamente en su funcionamiento, casos de uso y la capa del modelo OSI en la que operan. Comprender estas diferencias es crucial para seleccionar la solución de seguridad adecuada para necesidades específicas, ya sea para acceso remoto individual, interconexión de sedes corporativas o protección de transacciones web.

Fundamentos de IPsec y SSL

Para apreciar las distinciones entre IPsec y SSL, es esencial primero entender qué son y cómo funcionan a nivel fundamental.

IPsec (Internet Protocol Security)

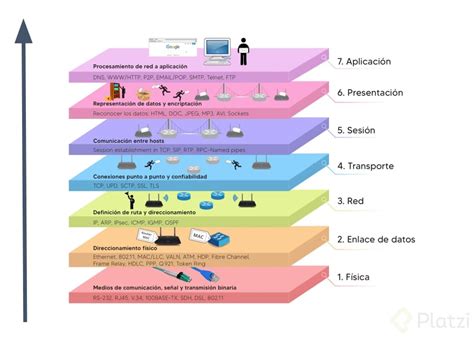

IPsec es un conjunto de protocolos diseñado para asegurar las comunicaciones en la capa de red del modelo OSI (capa 3). Su objetivo principal es autenticar y cifrar cada paquete IP que forma parte de una sesión de comunicación. Este conjunto de protocolos es fundamental para establecer conexiones autenticadas e intercambiar claves criptográficas al inicio de una sesión. IPsec funciona autenticando y encriptando cada paquete de una sesión de comunicación, garantizando que todo el flujo de datos entre dos puntos de Internet sea seguro.

Las operaciones de una VPN IPsec se pueden desglosar en varios componentes clave. Inicialmente, la VPN establece una autenticación mutua entre los dispositivos al inicio de una conexión. Esta fase implica el intercambio de claves criptográficas que se utilizarán para cifrar y descifrar los datos. Durante la transmisión de datos, las VPN IPsec encapsulan los paquetes de datos, ocultando eficazmente los datos originales y protegiéndolos de accesos no autorizados. Este proceso de encapsulación incluye tanto la encriptación de los datos como la adición de una cabecera IPsec. Dado que las VPN IPsec pueden utilizarse en distintas configuraciones de hardware y software, son adecuadas para conectar de forma segura segmentos de red dispares.

IPsec es reconocido por su gran capacidad de cifrado, que protege la integridad de los datos y la privacidad de las comunicaciones. Es compatible con diversos dispositivos y configuraciones de red. La implementación de una VPN IPsec suele implicar la configuración de un software específico en los dispositivos de los usuarios. Las VPN IPsec proporcionan un conducto cifrado para todo el tráfico de red, garantizando la seguridad de extremo a extremo. IPsec opera en la capa de red del modelo OSI, lo que le permite asegurar todos los datos transmitidos a través de la red, no solo aplicaciones o servicios específicos. Crea un túnel seguro que encapsula los paquetes de datos.

SSL (Secure Sockets Layer) y TLS (Transport Layer Security)

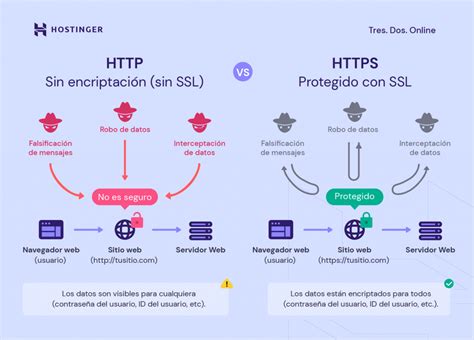

SSL es un protocolo desarrollado para asegurar las comunicaciones por Internet, proporcionando privacidad e integridad de los datos mediante la encriptación de los datos enviados por Internet. SSL garantiza que los datos intercambiados entre los usuarios y los sitios web no puedan ser interceptados ni leídos por terceros. Facilita un proceso de autenticación para confirmar las identidades de las partes que se comunican. SSL protege los datos en la capa de aplicación del modelo OSI, centrándose en el cifrado de los datos transmitidos a través de Internet para evitar escuchas. Se reconoce más comúnmente por su presencia en HTTPS, la versión segura de HTTP, que se utiliza para transacciones seguras en la web.

SSL, y su sucesor TLS, establecen un enlace cifrado entre un servidor web y un navegador, asegurando que todos los datos que pasan entre ellos permanecen privados e íntegros. Una VPN SSL utiliza el protocolo SSL. El protocolo SSL se utiliza tradicionalmente para proteger las transacciones en Internet o proporcionar a los usuarios remotos un acceso seguro a las redes y servicios internos de una organización. Las VPN SSL ofrecen un medio versátil y fácil de usar para establecer conexiones de red remotas. Son especialmente beneficiosos para las organizaciones que desean permitir el trabajo a distancia de forma segura. El cifrado utilizado en las VPN SSL funciona normalmente con el protocolo TLS, lo que garantiza que los datos que pasan entre el navegador y la VPN no sean accesibles a partes no autorizadas. Este mecanismo es esencial para mantener la privacidad de las comunicaciones y salvaguardar la integridad de la información transmitida.

Las VPN SSL son útiles para proporcionar un acceso seguro a aplicaciones, archivos y servicios que normalmente sólo están disponibles dentro de la red interna de una organización. Las VPN SSL ayudan a garantizar que el acceso remoto a los recursos de la red no se convierta en una vulnerabilidad para la organización. Una VPN SSL funciona estableciendo un canal de comunicación seguro a través de Internet que permite a los usuarios remotos acceder a la red de una organización. El proceso comienza cuando un usuario se conecta a la puerta de enlace VPN SSL a través de su navegador web. La puerta de enlace presenta una página web segura en la que el usuario puede autenticarse. Tras una autenticación correcta, la VPN SSL establece un enlace cifrado entre el dispositivo del usuario y la red. Las VPN SSL funcionan en la capa de aplicación del modelo OSI, diseñadas para proporcionar un acceso seguro a aplicaciones específicas y no a toda la red. Este enfoque es ventajoso para proporcionar a los usuarios acceso a aplicaciones y servicios web sin exponer toda la red.

Diferencias Clave: Casos de Uso e Implementación

Las diferencias fundamentales entre IPsec y SSL radican en sus casos de uso típicos y la forma en que se implementan.

IPsec: Seguridad a Nivel de Red para Conectividad Completa

IPsec se considera la solución de clase mundial cuando se trata de VPN, tanto en medios públicos como privados, donde la finalidad es claramente proteger las puntas que realizan la comunicación. Su capacidad para operar en la capa de red le permite asegurar todo el tráfico IP, lo que lo hace ideal para escenarios que requieren una conectividad de red completa y segura.

- Acceso Total a la Red: Las VPN IPsec se utilizan para el acceso total a la red, lo que requiere un cliente VPN. Proporcionan un conducto cifrado para todo el tráfico de red, garantizando la seguridad de extremo a extremo. Esto las hace idóneas para conectar de forma segura segmentos de red dispares y para escenarios de VPN de sitio a sitio, donde se interconectan diferentes sedes de una organización.

- Configuración y Cliente: La implementación de una VPN IPsec suele implicar la configuración de un software específico en los dispositivos de los usuarios. Las VPN IPsec suelen requerir una configuración más compleja que implica la instalación de software cliente en el dispositivo del usuario. A menudo requiere una configuración en profundidad para navegar por los ajustes de traducción de direcciones de red (NAT) y los cortafuegos. La configuración de un túnel IPsec depende del intercambio de información de conexión de las dos partes implicadas. Esta parametrización básicamente consiste en dos fases, donde se definen las premisas de criptografía a utilizar, seguida de una clave previamente compartida (PSK) que validará la sesión.

- Seguridad Robusta: Las VPN IPsec son conocidas por su gran capacidad de cifrado, protegiendo la integridad de los datos y la privacidad de las comunicaciones. IPsec proporciona todos los servicios necesarios para que la comunicación sea segura: autenticación, confidencialidad, integridad y no repudio.

SSL: Acceso Seguro a Aplicaciones Web y Facilidad de Uso

SSL, y su sucesor TLS, se centran en asegurar las comunicaciones a nivel de aplicación, lo que las hace particularmente adecuadas para proteger el acceso a aplicaciones web y servicios específicos.

- Acceso Seguro a Aplicaciones Web: Las VPN SSL se utilizan generalmente para el acceso seguro a aplicaciones web y son más fáciles de usar porque no requieren un software cliente VPN dedicado. Protegen las sesiones web individuales, normalmente utilizadas para el acceso remoto seguro a aplicaciones específicas a través de Internet. Son útiles para proporcionar un acceso seguro a aplicaciones, archivos y servicios que normalmente sólo están disponibles dentro de la red interna de una organización.

- Facilidad de Implementación y Uso: Las VPN SSL ofrecen una experiencia de usuario más sencilla, ya que se puede acceder a ellas a través de navegadores web estándar sin necesidad de un software cliente especializado. La facilidad de acceso simplifica la autenticación de los usuarios y puede funcionar para organizaciones que buscan proporcionar acceso a aplicaciones específicas sin la sobrecarga de instalar y mantener software VPN cliente. En general, se considera que las VPN SSL son más fáciles de implementar y gestionar porque aprovechan las tecnologías web estándar y requieren menos configuración del lado del cliente. Pueden desplegarse rápidamente entre los usuarios sin cambios significativos en la infraestructura de red existente.

- Compatibilidad con Navegadores: SSL/TLS está integrado en la mayoría de los navegadores web modernos, lo que permite a los usuarios conectarse a VPN SSL a través de su navegador en lugar de mediante una aplicación de software de VPN dedicada, con apenas soporte adicional de un equipo de TI.

Cisco SSL VPN - SSL vs IPSec

Profundizando en la Seguridad: Protocolos y Funcionalidades

Ambos protocolos se basan en una serie de protocolos y funcionalidades para garantizar la seguridad de las comunicaciones.

Componentes y Modos de IPsec

IPsec es un conjunto de protocolos que trabajan juntos para ofrecer seguridad. Los componentes clave incluyen:

- Protocolos de Seguridad: IPsec incluye protocolos como la Cabecera de Autenticación (AH) y la Carga de Seguridad Encapsulada (ESP). AH proporciona autenticación e integridad a los paquetes IP transmitidos. ESP ofrece autenticación, integridad y confidencialidad de los datos transmitidos, cifrando el campo de datos.

- Modos de Operación: IPsec funciona en dos modos:

- Modo de Transporte: Solo cifra la carga útil de los paquetes de datos, dejando el encabezado IP original. Esto permite que los enrutadores identifiquen la dirección de destino de los paquetes. Es más adecuado para redes cercanas y con confianza entre ellas, o para comunicaciones de extremo a extremo entre dos equipos.

- Modo Túnel: Envuelve todo el paquete IP original, incluido su encabezado, dentro de un nuevo paquete con un encabezado nuevo. Este modo es el más adecuado para realizar transferencias de datos en redes públicas y es el modo por defecto. Crea un túnel VPN para que el intercambio de datos sea seguro.

- Internet Key Exchange (IKE): Este protocolo se utiliza para generar y administrar las claves necesarias para establecer las conexiones seguras. Los participantes de la conexión IPsec acuerdan los tipos de cifrados y los algoritmos de autenticación para establecer la conexión de forma segura.

SSL/TLS: Cifrado y Autenticación en la Capa de Aplicación

SSL/TLS se enfoca en asegurar las comunicaciones a nivel de aplicación, siendo fundamental para la seguridad en la web.

- Protocolo TLS: El protocolo TLS, sucesor de SSL, establece un enlace cifrado entre un servidor web y un navegador. Asegura que todos los datos que pasan entre ellos permanecen privados e íntegros.

- HTTPS: La implementación más común de SSL/TLS es a través de HTTPS, la versión segura de HTTP, utilizada para transacciones seguras en la web.

- Autenticación y Cifrado: SSL garantiza la autenticación de las partes que se comunican y cifra los datos transmitidos para evitar escuchas por parte de terceros.

Comparativa Directa: IPsec vs. SSL en Casos de Uso Comunes

La elección entre IPsec y SSL a menudo se reduce a las necesidades específicas de la organización o del usuario.

VPN de Sitio a Sitio vs. Acceso Remoto

- VPN de Sitio a Sitio (IPsec): Esta arquitectura de VPN está diseñada para interconectar diferentes sedes de una empresa, permitiendo el acceso seguro a todos los recursos compartidos entre ellas. IPsec es especialmente eficaz para este propósito debido a su capacidad para asegurar todo el tráfico de red entre puntos de conexión.

- VPN de Acceso Remoto (SSL/IPsec): Tanto SSL como IPsec pueden ser utilizados para acceso remoto. Las VPN SSL son a menudo preferidas por su facilidad de uso para usuarios individuales que necesitan acceder a recursos de la red corporativa desde ubicaciones remotas. Sin embargo, las VPN IPsec también son ampliamente utilizadas para acceso remoto, ofreciendo una seguridad robusta para todo el tráfico del dispositivo. Las VPN de acceso remoto permiten que uno o varios usuarios se conecten a un servidor VPN y accedan a todos los recursos compartidos de su hogar o empresa.

Control de Acceso y Niveles de Permiso

- IPsec y Control de Acceso: Con las VPN IPsec, cualquier usuario conectado a la red es un miembro de pleno derecho de esa red y puede ver todos los datos incluidos en la VPN. Como resultado, las organizaciones que utilizan VPN IPsec a menudo necesitan establecer y configurar varias VPN para permitir diferentes niveles de acceso.

- SSL y Control de Acceso Individualizado: En cambio, las VPN SSL son más fáciles de configurar para obtener un control de acceso individualizado. Esto se debe a que tienden a centrarse en el acceso a aplicaciones específicas, lo que facilita la asignación de permisos granulares.

Consideraciones Adicionales y Protocolos Relacionados

La elección del protocolo VPN también puede depender de factores como la facilidad de uso, la compatibilidad con dispositivos y el rendimiento.

Facilidad de Uso y Compatibilidad

- IPsec: La implementación de una VPN IPsec suele implicar la configuración de un software específico en los dispositivos de los usuarios y puede ser más compleja. Sin embargo, IPsec está integrado en muchos sistemas operativos, lo que facilita su compatibilidad.

- SSL: Las VPN SSL son generalmente más fáciles de usar, ya que se accede a ellas a través de un navegador web estándar, lo que elimina la necesidad de software cliente dedicado.

Otros Protocolos VPN

Además de IPsec y SSL, existen otros protocolos VPN que ofrecen diferentes combinaciones de seguridad, velocidad y facilidad de uso:

- OpenVPN: Un protocolo de código abierto muy valorado por su flexibilidad, seguridad robusta (utilizando cifrado AES de 256 bits) y capacidad para eludir cortafuegos.

- IKEv2: A menudo utilizado en combinación con IPSec, es conocido por su capacidad para restablecer rápidamente una conexión VPN al cambiar de red, lo que lo hace ideal para dispositivos móviles.

- WireGuard: Un protocolo VPN moderno y ligero, elogiado por su diseño minimalista, alto rendimiento y seguridad de vanguardia.

- L2TP/IPsec: El Protocolo de Tunelización de Capa 2 (L2TP) a menudo se combina con IPsec para proporcionar cifrado y seguridad, aunque L2TP por sí solo no incluye cifrado.

- PPTP: Un protocolo más antiguo, conocido por su velocidad pero con importantes vulnerabilidades de seguridad.

- SSTP: Un protocolo desarrollado por Microsoft que utiliza SSL 3.0 para el paso seguro de datos y puede eludir cortafuegos.

¿Es IPsec tan seguro como un enlace?

La pregunta de si IPsec es tan seguro como un enlace privado tradicional es compleja. Si bien IPsec está diseñado para proporcionar un nivel muy alto de seguridad, la seguridad real de cualquier conexión VPN depende de múltiples factores, incluyendo la correcta configuración, la implementación de las mejores prácticas de seguridad, la ausencia de vulnerabilidades en el software y hardware subyacentes, y la protección de las claves criptográficas.

- Seguridad de IPsec: IPsec es un protocolo de seguridad robusto que proporciona autenticación, integridad y confidencialidad. Cuando se configura correctamente, puede ofrecer un nivel de seguridad comparable o superior al de los enlaces privados tradicionales, especialmente en términos de protección contra escuchas y manipulación de datos en redes públicas. Su capacidad para cifrar todo el tráfico de red y su amplia adopción en entornos empresariales y gubernamentales atestiguan su solidez.

- Consideraciones sobre los Enlaces Privados: Los enlaces privados tradicionales (como las líneas dedicadas) ofrecen un alto grado de seguridad inherente porque no atraviesan redes públicas compartidas. Sin embargo, son significativamente más costosos y menos flexibles que las VPN.

- Vulnerabilidades y Configuración: La seguridad de IPsec puede verse comprometida por configuraciones incorrectas, el uso de algoritmos de cifrado obsoletos o débiles, o la explotación de vulnerabilidades en la implementación del protocolo. Del mismo modo, los enlaces privados pueden ser vulnerables a interceptaciones físicas si no se protegen adecuadamente.

- El Rol de la VPN: Una VPN, ya sea basada en IPsec o SSL/TLS, crea un "túnel" seguro a través de una red pública. La tunelización VPN implica la creación de una conexión segura y cifrada a través de una red, normalmente Internet. La tunelización VPN oculta la dirección IP del usuario y cifra sus datos, ofreciendo protección, especialmente cuando se utiliza una Wi-Fi pública no segura. El proceso de encriptación puede compararse al envío de un sobre cerrado por correo.

En resumen, mientras que un enlace privado dedicado ofrece una seguridad física y de red intrínseca, IPsec proporciona un nivel de seguridad criptográfica excepcionalmente alto para las comunicaciones a través de redes públicas. Para la mayoría de los casos de uso, una VPN IPsec correctamente configurada y mantenida ofrece una alternativa segura y rentable a los enlaces privados, garantizando la protección de los datos contra accesos no autorizados y manipulaciones. La clave reside en la implementación y la gestión adecuadas.