La seguridad en las redes de comunicación es una preocupación primordial, especialmente en lo que respecta a la integridad de la información que fluye entre los dispositivos. En el ámbito del enrutamiento, donde la información precisa sobre la topología de red es vital para la conectividad, la autenticación de los protocolos de enrutamiento se vuelve indispensable. EIGRP (Enhanced Interior Gateway Routing Protocol), un protocolo de enrutamiento avanzado desarrollado por Cisco, ofrece mecanismos robustos para asegurar que las actualizaciones de enrutamiento provengan de fuentes legítimas. Este artículo explora en detalle la configuración y verificación de la autenticación MD5 para EIGRP, centrándose específicamente en su aplicación con IPv6, y cómo estas medidas de seguridad protegen contra ataques de falsificación de información de enrutamiento.

La Necesidad de Autenticación en Protocolos de Enrutamiento

Los administradores de red deben tener en cuenta que los routers corren el mismo riesgo de sufrir ataques que los dispositivos para usuarios finales. La información que se propaga entre los routers, esencial para el funcionamiento de la red, puede ser interceptada y manipulada. Cualquier persona con un programa detector de paquetes, como Wireshark, puede leer esta información. En general, los sistemas de routing se pueden atacar mediante la interrupción de dispositivos peer o la falsificación de información de routing.

La interrupción de peers es el ataque menos crítico de los dos, debido a que los protocolos de routing se reparan a sí mismos, lo que hace que la interrupción solo dure un poco más que el ataque propiamente dicho. Sin embargo, la falsificación de información de routing es una clase de ataque más sutil que tiene como objetivo la información que se transporta dentro del protocolo de routing. Las consecuencias de falsificar información de routing son graves y pueden incluir:

- Redireccionamiento del tráfico para crear bucles de routing.

- Redireccionamiento del tráfico para el control en una línea no segura.

- Redireccionamiento del tráfico para descartarlo.

Para mitigar estos riesgos, es crucial implementar medidas de seguridad que validen la autenticidad de las actualizaciones de enrutamiento.

EIGRP y la Autenticación MD5: Un Escudo Contra la Manipulación

Un método efectivo para proteger la información de routing de la red es autenticar los paquetes del protocolo de routing mediante el algoritmo de síntesis del mensaje 5 (MD5). MD5 permite que los routers comparen firmas que deberían ser iguales, a fin de confirmar que provienen de un origen verosímil. Este sistema de autenticación se basa en tres componentes clave:

- Algoritmo de cifrado: Generalmente de conocimiento público (en este caso, MD5).

- Clave: Un secreto que comparten los routers que autentican los paquetes, utilizado en el algoritmo de cifrado.

- Contenido del paquete: La información que se está enviando y que será firmada.

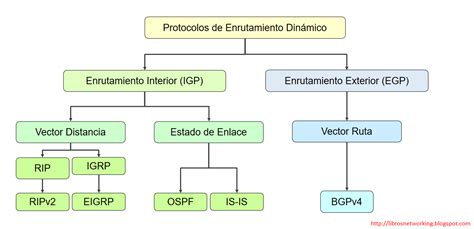

Los protocolos de routing como RIPv2, EIGRP, OSPF, IS-IS y BGP admiten diversas formas de autenticación MD5. EIGRP, en particular, se beneficia enormemente de esta capacidad para asegurar la integridad de sus mensajes.

La autenticación de mensajes EIGRP asegura que los routers solo acepten mensajes de routing de otros routers que conozcan la misma clave previamente compartida. Sin esta configuración, si una persona no autorizada introduce en la red otro router con información de ruta diferente o en conflicto, puede dañar las tablas de routing de los routers legítimos, lo que puede acompañarse de un ataque de denegación de servicio (DoS). Cuando se agrega autenticación a los mensajes EIGRP, se evita que alguien agregue otro router a la red -a propósito o por accidente- y cause problemas.

Configuración de Autenticación EIGRP MD5: Un Proceso de Dos Pasos

La configuración de la autenticación de mensajes EIGRP con MD5 consta de dos pasos fundamentales: la creación de un llavero (key chain) y una clave, y la configuración de EIGRP para utilizar dicho llavero y clave en las interfaces correspondientes.

Paso 1: Creación de un Llavero y una Clave

Para que la autenticación del routing funcione, se requiere una clave dentro de un llavero. Para habilitar la autenticación, es necesario crear un llavero y, al menos, una clave asociada a él.

a. Crear el llavero: En el modo de configuración global del router, se crea el llavero utilizando el comando key chain seguido de un nombre descriptivo para el llavero. Aunque pueden configurarse varias claves, para simplificar, nos centraremos en el uso de una sola clave.

```Router(config)# key chain nombre-de-cadena```b. Especificar la ID de la clave: La ID de la clave es un número que identifica una clave de autenticación dentro de un llavero. El intervalo de IDs de clave es de 0 a 2.147.483.647. Se recomienda que la ID de la clave sea la misma en todos los routers que participan en la configuración de autenticación.

```Router(config-keychain)# key id-de-clave```c. Especificar la cadena de clave: La cadena de clave es, esencialmente, una contraseña. Los routers que intercambian claves de autenticación deben configurarse con la misma cadena de clave para que la autenticación sea exitosa.

```Router(config-keychain-key )# key-string texto-de-la-cadena-de-clave```Paso 2: Configurar la Autenticación EIGRP con el Llavero y la Clave

Una vez que el llavero y la clave han sido creados, se debe configurar EIGRP para que utilice esta configuración de autenticación en las interfaces habilitadas para EIGRP.

a. Seleccionar la interfaz: En el modo de configuración global, se especifica la interfaz en la que se configurará la autenticación de mensajes EIGRP.

```Router(config)# interface tipo numero```b. Habilitar la autenticación de mensajes EIGRP: Se habilita la autenticación de mensajes EIGRP utilizando el comando ip authentication mode eigrp. La palabra clave md5 indica que se usará el hash MD5 para la autenticación. Se debe especificar el número del sistema autónomo (AS) de EIGRP.

```Router(config-if)# ip authentication mode eigrp as-numero md5```c. Especificar el llavero a utilizar: Se especifica el llavero que debe usarse para la autenticación con el comando ip authentication key-chain eigrp. El argumento nombre-de-cadena corresponde al llavero que se creó en el paso 1.

```Router(config-if)# ip authentication key-chain eigrp as-numero nombre-de-cadena```Cada clave tiene su propia ID de clave, que se almacena localmente. La combinación de la ID de la clave y la interfaz asociada al mensaje identifica de manera única el algoritmo de autenticación y la clave de autenticación MD5 en uso. El llavero y la actualización de routing se procesan con el algoritmo MD5 para producir una firma única.

Autenticación EIGRP para IPv6: Mismos Principios, Diferente Sintaxis

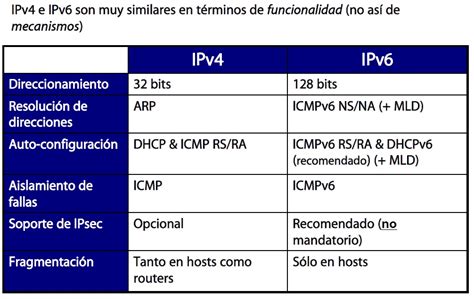

Una característica importante a destacar es que los algoritmos y la configuración para autenticar mensajes EIGRP para IPv6 son, en su mayoría, los mismos que los correspondientes a EIGRP para IPv4. La principal diferencia radica en la sintaxis utilizada en los comandos del modo de configuración de interfaz, donde se emplea ipv6 en lugar de ip.

EIGRP para IPv6, al igual que su contraparte para IPv4, intercambia información de enrutamiento para completar la tabla de enrutamiento IPv6 con prefijos remotos. EIGRP para IPv6 está disponible a partir de la versión 12.4(6)T del IOS de Cisco. En IPv6, la dirección de red se denomina "prefijo" y la máscara de subred se denomina "longitud de prefijo".

EIGRP para IPv6 posee la misma funcionalidad que EIGRP para IPv4, pero utiliza IPv6 como el protocolo de capa de red, se comunica con peers EIGRP para IPv6 y anuncia rutas IPv6. También emplea el algoritmo DUAL como motor de cómputo para garantizar rutas principales y de respaldo sin bucles en todo el dominio de enrutamiento.

Al igual que con todos los protocolos de enrutamiento IPv6, EIGRP para IPv6 tiene procesos separados de los de su homólogo para IPv4. Los procesos y las operaciones son básicamente los mismos, pero se ejecutan de manera independiente.

Comparación de Características: EIGRP para IPv4 vs. EIGRP para IPv6

| Característica | EIGRP para IPv4 | EIGRP para IPv6 |

|---|---|---|

| Rutas Anunciadas | Redes IPv4 | Prefijos IPv6 |

| Vector Distancia | Avanzado | Avanzado |

| Tecnología de Convergencia | DUAL | DUAL |

| Métrica | Ancho de banda, retardo, confiabilidad, carga | Ancho de banda, retardo, confiabilidad, carga |

| Protocolo de Transporte | RTP (Protocolo de Transporte Confiable) | RTP (Protocolo de Transporte Confiable) |

| Mensajes de Actualización | Incrementales (parciales, limitadas) | Incrementales (parciales, limitadas) |

| Descubrimiento de Vecinos | Mecanismo de saludo simple | Mecanismo de saludo simple |

| Direcciones de Origen/Destino | Multidifusión 224.0.0.10 | Multidifusión FF02::A |

| Autenticación | Texto no cifrado o MD5 | MD5 |

| ID del Router | Número de 32 bits | Número de 32 bits |

Direcciones IPv6 Link-Local en EIGRP

Los routers que ejecutan un protocolo de enrutamiento dinámico como EIGRP intercambian mensajes entre vecinos en la misma subred o enlace. Estos mensajes, enviados desde la dirección IP de origen del router que reenvía, solo necesitan ser intercambiados con vecinos conectados directamente. Las direcciones IPv6 link-local son ideales para este propósito, ya que permiten la comunicación dentro del mismo enlace y los paquetes con una dirección link-local de origen o destino no pueden ser enrutados más allá de dicho enlace.

Los mensajes EIGRP para IPv6 se envían utilizando:

- Dirección IPv6 de origen: La dirección IPv6 link-local de la interfaz de salida.

- Dirección IPv6 de destino: Si se debe enviar a una dirección de multidifusión, se utiliza la dirección IPv6 de multidifusión FF02::A (ámbito de todos los routers EIGRP con link-local). Si el paquete puede enviarse como una dirección de unidifusión, se envía a la dirección link-local del router vecino.

Las direcciones IPv6 link-local están en el rango de FE80::/10. Por defecto, los routers Cisco crean estas direcciones utilizando el prefijo FE80::/10 y el proceso EUI-64, que involucra la dirección MAC de Ethernet, la inserción de FFFE en el medio y la inversión del séptimo bit. Sin embargo, para facilitar el reconocimiento y la gestión, es recomendable configurar las direcciones link-local manualmente, permitiendo crear direcciones más fáciles de recordar.

Para configurar manualmente una dirección link-local, se utiliza el mismo comando del modo de configuración de interfaz que para las direcciones IPv6 de unidifusión global, pero con parámetros específicos:

Router(config-if)# ipv6 address direccion-link-local link-localUna dirección link-local tiene un prefijo dentro del rango FE80 a FEBF. Cuando una dirección comienza con este hexteto, la palabra clave link-local debe especificarse después de la dirección.

Configuración del Proceso de Routing EIGRP para IPv6

Antes de configurar cualquier protocolo de enrutamiento IPv6, es necesario habilitar el enrutamiento IPv6 en el router mediante el comando ipv6 unicast-routing en modo de configuración global.

Para ingresar al modo de configuración del router para EIGRP para IPv6, se utiliza el siguiente comando:

Router(config)# ipv6 router eigrp autonomous-systemEl valor del sistema autónomo debe ser el mismo en todos los routers del dominio de enrutamiento. Similar a EIGRP para IPv4, EIGRP para IPv6 utiliza un valor de 32 bits para la ID del router. Se puede configurar explícitamente con el comando eigrp router-id. Si un router EIGRP para IPv6 no tiene ninguna interfaz activa con una dirección IPv4, el comando eigrp router-id es obligatorio. La ID del router debe ser un número único de 32 bits en el dominio de enrutamiento EIGRP para IP para evitar incongruencias.

Por defecto, el proceso EIGRP para IPv6 se encuentra en estado desactivado. Para habilitarlo, se utiliza el comando no shutdown:

R1(config-rtr)# no shutdownEste comando no es necesario para EIGRP para IPv4.

Comando de Interfaz ipv6 eigrp

EIGRP para IPv6 utiliza un método diferente para habilitar una interfaz en comparación con EIGRP para IPv4. En lugar de usar el comando network en el modo de configuración del router, EIGRP para IPv6 se configura directamente en la interfaz.

El siguiente comando del modo de configuración de interfaz habilita EIGRP para IPv6 en una interfaz:

Router(config-if)# ipv6 eigrp autonomous-systemEste comando, similar al comando network en EIGRP para IPv4, realiza dos funciones principales:

- Habilita la interfaz para formar adyacencias y enviar o recibir actualizaciones de EIGRP para IPv6.

- Incluye el prefijo (red) de la interfaz en las actualizaciones de enrutamiento EIGRP para IPv6.

Al habilitar EIGRP para IPv6 en las interfaces, se pueden observar mensajes indicando la formación de nuevas adyacencias, facilitando la verificación de la conectividad entre routers vecinos, especialmente cuando se han configurado direcciones link-local estáticas y reconocibles.

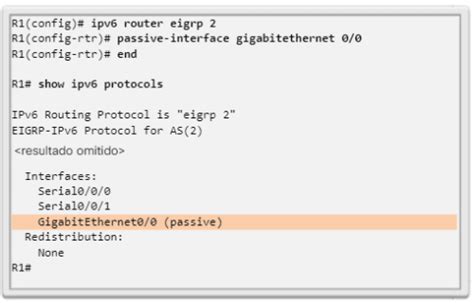

Interfaz Pasiva con EIGRP para IPv6

De manera similar a como se hace para IPv4, el comando passive-interface se utiliza para configurar una interfaz como pasiva en EIGRP para IPv6, evitando así el intercambio de actualizaciones de enrutamiento a través de esa interfaz.

Verificación de la Autenticación EIGRP para IPv6

Para verificar que se hayan formado las adyacencias EIGRP correctas después de configurarlas para la autenticación, se utiliza el comando show ipv6 eigrp neighbors en cada router. Este comando proporciona información detallada sobre los vecinos EIGRP IPv6 detectados.

Para mostrar la tabla de enrutamiento IPv6 en todos los routers, se utiliza el comando show ipv6 route. Una vez que la configuración es correcta y las adyacencias se han formado, los dispositivos finales, como las PC conectadas a la red, deberían poder comunicarse entre sí mediante ping.

EIGRP con direcciones IPV6. Cisco Packet Tracer

La implementación de la autenticación MD5 para EIGRP, tanto para IPv4 como para IPv6, es un paso fundamental para fortalecer la seguridad de la red. Al asegurar que solo los routers autorizados participen en el intercambio de información de enrutamiento, se previenen ataques maliciosos que podrían desestabilizar la red y comprometer la integridad de los datos.

tags: #autenticacion #eigrp #ipv6 #packet #tracer