La seguridad y la privacidad en Internet son preocupaciones primordiales para usuarios y administradores de sistemas. Una práctica fundamental en este ámbito es la capacidad de cifrar las transmisiones entre clientes y servidores, impidiendo que terceros escuchen o intercepten las comunicaciones. El protocolo TLS (Transport Layer Security) es la piedra angular de esta seguridad, encargándose del cifrado de la información que viaja por la red. Aunque comúnmente se utiliza el término SSL (Secure Sockets Layer) para referirse a esta encriptación, es importante comprender que TLS es su evolución, ofreciendo un nivel de seguridad superior, y que SSL ya no se considera seguro en la actualidad.

El funcionamiento de TLS es transparente para el usuario en sitios web protegidos con certificados de seguridad, así como en otros servicios de Internet como el correo electrónico o las transmisiones de archivos. TLS realiza un proceso de cifrado de las comunicaciones mediante diversos algoritmos de encriptación, ofuscando los datos enviados entre el servidor y el cliente. El establecimiento de estas comunicaciones encriptadas se lleva a cabo a través de un proceso técnico conocido como "handshake" (protocolo de enlace). Durante las comunicaciones, TLS se encarga de cifrar los datos transferidos, reduciendo significativamente la posibilidad de que un atacante se interponga para realizar acciones maliciosas como la manipulación de la información.

Evolución y Versiones del Protocolo TLS

El protocolo TLS ha experimentado varias iteraciones a lo largo del tiempo para adaptarse a las crecientes demandas de seguridad. Las versiones TLS 1.0 y 1.1, publicadas en 1999 y 2006 respectivamente, se consideran obsoletas y ya no se utilizan en sistemas modernos. TLS 1.2, aunque no es la versión más reciente, sigue siendo considerada muy robusta y continúa siendo ampliamente utilizada en la actualidad. La versión 1.3 del protocolo TLS, lanzada en 2018, es la más reciente y representa un avance significativo en términos de seguridad y eficiencia.

¡Aquí tienes TODO lo que necesitas saber de los certificados SSL/TLS!

Aplicaciones y Usos del Protocolo TLS

El uso más frecuente de TLS es para dar soporte a las comunicaciones seguras en la web, facilitando el protocolo HTTPS. Sin embargo, su alcance se extiende a otros servicios esenciales de Internet, como el correo electrónico, las comunicaciones de aplicaciones de mensajería y la Voz sobre IP (VoIP). Este nivel de seguridad es indispensable para procesos críticos en las páginas web, como las ventas online y los sistemas de autenticación, protegiendo datos confidenciales de clientes e información crítica para el negocio.

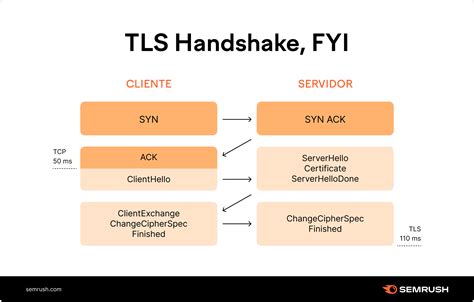

El Proceso de Handshake TLS: Estableciendo la Conexión Segura

El protocolo TLS funciona mediante un proceso de varios pasos que incluye la negociación del protocolo, el intercambio de certificados y la generación de claves para crear una sesión segura. Este proceso de negociación, conocido técnicamente como "handshake" TLS, es fundamental para determinar cómo el cliente y el servidor se comunicarán de forma segura.

Durante el handshake, se realizan varias acciones clave:

- Identificación de la versión de TLS: El cliente y el servidor acuerdan la versión de TLS que utilizarán. Los ataques ocurridos alrededor de 2010 evidenciaron fallos en versiones básicas de TLS, lo que llevó a la deprecación de TLS 1.0 y 1.1 y al impulso de versiones más seguras como TLS 1.3.

- Autenticación del servidor: El servidor presenta su certificado TLS al cliente. Este certificado contiene información sobre el propietario del dominio y la clave pública del servidor, crucial para verificar su identidad.

- Negociación de algoritmos de cifrado: El cliente y el servidor acuerdan los algoritmos de cifrado que se emplearán durante la sesión. TLS 1.3, por ejemplo, ha eliminado cifrados obsoletos y prioriza algoritmos más seguros.

- Generación de claves de sesión: Se generan claves de sesión efímeras para cifrar los datos específicos de esa comunicación. TLS 1.3 integra la noción de Perfect Forward Secrecy (PFS), lo que significa que cada sesión se basa en una clave de protección efímera, garantizando que si una clave de sesión se viera comprometida, las comunicaciones pasadas o futuras no se verían afectadas.

Errores Comunes en la Negociación TLS y sus Soluciones

A pesar de la robustez de TLS, pueden surgir errores durante el proceso de handshake, impidiendo que un navegador o servicio en línea establezca una conexión segura. Estos errores pueden ser perjudiciales, ya que los atacantes podrían interceptar o manipular datos confidenciales, lo que a su vez podría dañar la reputación de un negocio, disminuir la confianza del cliente y generar problemas de cumplimiento normativo.

Los errores comunes del protocolo de enlace TLS incluyen fallos de conexión, tiempos de espera y discrepancias entre las versiones de protocolo compatibles. Identificar la causa raíz es clave para restaurar una conexión segura.

Causas y Soluciones de Errores TLS

Hora del sistema incorrecta: Un certificado SSL/TLS tiene un período de validez especificado. Si la fecha o la hora del sistema del cliente o servidor difieren significativamente de la hora real, puede producirse un error en el handshake. La solución es corregir la fecha y la hora del sistema.

Configuración del navegador o complementos: Una configuración incorrecta del navegador o un complemento conflictivo pueden causar errores en el protocolo de enlace SSL/TLS. Los usuarios pueden intentar cambiar a otro navegador, desactivar temporalmente los complementos o extensiones, borrar la caché y las cookies, o asegurarse de que el navegador web esté actualizado para mantener la compatibilidad con los protocolos y certificados TLS modernos.

Ataques de intermediario (MITM) o interrupciones de red: Aunque este error puede ser indicativo de actividades maliciosas, también puede ocurrir cuando una conexión se interrumpe por un componente de red, como un cortafuegos o un proxy. Si la interrupción se produce en el lado del cliente, el usuario puede ajustar la configuración de su VPN o antivirus. Algunos servidores proxy y filtros de contenido también pueden interferir en la validación de certificados.

Incompatibilidad de protocolos: Ocurre cuando el cliente y el servidor no son compatibles con la misma versión de TLS. Por ejemplo, un navegador antiguo que solo soporta TLS 1.0 y un servidor que solo soporta TLS 1.3. La solución es actualizar el navegador o el software del servidor para asegurar la compatibilidad con versiones de TLS modernas. Es esencial que ambas partes utilicen una versión compatible de TLS para que el protocolo funcione correctamente.

Incompatibilidad del conjunto de cifrado: Se produce un error cuando el cliente y el servidor no logran acordar un conjunto de cifrado compatible para encriptar y descifrar datos. Dado que TLS 1.3 ha eliminado cifrados obsoletos, actualizar a la última versión de TLS tanto en el cliente como en el servidor es la mejor opción.

Servidores con SNI (Server Name Indication) habilitado: SNI puede causar errores TLS si el cliente o dispositivo antiguo no lo soporta, o si el servidor tiene una configuración SNI incorrecta. Para solucionar esto, se debe asegurar que la configuración SNI del servidor sea correcta y que el certificado SSL/TLS se corresponda con los nombres de host.

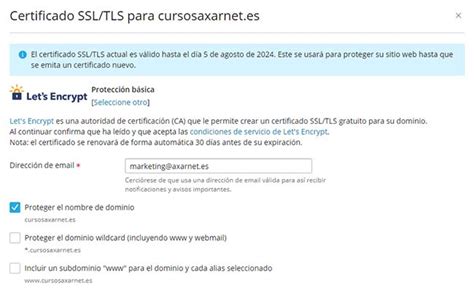

Problemas con los certificados: Certificados revocados, inactivos, caducados, o una discrepancia entre el nombre de host y el nombre común (CN) del certificado, pueden provocar errores TLS. Las cadenas de certificados incompletas o la falta de certificados intermedios también pueden ser la causa. Adquirir certificados TLS de autoridades de certificación (CA) de confianza y establecer un proceso robusto de gestión de certificados digitales es fundamental. Un ejemplo de proveedor de certificados es Sectigo, que ofrece diversos tipos de certificados SSL/TLS.

Reglas de firewall mal configuradas: Los firewalls o políticas de seguridad de red que bloquean los puertos TLS (como el puerto 443) o interfieren con el tráfico de handshake pueden impedir que la conexión se complete. La solución implica revisar y ajustar las reglas del firewall para permitir el tráfico TLS necesario.

Tiempos de Espera del Protocolo de Enlace TLS (TLS Handshake Timeouts)

Un tiempo de espera del protocolo de enlace TLS se produce cuando el cliente y el servidor no completan el proceso de handshake dentro de un período definido. Aunque un error en el handshake suele indicar una configuración incorrecta o incompatibilidad, un tiempo de espera a menudo señala retrasos, sistemas que no responden o interrupciones en la ruta de conexión. Estos tiempos de espera suelen ser síntomas de problemas más profundos de rendimiento, configuración o compatibilidad.

Para resolver eficazmente los tiempos de espera del protocolo TLS, es necesario identificar la causa subyacente y aplicar soluciones específicas:

- Optimización del rendimiento del servidor: Asignar recursos suficientes (CPU, memoria, ancho de banda) para gestionar las conexiones entrantes de forma eficiente.

- Equilibrio de carga: Implementar el equilibrio de carga entre varios servidores para evitar cuellos de botella o la sobrecarga de una sola máquina.

- Compatibilidad de versiones y cifrados: Verificar que las versiones de TLS y los conjuntos de cifrado sean compatibles entre el cliente y el servidor, y que se ajusten a las mejores prácticas actuales.

- Actualizaciones regulares: Actualizar regularmente el software del servidor, las bibliotecas TLS y las configuraciones SSL para beneficiarse de las últimas mejoras de rendimiento y parches de seguridad.

- Monitoreo de la red: Supervisar las condiciones de la red para identificar y resolver rápidamente la latencia.

- Gestión de errores: Implementar una lógica de gestión de errores para informar a los usuarios de los problemas de conexión de forma elegante.

- Registros y diagnóstico: Utilizar flujos de trabajo de registro para ayudar a diagnosticar y solucionar fallos de handshake.

- Pruebas exhaustivas: Realizar pruebas en varios navegadores y dispositivos para garantizar una amplia compatibilidad.

- Gestión del ciclo de vida de certificados: Mantener certificados SSL/TLS activos y precisos de una CA de confianza. Es crucial evitar interrupciones causadas por certificados caducados o mal gestionados mediante una gestión del ciclo de vida de certificados hermética.

TLS y Google: Cumplimiento y Configuración

Google ha sido un promotor activo de la seguridad en la web. Desde 2018, ha impuesto el uso del protocolo HTTPS como protocolo de seguridad para los sitios web, lo que significa que la mayoría de los sitios web ya integran esta protección basada en TLS. Sin embargo, las conexiones HTTPS pueden ser vulnerables si no están bien configuradas, por lo que es ideal que la protección TLS sea de un nivel alto.

Para asegurar el cumplimiento y mejorar la seguridad de las comunicaciones, especialmente en el ámbito del correo electrónico, se pueden configurar parámetros específicos. Por ejemplo, se puede establecer una configuración de cumplimiento del contenido en la Consola de Administrador de Google para rechazar mensajes de conexiones que no utilicen TLS 1.2 o una versión más reciente.

Al configurar este parámetro, se rechazan más mensajes entrantes, evitando su entrega a los destinatarios. Para determinar qué remitentes y tráfico de correo electrónico se ven afectados, se recomienda configurar exportaciones de registros de servicio a BigQuery. Creando un informe de BigQuery que indique qué algoritmos de cifrado TLS se usan para las conexiones seguras a los servidores SMTP, se puede verificar el campo message_info.connection_info.smtp_tls_cipher para conocer los algoritmos de cifrado TLS utilizados. Por ejemplo, el uso de un algoritmo de cifrado 3DES se mostraría como DES-CBC3-SHA.

La Diferencia entre HTTPS y TLS

Es común confundir HTTPS y TLS. Fundamentalmente, no existe una diferencia real en el sentido de que HTTPS designa una implementación del cifrado TLS como una superposición del protocolo HTTP. Es decir, HTTPS es HTTP sobre TLS. Por lo tanto, un sitio web protegido con HTTPS integra un certificado TLS que contiene información crucial para la autenticación del servidor y la seguridad de la comunicación. Al hacer clic en el ícono de seguridad en la barra de direcciones de un navegador, se puede consultar el certificado de cualquier sitio web visitado.

Conclusión sobre la Importancia de la Negociación TLS

Las conexiones fiables y seguras son esenciales para ganarse la confianza de los usuarios y mantener una experiencia digital fluida. La negociación TLS, aunque compleja en su funcionamiento subyacente, es un proceso crítico que asegura la confidencialidad e integridad de los datos transmitidos en Internet. Asegurarse de utilizar las versiones más recientes del protocolo TLS, configurar correctamente los servidores, mantener actualizados los certificados y estar atento a los posibles errores en el handshake son pasos fundamentales para garantizar una comunicación segura y protegerse contra las amenazas cibernéticas. La adopción de soluciones como Sectigo's Certificate Manager puede ayudar a las empresas a gestionar eficazmente su inventario de certificados y minimizar los errores TLS, optimizando así los flujos de trabajo y garantizando una seguridad robusta.

tags: #realizando #una #negociacion #tls #con #google