En la era digital actual, donde la información fluye a una velocidad vertiginosa a través de redes informáticas, la seguridad de esa información se ha convertido en una preocupación primordial. Ya sea que estemos enviando documentos confidenciales de negocios, realizando transacciones financieras o simplemente navegando por la web, la protección de nuestros datos es esencial. Aquí es donde entra en juego el protocolo TLS (Transport Layer Security), un estándar de seguridad fundamental que actúa como una caja fuerte digital, salvaguardando todo, desde credenciales de inicio de sesión hasta información financiera en tránsito.

¿Qué es TLS y por qué es Crucial?

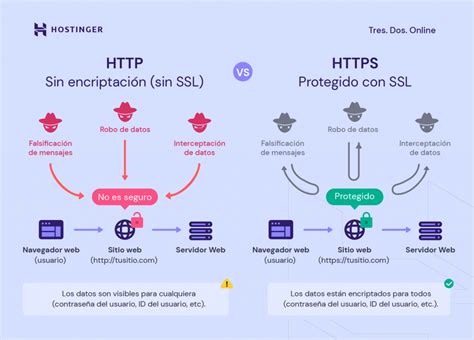

Transport Layer Security (TLS) es un protocolo criptográfico diseñado para proporcionar seguridad de extremo a extremo para los datos transmitidos a través de una red informática. Su propósito es proteger la información sensible de ser accedida, alterada o falsificada durante la transmisión, asegurando que la comunicación entre dos aplicaciones o sistemas permanezca privada y auténtica. TLS es ampliamente considerado como una tecnología fundamental para asegurar las comunicaciones modernas por internet, formando la columna vertebral de la navegación web segura, el acceso remoto, las transacciones en línea y mucho más.

Cuando los usuarios ven un icono de candado junto a la URL de un sitio web en su navegador, generalmente significa que se está utilizando TLS para cifrar la conexión. Este protocolo funciona silenciosamente en segundo plano, protegiendo miles de millones de interacciones cada día sin que los usuarios siquiera lo noten.

El Origen y la Evolución de la Seguridad en Red

El protocolo TLS no surgió de la nada; es la evolución de su predecesor, el protocolo SSL (Secure Sockets Layer). SSL, o «capa de puertos seguros», fue el primer protocolo criptográfico para autenticar e intercambiar datos entre dispositivos cliente, aplicaciones y servidores de cliente. SSL tuvo tres versiones (1.0, 2.0 y 3.0), aunque la primera nunca se hizo pública debido a fallos de seguridad.

TLS (Transport Layer Security) o «seguridad de la capa de transporte» se estableció como el sucesor de SSL, ofreciendo niveles de seguridad significativamente mayores. TLS 1.0 se estableció en 1999, seguido por TLS 1.1 en 2006 y TLS 1.2 en 2008. La versión más reciente, TLS 1.3, se lanzó en 2018 y ahora es utilizada por la mayoría de los sitios web, representando el estado del arte en seguridad de comunicaciones.

¿Cómo Funciona TLS? El Proceso de "Handshake"

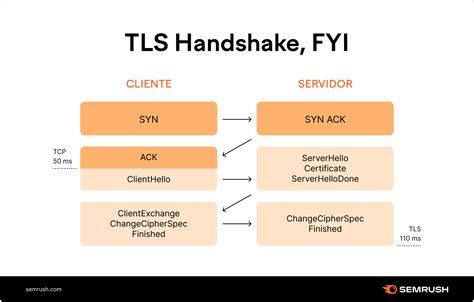

El funcionamiento de TLS se basa en un proceso llamado "handshake" o "apretón de manos", que establece una conexión autenticada y segura entre un dispositivo cliente y un servidor. Este proceso, aunque complejo, ocurre en milisegundos y se puede simplificar en las siguientes etapas:

Inicio de la Conexión Segura (Handshake): Cuando un cliente (como tu navegador web) se conecta a un servidor, inicia un "handshake" para acordar los protocolos de cifrado y comenzar la sesión segura. El dispositivo cliente envía un mensaje inicial (conocido como "Client Hello") al servidor de destino.

Autenticación con Certificados Digitales: El servidor presenta un certificado digital para probar su identidad. Este certificado, comúnmente llamado certificado SSL/TLS, es un archivo de datos que certifica la propiedad de una clave pública. El cliente verifica este certificado contra autoridades de confianza (Autoridades de Certificación o CAs) para confirmar su autenticidad. Esto permite a los navegadores web identificar que es seguro establecer una conexión con los sitios web.

Intercambio de Claves y Configuración de la Sesión: Una vez que el servidor ha sido autenticado, el cliente y el servidor acuerdan de manera segura una clave de sesión. Esta clave se utiliza para cifrar y descifrar los datos reales intercambiados durante la sesión. El cifrado asimétrico utiliza una clave pública y una clave privada para este intercambio inicial.

Comienza la Comunicación Cifrada: Una vez que se establece la clave de sesión, todos los datos que se transmiten se cifran utilizando cifrado simétrico (como AES). Esto asegura una comunicación rápida y segura para el resto de la sesión.

Beneficios Clave del Cifrado TLS

El cifrado TLS juega un papel crucial en la protección de la comunicación digital moderna, ofreciendo una amplia gama de beneficios importantes:

- Privacidad de los Datos: TLS asegura que cualquier información intercambiada entre dos partes permanezca privada. Incluso si es interceptada, los datos no pueden ser leídos sin la clave de sesión correcta.

- Integridad de Datos: Además de la privacidad, TLS protege los datos de la manipulación. A través del uso de verificaciones criptográficas y códigos de autenticación de mensajes (MACs), TLS asegura que los datos transmitidos no hayan sido alterados.

- Autenticación: TLS utiliza certificados digitales para autenticar la identidad de los servidores (y a veces de los clientes). Esto ayuda a los usuarios a confirmar que se están comunicando con la organización legítima que pretendían alcanzar, y no con un impostor que intenta un ataque de intermediario.

- Confianza y Credibilidad: Los sitios web y servicios asegurados por TLS (indicados por HTTPS y el símbolo del candado) generan mayor confianza en los usuarios. Las personas son mucho más propensas a completar transacciones, compartir información personal o acceder a servicios remotos cuando saben que su conexión es segura.

- Cumplimiento Normativo: Para las empresas, usar cifrado TLS es a menudo esencial para cumplir con regulaciones y estándares de la industria como RGPD, HIPAA, PCI DSS, y otros.

- Rendimiento Mejorado con TLS 1.3: Aunque el cifrado naturalmente añade cierta carga de procesamiento, TLS 1.3 ha sido diseñado para minimizar los retrasos. Optimiza el proceso de handshake, lo que lleva a conexiones seguras más rápidas y eficientes en comparación con versiones anteriores.

TLS en la Práctica: Más Allá de la Navegación Web

Si bien la navegación web segura (HTTPS) es la aplicación más visible de TLS, su utilidad se extiende a muchas otras áreas:

- Transferencia de Archivos Segura: Cuando utilizamos aplicaciones o servicios para el intercambio de archivos, el protocolo TLS se utiliza para cifrar las transferencias, evitando que los datos sean interceptados o modificados.

- Mensajería en Tiempo Real: TLS también protege las comunicaciones en aplicaciones de comunicación en tiempo real, como videollamadas o mensajes instantáneos. Para estos casos, se utiliza una variante del protocolo llamada DTLS (Datagram Transport Layer Security), diseñada para optimizar la seguridad sin comprometer la velocidad.

- Comercio Electrónico y Transacciones Financieras: TLS es un pilar clave para la seguridad en pagos en línea, garantizando el cifrado de la comunicación entre el cliente y los sistemas bancarios.

- Acceso Remoto: Soluciones de acceso remoto y soporte remoto integran TLS para proteger cada conexión entre usuarios y dispositivos.

¡Aquí tienes TODO lo que necesitas saber de los certificados SSL/TLS!

Características Clave de TLS

TLS se destaca como un protocolo altamente confiable para asegurar las comunicaciones digitales debido a su diseño robusto y mecanismos de seguridad avanzados:

- Algoritmos de Cifrado Fuertes: TLS admite una variedad de algoritmos de cifrado fuertes como AES (Advanced Encryption Standard) y ChaCha20, asegurando que los datos permanezcan confidenciales.

- Infraestructura de Clave Pública (PKI): TLS se basa en la PKI para gestionar claves de cifrado y certificados digitales emitidos por Autoridades de Certificación (CAs) de confianza.

- Protocolo de Handshake de TLS: Antes de que se intercambie cualquier dato, TLS realiza un apretón de manos para acordar algoritmos criptográficos, autenticar el servidor y generar un secreto compartido para cifrar la sesión.

- Claves de Sesión y Cifrado Simétrico: Después del handshake, TLS utiliza cifrado simétrico para la transmisión real de datos, lo que permite una comunicación eficiente y de alto rendimiento.

- Secreto Hacia Adelante (Forward Secrecy): Esta característica asegura que las claves de sesión no se vean comprometidas incluso si la clave privada del servidor se expone más tarde, ya que se generan claves de cifrado únicas para cada sesión.

- Autenticación y Verificación de Integridad: TLS no solo cifra los datos, sino que también verifica su integridad utilizando códigos de autenticación de mensajes (MACs) y algoritmos de hash criptográficos, detectando de inmediato cualquier intento de modificación.

- Soporte para Múltiples Versiones de Protocolo: Aunque TLS 1.3 es la versión más reciente y segura, TLS también admite versiones anteriores como TLS 1.2 por razones de compatibilidad, aunque se recomienda deshabilitar versiones obsoletas.

Salvaguardando TLS: Vulnerabilidades Comunes y Estrategias de Mitigación

Aunque el cifrado TLS proporciona una base sólida para la comunicación segura, no es invencible. Una mala implementación o configuraciones obsoletas pueden dejar los sistemas vulnerables. Para maximizar la protección que ofrece TLS, es esencial entender los riesgos comunes y cómo mitigarlos:

- Ataques de Degradación de Protocolo: Un atacante puede engañar a un cliente y servidor para que usen una versión más antigua y menos segura de TLS o SSL.

- Mitigación: Deshabilitar el soporte para protocolos obsoletos como SSL 3.0, TLS 1.0 y TLS 1.1, y permitir solo versiones fuertes y actualizadas como TLS 1.2 y TLS 1.3.

- Suites de Cifrado Débiles: Algunas suites de cifrado más antiguas se consideran débiles y pueden ser explotadas.

- Mitigación: Configurar los servidores para usar solo suites de cifrado fuertes y modernas, priorizando aquellas que soportan secreto hacia adelante.

- Suplantación de Certificados y Ataques de Hombre en el Medio (MITM): Un actor malicioso puede presentar un certificado fraudulento o interceptar una conexión mal autenticada.

- Mitigación: Verificar siempre los certificados digitales a través de Autoridades de Certificación (CAs) de confianza e implementar el anclaje de certificados donde sea apropiado.

- Certificados Caducados o Mal Configurados: Un certificado expirado, autofirmado o mal configurado puede llevar a advertencias de seguridad o vulnerabilidades.

- Mitigación: Monitorear y renovar los certificados antes de sus fechas de vencimiento, y asegurar que coincidan con el nombre de host del servidor.

- Prácticas de Implementación Deficientes: Prácticas de codificación inseguras o configuraciones de servidor débiles pueden exponer aplicaciones a ataques.

- Mitigación: Auditar y actualizar regularmente las implementaciones de TLS, seguir prácticas de desarrollo seguro y mantenerse informado sobre nuevas vulnerabilidades.

TLS vs. Otros Protocolos de Cifrado

Es útil entender cómo TLS se compara con otras tecnologías de seguridad:

- TLS vs. SSL: TLS es la versión moderna y más segura de SSL. SSL ya no debería usarse.

- TLS vs. IPsec: TLS asegura sesiones de aplicaciones individuales (como HTTPS), mientras que IPsec asegura redes enteras (comúnmente en VPNs).

- TLS y AES: AES (Advanced Encryption Standard) es un algoritmo de cifrado simétrico que a menudo se utiliza dentro de TLS para cifrar los datos reales una vez que se establece una sesión segura. En términos simples, TLS asegura el canal de comunicación, y AES asegura los datos dentro de ese canal.

El Futuro: Migración a TLS 1.3

Si bien TLS 1.2 sigue siendo relevante y ampliamente utilizado, TLS 1.3 representa el futuro cercano de las comunicaciones seguras en internet. Esta nueva versión ofrece características avanzadas que perfeccionan aún más la experiencia y la protección:

- Menor Latencia: TLS 1.3 agiliza el handshake, reduciendo las rondas de comunicación y haciendo las conexiones más rápidas.

- Mejor Seguridad: Elimina algoritmos de cifrado antiguos y vulnerables, simplificando la configuración y reduciendo la superficie de ataques.

- Mayor Privacidad: Cifra incluso parte de la comunicación inicial del handshake, dificultando la labor de un atacante que intente espiar el establecimiento de la sesión.

Conclusión

En un mundo digital donde las amenazas cibernéticas están en constante evolución, TLS 1.2 y su sucesor TLS 1.3 siguen siendo piezas clave para proteger la integridad y confidencialidad de los datos. Su adopción asegura conexiones seguras, protege la transferencia de archivos y refuerza la confianza de los usuarios en plataformas en línea. TLS actúa como un guardián silencioso, protegiéndonos constantemente, incluso durante tareas cotidianas que podrían parecer insignificantes. Navegar “a ciegas” en internet puede ser intimidante, considerando las infinitas posibilidades que nos ofrece la interconectividad. TLS (Transport Layer Security) es un protocolo criptográfico que proporciona ciberseguridad en las comunicaciones a través de redes de computadoras, como Internet. Es el sucesor de SSL (Secure Sockets Layer) y se utiliza ampliamente para asegurar conexiones entre servidores web y navegadores, pero también se aplica a otros tipos de comunicación online. Su propósito principal es garantizar la privacidad y la integridad de los datos mientras se transmiten entre los puntos de origen y destino. Esto significa que los datos enviados a través de una conexión TLS están cifrados, lo que dificulta que los atacantes puedan leerlos, interceptarlos o modificarlos.