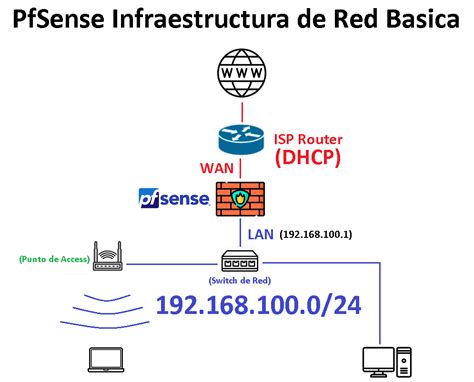

pfSense es una potente solución de firewall y router de código abierto que permite configurar una red privada virtual (VPN) robusta. Configurar una VPN con pfSense no solo protege tu red contra accesos no autorizados, sino que también mejora la experiencia de conexión remota. Sin embargo, como con cualquier configuración de red compleja, pueden surgir problemas de conexión. Este artículo te guiará a través de los pasos para diagnosticar y solucionar los problemas más comunes de conexión a Internet en una VPN configurada en pfSense.

Comprendiendo pfSense y las VPN

Antes de adentrarnos en la solución de problemas, es fundamental entender qué es pfSense y los conceptos básicos de las VPN. pfSense es una distribución de firewall basada en el sistema operativo FreeBSD. Permite implementar mecanismos como NAT, CARPA y VPN (incluyendo PPTP, IPsec, OpenVPN), Portal cautivo. Además, realiza la funcionalidad de un firewall clásico, DNS dinámico, DHCP y servidor proxy.

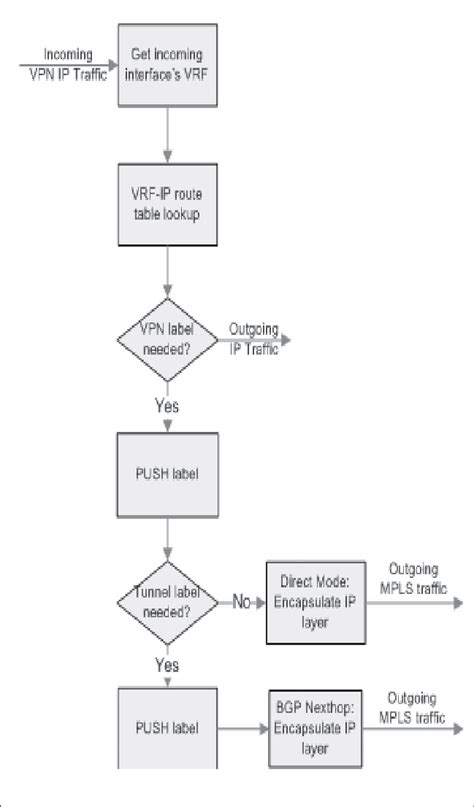

Las VPN, por su parte, crean túneles cifrados a través de redes públicas (como Internet) para permitir una comunicación segura entre dispositivos o redes. Existen dos tipos principales de VPN relevantes para pfSense:

- VPN de Sitio a Sitio (Site-to-Site): Conecta dos redes separadas, como dos oficinas, permitiendo que actúen como una sola red. Esto implica configurar solo puertas de enlace en subredes remotas, sin necesidad de configurar los nodos de red individuales.

- VPN de Punto a Sitio (Point-to-Site): Permite a empleados remotos conectarse a la red de la oficina. Para que nuestros clientes se puedan autenticar, necesitaremos generar usuarios VPN.

Acceso e Interfaz de pfSense

El primer paso para cualquier configuración o solución de problemas es acceder a la interfaz web de pfSense.

Acceso a la Interfaz Web

Ingresa a la interfaz web desde tu navegador usando la IP asignada a tu router pfSense. La dirección IP por defecto suele ser 192.168.1.1, pero esto puede variar. Si no sabes cómo encontrar la IP de tu router, consulta las instrucciones sobre cómo encontrar la IP de tu router. El usuario y contraseña por defecto suelen ser "admin" y "pfsense", respectivamente.

Una vez dentro, es crucial asegurarse de que las interfaces WAN y LAN de pfSense estén bien configuradas.

Configuración de Interfaces

- Interfaz LAN: Ve a "Interfaces > LAN" y asigna la red deseada, por ejemplo,

10.0.0.0/24. Define la IP del router como10.0.0.3/24. Guarda los cambios y aplica. - Servidor DHCP: Ve a "Services > DHCP Server" en la interfaz LAN y habilita el servidor DHCP. Configura un rango de direcciones para los clientes, como

10.0.0.100a10.0.0.200.

Configuración de OpenVPN® Client en pfSense

La configuración de un cliente OpenVPN® en pfSense es un proceso detallado que requiere atención a varios parámetros.

Obtención de Archivos de Configuración

Antes de la configuración de pfSense OpenVPN®, deberás obtener la configuración de OpenVPN® en tu Oficina de Usuario de KeepSolid (o proveedor de VPN similar) y descargar el archivo de configuración. Para proveedores como NordVPN, inicia sesión en tu Nord Account, haz clic en NordVPN, y en Configuración manual, selecciona Archivos de configuración de OpenVPN (OpenVPN configuration files). Aquí encontrarás el nombre de host del servidor recomendado (por ejemplo, nl120.nordvpn.com) y el puerto del servidor (generalmente 1194 para UDP o 443 para TCP). También deberás obtener las credenciales de servicio (nombre de usuario y contraseña) necesarias para conectarte manualmente.

Pasos de Configuración del Cliente OpenVPN®

- Agregar Cliente OpenVPN®: Ve a "VPN > OpenVPN® > Clients" y haz clic en "Add" (Agregar).

- Información General: Completa la sección de "General Information" (Información general) del cliente OpenVPN® de pfSense. Para tu información: si tienes un problema con DNS en versiones más recientes de pfSense y tu cliente OpenVPN no funciona correctamente, asegúrate de especificar como "Server host or address" una dirección IP en lugar de un nombre de dominio.

- Algoritmos NCP: En "NCP Algorithms" (Algoritmos NCP), busca y selecciona "AES-256-GCM" de la lista de Algoritmos de cifrado NCP disponibles.

- Configuración del Túnel: En la sección "Tunnel Settings" (Configuración del túnel), navega hasta "Allow Compression" (Permitir compresión) y selecciona "Refuse any non-stub compression (Most secure)" (Rechazar cualquier compresión no tubular (Más segura)) para asegurar que la compresión esté desactivada.

- Interfaz de Red: El nombre del puerto de red probablemente se llamará

ovpnc1. Asegúrate de que la nueva interfaz esté seleccionada comoovpnc1(puede serovpnc2,ovpnc3, etc., dependiendo de si tienes otras interfaces ovpn o no). - Guardar Configuración: Haz clic en "Save" (Guardar) cuando termines.

- Descripción: En la siguiente pantalla, completa el campo "Description" (Descripción) con un nombre de tu elección, por ejemplo, "KeepSolid-VPN". No se requieren otros cambios.

- Configuración de Enrutamiento: Ve a "System > Routing" (Sistema > Direccionar) y haz clic en "Add" (Agregar). La mayoría de los campos se dejan predeterminados o vacíos.

- Alias de Firewall: Ve a "Firewall > Aliases" (Alias) > "IP" y haz clic en "Add" (Agregar). Establece el Modo en "Manual", luego haz clic en "Save" (Guardar) y "Apply Changes" (Aplicar cambios).

- Reglas de Firewall WAN: Para editar las reglas de WAN, ve a "Firewall > Rules > WAN". Todo lo que necesitas cambiar en la copia es la interfaz: selecciona tu nueva interfaz virtual en lugar de WAN. En nuestro caso, podría ser

KEEPSOLIDVPN. Haz lo mismo con todas las conexiones WAN. Cuando termines, haz clic en "Save" (Guardar) y "Apply Changes" (Aplicar cambios). Tu lista de asignaciones debe reflejar estos cambios.

Pfsense configuración OPEN VPN

Solución de Problemas Comunes de Conexión

Si tu VPN no funciona correctamente, hay varios aspectos que debes revisar.

Problemas de DNS

Como se mencionó anteriormente, si tienes problemas con DNS en versiones más recientes de pfSense y tu cliente OpenVPN no funciona correctamente, asegúrate de especificar como "Server host or address" una dirección IP en lugar de un nombre de dominio. Esto puede ser crucial para la resolución de nombres de host a través del túnel VPN.

Verificación de Reglas de Firewall

Las reglas de firewall son a menudo la causa de problemas de conectividad.

Reglas de OpenVPN: Ve a "Firewall > Rules" y selecciona la pestaña "OpenVPN". Asegúrate de que exista una regla que permita el tráfico. Por defecto, las reglas de Firewall quedan abiertas, por lo que es bueno revisar que tengamos configurado un nivel de restricciones adecuado para el acceso a nuestra red. Si no está configurado, puedes aprovechar la oportunidad de configurar estas políticas agregándolas.

- Ejemplo de regla:

- Action: Pass

- Interface: OpenVPN

- Protocol: TCP (o UDP, según tu configuración)

- Source: Network y especifica la red VPN (por ejemplo,

192.168.1.0/24). - Destination: Address or Alias y especifica la IP del servidor o recurso en la LAN (por ejemplo,

10.0.0.14). - Destination Port Range: El puerto específico del servicio o un rango personalizado si aplica.

- Description: Un nombre descriptivo, como "Permitir acceso OpenVPN a servidor web en LAN".

- Ejemplo de regla:

Reglas de LAN: Ve a "Firewall > Rules > LAN". Verifica que exista una regla para permitir el tráfico desde la red VPN a la LAN.

- Ejemplo de regla:

- Action: Pass

- Interface: LAN

- Protocol: TCP (o el protocolo necesario)

- Source: Network y especifica la red VPN (por ejemplo,

192.168.1.0/24). - Destination: LAN net (o la red LAN específica).

- Description: "Permitir acceso desde OpenVPN a LAN".

- Ejemplo de regla:

Problemas de NAT (Network Address Translation)

Si el tráfico no fluye correctamente, puede deberse a que pfSense está bloqueando la comunicación entre las redes. Esto a menudo se resuelve configurando las reglas de NAT de salida.

- Ve a "Firewall > NAT > Outbound".

- Selecciona el modo "Manual Outbound NAT Rule Generation".

- Haz clic en "Save" (Guardar). Aparecerán varias reglas de NAT.

- Asegúrate de que haya una regla que permita la traducción de direcciones para el tráfico que se origina en la red VPN y se dirige a la red LAN.

- Ejemplo de regla:

- Interface: LAN (o la interfaz por donde sale el tráfico)

- Source: Network y especifica la red VPN (por ejemplo,

192.168.1.0/24). - Destination: Network y especifica la red LAN (por ejemplo,

10.0.0.0/24). - Translation: Selecciona "Interface Address" (la dirección IP de la interfaz de salida).

- Description: "NAT para acceso OpenVPN a LAN".

- Ejemplo de regla:

- Haz clic en "Save" (Guardar) y "Apply Changes" (Aplicar cambios).

Verificación del Estado de OpenVPN®

Para verificar el estado de tu conexión OpenVPN®, ve a "Status > OpenVPN". Aquí deberás ver el estado de tu cliente VPN. Si está conectado, deberías ver información detallada sobre la conexión.

Reinicio del Router pfSense

Como paso final para aplicar muchos cambios de configuración, ve a "Diagnostics > Reboot" (Diagnóstico > Reiniciar) y espera a que tu router pfSense se reinicie.

Consideraciones Adicionales

Certificados y Autenticación

Es importante recordar que, para una seguridad robusta, se deben crear certificados para cada usuario que vaya a utilizar el sistema VPN. Esto asegura que la información transmitida entre el usuario y el servidor esté cifrada y no pueda ser manipulada por terceros. Para que tus clientes se puedan autenticar, necesitarás generar usuarios VPN desde "System -> User Manager -> Users -> +ADD".

Cliente OpenVPN® Export

pfSense cuenta con el paquete "openvpn-client-export" que facilita la distribución de configuraciones para los usuarios que deseen acceder a la red VPN. Puedes verificar si tienes este paquete instalado desde "System > Package Manager > Available Packages". La instalación se realiza buscándolo y seleccionándolo. Una vez instalado, ve a "VPN -> OpenVPN -> Client Export" para descargar el archivo .ovpn del usuario correspondiente.

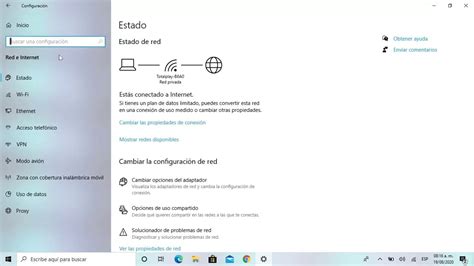

Verificación de Conectividad del Cliente

Una vez configurado el cliente OpenVPN® en tu dispositivo (Windows, MacOS, Android, iOS, etc.), abre el archivo de configuración .ovpn descargado. Utiliza herramientas como ping o traceroute desde el cliente OpenVPN® para verificar la conectividad con las IPs internas de tu red pfSense (por ejemplo, 10.0.0.14).

Conclusión del Proceso

Siguiendo estos pasos, no solo te aseguras de que tus datos viajen de forma cifrada, sino que también tienes el control absoluto sobre quién entra y sale de tu red. Además, una vez que domines pfSense, te darás cuenta de lo potente que puede ser para otros aspectos de tu red. Desde priorizar tráfico hasta bloquear intrusiones, pfSense no solo es un "firewall", sino un verdadero guardián de tu red. Con esta solución, has completado la configuración de la VPN de pfSense y ahora deberías tener una conexión OpenVPN® en ejecución en tu router pfSense. Si necesitas guías de configuración de la VPN para otros dispositivos, asegúrate de consultar la página de Manuales de tu proveedor de VPN para encontrar la que necesitas.