En la era digital, donde las transacciones y la comunicación fluyen incesantemente a través de internet, la protección de la información se ha convertido en una preocupación primordial. Los procesos empresariales y las transacciones personales dependen cada vez más de la conectividad en línea. Este entorno genera un alto volumen de datos circulando en la red, lo que incrementa los riesgos de ataques cibernéticos. Para mitigar estas amenazas, protocolos como TLS (Transport Layer Security) desempeñan un papel crucial al cifrar y proteger la integridad de la información que viaja entre un cliente y un servidor.

¿Qué es el Protocolo TLS y Cuál es su Propósito?

Transport Layer Security (TLS) es un protocolo criptográfico diseñado para proporcionar privacidad e integridad en las comunicaciones a través de redes informáticas como internet. Su principal función es cifrar los datos que se transmiten entre aplicaciones y servidores, asegurando así que la información que se intercambie sea siempre confidencial y no se vea alterada durante el tránsito. A grandes rasgos, TLS:

- Encripta la información enviada y recibida, garantizando la confidencialidad de los datos.

- Verifica la identidad del servidor y, de forma opcional, la del cliente, para evitar suplantaciones.

- Valida la integridad de la información, asegurando que no sea modificada por terceros.

Cada vez que navegas en sitios con "HTTPS" en lugar de "HTTP", el navegador y el servidor utilizan algún protocolo de seguridad, generalmente TLS (o versiones más recientes) para cifrar tu sesión, proteger credenciales y salvaguardar información financiera o personal.

La Evolución de la Seguridad: De SSL a TLS

Para responder a la pregunta de qué es TLS, es útil repasar primero de dónde viene este protocolo. TLS (Transport Layer Security) es la evolución de SSL (Secure Sockets Layer), un método de cifrado que se utilizaba para establecer conexiones seguras a través de redes poco fiables como internet.

La seguridad de la capa de transporte o TLS (Transport Layer Security en inglés) es un aspecto crucial de tu sitio web. Protege los datos de los usuarios de amenazas de seguridad como el malware y los ataques de denegación de servicio (DoS). Disponer de TLS garantiza que sólo los usuarios autorizados puedan acceder a los datos mediante el cifrado. Por ejemplo, el uso de la encriptación TLS para una tienda online asegurará las transacciones de tus clientes, convirtiendo sus datos sensibles en un código secreto.

La capa de sockets seguros (SSL) no es más que la versión antigua de TLS. Antes de la iniciación de TLS, su versión final era SSL 3.0. Ambos protocolos de seguridad funcionan de forma similar, utilizando claves criptográficas en varios protocolos de la capa de aplicación, como HTTP, FTP, IMAP y SMTP. Sin embargo, TLS ofrece un proceso de negociación diferente, algoritmos de cifrado más robustos y suites de cifrado más seguras. Como resultado, TLS tiene mejor seguridad de datos y autenticación que SSL.

Cronología de SSL y TLS

- SSL 1.0: Nunca fue publicado debido a serios problemas de seguridad.

- SSL 2.0 (1995): Introdujo mejoras iniciales, pero aún contenía vulnerabilidades significativas.

- SSL 3.0 (1996): Supuso un avance importante, aunque fue deprecado oficialmente en 2015 debido a ataques como POODLE.

- TLS 1.0 (1999): Basado en SSL 3.0, agregó mejoras de seguridad y eficiencia. Sin embargo, seguía siendo vulnerable a ciertos ataques, como el BEAST.

- TLS 1.1 (2006): Introdujo protecciones adicionales, como un vector de inicialización explícito para mejorar la seguridad de los bloques cifrados (CBC). A pesar de ello, seguía siendo limitado frente a nuevas amenazas.

- TLS 1.2 (2008): Representó un salto significativo en seguridad al incorporar algoritmos criptográficos modernos como SHA-256, aumentar la flexibilidad criptográfica y proteger contra vulnerabilidades conocidas.

- TLS 1.3 (2018): La versión más reciente, que agiliza el proceso de handshake y elimina algoritmos obsoletos, ofreciendo mayor velocidad y seguridad.

Diferencias Clave entre TLS 1.2 y sus Versiones Anteriores

TLS 1.2 representó un salto significativo en seguridad al incorporar algoritmos criptográficos modernos como SHA-256, aumentar la flexibilidad criptográfica y proteger contra vulnerabilidades conocidas.

Mejoras Importantes en TLS 1.2 frente a Versiones Anteriores

- Algoritmos Criptográficos Robustos: TLS 1.2 introdujo soporte para algoritmos más seguros, como SHA-256 y SHA-384, reemplazando a los más débiles utilizados en TLS 1.0 y TLS 1.1, como SHA-1, que ha sido desaconsejado debido a problemas de seguridad.

- Flexibilidad en la Negociación Criptográfica: Esta versión permite una negociación más avanzada entre el cliente y el servidor, seleccionando automáticamente configuraciones seguras. Esto evita ataques de degradación, donde un atacante fuerza el uso de protocolos menos seguros.

- Medidas de Seguridad Mejoradas: TLS 1.2 implementa mecanismos para mitigar vulnerabilidades como POODLE y BEAST, comunes en versiones anteriores. Además, se asegura de proteger contra manipulaciones durante el intercambio de datos.

- Compatibilidad y Eficiencia: Aunque TLS 1.2 es más eficiente que TLS 1.0 y TLS 1.1, sigue siendo menos rápido que TLS 1.3, que mejora notablemente los tiempos de conexión al reducir las rondas de comunicación en el proceso de handshake.

La obsolescencia de versiones previas es un hecho: TLS 1.0 y TLS 1.1 fueron declarados obsoletos debido a sus vulnerabilidades inherentes. Aunque TLS 1.2 sigue siendo el estándar ampliamente adoptado, su reemplazo progresivo por TLS 1.3 ya está en marcha.

Principales Beneficios de Usar TLS 1.2

¿Por qué es tan importante actualizar o contar con TLS 1.2 en nuestras plataformas? A continuación, se destacan sus principales beneficios:

- Cifrado Robusto: TLS 1.2 permite el uso de algoritmos como AES (Advanced Encryption Standard), que es mucho más seguro que otros métodos más antiguos como RC4. Ofrece flexibilidad al elegir conjuntos criptográficos (cipher suites) adecuados para distintas necesidades.

- Protección contra Ataques Conocidos: Ataques como BEAST, POODLE o incluso ciertos vectores de ataque de tipo “Downgrade”, es decir, que intentan forzar el uso de versiones anteriores, son prácticamente bloqueados en conexiones que emplean TLS 1.2 adecuadamente configurado. Al corregir vulnerabilidades históricas de SSL y versiones de TLS previas, minimiza las brechas explotables.

- Mayor Confianza del Usuario: Implementar TLS 1.2 genera credibilidad, ya que los usuarios ven la conexión segura (candado en el navegador) y se sienten más confiados al proporcionar información sensible. Las organizaciones que adoptan protocolos seguros también cumplen con estándares de la industria como el PCI DSS (Payment Card Industry Data Security Standard), esencial para sitios de e-commerce o financieros.

- Cumplimiento de Normativas: Normativas de protección de datos como GDPR en Europa, o legislaciones de protección de la información en otros países, exigen el uso de protocolos que garanticen un alto nivel de seguridad. TLS 1.2 cumple estos requisitos y es ampliamente recomendado por autoridades reguladoras.

- Optimización para Entornos Modernos: A pesar de llevar ya varios años en circulación, TLS 1.2 sigue siendo compatible y recomendado para la mayoría de aplicaciones web, servicios en la nube y sistemas de banca en línea. El rendimiento suele ser adecuado, siempre que se configure y mantenga correctamente.

TLS 1.2 se ha convertido en un estándar casi obligatorio para cualquier empresa, startup o servicio en línea que procure proteger a sus usuarios de riesgos cibernéticos y quiera mantener su reputación intacta.

¿Cómo Funciona TLS 1.2 en la Encriptación de Datos?

El protocolo Transport Layer Security (TLS) 1.2 asegura la comunicación en línea a través de mecanismos de cifrado, autenticación e integridad de los datos. A grandes rasgos, su funcionamiento se puede resumir en cuatro etapas:

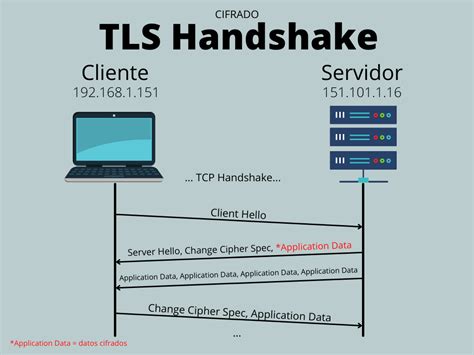

1. Establecimiento de la Conexión Segura - "Handshake"

- Solicitud de conexión: El cliente (por ejemplo, tu navegador) envía un mensaje inicial al servidor, indicando que desea establecer una conexión segura.

- Respuesta del servidor: El servidor responde enviando su certificado digital, el cual contiene su clave pública y la información necesaria para verificar su identidad.

- Verificación del certificado: El cliente valida la autenticidad de este certificado con una autoridad certificadora. Si es válido, ambas partes pueden continuar con el proceso.

2. Intercambio de Claves

- Generación de la clave de sesión: El cliente crea una clave secreta (clave de sesión), que cifra usando la clave pública del servidor.

- Envío de la clave cifrada: El cliente envía esa clave cifrada al servidor.

- Establecimiento de la sesión: Al descifrar el mensaje con su clave privada, el servidor y el cliente comparten ahora la misma clave secreta. Esta clave se utilizará durante toda la sesión para cifrar y descifrar los datos.

3. Cifrado de Datos

- Cifrado simétrico: Una vez compartida la clave de sesión, se emplea un cifrado simétrico (como AES) para proteger la información que viaja entre cliente y servidor. Dado que ambos usan la misma clave, cualquier dato enviado se cifra con rapidez y eficiencia.

- Integridad de los datos: Para asegurarse de que la información no haya sido modificada durante la transmisión, TLS 1.2 utiliza funciones hash seguras (SHA-256 o SHA-384), verificando que los datos recibidos coincidan exactamente con los enviados.

4. Autenticación y Protección

- Autenticación: Garantiza que cliente y servidor sean quienes dicen ser, gracias al uso de certificados digitales emitidos por autoridades reconocidas.

- Integridad: Verifica que los datos no sufran modificaciones mediante códigos de autenticación de mensajes (MAC) y funciones hash.

- Confidencialidad: Protege la información a través de la encriptación, asegurando que solo las partes autorizadas puedan leerla.

En conjunto, TLS 1.2 brinda un entorno seguro para las transacciones en línea y el intercambio de datos sensibles, gracias a su capacidad de cifrado fuerte, intercambio de claves seguro y verificación constante de la integridad de la información. Por ello, muchas organizaciones han adoptado este protocolo como estándar para proteger sus plataformas digitales.

Pasos Prácticos para Implementar TLS 1.2

A nivel de implementación, adoptar o actualizar a TLS 1.2 requiere cierta planificación para evitar errores. Estos son los pasos esenciales:

- Revisar la Compatibilidad del Servidor: Verifica que el servidor web y el sistema operativo soporten TLS 1.2. Actualiza a versiones recientes de software y librerías criptográficas para garantizar la compatibilidad.

- Configurar el Servidor: Habilita únicamente versiones seguras de TLS (1.2 e idealmente 1.3) y desactiva SSL 3.0, TLS 1.0 y TLS 1.1. Selecciona suites de cifrado fuertes y evita algoritmos antiguos.

- Adquirir un Certificado SSL/TLS Válido: Obtén tu certificado de una autoridad de certificación confiable. Asegúrate de que tu certificado soporte cifrados modernos y tenga una firma segura (por ejemplo, con SHA-256).

- Instalar y Configurar el Certificado: Sigue las instrucciones del proveedor de certificados y de tu servidor web para la instalación del certificado y la clave privada. Prueba la cadena de confianza (chain of trust) para confirmar que está correctamente configurada.

- Realizar Pruebas de Seguridad: Usa herramientas de análisis en línea como SSL Labs para verificar que tu configuración sea adecuada y no tenga vulnerabilidades. Corrige cualquier puntuación baja o advertencia que aparezca en el reporte.

- Monitorear y Actualizar Regularmente: La seguridad no es estática: mantén tus sistemas al día con parches y actualizaciones. Revisa nuevas directrices sobre cifrados recomendados y mantén una política de rotación de certificados para evitar caducidades o brechas prolongadas.

Implementar TLS 1.2 correctamente te ayudará a cumplir regulaciones, a proteger la confidencialidad de tus usuarios y a fortalecer tu reputación.

El Futuro del Protocolo TLS: Migración a TLS 1.3

Si bien TLS 1.2 sigue siendo relevante y ampliamente utilizado, TLS 1.3 representa el futuro cercano de las comunicaciones seguras en internet. Esta nueva versión ofrece características avanzadas que perfeccionan todavía más la experiencia y la protección:

- Menor Latencia: TLS 1.3 agiliza el handshake, reduciendo rondas de comunicación. Con “0-RTT” (Zero Round Trip Time), reanudar sesiones anteriores puede ser casi instantáneo, lo que mejora la velocidad de carga en sitios web y aplicaciones críticas.

- Algoritmos Obsoletos Eliminados: TLS 1.3 elimina cifrados inseguros o en desuso, simplificando la configuración y reduciendo la superficie de ataques. Esto también disminuye la complejidad al administrar el servidor, evitando posibles configuraciones erróneas.

- Mayor Privacidad: Se cifra incluso parte de la comunicación inicial del handshake, dificultando la labor de un atacante que intente espiar el establecimiento de la sesión. Mejora la protección contra ataques de tipo “replay” y añade salvaguardas contra descifrado futuro, en caso de que la información sea interceptada y almacenada.

- Relevancia Empresarial: Empresas e instituciones financieras que buscan la máxima protección y rendimiento ya están adoptando TLS 1.3. Para mantener un estándar de seguridad, la migración a TLS 1.3 se convierte en un paso lógico una vez que TLS 1.2 haya sido sólidamente implementado y reconocido en la organización.

Por ahora, TLS 1.2 sigue cumpliendo los requisitos de seguridad más importantes, pero sin duda TLS 1.3 se perfila como el siguiente hito en protección criptográfica para los próximos años.

Microsoft obliga a usar TLS 1.2 en Azure Blob Storage

TLS 1.2 y la Relación con "Prometeo"

En el contexto de la seguridad digital, la mención de "Prometeo" sugiere una plataforma o servicio que prioriza la protección de sus usuarios. La relación de TLS 1.2 con Prometeo se basa en el compromiso de esta última por fortalecer la seguridad de sus usuarios. Prometeo, comprometido con la seguridad, utiliza TLS 1.2 o superior para garantizar que los datos financieros viajen de forma cifrada y protegida. Este protocolo, junto con prácticas de seguridad avanzadas, permite a Prometeo liderar en el resguardo de la información sensible, manteniendo la confianza de sus clientes y asegurando un entorno digital seguro.

Glosario: Desmitificando Términos Técnicos

Aquí tienes un glosario con explicaciones sencillas de los términos técnicos mencionados en este artículo. Es una guía rápida para entender conceptos clave de ciberseguridad.

- Cifrado CBC (Cipher Block Chaining): Método de cifrado donde cada bloque de datos depende del anterior. Esto añade seguridad al hacer que descifrar la información sea más complejo sin la clave adecuada.

- SHA (Secure Hash Algorithm): Función criptográfica que transforma datos en un valor único llamado "hash".

- SHA-1: Versión antigua con vulnerabilidades conocidas (no recomendada).

- SHA-256 y SHA-384: Versiones modernas y más seguras que garantizan la integridad de los datos, usadas en TLS 1.2.

- Handshake (Apretón de manos): Proceso inicial en TLS donde cliente (por ejemplo, un navegador) y servidor acuerdan cómo establecer una conexión segura. Incluye el intercambio de claves y selección de algoritmos de cifrado.

- Cifrado Simétrico: Utiliza la misma clave para cifrar y descifrar datos. Es rápido y eficiente para grandes volúmenes de información.

- Cifrado Asimétrico: Utiliza un par de claves: una pública para cifrar y una privada para descifrar. Se usa principalmente para el intercambio seguro de claves simétricas y la autenticación.

- Certificado Digital: Un archivo electrónico que verifica la identidad de un servidor o cliente y contiene su clave pública. Emitido por Autoridades de Certificación (CA).

- Autoridad de Certificación (CA): Entidad de confianza que emite y gestiona certificados digitales.

- Suite de Cifrado (Cipher Suite): Conjunto de algoritmos criptográficos (autenticación, cifrado, intercambio de claves) que se negocian durante el handshake TLS.

- Secreto Hacia Adelante (Forward Secrecy): Característica que asegura que la clave de sesión de una conexión TLS no se vea comprometida incluso si la clave privada del servidor se expone en el futuro.

- Ataque Man-in-the-Middle (MITM): Un atacante intercepta y potencialmente altera la comunicación entre dos partes sin que estas lo sepan.

- Ataque de Degradación (Downgrade Attack): Un atacante fuerza a las partes a usar un protocolo o configuración menos segura.

- HTTPS (Hypertext Transfer Protocol Secure): La versión segura de HTTP, que utiliza TLS para cifrar la comunicación.

- PKI (Public Key Infrastructure): Un sistema de hardware, software y políticas para crear, gestionar, distribuir, usar, almacenar y revocar certificados digitales.