Los llaveros y tarjetas de acceso RFID se han convertido en una herramienta omnipresente en los sistemas modernos de control de acceso. Su conveniencia para permitir la entrada a edificios, oficinas o zonas restringidas con un simple toque ha simplificado la vida diaria de muchos. Sin embargo, la pregunta sobre la posibilidad de copiar estas credenciales, ya sea por necesidad o curiosidad, es recurrente. Esta guía explora en profundidad el proceso de copia de llaveros RFID, los tipos de chips involucrados, las herramientas necesarias y las consideraciones de seguridad y legales que deben tenerse en cuenta.

¿Qué es un Llavero RFID y Cómo Funciona?

Un llavero RFID es un dispositivo inalámbrico compacto que emplea la tecnología de Identificación por Radiofrecuencia (RFID) para comunicarse con un lector. Al ser aproximado a un lector compatible, el llavero transmite un número de identificación único (UID) que el sistema de control de acceso reconoce para autorizar la entrada.

Las características principales de estos dispositivos incluyen:

- Conveniencia: Ofrecen una entrada sin llaves, simplemente tocando el lector.

- Durabilidad: Están diseñados para resistir el uso diario y las condiciones ambientales variables.

- Acceso Personalizable: Pueden ser programados para usuarios o áreas específicas, adaptándose a las necesidades de seguridad.

Estos llaveros y tarjetas RFID se encuentran en una amplia gama de aplicaciones, desde sistemas de acceso en apartamentos y oficinas hasta sistemas de aparcamiento y credenciales escolares.

La Necesidad de Copiar Llaveros RFID o Tarjetas de Acceso

Existen diversas razones por las cuales una persona podría necesitar duplicar un llavero o tarjeta RFID:

- Conveniencia Familiar o Laboral: Permitir el acceso a miembros de la familia o al personal de confianza mediante la entrega de sus propios llaveros.

- Respaldo ante Pérdidas: Evitar quedarse fuera de un lugar al contar con una copia de seguridad en caso de extravío de la llave original.

- Acceso Compartido Simplificado: Facilitar el acceso a personal de limpieza, invitados o inquilinos de alquileres a corto plazo sin necesidad de gestionar múltiples llaves físicas.

Disponer de una tarjeta o llavero RFID de repuesto garantiza la continuidad del acceso sin demoras ni complicaciones, especialmente cuando se requieren soluciones rápidas.

Comprendiendo los Tipos de Chips y la Dificultad de Copiarlos

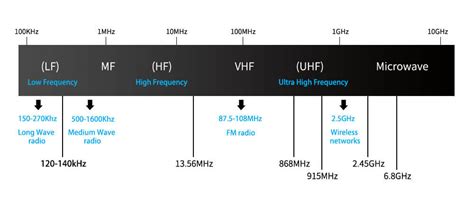

No todos los llaveros RFID son susceptibles de ser clonados con la misma facilidad. La viabilidad de la copia depende intrínsecamente de la frecuencia de operación y del tipo de chip RFID integrado en la tarjeta o el llavero. Los chips RFID se pueden replicar principalmente en tres categorías: baja frecuencia (LF), alta frecuencia (HF) y chip dual (que combina ambas tecnologías).

1. Baja Frecuencia (LF) de 125 kHz - EM4100 / HID Prox

- Uso Común: Predominantemente en sistemas de control de acceso más antiguos o de construcción legada.

- Copiado: Generalmente es un proceso relativamente sencillo. Se puede realizar con una copiadora RFID USB básica y etiquetas o llaveros en blanco de 125 kHz.

- Proceso: La metodología típica involucra escanear el original, escribir los datos en un nuevo chip, probar la copia y, si es necesario, registrarla en el sistema.

- Tecnología y Seguridad: Los chips LF, utilizados desde mediados de los años 1980, operan en la banda de 125 kHz. A pesar de ciertas percepciones, su seguridad es comparable a la de los códigos de barras, ya que principalmente transmiten un número de serie inalámbrico. Su bajo costo, facilidad de instalación y mantenimiento explican su persistente uso en nuevas construcciones. La clonación de estas llaves LF suele tomar solo unos minutos, aunque la complejidad puede variar según el formato específico del chip.

2. Alta Frecuencia (HF) de 13.56 MHz: MIFARE Classic

- Uso Común: Ampliamente adoptado en entornos de oficinas, escuelas y sistemas de transporte público.

- Copiado: La duplicación es factible únicamente si el cifrado implementado es débil o inexistente.

- Herramientas: Requiere una copiadora RFID más avanzada, específicamente compatible con la tecnología MIFARE Classic.

- Tecnología y Seguridad: Representando una tecnología más reciente en sistemas de control de acceso, los chips HF operan en el rango de frecuencia de 13.56 MHz. Están diseñados para resistir la duplicación y clonación mediante el uso de tecnología de cifrado avanzada. Si bien su implementación es más costosa, los edificios están adoptando este estándar con creciente frecuencia debido a sus mejoras en seguridad. Las llaves RFID HF, al poder almacenar información cifrada, son significativamente más seguras y complejas de duplicar que las de baja frecuencia.

3. Chips de Doble Frecuencia (Dual-Chip)

- Tecnología: Estos llaveros integran chips que operan tanto en las bandas de frecuencia de 13.56 MHz (HF) como de 125 kHz (LF).

- Ventaja: Combinan la tecnología LF y HF en un solo dispositivo, lo que los hace atractivos para edificios que buscan mejorar la seguridad sin la necesidad de reemplazar por completo su infraestructura RFID existente de baja frecuencia.

El Proceso de Copiar un Llavero RFID: Un Resumen Detallado

La tecnología RFID está intrínsecamente ligada a la seguridad del control de acceso, y comprender el proceso de copia o clonación es fundamental para mantener la integridad de estos sistemas. El procedimiento general para copiar un llavero RFID se puede desglosar en los siguientes pasos, aunque la complejidad y las herramientas necesarias varían según el tipo de chip:

Paso 1: Escaneo y Caracterización del Llavero Original

El primer paso consiste en obtener la información codificada en el llavero original. Esto se logra utilizando un dispositivo de copia de tarjeta RFID adecuado, como un lector o identificador compatible con la frecuencia del llavero. El proceso implica acercar el llavero original al dispositivo para que este lea y capture su señal. En el caso de chips como el EM4100, que transmiten un patrón de bits en bucle, el objetivo es caracterizar este mensaje, incluyendo su tamaño, velocidad y modulación. Para chips más complejos, el lector podría enviar un desafío y el llavero respondería con información basada en áreas de memoria específicas.

Paso 2: Selección del Dispositivo de Copia y Llavero en Blanco

Es crucial seleccionar el dispositivo de copia de tarjeta RFID correcto, ya sea un lector, un programador o un duplicador, que sea compatible con el tipo de chip del llavero original. Paralelamente, se debe adquirir un llavero RFID en blanco de la misma frecuencia y tipo de chip. Estos llaveros en blanco están diseñados para recibir y almacenar la información copiada. Existen diversos tipos de chips regrabables, como el T5577 (más versátil y caro) o el EM4305 (más simple y económico), que son compatibles con esta función.

Paso 3: Escritura de la Información en el Nuevo Llavero

Una vez que la información del llavero original ha sido capturada, se procede a escribirla en el nuevo llavero en blanco utilizando el dispositivo de copia. Este proceso implica transferir los datos de identificación electrónica únicos del llavero original al nuevo chip. El dispositivo de copia, actuando como un "escritor" o "programador", codifica la señal en el nuevo llavero. Para chips como el EM4305, esto puede implicar la configuración de parámetros como la modulación (Manchester o Biphase) y la velocidad de transferencia.

Paso 4: Verificación y Prueba de la Copia

Tras la escritura de los datos, es indispensable verificar que la copia se ha realizado correctamente. Esto se hace escaneando el nuevo llavero RFID con un lector o identificador y comparando su UID y otra información relevante con la del llavero original. Si la información es consistente, se procede a probar la nueva credencial en el sistema de control de acceso real (puerta, barrera, etc.) para confirmar que funciona como se espera.

Paso 5: Registro (Si es Necesario)

En algunos sistemas de control de acceso corporativos o comunitarios, puede ser necesario registrar la nueva credencial con el administrador del sistema para su validación y activación dentro de la red de acceso.

Herramientas y Tecnología para la Clonación RFID

La clonación de credenciales RFID puede variar en complejidad, requiriendo desde dispositivos sencillos hasta equipos más sofisticados.

Copiadoras RFID USB Básicas

Estas herramientas son ideales para chips de baja frecuencia (LF) como el EM4100. Son económicas y fáciles de usar, permitiendo escanear y escribir la información en llaveros o tarjetas en blanco de 125 kHz.

Dispositivos Avanzados y de Código Abierto

Para chips de alta frecuencia (HF) o para una mayor versatilidad, se emplean dispositivos más avanzados.

- Proxmark3: Considerado la "navaja suiza" para el análisis y manipulación de RFID, este dispositivo de código abierto (a menudo construido sobre Arduino) es capaz de leer, clonar, replicar y simular una amplia gama de etiquetas RFID, tanto de baja como de alta frecuencia. Permite caracterizar señales, registrar mensajes y emular chips de manera exhaustiva.

- Lectores/Escritores Personalizados: Es posible construir sistemas personalizados utilizando microcontroladores (como PIC o Arduino) y componentes electrónicos para interactuar directamente con chips RFID. Estos proyectos, a menudo documentados en blogs técnicos, permiten una comprensión profunda del funcionamiento de la tecnología y la creación de herramientas a medida, como se describe en la construcción de un lector/grabador para chips EM4305.

Consideraciones Legales y de Seguridad

La capacidad de copiar llaveros RFID conlleva importantes implicaciones legales y de seguridad que no deben ser ignoradas.

Legalidad de la Duplicación

La duplicación no autorizada de llaveros RFID o tarjetas de acceso es ilegal en la mayoría de las jurisdicciones y puede acarrear consecuencias legales severas. Es imperativo solo copiar llaves RFID o tarjetas de acceso que usted posea o para las cuales tenga autorización explícita para duplicar. La copia de credenciales ajenas compromete la seguridad del sistema y puede ser considerada un acto de intrusión o robo.

Implicaciones de Seguridad

Los sistemas de control de acceso se basan en la premisa de que solo las credenciales autorizadas pueden otorgar acceso. La clonación de estas credenciales debilita esta premisa y puede ser utilizada para fines malintencionados, como el acceso no autorizado a edificios, información confidencial o áreas restringidas.

- UID Estático vs. Cifrado: Los sistemas de acceso más antiguos que se basan únicamente en el UID (Identificador Único) estático de la tarjeta o llavero son intrínsecamente más vulnerables a la clonación. El UID es una información fija que puede ser fácilmente replicada. Sistemas más modernos emplean cifrado (como el Crypto-1 en MIFARE Classic) y desafíos/respuestas para autenticar las credenciales, haciendo la clonación significativamente más difícil, si no imposible, sin acceso a las claves de cifrado del emisor.

- Ataques de Fuerza Bruta y Mecanismos de Defensa: Incluso con cifrado, la seguridad de un sistema puede ser comprometida si no implementa medidas adecuadas contra ataques de fuerza bruta o si las claves de cifrado son débiles. Las cerraduras electrónicas y electromagnéticas, si bien ofrecen ventajas, deben ser evaluadas en cuanto a su modo de operación (Fail Secure vs. Fail Safe) y su resistencia a la manipulación.

¿QUÉ ES LA PROTECCIÓN RFID? Mirá atentamente este video.

Desmitificando Mitos y Conceptos Erróneos

Es común encontrar información errónea sobre la clonación RFID. Aclarar estos puntos es esencial:

- Número Único vs. Información Electrónica: Tener un número único impreso en una llave RFID no significa que pueda ser replicada simplemente introduciendo ese número. Los llaveros RFID almacenan información de identificación electrónica única que requiere equipo especializado para ser leída y duplicada. No es un simple número de serie.

- Personalización de Llaveros RFID: Sí, es posible personalizar un llavero RFID copiando su señal. Dispositivos específicos pueden capturar y duplicar la señal, permitiendo la creación de copias para acceso conveniente.

- Cerraduras Electromagnéticas y Corte de Energía: Las cerraduras electromagnéticas suelen ser de tipo "Fail Safe", lo que significa que se abren ante un corte de energía. Para mitigar esto, a menudo se complementan con baterías o sistemas UPS. Las cerraduras "Fail Secure" permanecen cerradas ante un corte de energía, priorizando la seguridad.

Conclusión

La copia de llaveros RFID es una realidad tecnológica que, si bien ofrece conveniencia en ciertos escenarios, plantea serias consideraciones de seguridad y legalidad. La facilidad de clonación varía drásticamente según la tecnología RFID empleada, siendo los sistemas más antiguos de baja frecuencia más susceptibles que los sistemas modernos de alta frecuencia con cifrado robusto. Comprender el funcionamiento de los diferentes tipos de chips, las herramientas disponibles y, sobre todo, las implicaciones legales y de seguridad, es fundamental para cualquier persona que interactúe con estos sistemas de control de acceso. La duplicación no autorizada no solo es ilegal, sino que también socava la seguridad de los entornos que dependen de estas tecnologías.