Los routers Amper BHs ASL, especialmente el modelo ASL 26555 distribuido por Movistar bajo el nombre de HomeStation, han sido objeto de discusión y análisis debido a ciertas vulnerabilidades que afectan su seguridad y configuración. Este artículo se adentra en las particularidades de estos dispositivos, explorando cómo acceder a su administración, las implicaciones de sus configuraciones por defecto, y las posibles soluciones para mitigar riesgos de seguridad. Abordaremos desde aspectos técnicos profundos hasta consideraciones prácticas para usuarios domésticos, buscando ofrecer una perspectiva completa.

Acceso a la Administración y Credenciales del Router Amper

Una de las primeras cuestiones que surgen al interactuar con un router es cómo acceder a su panel de administración. En el caso del router Amper ASL 26555, se ha identificado que, además de la interfaz de administración estándar de Movistar en el puerto 80, el router también escucha en el puerto 8.000. Este último puerto ofrece la interfaz nativa del fabricante, que, si bien está protegida por autenticación, presenta una debilidad significativa.

Específicamente, existe un directorio dentro de esta interfaz, ubicado en /APIS/, que no requiere autenticación. Mediante una simple llamada HTTP a este directorio, es posible obtener parámetros de estado del router en formato JSON. Esto significa que cualquier dispositivo con acceso a la red local puede, sin necesidad de credenciales, acceder a información sensible sobre la configuración del router. La vulnerabilidad, descubierta y comentada en foros técnicos en agosto de 2012, permite un control total sobre el dispositivo con permisos de administrador, ya que el directorio /APIS/ expone una gran cantidad de información de configuración.

Anteriormente, se mencionaba la posibilidad de acceder a backdoors mediante Telnet, una práctica más común en el pasado para la gestión de dispositivos de red. Sin embargo, la vulnerabilidad del Amper ASL 26555 permite un acceso más directo y sin la necesidad de usar la línea de comandos, lo que simplifica el acceso no autorizado. Es importante notar que esta puerta de entrada, aunque pueda ser un descuido en el proceso de desarrollo o certificación del router, se define, por su naturaleza de acceso no visible o no documentado oficialmente, como un backdoor.

Se ha comentado que, en el pasado, para funcionalidades como la subida de actualizaciones o parches sin el conocimiento del cliente, Telefónica podría haber implementado backdoors en el software de sus clientes o proveedores. Esto se haría para evitar penalizaciones por retrasos en la entrega de servicios. Si bien esta práctica puede parecer controvertida, se argumenta que en mercados con ciclos de desarrollo acelerados, como el de los teléfonos móviles, la necesidad de lanzar productos rápidamente puede llevar a estas soluciones.

La Importancia de los Puertos y su Redirección

Un concepto fundamental en la configuración de redes domésticas, y que a menudo genera confusión, es el de "abrir" y "redirigir" puertos. Contrario a la idea de que los puertos se "abren" en los routers, la acción correcta es "redirigirlos" a una máquina específica dentro de la red local que aloja un servicio particular. Por ejemplo, el puerto 12000 es el puerto por defecto para CCcam, un servicio utilizado en algunos contextos de compartición de tarjetas de abonado. Si se realiza un escaneo de puertos, se podrá observar qué servicios están activos y a qué dirección IP se están redirigiendo.

La redirección de puertos es crucial para permitir que servicios alojados en nuestra red interna sean accesibles desde el exterior. Sin embargo, es una práctica que debe realizarse con precaución, ya que exponer servicios a Internet puede aumentar la superficie de ataque de nuestra red.

Configuración de Redes Wi-Fi con Múltiples Routers

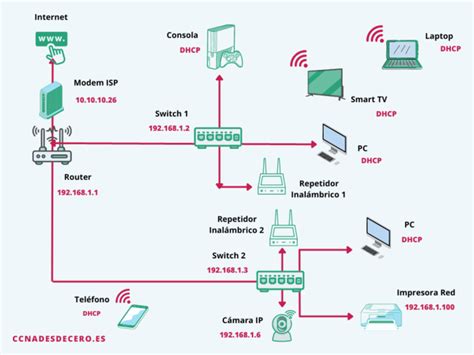

La gestión de redes Wi-Fi en entornos domésticos con varios puntos de acceso, como un router principal Amper y un secundario Zyxel, presenta sus propios desafíos y consideraciones. Un aspecto importante es cómo identificar y gestionar los dispositivos conectados.

Roaming Wi-Fi y Nombres de Red

Si se configuran ambos routers con el mismo nombre de red (SSID) y la misma contraseña, se facilita que los dispositivos móviles, como teléfonos o tablets, realicen "roaming". Esto significa que el dispositivo se conectará automáticamente al router que ofrezca la mejor señal en cada momento, proporcionando una experiencia de conexión más fluida al moverse por la casa.

Identificación de Dispositivos Conectados

Es relevante distinguir entre los dispositivos que aparecen como conectados por cable y aquellos a los que el router simplemente ha asignado una dirección IP a través del servicio DHCP (Dynamic Host Configuration Protocol). El DHCP es un protocolo que permite a los servidores (en este caso, el router) asignar automáticamente direcciones IP y otra información de red a los dispositivos cliente. Por lo tanto, la lista de dispositivos conectados puede incluir tanto conexiones físicas como asignaciones dinámicas de IP.

Problemas con Routers Secundarios y Amplificadores de Señal

En ocasiones, al intentar configurar un router secundario como amplificador de señal Wi-Fi, pueden surgir problemas. Por ejemplo, si un router secundario deja de funcionar correctamente después de haber sido apagado, o si la configuración para extender la red Wi-Fi no se aplica de manera efectiva, puede ser necesario revisar la configuración de ambos dispositivos. La configuración de un router secundario como punto de acceso o repetidor de señal implica pasos específicos que deben seguirse cuidadosamente.

Seguridad y Mitigación de Vulnerabilidades

La seguridad de los routers es un tema de suma importancia, especialmente dado que son la puerta de entrada a nuestra red doméstica. En el caso del Amper ASL 26555, la vulnerabilidad del directorio /APIS/ es un punto crítico que requiere atención.

Bloqueo de Accesos No Autorizados

Para mitigar el riesgo asociado a la vulnerabilidad del directorio /APIS/, se pueden aplicar diversas estrategias:

- Edición del Firmware: Una solución técnica avanzada sería modificar el firmware del router para eliminar los archivos HTML vulnerables. Sin embargo, esto es una tarea compleja y puede invalidar la garantía del dispositivo.

- Detención de Servicios Vulnerables: Otra opción es detener el servicio BOA (Broadband Object Access) que carga el directorio afectado. El router Amper ASL 26555 ejecuta dos servicios BOA: uno para la interfaz de Movistar y otro para la interfaz del fabricante. Detener el servicio BOA correspondiente al directorio

/APIS/solucionaría el problema temporalmente, pero la vulnerabilidad podría reaparecer tras reiniciar el router. - Configuración del Firewall: Una medida más práctica y accesible es editar las reglas del firewall del router para bloquear el acceso al puerto donde se ejecuta el servicio BOA vulnerable.

En general, se recomienda aplicar una regla en el firewall que bloquee o alerte sobre cualquier acceso no deseado a la dirección IP del router.

TR-069 y su Rol en la Gestión Remota

El protocolo TR-069 (CPE WAN Management Protocol) es un estándar de la industria para la gestión remota de dispositivos de acceso al cliente (CPE), como los routers. Permite a los proveedores de servicios de Internet (ISPs) configurar, actualizar y monitorear los dispositivos de sus clientes de forma remota.

Se ha discutido si el protocolo TR-069 podría ser una vía para accesos no deseados. Sin embargo, se aclara que TR-069 es un protocolo de gestión legítimo y no una backdoor en sí mismo. La clave está en cómo los ISPs lo implementan y si se configuran adecuadamente las medidas de seguridad. Para aquellos usuarios que deseen tener un control total sobre su router y evitar que el ISP realice cambios remotos, la recomendación es adquirir un router propio y configurarlo según sus necesidades.

Si se desea evitar que Telefónica (o cualquier otro ISP) acceda o modifique el router proporcionado, la opción más segura es adquirir un dispositivo propio.

El Uso de DNS Dinámico y sus Implicaciones

El uso de servicios de DNS Dinámico (Dynamic DNS) permite acceder a una red local desde Internet utilizando un nombre de dominio en lugar de una dirección IP pública que puede cambiar. Sin embargo, se ha reportado un caso en el que el uso de un servicio de DNS dinámico con un dominio específico (pruebas.dyndns.org) en conjunción con el router Amper ASL-26555 permitió obtener las claves de acceso al router.

Este descubrimiento subraya la importancia de ser cauteloso al configurar servicios de DNS dinámico para acceder a redes locales, especialmente con modelos de router que puedan tener vulnerabilidades conocidas. La recomendación en estos casos es, temporalmente, no utilizar servicios de Dynamic DNS para acceder a la red local con el router Amper ASL-26555 de Telefónica, o al menos, ser extremadamente diligente en la configuración de seguridad.

Guía Completa: Cómo Configurar Acceso Remoto en Router Movistar Fibra MitraStar GPT-2741GNAC

Consideraciones sobre Contraseñas y Accesos

La gestión de contraseñas es un pilar fundamental de la seguridad en red. Existen numerosos posts en internet que discuten distintas contraseñas para acceder al menú de administración del router Amper BHs ASL-26555, especialmente en el contexto de Movistar Chile.

Contraseñas por Defecto y su Riesgo

Los routers suelen venir con contraseñas por defecto que, si no se cambian, representan un riesgo de seguridad significativo. Un atacante que conozca la contraseña por defecto podría acceder fácilmente a la configuración del router. Por ello, es una práctica esencial cambiar siempre la contraseña de administrador por una que sea fuerte y única.

Detección de Vulnerabilidades y Configuraciones

La pregunta sobre cómo saber si un router está "realmente abierto" se relaciona con la detección de vulnerabilidades o configuraciones no deseadas. Un escaneo de puertos puede revelar qué puertos están abiertos y accesibles, pero no necesariamente indica si hay una vulnerabilidad específica. La comprobación de la seguridad de un router implica un análisis más profundo de su configuración, los servicios que ejecuta y la presencia de accesos no autorizados o puertas traseras.

La frase "se nota poco o ningún conocimiento sobre lo que pretendes hacer" en el contexto de la seguridad de red, señala la importancia de entender los conceptos básicos antes de realizar cambios significativos. Intentar acceder a un router o configurar servicios sin comprender cómo funcionan puede, irónicamente, debilitar la seguridad en lugar de fortalecerla.

La Naturaleza de los Routers Alquilados

Una discusión interesante surge en torno a la idea de si un ISP colocaría "puertas traseras" en un router que es propiedad de la compañía (y alquilado al cliente). Se argumenta que, dado que el router es propiedad del proveedor, este tiene la capacidad de gestionarlo remotamente, y la necesidad de hacerlo de forma discreta para evitar problemas con el cliente (como penalizaciones por retrasos en servicios) podría motivar el uso de mecanismos de acceso no públicos.

Sin embargo, también se presenta el contraargumento de que, para la mayoría de los usuarios, la necesidad de un firmware actualizado o de nuevas funcionalidades es un impulsor para realizar actualizaciones, lo que hace que las puertas traseras sean menos necesarias en el contexto de dispositivos de consumo masivo como los teléfonos móviles.

Gestión Avanzada de Firewall y Persistencia de Configuraciones

Para usuarios avanzados que desean un control granular sobre la seguridad de su red, la modificación de las reglas del firewall es una herramienta poderosa. En el caso del router Amper ASL-26555, es posible modificar la apertura y cierre de puertos utilizando iptables a través de Telnet. Sin embargo, un inconveniente importante es que estas configuraciones se pierden al reiniciar el router.

La pregunta clave es cómo hacer que los cambios en el firewall sean permanentes. Esto generalmente implica acceder al panel de administración avanzado del router y configurar las reglas de manera que se guarden en la configuración de inicio del dispositivo. Los routers suelen tener una opción para guardar la configuración actual o cargar una configuración predeterminada al arrancar.

Existen varios métodos para abordar la persistencia de la configuración del firewall:

- Guardar Configuración desde la Interfaz Web: La mayoría de los routers ofrecen una interfaz web donde se pueden realizar configuraciones y, crucialmente, guardar dichas configuraciones para que se apliquen después de un reinicio.

- Scripts de Inicio: Algunos firmwares de router permiten ejecutar scripts personalizados al inicio del sistema. Estos scripts podrían incluir comandos

iptablespara reconfigurar el firewall. - Firmware Personalizado: Para usuarios muy avanzados, la instalación de un firmware personalizado (si está disponible y es compatible) podría ofrecer mayor flexibilidad y control sobre la persistencia de las configuraciones.

Es importante investigar la documentación específica del modelo de router Amper ASL-26555 o buscar en foros especializados para encontrar métodos probados para hacer permanentes las reglas del firewall. La capacidad de un atacante de tener acceso a la red local para modificar la configuración del router es un requisito previo para que estas acciones de modificación de firewall sean relevantes en un escenario de ataque.

En resumen, la seguridad de los routers Amper BHs ASL, como la de muchos otros dispositivos de red, depende de una combinación de configuraciones adecuadas, conocimiento de las vulnerabilidades potenciales y la aplicación de medidas de mitigación. La comprensión de conceptos como la redirección de puertos, la gestión de Wi-Fi y el uso de protocolos de red es fundamental para mantener una red segura y funcional.

tags: #contrasena #router #amper #bhs #asl