La administración de redes, especialmente aquellas que utilizan dispositivos MikroTik, presenta el desafío constante de mantener la seguridad y prevenir la intrusión de elementos no deseados. Una estrategia fundamental y efectiva para lograrlo es la implementación de bloqueos tanto a nivel de direcciones IP como de direcciones MAC. Si bien el bloqueo de una dirección IP es una tarea común y necesaria para mitigar la actividad maliciosa o los intentos de acceso no autorizado, la naturaleza dinámica de las direcciones IP a veces requiere medidas adicionales. En estos escenarios, el bloqueo de una dirección MAC, que es un identificador único para cada dispositivo de red, se convierte en la solución más robusta.

Comprendiendo MikroTik RouterOS

MikroTik RouterOS es el sistema operativo que impulsa los dispositivos de red de la marca MikroTik. Funciona como el "cerebro" detrás de sus routers, convirtiendo hardware especializado, conocido como RouterBOARD, o incluso un ordenador estándar, en un potente enrutador de red. Su principal ventaja radica en ofrecer funcionalidades avanzadas, usualmente encontradas en equipos de gama alta y mucho más costosos, de una manera accesible.

La flexibilidad es el sello distintivo de RouterOS. Su capacidad para adaptarse a casi cualquier necesidad de red es asombrosa. Desde la simple tarea de compartir una conexión a Internet en un hogar hasta la gestión compleja de redes empresariales o incluso la infraestructura de un Proveedor de Servicios de Internet (ISP), RouterOS proporciona las herramientas necesarias.

Aplicaciones y Casos de Uso de RouterOS

La versatilidad de RouterOS le permite desplegarse en una amplia gama de escenarios, cada uno con requisitos de seguridad y gestión específicos:

- Red Doméstica o de Oficina Pequeña: Permite gestionar el acceso a Internet, establecer redes Wi-Fi seguras para invitados y priorizar el tráfico para aplicaciones críticas como videollamadas.

- Proveedor de Internet Inalámbrico (WISP): Facilita la creación de enlaces inalámbricos de larga distancia, la gestión eficiente del ancho de banda de los clientes y el control riguroso del acceso a la red.

- Gestión de Hotspots: Ideal para ofrecer acceso Wi-Fi en lugares públicos como cafeterías, hoteles o aeropuertos, incluyendo portales de bienvenida y sistemas de control de usuarios.

- Conexiones Seguras (VPN): Permite interconectar oficinas ubicadas en diferentes ciudades de manera segura a través de Internet, creando la ilusión de que todos los dispositivos se encuentran en la misma red local.

- Firewall Avanzado: Proporciona una defensa robusta para la red interna contra amenazas externas mediante la configuración de reglas de seguridad altamente específicas y detalladas.

Independientemente de la escala de la red, desde un entorno doméstico hasta un complejo proveedor de Internet, RouterOS ofrece las soluciones para adaptarse a las necesidades.

Accediendo y Asegurando tu Dispositivo MikroTik

Para configurar un dispositivo MikroTik, es necesario establecer una comunicación con él. MikroTik ofrece varias herramientas diseñadas para adaptarse a diferentes niveles de habilidad y preferencias. Las más destacadas son WinBox y la interfaz de línea de comandos (CLI).

WinBox es una aplicación para Windows que proporciona acceso a todas las funcionalidades de RouterOS a través de una interfaz gráfica intuitiva. Su popularidad se debe a que permite visualizar todas las opciones en ventanas y menús, eliminando la necesidad de memorizar comandos específicos.

Por otro lado, la Interfaz de Línea de Comandos (CLI) ofrece una configuración basada en texto, similar a la terminal de Linux o a la consola de otros equipos de red. Aunque inicialmente pueda parecer más intimidante, se convierte en una herramienta extremadamente potente y rápida una vez que se domina. Permite la automatización de tareas y la ejecución de configuraciones complejas con gran eficiencia.

También existe WebFig, una interfaz de configuración accesible a través de un navegador web, que presenta una apariencia muy similar a WinBox. Simplemente se accede a la dirección IP del router a través del navegador para iniciar la configuración.

Restringiendo el Acceso a WinBox

Para restringir el acceso a un equipo MikroTik a través de WinBox, se pueden implementar varias medidas de seguridad, con un tiempo estimado de configuración de aproximadamente 10 minutos.

Configurar Acceso por IP (Firewall)

Una estrategia clave es restringir el acceso a WinBox únicamente a direcciones IP específicas mediante las reglas del firewall de MikroTik.

- Acceder a la Interfaz de MikroTik: Conéctate a tu dispositivo MikroTik utilizando WinBox, WebFig o SSH.

- Configurar Reglas de Firewall:

- Desde WinBox/WebFig:

- Navega a la sección «IP» > «Firewall».

- Selecciona la pestaña «Filter Rules».

- Agrega una nueva regla haciendo clic en el botón «+».

- En la pestaña «General», establece la opción «Chain» a

input. - En el campo «Src. Address», especifica la dirección IP o el rango de direcciones IP que deseas permitir.

- En la pestaña «Action», selecciona la acción

accept. - A continuación, agrega otra regla para denegar el acceso a todas las demás direcciones IP. Para ello, establece la «Chain» a

inputy, en la pestaña «Action», selecciona la accióndrop.

- Desde la Terminal:

bash/ip firewall filter add chain=input protocol=tcp dst-port=8291 src-address=<IP_o_Rango_Permitido> action=accept comment="Permitir Winbox desde IP específica"/ip firewall filter add chain=input protocol=tcp dst-port=8291 action=drop comment="Denegar Winbox desde otras IPs"Es crucial reemplazar<IP_o_Rango_Permitido>con la dirección IP o el rango de IPs que deseas autorizar.

- Desde WinBox/WebFig:

Configurar Acceso por Puerto

Cambiar el puerto por defecto de WinBox dificulta que los atacantes localicen el servicio, añadiendo una capa adicional de seguridad.

- Acceder a la Interfaz de MikroTik: Utiliza WinBox, WebFig o SSH para conectarte.

- Cambiar el Puerto de WinBox:

- Desde WinBox/WebFig:

- Dirígete a «IP» > «Services».

- Localiza el servicio

winboxen la lista. - Haz doble clic sobre él.

- Modifica el campo «Port» al número de puerto deseado (por ejemplo,

12345). - Aplica los cambios.

- Desde la Terminal:

bash/ip service set winbox port=12345Reemplaza12345con el puerto que prefieras utilizar.

- Desde WinBox/WebFig:

Deshabilitar Acceso Innecesario

Si el acceso a WinBox desde redes externas no es requerido, es recomendable deshabilitar su acceso desde interfaces específicas.

- Acceder a la Interfaz de MikroTik: Usa WinBox, WebFig o SSH para conectarte.

- Configurar la Interfaz de Acceso:

- Desde WinBox/WebFig:

- Ve a «IP» > «Services».

- Selecciona el servicio

winboxy desactívalo para las interfaces que no necesites.

- Desde la Terminal (para permitir acceso solo a interfaces específicas):Si deseas permitir el acceso solo a interfaces específicas, primero configura la IP y luego restringe el acceso a las interfaces:

bash/ip firewall filter add chain=input in-interface=<Nombre_Interfaz_Permitida> protocol=tcp dst-port=8291 action=accept comment="Permitir Winbox desde interfaz específica"/ip firewall filter add chain=input protocol=tcp dst-port=8291 action=drop comment="Denegar Winbox desde otras interfaces"Reemplaza<Nombre_Interfaz_Permitida>con el nombre de la interfaz a través de la cual deseas permitir el acceso.

- Desde WinBox/WebFig:

Habilitar Autenticación Segura

La configuración de contraseñas seguras es una práctica fundamental. Adicionalmente, se debe considerar el uso de autenticación por clave pública si la configuración lo permite, para un nivel de seguridad superior.

Monitorear el Acceso

Habilitar el registro (logging) es crucial para monitorear los intentos de acceso a WinBox y detectar cualquier actividad sospechosa de manera temprana.

- Acceder a la Interfaz de MikroTik: Conéctate usando WinBox, WebFig o SSH.

- Configurar el Logging:

- Desde WinBox/WebFig:

- Dirígete a «System» > «Logging».

- En la pestaña «Rules», haz clic en «+».

- En el campo «Topics», selecciona

firewall. - En el campo «Action», elige

memoryodiskpara almacenar los registros. - Asegúrate de que las reglas de firewall que bloquean el acceso a WinBox estén configuradas para registrar los eventos.

- Desde la Terminal:

bash/system logging add topics=firewall,info action=memory

- Desde WinBox/WebFig:

Bloqueo de Direcciones IP y MAC

La necesidad de mantener una red segura y libre de dispositivos no deseados es una constante. El bloqueo de direcciones IP y MAC son dos métodos efectivos para lograrlo.

Bloqueo de Direcciones IP

El bloqueo de una dirección IP es una de las tareas más comunes en la administración de redes. Surge cuando un dispositivo específico genera tráfico malicioso o cuando se detectan intentos de conexión no autorizada a la red.

- Acceder a la consola de Mikrotik: El primer paso es acceder a la consola de administración del router MikroTik.

- Configurar Reglas de Firewall: En la sección de firewall, se deben crear reglas específicas.

- Especificar la Acción: En la pestaña "Action", se selecciona la acción

droppara descartar el tráfico proveniente de la IP no deseada. - Aplicar la Configuración: Es fundamental aplicar y habilitar la regla para que comience a funcionar.

Bloqueo de Direcciones MAC

A veces, bloquear una dirección IP no es suficiente, ya que un usuario malintencionado puede cambiar su dirección IP manualmente. En estos casos, el bloqueo de una dirección MAC se presenta como la solución más efectiva, dado que esta es única para cada dispositivo de red.

- Acceder a la Interfaz de MikroTik: Conéctate al router MikroTik.

- Configurar Reglas de Filtrado MAC: En la sección de filtrado MAC, se pueden definir reglas.

- En el caso de una red inalámbrica, es más sencillo: Se puede acceder a la lista de clientes conectados y bloquear directamente las direcciones MAC no deseadas.

- Para redes cableadas: Se puede configurar una lista de direcciones MAC permitidas en el puerto específico, bloqueando cualquier otra que no esté en la lista.

- Guardar y Aplicar: Como siempre, es crucial guardar y aplicar los cambios para que la configuración tenga efecto.

La experiencia en la administración de redes con MikroTik revela la facilidad con la que se puede caer en la tentación de añadir reglas de bloqueo sin considerar plenamente las posibles consecuencias. Por ello, se recomienda revisar periódicamente las reglas del firewall y las direcciones MAC bloqueadas para asegurar que la configuración sigue siendo óptima y no está afectando el tráfico legítimo.

Control de Acceso a Internet para Niños y Empleados: MikroTik Kid Control

El acceso a Internet ya no es una prerrogativa exclusiva de los adultos. En la actualidad, niños y adolescentes se conectan a la red a edades cada vez más tempranas. Si bien el entorno virtual contribuye a su desarrollo, también puede presentar riesgos, contenidos inapropiados y otros problemas. Por esta razón, los padres frecuentemente buscan herramientas para controlar las actividades y el acceso a Internet de sus hijos. La preocupación por la seguridad en el acceso a Internet es generalizada.

Cambiar la contraseña del Wi-Fi o apagarlo no son las soluciones más efectivas para limitar el acceso de niños y adolescentes a Internet. MikroTik ha implementado una herramienta llamada Kid Control, a partir de la versión RouterOS 6.42, que ofrece mecanismos para controlar el tiempo de acceso, limitar el consumo de ancho de banda de Internet de los dispositivos conectados a la red, y más.

MikroTik Kid Control permite el control y bloqueo del acceso a Internet. Los administradores pueden implementar configuraciones del sistema que gestionen y restrinjan el acceso a Internet a través del enrutador. A pesar de que su nombre sugiere un enfoque en el control de las actividades infantiles en la red, esta herramienta también es aplicable en entornos corporativos para controlar y bloquear el acceso a Internet. Las empresas pueden utilizarla para limitar el acceso de sus empleados a ciertos recursos o durante horarios específicos.

Configuración de MikroTik Kid Control

Para que los bloqueos y las limitaciones de consumo de ancho de banda de Internet se realicen en el momento correcto, el primer paso es sincronizar el reloj del dispositivo MikroTik. Posteriormente, se procederá a realizar los ajustes en el dispositivo Kid Control, asegurándose de que los tiempos estipulados sean los adecuados. Para este ejemplo, se recomienda sincronizar con los servidores NTP de Brasil (ntp.br).

Una opción interesante dentro de Kid Control es la posibilidad de bloquear un dispositivo, incluso si se encuentra dentro del tiempo permitido por una regla, utilizando la funcionalidad "Pause".

Tras completar el proceso de configuración de MikroTik Kid Control, los usuarios (ya sean niños o empleados) tendrán su acceso a Internet y a sus dispositivos limitado de acuerdo con las reglas definidas, garantizando así mayor seguridad y tranquilidad.

Restringir Internet a Dispositivos en Horarios Específicos/controla acceso a internet de tus hijos

Consideraciones Generales de Seguridad en el Firewall MikroTik

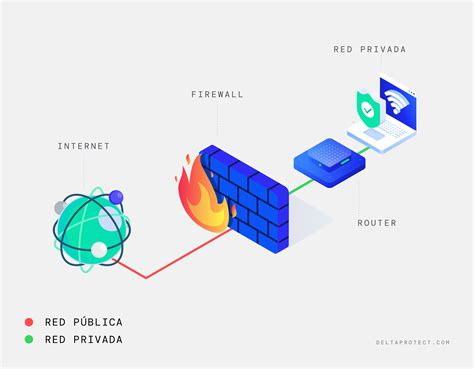

Configurar correctamente el firewall en un router MikroTik es esencial para proteger la red de accesos no autorizados y otros tipos de amenazas de seguridad. Es fundamental restringir el acceso al router desde fuera de la red local. Se deben configurar reglas para permitir únicamente el tráfico legítimo necesario para el funcionamiento de la red. Como práctica de seguridad estándar, todo tráfico que no haya sido explícitamente permitido previamente debería ser bloqueado.

Masquerade

La acción masquerade se utiliza en la cadena srcnat para permitir que múltiples dispositivos dentro de una red local compartan una única dirección IP pública para acceder a Internet. Esto es indispensable para redes que acceden a Internet a través de una conexión de banda ancha que proporciona una sola IP pública.

DNAT para Servicios Internos

Si se requiere acceder a servicios internos desde el exterior de la red, se puede emplear Destination NAT (DNAT). Esta técnica redirige el tráfico entrante a las direcciones IP privadas correspondientes de los servidores o servicios internos.

Es importante recordar que estas son directrices generales. La configuración específica del firewall debe basarse en una evaluación detallada de las necesidades de seguridad particulares de la red, las políticas de red establecidas y las consideraciones de rendimiento.

Soy Rony Alcarraz, Técnico en Redes y Telecomunicaciones certificado en MikroTik MTCNA, con experiencia en soluciones Wireless RouterOS y UniFi.

¿No encontró la información que buscaba? ¿Tienes otras preguntas? ¿Quieres ayudarnos a mejorar el material? ¡No dude en buscar ayuda de MKController!