La seguridad inalámbrica es un aspecto crucial para mantener la protección online. Conectarse a Internet a través de enlaces o redes no fiables es un riesgo de seguridad que podría dar lugar a la pérdida de datos, la filtración de credenciales de cuentas y la instalación de malware en tu red. El uso de las medidas adecuadas de seguridad de Wi-Fi es fundamental. La red inalámbrica es el corazón de cualquier hogar o empresa conectada. Pero, ¿alguna vez te has preguntado qué tan segura es realmente tu conexión? Desde finales de los años 90, los estándares de seguridad WiFi han cambiado radicalmente para responder a amenazas cada vez más sofisticadas.

El Nacimiento de la Seguridad Inalámbrica: WEP y sus Deficiencias

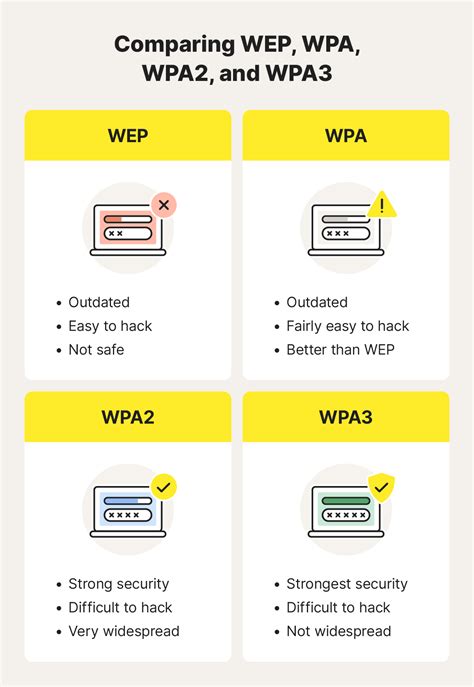

El sistema Privacidad equivalente por cable (WEP) se introdujo en 1997 y fue el primer intento de protección inalámbrica. El objetivo era añadir seguridad a las redes inalámbricas mediante el cifrado de datos para que, en caso de que estos fueran interceptados, los causantes no pudieran reconocerlos al estar cifrados. Sin embargo, los sistemas autorizados en la red podrían reconocer y descifrar los datos. WEP cifra el tráfico con una clave en hexadecimal de 64 o 128 bits. Se trata de una clave estática, por lo que todo el tráfico se cifra con una única clave, sin importar el dispositivo. Una clave WEP permite que los ordenadores de una red intercambien mensajes cifrados ocultando su contenido a los intrusos. Uno de los principales objetivos de WEP, el cual consiguió durante un tiempo, era evitar los ataques de intermediario.

Sin embargo, a pesar de las revisiones del protocolo y el aumento del tamaño de la clave, se acabaron detectando varias deficiencias de seguridad en el estándar WEP. A medida que aumentaba la potencia informática, los criminales pudieron aprovechar esos defectos con mayor facilidad. El cifrado WEP es el más antiguo y menos seguro. RC4 es su algoritmo de cifrado, y sus principales vulnerabilidades radican en sus claves débiles y fáciles de descifrar, lo que resulta en un nivel de seguridad muy bajo. A día de hoy todo el mundo coincide en que se trata de un estándar antiguo poco recomendable. De hecho, en 2004 la Alianza Wi-Fi dejó de incluirlo entre sus protocolos. Sus vulnerabilidades lo hacen una opción poco recomendable para la seguridad actual de las redes inalámbricas. Debido a sus vulnerabilidades, Wi-Fi Alliance retiró oficialmente WEP en 2004. Es altamente desaconsejable usar WEP debido a su falta de seguridad.

La Transición Hacia una Mayor Seguridad: WPA

Posteriormente, surgió WPA o Acceso Wi-Fi protegido. Wi-Fi Alliance introdujo este protocolo en 2003, como reemplazo para WEP. Compartía similitudes con WEP, pero ofrecía mejoras en la gestión de claves de seguridad y la autorización de usuarios. Mientras que WEP proporciona la misma clave a cada sistema autorizado, WPA usa el protocolo de integridad de clave temporal (TKIP), que cambia dinámicamente la clave que usan los sistemas. De esta forma, se evita que los intrusos creen su propia clave de cifrado para que coincida con la utilizada por la red protegida. Además, WPA incluía comprobaciones de integridad de mensajes para determinar si un atacante había capturado o alterado paquetes de datos. Las claves utilizadas por WPA eran de 256 bits, un aumento significativo con respecto a las claves de 64 y 128 bits utilizadas en el sistema WEP.

Surgió como elemento de seguridad temporal para mejorar la seguridad del WEP, pero acabó sustituyendo ampliamente a su predecesor. La mayoría de estos sistemas utilizan una clave precompartida (PSK), también denominadas WPA Personal, así como el Protocolo TKIP para tareas de cifrado, que, al utilizar un sistema por paquete, mejora notablemente la seguridad con respecto al sistema de claves fijas característico del WEP. Además, se trató de incorporar por medio de actualizaciones un sistema de validación de la integridad de los mensajes pensado para establecer si se ha producido cualquier interceptación de paquetes a la hora de la transmisión del punto de acceso. Como cabría esperar, aunque se trata de un avance sustancial con respecto al primer protocolo, también adolece de bastantes vulnerabilidades y es susceptible a intrusiones, especialmente a través de ataques dirigidos a sistemas/protocolos auxiliares (WPS o TKIP) que surgieron con el fin de simplificar la conexiones de los dispositivos a los routers pero que solían reciclar elementos WEP. WPA es mejor que WEP, pero ya no es la mejor opción debido a sus vulnerabilidades.

WPA2: El Estándar Robusto que Dominó por Años

WPA2 se introdujo en 2004 como una versión mejorada de WPA. Ambos modos utilizan CCMP, que significa Protocolo de código de autenticación de mensajes de encadenamiento de bloques de cifrado en modo contador. El protocolo CCMP se basa en el algoritmo Estándar de cifrado avanzado (AES), que proporciona una verificación de la autenticidad e integridad de los mensajes. La WPA2 surgió para solucionar las vulnerabilidades del WPA. Es un protocolo basado en el estándar de seguridad inalámbrica 802.11i, y fue introducido en 2004. Su principal progreso con respecto al anterior protocolo vino en lo relativo al uso de AES (Advanced Encryption Standard), que llegó a utilizarse para cifrar información clasificada del gobierno norteamericano, demostrando así su aptitud para proteger redes domésticas.

Sin embargo, WPA2 también tiene sus inconvenientes. Por ejemplo, es vulnerable a los ataques de reinstalación de claves (KRACK). Un ataque KRACK explota una debilidad en WPA2, la cual permite a los atacantes hacerse pasar por una red clonada y obligar a la víctima a conectarse a una red maliciosa. Esto permite al hacker descifrar una pequeña parte de los datos que se puede añadir a otras para descubrir la clave de cifrado. Aunque KRACK fue grave, se podía mitigar con actualizaciones de firmware. Las principales vulnerabilidades de este sistema tienen su foco en el ámbito empresarial, no tanto en las redes domésticas, pero las posibilidades de ataques (ej. por medio del WPS), a pesar de ser algo más dificultades que en anterior protocolo, siguen estando presentes y son un riesgo real. Se recomienda utilizar WPA2 o WPA3 para garantizar un nivel adecuado de seguridad.

WPA3: La Vanguardia de la Seguridad Wi-Fi

WPA3 es la tercera iteración del protocolo Acceso Wi-Fi protegido. Wi-Fi Alliance introdujo WPA3 en 2018. Cifrado de datos individualizado: al iniciar sesión en una red pública, WPA3 registra un nuevo dispositivo a través de un proceso distinto a una contraseña compartida. WPA3 utiliza un sistema de Protocolo de aprovisionamiento de dispositivos Wi-Fi (DPP) que permite a los usuarios usar etiquetas de comunicación de campo cercano (NFC) o códigos QR para permitir dispositivos en la red. Protocolo de autenticación simultánea de iguales: se utiliza para crear un protocolo de enlace seguro, en el que un dispositivo de red se conectará a un punto de acceso inalámbrico y ambos dispositivos se comunicarán para verificar la autenticación y la conexión. Protección más sólida frente ataques de fuerza bruta: WPA3 protege contra las suposiciones aleatorias de contraseña sin conexión a Internet dejando al usuario una sola oportunidad para adivinarla, lo que obliga a este a interactuar con el dispositivo Wi-Fi directamente. Por lo tanto, el usuario tendría que estar físicamente presente cada vez que quisiera adivinar la contraseña.

Es el estándar de seguridad más avanzado hasta el momento. Llega para sustituir la WPA2 en la medida en que ésta, como hemos visto, ya no puede considerarse completamente segura. El protocolo WPA3 cuenta con un una clave de cifrado más difícil de romper, y capaz de soportar un periodo de tiempo notable (192 bits en vez de 128 bits). Proporciona, según asegura la WiFi Alliance, una mayor protección incluso en caso de contar con contraseñas débiles, uno de los puntos de vulnerabilidad importantes que afectaba a su predecesor. Otra de sus grandes ventajas es la sencillez de su configuración, solo necesitaremos otro dispositivo conectado y el recién bautizado “Wi-Fi Easy Connect”. Este sistema pretende solventar los problemas de los que adolecía el sistema WPS, sin perder con ello operatividad y facilidad de manejo. Parece que con este nuevo protocolo tendremos la seguridad asegurada (al menos en el corto plazo).

WPA3 introduce mejoras significativas en la autenticación y el cifrado. Utiliza SAE (Simultaneous Authentication of Equals) para proteger las contraseñas y resistir ataques de fuerza bruta. Además, utiliza un cifrado más fuerte (AES) y tiene medidas para abordar las vulnerabilidades pasadas. El nuevo estándar criptográfico, de hecho, no es tan perfecto como se esperaba. De hecho, en los últimos meses, los investigadores han descubierto varias vulnerabilidades a los ataques de canal lateral que utilizan la memoria caché y la sincronización, por ejemplo. A pesar del nivel superior, la clave WPA3 no es tan segura. Los atacantes pueden descifrar la contraseña para acceder a las redes Wi-Fi e interceptar el tráfico cifrado que se intercambia entre los dispositivos conectados. Al actuar de forma remota, la ciberdelincuencia puede robar información confidencial transmitida a través de redes inalámbricas, como números de tarjetas de crédito, contraseñas, mensajes de chat, correos electrónicos, etc. Las vulnerabilidades del WPA3 llamadas ‘Dragonblood’ se deben a algunos errores de programación e implementación. Un pirata informático puede comprometer el procedimiento de seguridad Handshake (también conocido como Dragonfly) del algoritmo SAE utilizado para intercambiar claves criptográficas y otra información de sincronización entre el router Wi-Fi y el cliente. De ahí el apodo Dragonblood, que hoy en día hace referencia a todas las vulnerabilidades del WPA3.

Compatibilidad y Transición a WPA3

Al estar en un periodo de transición entre el WPA2 y el WPA3 es posible que algunos equipos no sean compatibles con el WPA3, en estos casos se puede utilizar WPA2/WPA3-Personal, una configuración que permite utilizar ambos protocolos simultáneamente. Un talón de Aquiles de la clave del WPA3 es su retrocompatibilidad con el antiguo WPA2. En el WPA2, de hecho, la conexión entre los dispositivos y los routers se realiza a través de un sistema que permite a dos dispositivos negociar la conexión. También verifica que la contraseña ingresada sea la correcta y luego inicia la comunicación cifrada. Para permitir que los dispositivos compatibles con el nuevo estándar se conecten incluso a los antiguos, no es tan inmune a los ataques de fuerza bruta.

Los dispositivos más nuevos tienden a ser compatibles con WPA3. Consulta el manual de tu dispositivo o el sitio web del fabricante para confirmar. Si tus dispositivos no son compatibles, asegúrate de usar al menos WPA2. Los dispositivos Wi-Fi de Huawei comenzaron a soportar WPA3 a partir de la versión V200R019C00 y, a partir de la versión V200R020C10 y posteriores, todos los dispositivos Wi-Fi de Huawei admiten WPA3. Es importante tener en cuenta que para adoptar la seguridad WPA3 en una red Wi-Fi, tanto el dispositivo Wi-Fi como el terminal deben ser compatibles con WPA3. Los modelos ONT de Huawei V173 y V173-50 son compatibles con el protocolo WPA3 más reciente. Estos dispositivos ofrecen una conexión inalámbrica más segura, lo que los hace especialmente adecuados para hogares y empresas que requieren altos estándares de seguridad. La compatibilidad con WPA3 permite a los usuarios prevenir eficazmente ataques al conectarse a Wi-Fi, mejorando la seguridad de la red y optimizando la experiencia de conexión. Además, en los ONT de Huawei, los modelos V173 y V173-50 siguen siendo compatibles con WPA2, lo que garantiza una conectividad fluida con los dispositivos existentes.

Medidas Adicionales para una Red Wi-Fi Segura

Conocer el tipo de cifrado de tu Wi-Fi es importante para la seguridad de tu red. Los protocolos más antiguos son más vulnerables que los más nuevos y, por lo tanto, es más probable que sean víctimas de un intento de hackeo. Esto se debe a que los protocolos más antiguos se diseñaron antes de que se entendiera completamente cómo los hackers atacan a los routers. Desafortunadamente, iOS no tiene forma de verificar la seguridad de tu red Wi-Fi. Si deseas comprobar la solidez de la seguridad de la red Wi-Fi, puedes usar un ordenador o iniciar sesión en el router a través del teléfono. Cada router puede ser diferente, por lo que es posible que debas consultar la documentación que vino con el dispositivo. Si el router no está protegido, los criminales podrían robar tu ancho de banda de Internet, realizar actividades ilegales a través de tu conexión, supervisar tu actividad en Internet e instalar software malicioso en tu red. Por lo tanto, un aspecto importante para la protección de tu router es comprender las diferencias entre los protocolos de seguridad e implementar el más avanzado que tu router pueda admitir (o actualizarlo si no es compatible con los estándares de seguridad de la generación actual).

Que NO te HACKEEN el WIFI: Proteger tu Red y Router contra Hackers en 7 Pasos

Configuración y Mantenimiento del Router

Una de las primeras medidas de seguridad es cambiar las contraseñas predeterminadas de los routers y dispositivos Wi-Fi. El SSID es el nombre de tu red Wi-Fi que se muestra cuando alguien busca redes disponibles. Tu SSID puede ser original y creativo, pero recuerda que entre menos información personal contenga, mejor. Por esta misma razón, lo más recomendable es cambiar de contraseña también, ya que por lo general utilizan contraseñas genéricas que un hacker especializado en ciertos fabricantes o compañías podrá vulnerar. Además, también es recomendable cambiarla periódicamente, cada seis meses, por ejemplo.

Junto al protocolo de seguridad, un buen firewall protege una red doméstica de posibles intrusos, ya que funciona como una barrera que bloquea el acceso de comunicaciones del exterior (es decir, Internet) que no hayan sido permitidas por el usuario sin que esto interrumpa la salida de datos hacia internet. Por lo general, la mayoría de los enrutadores tienen su propio firewall habilitado, pero siempre es una buena idea verificar que efectivamente esté activado. Una medida clave en cuanto a ciberseguridad es mantener tu software y sistema operativo actualizado a fin de obtener los últimos parches y soluciones concentradas en las vulnerabilidades y nuevas amenazas. El firmware prácticamente es el sistema operativo de tu router; al actualizarlo evitas que los hackers aprovechen alguna vulnerabilidad ya detectada por los fabricantes y, por supuesto, los ciberdelincuentes. Los fabricantes suelen lanzar actualizaciones para corregir vulnerabilidades conocidas y mejorar la seguridad en general.

Restricciones de Acceso y Redes para Invitados

Existen diversas maneras de restringir el acceso a tu red, una de ellas es usando sus direcciones MAC (que no tiene nada que ver con los dispositivos de Apple). La consola de tu enrutador debería tener la opción “Filtrado de MAC” o “Filtrado de direcciones MAC” donde puedes ingresar estas direcciones y así tener un filtro, algo como una lista de equipos de red que tienen permitido conectarse a tu WiFi. Incluso dependiendo del modelo, puedes hacer una lista negra de equipos que desees bloquear. Es importante destacar que el filtrado de direcciones MAC puede ser engorroso de configurar y puede no ser completamente efectivo contra atacantes determinados.

También puedes deshabilitar el funcionamiento automático del servicio DHCP (Dynamic Host Configuration Protocol) el cual se encarga de asignar direcciones IP a cada equipo conectado a la red. Puede que después del último paso te preguntes ¿qué pasa si voy a tener invitados en mi casa? Algunos enrutadores permiten tener una red inalámbrica secundaria que puedes conectar y desconectar cuando lo necesites sin que afecte la funcionalidad de tu red principal. Para ello, deberás de acceder a tu configuración WiFi y, dependiendo de tu modelo, buscar en el menú una opción como “WiFi Invitados” o bien opciones como Wireless > Advanced y de ahí la opción WiFi Guest o Virtual Access Point. Tener una red Wi-Fi separada para invitados es una buena práctica de seguridad. Al crear una red Wi-Fi exclusiva para invitados, puedes brindar acceso a Internet sin tener que revelar la contraseña de tu red principal. Recuerda que, aunque la red para invitados ofrece una capa adicional de seguridad, no garantiza la protección total de tus datos.

Herramientas de Monitoreo y Protección Adicional

En este caso, una buena opción es la captura de paquetes, una herramienta que te permite revisar el tráfico que entra a tu red. Puedes encontrar opciones de código abierto, gratuitas o de bajo costo. Además, en el caso de los equipos HP cuentas con las soluciones más novedosas en cuanto a ciberseguridad y un equipo de atención al cliente dispuesto a resolver todas tus dudas para mantenerte protegido. Una de las mejores formas de mantener la protección online es utilizar una solución antivirus actualizada como Kaspersky Premium. La red WiFi es el corazón de cualquier hogar o empresa conectada. Pero, ¿alguna vez te has preguntado qué tan segura es realmente tu conexión?

Consideraciones Finales sobre la Seguridad Inalámbrica

La elección del estándar de cifrado correcto es crucial para proteger tu red Wi-Fi. La seguridad en redes Wi-Fi es un tema crítico en la actualidad, especialmente con la proliferación de dispositivos conectados a Internet. Recuerda que la seguridad en redes Wi-Fi es un proceso continuo y que siempre debes estar alerta a las últimas amenazas y vulnerabilidades. Las nuevas tecnologías y el auge de internet han dado lugar a un fenómeno cada vez más importante: las Nuevas Ciudadanías virtuales. Pero, al igual que en nuestra vida offline, es fundamental asegurarnos de que nuestra privacidad y nuestros datos personales estén protegidos en el mundo virtual. ¡Ya lo sabes! Al implementar estos consejos, estarás fortaleciendo la seguridad de tu conexión Wi-Fi y protegiendo información vital. Esta oportunidad puede ser el primer paso hacia una carrera emocionante y de gran demanda en el ámbito de la seguridad informática. Configurar una red inalámbrica segura, protegida, contra la mayoría de los ciberataques significa saber que, por muy cifradas que estén, las redes inalámbricas no pueden garantizar la misma seguridad que las redes cableadas. En la gestión inalámbrica, las contraseñas son un aspecto fundamental, pero no decisivo, para garantizar la seguridad informática.

tags: #actualizacion #wpa #redes #inalambricas