En la era digital actual, la privacidad y la seguridad en línea se han convertido en preocupaciones primordiales para los usuarios de Internet. Ante la creciente sofisticación de las amenazas cibernéticas y la constante vigilancia, diversas herramientas han surgido para salvaguardar nuestra actividad en línea. Entre las más destacadas se encuentran Tor (The Onion Router) y las Redes Privadas Virtuales (VPN). Aunque ambas buscan proteger la privacidad del usuario, operan bajo principios y arquitecturas fundamentalmente diferentes, sirviendo a distintos propósitos y escenarios. Comprender estas distinciones es crucial para tomar decisiones informadas sobre cómo proteger nuestra presencia digital.

Privacidad vs. Anonimato: La Distinción Fundamental

Antes de adentrarnos en los aspectos técnicos de Tor y las VPN, es esencial comprender una distinción fundamental que a menudo se pasa por alto: privacidad y anonimato no son lo mismo. La privacidad se trata de mantener tu vida personal para ti mismo, mientras que el anonimato se trata de ocultar quién eres por completo. El propósito del anonimato es proteger una identidad de ser revelada. Puede haber muchas razones válidas para que eso sea necesario. Trabajar en un entorno hostil puede dificultar crear conciencia sobre la situación si no puedes hacerlo de manera anónima. Aquí es donde Tor sobresale. Por otro lado, la privacidad se refiere a quién y qué puede leer o acceder a los datos en tu posesión. La diferencia clave es que Tor es para el anonimato, y una VPN es para la privacidad.

Tor: El Enrutador Cebolla para el Anonimato Riguroso

Tor, abreviatura de "The Onion Router", es una red descentralizada diseñada para ocultar el origen y destino del tráfico de Internet. Lo desarrolló el Laboratorio de Investigación Naval de Estados Unidos a mediados de la década de 1990 con fines de inteligencia. Actualmente, lo mantiene el Proyecto Tor, una organización sin fines de lucro, y tiene un uso generalizado entre periodistas, activistas y personas de todo el mundo a quienes les preocupa la privacidad.

Tor funciona enviando tu tráfico a través de una serie de servidores operados por voluntarios dispersos por todo el mundo, lo que hace significativamente más difícil identificar al usuario. Más específicamente, Tor funciona enviando tu tráfico a través de tres servidores aleatorios (también conocidos como relés) en la red Tor. La belleza del diseño de Tor radica en su enfoque de cifrado en capas. Tor nos permite conectarnos a un servidor sin que ninguna parte conozca el camino completo. El nodo de entrada sabe quién eres, pero no a dónde vas; el nodo intermedio no sabe quién eres ni a dónde vas; y el nodo de salida sabe a dónde vas, pero no quién eres.

El Principio del "Enrutamiento Cebolla"

Tor usa una técnica llamada "enrutamiento de cebolla". Como cada repetidor solo conoce a su predecesor y sucesor inmediatos, ningún punto de la cadena sabe quién eres ni qué estás haciendo en internet. El tráfico se cifra en múltiples capas, como las de una cebolla, y cada nodo retira una capa de cifrado para dirigir los datos al siguiente nodo.

Ventajas de Tor:

- Anonimato Riguroso: Por diseño, Tor oculta tu dirección IP a los sitios que visitas, así como tu navegación a tu ISP. El cifrado en capas y el enrutamiento a través de múltiples nodos hacen que sea extremadamente difícil rastrear la actividad en línea hasta el usuario.

- Gratuito y de Código Abierto: El Navegador Tor es gratuito y su código abierto permite la transparencia y la auditoría por parte de la comunidad.

- Acceso a la Dark Web: Tor es la herramienta principal para acceder a la "dark web", una parte de Internet no indexada por los motores de búsqueda convencionales y que puede alojar contenido legal (como plataformas de denuncia de irregularidades) además de mercados ilegales.

Desventajas de Tor:

- Velocidades Bajas: El enrutamiento del tráfico a través de múltiples relés voluntarios introduce latencia, lo que resulta en velocidades de conexión significativamente más lentas. Esto puede dificultar actividades como el streaming de video, las videoconferencias o la descarga de archivos grandes.

- Riesgos del Nodo de Salida: Una vez que tu tráfico abandona el nodo de salida, Tor ya no lo cifra. Si estás visitando un sitio que no esté cifrado (HTTP en lugar de HTTPS), el operador del nodo de salida podría ver el contenido de tu tráfico. Esta es una de las principales limitaciones de seguridad.

- Servicios Web Bloqueados: Muchos servicios web más grandes y populares bloquean el acceso a Tor para prevenir abusos y mantener la velocidad. Esto puede resultar en mensajes de error o la imposibilidad de acceder a ciertos sitios.

- Potencial de Uso Indebido y Vigilancia: Cualquiera puede configurar un nodo en la Red Tor, lo que significa que los nodos de salida pueden ser operados por actores maliciosos o incluso agencias gubernamentales. El mero uso de Tor puede levantar sospechas, y gobiernos represivos como China restringen su uso.

VPN: Privacidad y Seguridad a Través de un Túnel Cifrado

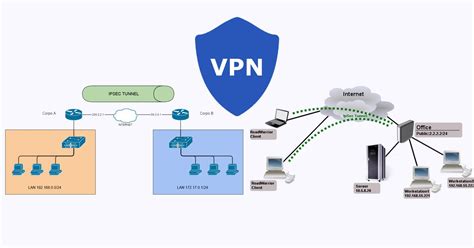

Una VPN (Red Privada Virtual) es un servicio que cifra tu tráfico de Internet y lo dirige a través de un servidor operado por el proveedor de la VPN. Este concepto se remonta a mediados de la década de 1990, cuando algunas empresas usaron VPN para permitir que sus empleados se conectaran a sus redes internas mediante Internet público. Hoy en día, las VPN para consumidores se comercializan como herramientas para mantener la privacidad y la seguridad, y viajar.

La diferencia fundamental en la arquitectura es significativa: la mayor diferencia conceptual con respecto a Tor es que una conexión VPN tiene menos (generalmente solo uno) intermediarios - los servidores VPN - en lugar de múltiples nodos operados por voluntarios. Cuando te conectas a una VPN, tu dispositivo establece un túnel cifrado entre el servidor VPN y tú. A continuación, tu tráfico de Internet atraviesa este túnel antes de llegar a su destino. Para alguien que observe desde fuera, tu dirección IP será la del servidor VPN en lugar de la tuya real.

El Túnel Seguro de una VPN

Una VPN crea un túnel protegido para tus datos en línea, protegiéndolos de hackers, vigilancia gubernamental y proveedores de servicios de Internet (ISP). El elemento de confianza es crucial aquí. Debido a esta dependencia, los servicios reputados tienden a implementar políticas estrictas de no registros de VPN y se someten a auditorías independientes para verificar que no registran ni monitorean el tráfico. Las VPN ofrecen varias ventajas prácticas que las hacen adecuadas para el uso diario. Las VPN son más rápidas que Tor porque Tor utiliza múltiples servidores/relés para dirigir tu conexión, mientras que las VPN ofrecen una conexión de salto único al servidor.

Ventajas de las VPN:

- Velocidad y Rendimiento: Las VPN son considerablemente más rápidas que Tor porque enrutan el tráfico a través de un único servidor VPN seguro en lugar de múltiples nodos. Esto las hace ideales para streaming, juegos y descarga de archivos grandes.

- Privacidad Integral: Una VPN oculta tu dirección IP real, reemplazándola con la dirección IP perteneciente a la compañía de VPN. Esto protege tu identidad en línea, impidiendo que los sitios web y los anunciantes rastreen tu ubicación y hábitos en línea. Además, cifran todo el tráfico de tu dispositivo, no solo el del navegador.

- Seguridad en Redes Públicas: Las VPN son excelentes para asegurar tus conexiones en redes Wi-Fi públicas, protegiendo tus datos de posibles espías o hackers en la misma red.

- Acceso a Contenido Geo-restringido: Al cambiar tu dirección IP a la de un servidor en otro país, las VPN te permiten eludir las restricciones geográficas y acceder a contenido que de otro modo estaría bloqueado.

- Funciones Avanzadas: Las VPN modernas como Le VPN proporcionan protección contra amenazas como rastreadores, phishing y malware, junto con escaneo de violaciones de datos para verificar si la información del usuario ha sido comprometida.

Desventajas de las VPN:

- Confianza en el Proveedor: La principal vulnerabilidad de las VPN se centra en la confianza. Debes confiar en que tu proveedor de VPN no registre ni abuse de tus datos. Seleccionar un proveedor con una política verificada de no registros y una jurisdicción favorable es crucial.

- Coste: Si bien existen VPN gratuitas, suelen tener limitaciones de velocidad, datos o seguridad. Los servicios de VPN más robustos y seguros son de pago.

- Potencial de Detección: Aunque cifran tu tráfico, las conexiones VPN pueden ser detectadas por el ISP o las autoridades, especialmente en países con regulaciones estrictas sobre su uso.

Comparativa Directa: Tor vs. VPN

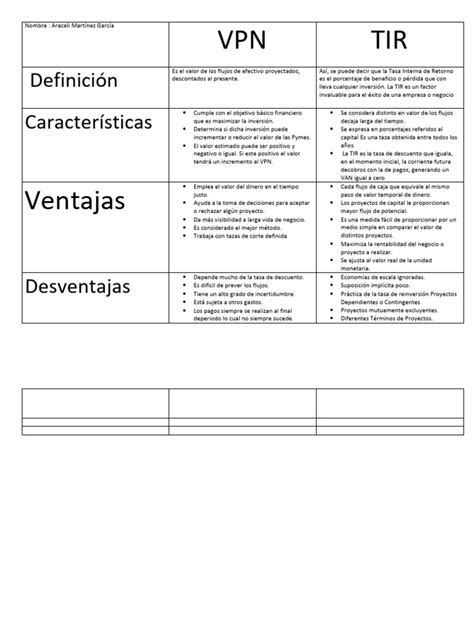

| Característica | Tor (The Onion Router) | VPN (Red Privada Virtual) |

|---|---|---|

| Propósito Principal | Anonimato máximo | Privacidad y seguridad |

| Arquitectura | Red descentralizada de nodos voluntarios (múltiples saltos) | Servidor centralizado del proveedor (salto único) |

| Cifrado | En capas (dentro de la red Tor) | De extremo a extremo (entre el usuario y el servidor VPN) |

| Velocidad | Lenta, debido al enrutamiento multi-salto | Generalmente rápida y estable |

| Facilidad de Uso | Requiere el Navegador Tor, puede ser complejo | Aplicaciones fáciles de usar, configuración sencilla |

| Coste | Gratuito | Generalmente de pago (servicios gratuitos limitados) |

| Casos de Uso Típicos | Periodismo de investigación, activismo, acceso a dark web | Privacidad general, seguridad en Wi-Fi público, streaming, eludir geo-bloqueos |

| Vulnerabilidades | Nodo de salida, velocidad, bloqueo de sitios | Confianza en el proveedor, posible registro de datos |

¿Puedo Combinar Tor y una VPN?

Sí, es posible combinar Tor y una VPN para obtener capas adicionales de privacidad y seguridad. Existen dos configuraciones principales:

- Tor sobre VPN (Tor-over-VPN): Conectarse primero a una VPN y luego usar el Navegador Tor. Esto oculta el uso de Tor a tu ISP, ya que solo verán tráfico cifrado hacia tu servidor VPN. La VPN evita que el nodo de entrada de Tor vea tu dirección IP doméstica. Esta configuración es particularmente útil en países con fuerte censura en Internet.

- VPN sobre Tor (VPN-over-Tor): Conectarse primero a la red Tor y luego a una VPN. Esta configuración es menos común y más compleja. Puede ser útil para acceder a sitios que bloquean las conexiones de salida de Tor o para proteger el nodo de salida de Tor de ser malicioso.

Sin embargo, combinar estas herramientas no está exento de desventajas. No solo hace que el anonimato sea más difícil, sino que también hace que tu conexión sea más conspicua y potencialmente más vulnerable. Usar ambos puede causar una ralentización significativa en la velocidad de tu Internet, por lo que no es ideal para actividades de gran ancho de banda. Además, las conexiones de servidores VPN a la red Tor se destacan del tráfico regular de Internet, atrayendo la atención de las autoridades de vigilancia.

Tor vs VPN | ¿Cual es la diferencia? (¿y cuál deberías usar?)

¿Cuál Debería Elegir?

La elección entre Tor y una VPN depende de tus necesidades específicas:

- Usa Tor si: Tu principal prioridad es el anonimato riguroso, necesitas acceder a la dark web, o te encuentras en un entorno donde la discreción absoluta es vital (periodistas en zonas de conflicto, activistas bajo vigilancia). Debes estar preparado para sacrificar velocidad y acceso a ciertos sitios web.

- Usa una VPN si: Buscas un equilibrio entre privacidad, seguridad y usabilidad para el día a día. Las VPN son ideales para proteger tu conexión en redes Wi-Fi públicas, asegurar tus datos, evitar el rastreo de tu ISP, acceder a contenido geo-restringido y para un uso general de Internet más seguro.

Para la gran mayoría de los usuarios que buscan proteger su privacidad de los anunciantes, evitar el rastreo del ISP, asegurar sus conexiones en Wi-Fi público, o acceder a contenido geo-restringido, un servicio VPN confiable ofrece el equilibrio óptimo de seguridad, velocidad y usabilidad. Si la máxima anonimidad es tu prioridad, como al acceder a la web oscura o eludir una censura fuerte, Tor es una herramienta valiosa.

Independientemente de la herramienta que elijas, seguir las mejores prácticas es esencial para mantener tu privacidad y seguridad. Al usar Tor, evita iniciar sesión en cuentas personales, no descargues archivos mientras estés conectado y nunca reveles información identificable. Al usar una VPN, selecciona un proveedor con una política verificada de no registros, estándares de cifrado fuertes y una jurisdicción fuera de alianzas de vigilancia. Busca proveedores que ofrezcan características de seguridad adicionales como interruptores de apagado (kill switches), protección contra fugas de DNS y bloqueo de malware.

A medida que las capacidades de vigilancia se vuelven más sofisticadas y las preocupaciones de privacidad continúan creciendo, tanto las tecnologías Tor como VPN están evolucionando para enfrentar nuevos desafíos. Tor anonimiza tu conexión enrutándola a través de múltiples relés; una VPN cifra todo tu tráfico y lo envía a través de un servidor seguro. Cada uno atiende a diferentes necesidades de privacidad, con Tor siendo mejor para el anonimato, y las VPN para privacidad y seguridad. La realidad es que lograr un anonimato perfecto en línea es extremadamente difícil, y la mayoría de los usuarios no lo necesitan para sus actividades cotidianas. Lo que la mayoría de las personas necesita es una protección robusta de la privacidad que prevenga el rastreo, asegure sus datos y les dé control sobre su presencia en línea.