El protocolo Telnet, a pesar de sus orígenes y su naturaleza intrínsecamente insegura, sigue siendo una herramienta relevante en el mundo de la administración de sistemas y la resolución de problemas de red. Sin embargo, su uso a menudo se ve obstaculizado por las medidas de seguridad de red, como los servidores proxy, que restringen el acceso a ciertos protocolos y puertos. Este artículo explora cómo se puede utilizar Telnet a través de un proxy, abordando las complejidades, las soluciones y las alternativas disponibles.

El Protocolo Telnet y su Uso Original

Telnet, que significa "Telecommunication Network", fue uno de los primeros protocolos de red en establecer una comunicación bidireccional basada en texto entre dos ordenadores. Su propósito principal era permitir a los usuarios controlar y acceder a sistemas remotos de forma interactiva, como si estuvieran físicamente presentes ante la máquina. El uso original de Telnet se centraba en la resolución de fallos a distancia, la consulta de datos y, en general, cualquier aplicación que requiriera acceso remoto a una línea de comandos.

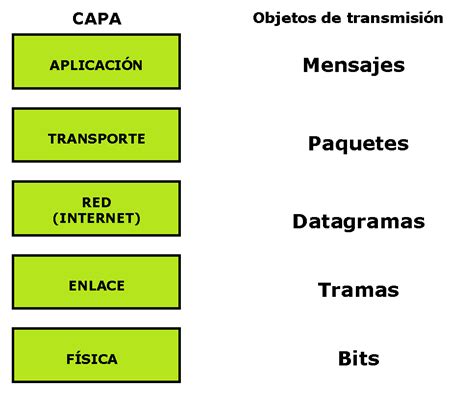

Telnet opera en la capa de aplicación del modelo TCP/IP, utilizando el Protocolo de Control de Transmisión (TCP) para establecer una conexión fiable. Tradicionalmente, utiliza el puerto 23 para establecer esta comunicación. Su funcionamiento básico implica que un cliente Telnet envía comandos a un servidor Telnet, y este último responde. El servidor Telnet a menudo hace eco de cada carácter de entrada del usuario en la pantalla, proporcionando una retroalimentación inmediata.

Aunque Telnet es un protocolo de texto plano y carece de cifrado, lo que lo hace vulnerable a la interceptación de datos, su simplicidad y su capacidad para acceder a servicios basados en texto desde servidores web hasta puertos específicos lo han mantenido en uso para diversas tareas. Esto incluye la consulta remota de correo, la administración de sistemas y, notablemente, la prueba de la comunicación entre servidores de mensajería, como la prueba de la comunicación SMTP (protocolo simple de transferencia de correo) en el puerto 25.

El Desafío de los Servidores Proxy

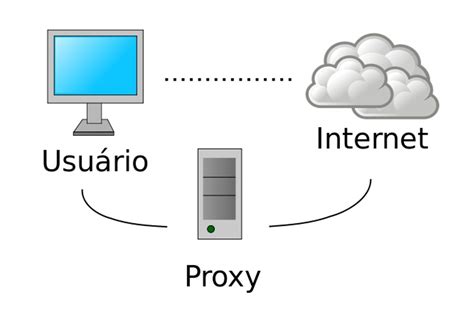

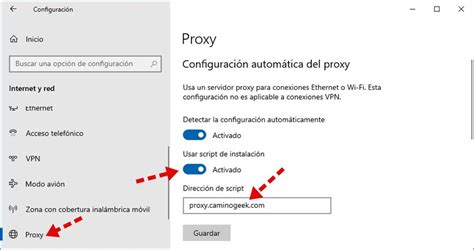

Los servidores proxy actúan como intermediarios entre un cliente y un servidor de destino. Interceptan las solicitudes del cliente, las reenvían al servidor de destino, reciben la respuesta del servidor y se la devuelven al cliente. Este enfoque de intermediario puede aumentar el anonimato y ayudar a evitar las restricciones de red. Sin embargo, los proxies, especialmente aquellos configurados en entornos corporativos o académicos, a menudo filtran el tráfico que no sea HTTP o HTTPS. Esto significa que protocolos como Telnet, que utilizan puertos distintos del 80 (HTTP) o 443 (HTTPS), pueden ser bloqueados.

La razón principal por la que Telnet puede ser bloqueado por un proxy es que su puerto predeterminado, el 23, no es uno de los puertos comúnmente permitidos para el tráfico saliente. Los administradores de red suelen configurar los proxies para permitir solo el tráfico web esencial, con el fin de mejorar la seguridad, controlar el ancho de banda y filtrar el contenido inapropiado.

¿Es Posible Usar Telnet a Través de un Proxy?

La pregunta sobre si es posible usar Telnet a través de un proxy es compleja y depende en gran medida de la configuración del proxy y de las medidas de seguridad implementadas. En general, los proxies "out-of-the-box" no ofrecen soporte directo para Telnet. Sin embargo, existen varias estrategias y herramientas que pueden permitir la conexión:

Configuración del Servidor Telnet en el Puerto 80 (o 443): Una de las soluciones propuestas es configurar el servidor Telnet (o SSH) para que escuche en el puerto 80 (o 443). De esta manera, el tráfico destinado al servidor Telnet viajaría a través del proxy como si fuera tráfico web normal. Al llegar al servidor, se necesitaría una configuración adicional para redirigir el tráfico del puerto 80 al puerto 23 (o al puerto en el que realmente escucha el servicio Telnet). Esto puede lograrse utilizando software como Apache, que puede configurarse para redirigir peticiones a otros protocolos.

- Consideraciones: Esta técnica requiere acceso y control sobre la configuración del servidor Telnet y, potencialmente, del servidor web que actúa como punto de entrada. Además, si el proxy realiza una inspección profunda de paquetes (DPI), podría detectar y bloquear el tráfico incluso si utiliza el puerto 80 si no se ajusta al protocolo HTTP esperado.

Encapsulación de Protocolos: Otra estrategia implica encapsular el tráfico Telnet dentro de otro protocolo que sí esté permitido por el proxy, como HTTP. El cliente Telnet enviaría sus datos a un programa intermediario que los encapsula en paquetes HTTP. Estos paquetes viajarían a través del proxy hasta un servidor en el lado de destino. En el servidor de destino, otro programa desencapsularía los paquetes HTTP y enviaría los datos originales al servidor Telnet.

- Ejemplo: Herramientas como

redsocksoProxifierestán diseñadas para redirigir el tráfico de aplicaciones a través de proxies.redsocks, por ejemplo, puede interceptar el tráfico de red y redirigirlo a través de un proxy SOCKS o un proxy HTTP. Esto requiere configurariptablespara redirigir el tráfico deseado aredsocks.

redsocksfunciona de la siguiente manera:- Se configura

iptablespara redirigir el tráfico de red destinado a ciertos puertos (por ejemplo, el puerto 23 para Telnet) al puerto donderedsocksestá escuchando. redsocksrecibe este tráfico y lo reenvía a través de un proxy SOCKS o HTTP configurado.- En el lado del servidor, se necesitaría un mecanismo para recibir el tráfico del proxy y enviarlo al servicio Telnet real.

Proxifieres una aplicación comercial que funciona de manera similar, permitiendo configurar reglas de proxy globales para que todas las aplicaciones del sistema utilicen un proxy específico. Esto puede ser útil para aplicaciones que no tienen soporte nativo para proxies.- Ejemplo: Herramientas como

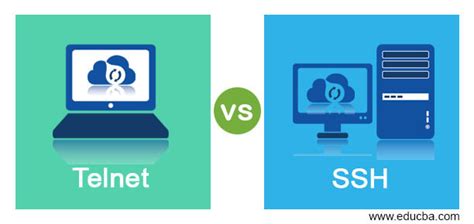

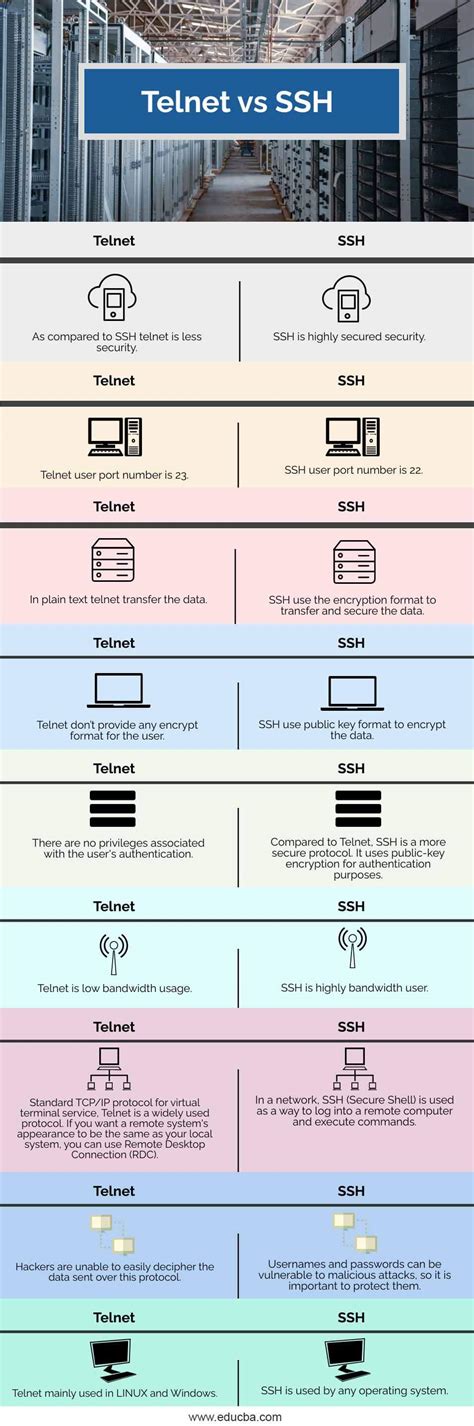

Uso de SSH como Alternativa Segura y Versátil: Si el objetivo es acceder a una línea de comandos remota y la seguridad es una preocupación (o si Telnet está estrictamente bloqueado), SSH (Secure Shell) es una alternativa superior. SSH proporciona una conexión encriptada y segura para el acceso remoto. Al igual que con Telnet, el tráfico SSH puede ser bloqueado si utiliza su puerto predeterminado (puerto 22). Sin embargo, SSH también puede configurarse para escuchar en puertos alternativos, como el 80 o el 443, para eludir las restricciones del proxy.

- SSH vs. Telnet: Mientras que Telnet transmite datos en texto plano, SSH encripta toda la comunicación, protegiendo las credenciales y los datos transmitidos. Además, SSH ofrece funcionalidades más avanzadas, como la transferencia segura de archivos (SCP y SFTP) y el túnel de puertos.

Herramientas de Túnel y VPN: Las Redes Privadas Virtuales (VPN) y las herramientas de túnel pueden crear un canal seguro a través de la red restringida, permitiendo que el tráfico Telnet (o cualquier otro protocolo) fluya sin ser inspeccionado por el proxy. Una vez que el túnel está establecido, el cliente Telnet se conecta a un punto final dentro de la red segura, y desde allí, puede acceder al servidor Telnet de destino.

- Ejemplo: WinScribe es un servicio VPN que ofrece aplicaciones de escritorio y extensiones de navegador para diversas plataformas. Al conectarse a un servidor VPN, se crea un túnel seguro, y el tráfico que pasa por él puede incluir sesiones Telnet.

Consideraciones sobre la Configuración del Proxy

La efectividad de estas soluciones depende de la inteligencia del proxy y de las políticas de seguridad de la red.

- Proxies Web: Si el proxy solo inspecciona el tráfico web, intentar usar Telnet en el puerto 80 podría funcionar.

- Proxies de Aplicación: Algunos proxies están diseñados para manejar protocolos específicos y pueden detectar intentos de encapsulación o el uso de puertos no estándar.

- Firewalls: Los firewalls de red pueden complementar las políticas de proxy, bloqueando activamente el tráfico no deseado.

Un compañero en la máquina lm001.lab.it.uc3m.es podría intentar conectarse a lm003.lab.it.uc3m.es mediante Telnet. Si la red del laboratorio ituc3m.es tiene un proxy que bloquea el puerto 23, el intento de conexión directa probablemente fallaría, mostrando un error de conexión o un tiempo de espera agotado.

Para cambiar la contraseña en una máquina Linux como lm001.lab.it.uc3m.es, el comando específico es yppasswd. Este comando se utiliza para modificar la contraseña de una cuenta de usuario en un sistema NIS (Network Information Service), que a menudo se emplea en entornos de red para la gestión centralizada de usuarios y contraseñas.

Cómo abrir puertos del router para montarse un servidor - TODO sobre las IP

FTP y Transferencia de Archivos a Través de Proxy

Otro protocolo comúnmente utilizado para la transferencia de archivos es FTP (File Transfer Protocol). Al igual que Telnet, FTP puede encontrarse con restricciones de red impuestas por servidores proxy.

Comandos FTP y Modos de Transferencia

La conexión FTP permite al usuario interactuar con un servidor remoto utilizando una variedad de comandos para listar directorios, crear ficheros, transferir datos y más. Algunos comandos comunes incluyen:

ls -la: Muestra los ficheros en un directorio, incluyendo los ocultos.put <nombre_fichero>: Transfiere un fichero local al servidor remoto.get <nombre_fichero>: Transfiere un fichero del servidor remoto al sistema local.binary: Configura la transferencia de archivos en modo binario.ascii: Configura la transferencia de archivos en modo ASCII (texto).

Es crucial tener en cuenta el modo de transferencia. Las transferencias de ficheros de texto, como los ficheros .txt, suelen realizarse en modo ASCII. Sin embargo, para ficheros que no son de texto, como imágenes, ejecutables o archivos comprimidos, es fundamental utilizar el modo binario (binary) para asegurar que los datos se transfieran sin modificaciones. Intentar transferir un fichero binario en modo ASCII puede corromper el archivo.

Si un usuario intenta transferir un fichero, digamos practica.txt, mediante FTP a la máquina lm001.lab.it.uc3m.es y no tiene en cuenta el modo de transferencia, podría haber problemas si el fichero contiene caracteres especiales que se interpretan de manera diferente en modo ASCII. Si la transferencia no es correcta, se debe repetir asegurándose de que el modo de transferencia sea el adecuado (ASCII para texto, binario para otros tipos de ficheros).

La conexión anónima a través de FTP es una práctica común para permitir la transferencia de determinados ficheros públicos sin necesidad de una cuenta de usuario específica. Sin embargo, esta opción debe estar habilitada en el servidor FTP.

Sistemas de Correo Electrónico y Acceso Remoto

El correo electrónico es una herramienta fundamental de comunicación, y su acceso puede configurarse de diversas maneras, ya sea localmente o a través de terminales remotos.

Conceptos Básicos del Correo Electrónico

El sistema de correo electrónico funciona mediante servidores de correo que gestionan el envío y la recepción de mensajes. Cuando un usuario envía un correo, este viaja desde el emisor hasta el destinatario a través de una serie de servidores. El destinatario accede a sus mensajes almacenados en su buzón, que reside en el servidor de correo.

Los clientes de correo electrónico, ya sea aplicaciones de escritorio (como Outlook Express o Thunderbird) o interfaces basadas en web, permiten a los usuarios interactuar con sus buzones: leer mensajes, borrarlos, responder, reenviar, etc. Las cabeceras de los mensajes contienen información importante como el remitente, el tema, la fecha de recepción y la ruta que siguió el mensaje.

En un entorno de laboratorio, como el de la Universidad Carlos III de Madrid (UC3M), los alumnos suelen tener cuentas de correo en máquinas específicas, como lm001.lab.it.uc3m.es. El acceso a estas cuentas puede realizarse localmente en la máquina o remotamente.

Uso del Correo Electrónico desde la Línea de Comandos

Para los usuarios que prefieren o necesitan trabajar desde la línea de comandos, existen herramientas de correo electrónico que ofrecen funcionalidades robustas. El programa pine es un ejemplo de cliente de correo electrónico basado en texto que proporciona bastantes más posibilidades que otras herramientas más básicas.

Para utilizar estas herramientas, se necesita una cuenta de correo en una máquina específica. El buzón de correo principal se almacena en un fichero, a menudo llamado mbox, que contiene los mensajes no borrados y no salvados.

Comandos básicos para la gestión del correo desde terminales remotos pueden incluir:

- Creación de un mensaje: Se inicia un comando que permite escribir una línea para el "Subject:" (tema), seguida del cuerpo del mensaje. Se puede suspender el envío con

Ctrl+C,Ctrl+C. - Visualización de mensajes: Se puede obtener un listado de los mensajes y seleccionar uno para leerlo introduciendo su número.

- Borrado de mensajes: Se utiliza un comando específico seguido del número del mensaje a borrar. Si no se indica un número, se suele borrar el último mensaje leído.

- Respuesta a mensajes: Existe un comando para responder al último mensaje leído.

- Salvado de mensajes: Los mensajes pueden guardarse en ficheros locales o en el buzón de correo principal.

La configuración de un cliente de correo electrónico para acceder a servidores de correo saliente (SMTP) y entrante (POP3 o IMAP) es fundamental. El nombre del servidor de correo saliente suele ser lm001.lab.it.uc3m.es. La elección entre POP3 (Post Office Protocol version 3) o IMAP (Internet Message Access Protocol) determina cómo se gestionan los mensajes en el servidor y en el cliente. IMAP permite una mayor sincronización y acceso a los mensajes desde múltiples dispositivos.

Recepción de Noticias (News)

Además del correo electrónico, los sistemas de noticias (newsgroups) son otra forma de comunicación en red. Para comunicarse con un servidor de noticias, se utilizan protocolos específicos y clientes de noticias. Al igual que con el correo, la configuración se realiza dentro de las preferencias del cliente de noticias, especificando los servidores de news. Al unirse a un grupo de noticias, se pueden leer mensajes y enviar nuevas publicaciones.

Navegación Web y Gestión de Perfiles

La exploración de la World Wide Web es una actividad cotidiana, y los navegadores web modernos ofrecen una gran cantidad de funcionalidades más allá de la simple visualización de páginas. La gestión de perfiles y la configuración del navegador son aspectos clave para una experiencia de usuario personalizada y eficiente.

Perfiles de Usuario y Personalización

Los perfiles de usuario son conjuntos de ficheros de configuración que guardan preferencias personales para un navegador web. Estos perfiles permiten que cada usuario que utiliza una máquina tenga su propia configuración, historial de navegación, marcadores y cookies. Al iniciar el navegador, este carga el perfil del usuario activo.

La ventana "Profile Manager" (Gestor de Perfiles) permite crear, eliminar y gestionar estos perfiles. Las instrucciones para la creación de un perfil suelen guiar al usuario a través de un proceso de configuración inicial, donde se pueden establecer parámetros como la página de inicio, las preferencias de búsqueda y la configuración de seguridad.

El Navegador como Cliente de Servidores Web

Un navegador web, como Netscape o Internet Explorer, actúa como un cliente de servidores web. Cuando se introduce una URL, el navegador solicita la página correspondiente al servidor web. Si el servidor tiene una página principal configurada (generalmente index.html), esta se enviará al navegador. El navegador interpreta el código HTML y otros lenguajes de marcado (como XML) para mostrar la página en pantalla. También puede solicitar y mostrar otras páginas enlazadas.

La funcionalidad "Refresh" o "Reload" en un navegador solicita al servidor la página actual de nuevo, lo que es útil para ver las últimas actualizaciones. Los comandos como "Back" y "Forward" permiten navegar por el historial de páginas visitadas.

Las "Frames" son una característica de HTML que divide la ventana del navegador en varias secciones, cada una mostrando una página web independiente. La opción "Open Frame in New Window" permite abrir el contenido de un frame específico en una ventana nueva, lo que puede ser útil para aislar o guardar una parte concreta de una página.

Marcadores (Bookmarks) y su Gestión

Los marcadores, o "bookmarks", son enlaces a páginas web que el usuario desea guardar para acceder a ellas fácilmente en el futuro. Se crean seleccionando la opción "Add Bookmark" (Añadir Marcador) y se almacenan en una lista. Los navegadores modernos permiten organizar estos marcadores en carpetas, moverlos, renombrarlos y eliminarlos, facilitando la gestión de una gran cantidad de enlaces. Algunos marcadores vienen incluidos por defecto por el navegador, y otros son añadidos por el usuario.

Configuración Avanzada del Navegador

El menú "Edit -> Preferences" (Editar -> Preferencias) en muchos navegadores ofrece acceso a una amplia gama de opciones de configuración. La sección "Navigator" (Navegador) suele contener ajustes relacionados con la interfaz general, las páginas de inicio y las opciones de privacidad. La sección "Advanced" (Avanzado) permite configurar aspectos más técnicos, como la habilitación o deshabilitación de JavaScript, la gestión de cookies y la configuración de proxies.

Las cookies son pequeños ficheros de texto que los servidores web envían al navegador y que se almacenan en el ordenador del usuario. Permiten a los sitios web recordar información sobre el usuario, como preferencias o datos de inicio de sesión. Los servidores web pueden consultar esta información posteriormente.

Servidores Proxy y Caché

Los servidores proxy no solo actúan como intermediarios, sino que también pueden funcionar como cachés. Una caché de proxy almacena copias de páginas web visitadas frecuentemente. Cuando un usuario solicita una página que ya está en la caché, el proxy puede servirla directamente desde la caché en lugar de solicitarla nuevamente al servidor web original. Esto acelera el acceso a la información y reduce el tráfico de red.

Creación de Páginas Web

La creación de páginas web es una parte fundamental del desarrollo web. Se pueden utilizar aplicaciones de composición de páginas web para diseñar y codificar páginas HTML. Estas aplicaciones suelen ofrecer una interfaz gráfica que facilita la inserción de elementos como texto, imágenes y enlaces a otras páginas web.

Para crear una página web sencilla, se puede empezar con una plantilla básica en HTML y luego añadir contenido. Guardar la página localmente en formato de texto o HTML permite su posterior visualización en un navegador.

El atributo Language (idioma) en una etiqueta HTML, como <html lang="es">, indica el idioma principal del contenido de la página, lo cual es importante para la accesibilidad y el posicionamiento en motores de búsqueda. Los caracteres de escape, como & para el símbolo ampersant (&), se utilizan para representar caracteres especiales que tienen un significado en HTML.

Al trabajar en un entorno de laboratorio, se pueden guardar las páginas creadas en el directorio raíz de la cuenta del usuario en lm001.lab.it.uc3m.es. Para acceder a los ficheros y directorios, se utilizan comandos de línea de comandos como ls -la.

Protocolos de Red y Herramientas de Diagnóstico

La comprensión y el diagnóstico de problemas de red a menudo requieren el uso de herramientas específicas que interactúan con diferentes protocolos.

Telnet para Pruebas de Puerto

Aunque Telnet tiene limitaciones de seguridad, sigue siendo una herramienta valiosa para verificar si un puerto específico en un servidor remoto está abierto y accesible. Para ello, se utiliza el comando telnet seguido de la dirección IP o el nombre de dominio del servidor y el número de puerto que se desea probar.

Por ejemplo, para verificar si el puerto 25 (SMTP) está abierto en un servidor de correo:

telnet <nombre_servidor_smtp> 25Si la conexión es exitosa, se recibirá una respuesta del servidor indicando que el puerto está abierto. Si la conexión falla o se agota el tiempo de espera, es probable que el puerto esté cerrado o bloqueado por un firewall o un proxy.

En macOS, el cliente Telnet se puede ejecutar a través de la aplicación Terminal. Para verificar si un puerto está abierto, se puede usar la utilidad de red integrada, o directamente el comando telnet. Si la red propia está bloqueando la conexión, puede ser necesario acceder a la consola de administración del router para configurar el reenvío de puertos.

SSH: La Alternativa Segura

SSH (Secure Shell) es un protocolo de red criptográfico que proporciona una forma segura de operar en una red remota. A diferencia de Telnet, SSH cifra toda la comunicación, incluyendo las credenciales de inicio de sesión, lo que lo hace mucho más seguro. El puerto predeterminado para SSH es el 22.

SSH permite realizar operaciones y transferir datos de forma segura. Se utiliza comúnmente para la administración remota de sistemas, la transferencia de archivos (a través de SCP y SFTP) y el túnel de puertos. La autenticación en SSH puede basarse en contraseñas o, de forma más segura, en pares de claves SSH generadas.

Pruebas SMTP con Telnet

Telnet puede ser utilizado para probar la comunicación SMTP entre servidores de mensajería. Al conectarse al puerto 25 de un servidor SMTP, se pueden introducir comandos SMTP para simular el envío de un mensaje.

Pasos generales:

- Abrir un símbolo del sistema y escribir

telnet <nombre_servidor_smtp> 25. - Si la conexión es exitosa, el servidor responderá con un código de bienvenida.

- Introducir comandos SMTP como

HELOoEHLOpara iniciar la conversación. - Utilizar comandos como

MAIL FROM:,RCPT TO:yDATApara especificar el remitente, el destinatario y el contenido del mensaje. - Finalizar el mensaje con un punto (

.). - Escribir

QUITpara desconectarse.

Es importante tener en cuenta que el cliente Telnet de Microsoft Windows no siempre está instalado por defecto. Además, para conectarse a un servidor SMTP, se necesita el nombre de dominio completo (FQDN) o la dirección IP del servidor. La herramienta nslookup puede ser útil para obtener registros MX (Mail Exchanger) de un dominio, que indican los servidores de correo responsables de recibir mensajes para ese dominio. Los comandos Telnet no distinguen mayúsculas de minúsculas, pero la tecla de retroceso puede no funcionar una vez conectado al servidor.

Herramientas para Redireccionar Tráfico a Través de Proxies

Cuando el acceso directo a ciertos servicios está restringido por un proxy, existen herramientas diseñadas para redirigir el tráfico de red a través de estos intermediarios.

redsocks

redsocks es una herramienta de código abierto que permite redirigir el tráfico de red a través de un proxy SOCKS o HTTP. Funciona interceptando el tráfico de red y enviándolo al proxy configurado. Para usar redsocks, generalmente se requiere configurar iptables para redirigir el tráfico de las aplicaciones deseadas (como Telnet) al demonio redsocks. La configuración se realiza a través de un archivo redsocks.conf, donde se especifican los proxies a utilizar y las reglas de redirección.

La compilación de redsocks suele ser sencilla, utilizando herramientas como make con compiladores como gcc o clang.

Proxifier

Proxifier es una aplicación comercial que ofrece una funcionalidad similar a redsocks, pero con una interfaz gráfica más amigable. Permite configurar reglas de proxy globales para que todas las aplicaciones del sistema utilicen un proxy específico. Proxifier es compatible con una amplia gama de sistemas operativos y protocolos, y ofrece diferentes modos de encadenamiento de proxies (dinámico, estricto, round robin) para gestionar múltiples proxies.

cURL y su Uso con Proxies

cURL (Client URL) es una herramienta de línea de comandos y una biblioteca para transferir datos utilizando diversos protocolos de red, incluyendo HTTP, HTTPS, FTP, etc. Es muy versátil y se utiliza comúnmente para realizar solicitudes HTTP, descargar archivos e interactuar con APIs.

Para usar cURL con un proxy, se pueden emplear opciones específicas en la línea de comandos:

-x <protocolo>://<host>:<puerto>: Especifica el proxy a utilizar.--proxy <protocolo>://<host>:<puerto>: Equivalente a-x.--socks4,--socks4a,--socks5: Para especificar proxies SOCKS.

Ejemplo de uso con un proxy HTTP:

curl -x http://proxy.ejemplo.com:8080 https://www.ejemplo.comEs importante tener en cuenta que los servicios de proxies gratuitos suelen ser poco fiables y lentos. Para un uso profesional o fiable, se recomiendan servicios de proxies premium.

En entornos como Windows 10, el comando curl puede ser un alias de Invoke-WebRequest de PowerShell. Para asegurarse de usar la implementación real de cURL, se debe especificar curl.exe.

La configuración de proxies para cURL también se puede realizar a través de un archivo de configuración (.curlrc en Windows, .curlrc en Linux/macOS), donde se definen las opciones de proxy de forma permanente.

Los proxies pueden ser de diferentes tipos, como residenciales (IPs de dispositivos reales), de ISP (IPs registradas de proveedores de Internet) o móviles (IPs de dispositivos móviles reales), cada uno ofreciendo distintos niveles de anonimato y fiabilidad.

Conclusión Parcial: Navegando las Restricciones de Red

El acceso a servicios como Telnet a través de redes corporativas o académicas, que a menudo implementan servidores proxy, presenta desafíos significativos. Si bien Telnet en sí mismo no está diseñado para atravesar proxies, existen métodos y herramientas que permiten sortear estas restricciones. La configuración del servicio en puertos alternativos, la encapsulación de tráfico y el uso de herramientas de túnel o VPN son algunas de las estrategias empleadas. Sin embargo, la viabilidad de estas soluciones depende en gran medida de la configuración específica del proxy y de las políticas de seguridad de la red. En muchos casos, alternativas más seguras y versátiles como SSH, o herramientas de diagnóstico de red más modernas, pueden ser preferibles. La comprensión de cómo funcionan los proxies y los protocolos de red es fundamental para navegar eficazmente en entornos de red restringidos.