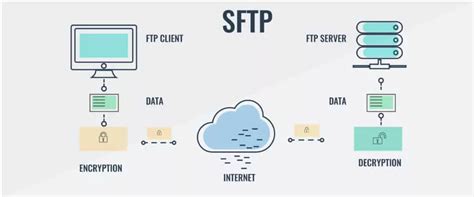

El Protocolo Seguro de Transferencia de Archivos (SFTP) es una herramienta fundamental para la transferencia segura de datos a través de redes. Basado en el protocolo SSH, SFTP cifra toda la comunicación, incluyendo contraseñas y datos, ofreciendo una alternativa robusta y segura a protocolos más antiguos como FTP. En entornos Linux, la configuración de SFTP va más allá de la simple transferencia de archivos; permite un control granular sobre el acceso del usuario, la seguridad del sistema y la eficiencia de las operaciones. Este artículo explora cómo modificar el directorio de trabajo predeterminado para SFTP, implementar técnicas de "enjaulamiento" (chroot) para restringir el acceso de los usuarios y optimizar la configuración general del servidor OpenSSH para una seguridad y funcionalidad mejoradas.

Comprendiendo SFTP y su Rol en la Seguridad de Red

SFTP, o SSH File Transfer Protocol, es un protocolo de red que proporciona una forma segura de transferir archivos entre un cliente y un servidor a través de una red. A diferencia de FTP, que transmite datos y credenciales en texto plano, SFTP aprovecha la seguridad inherente de SSH para cifrar toda la comunicación. Esto significa que incluso si un atacante intercepta el tráfico, la información sensible, como contraseñas y el contenido de los archivos, permanece protegida. OpenSSH, una implementación de código abierto del protocolo Secure Shell, es el pilar sobre el que se construye la funcionalidad SFTP en la mayoría de los sistemas Linux modernos. Desde 2008, la funcionalidad interna de SFTP ha sido proporcionada por el servidor OpenSSH, lo que simplifica la administración y mejora la seguridad en comparación con soluciones externas.

La adopción de SFTP es crucial para la transferencia de archivos sensibles a través de Internet, ya que protege contra ataques de escucha, hackeo y otras vulnerabilidades comunes a protocolos no cifrados. Los usuarios que antes dependían de telnet, rlogin o FTP ahora pueden beneficiarse de la encriptación completa que ofrece OpenSSH.

Navegando y Modificando el Directorio de Trabajo Predeterminado en SFTP

Cuando un usuario se conecta a un servidor SFTP, el directorio de trabajo predeterminado suele ser el directorio personal del usuario en el servidor remoto. Por ejemplo, si el usuario "user" se conecta al servidor SFTP en "example.com", su sesión SFTP comenzará en su directorio personal. Sin embargo, existen escenarios donde es necesario modificar este comportamiento.

Para cambiar el directorio de trabajo predeterminado dentro de una sesión SFTP activa, se puede utilizar el comando cd (cambiar directorio) de manera similar a como se haría en una terminal Linux. Por ejemplo, tras conectarse, se puede ejecutar cd /var/www/html para establecer ese directorio como el punto de partida.

Alternativamente, es posible establecer el directorio de trabajo predeterminado para la sesión SFTP al momento de la conexión. Esto se logra especificando la ruta deseada al conectarse al servidor. En el ejemplo de conexión, el usuario se conecta al servidor SFTP y especifica el directorio /var/www/html como punto de partida.

La capacidad de iniciar las transferencias seguras de archivos desde una ubicación de elección es una característica valiosa que mejora la eficiencia y la organización del flujo de trabajo.

Implementando la Restricción de Directorios con "Enjaulamiento" (Chroot)

Uno de los aspectos más importantes de la seguridad en servidores SFTP es la capacidad de restringir a los usuarios a directorios específicos, evitando que naveguen por todo el sistema de archivos. Esta técnica, conocida como "enjaulamiento" o "chroot", limita el acceso de un usuario a una parte específica del árbol de directorios.

Caso 1: Enjaulamiento por Grupos

Una estrategia común es crear un grupo dedicado para los usuarios SFTP y luego configurar el servidor SSH para que aplique las restricciones de enjaulamiento a los miembros de este grupo.

Crear un Grupo SFTP: Primero, se crea un grupo específico, por ejemplo,

usuariossftp. La lista de grupos existentes se puede consultar concat /etc/group.Modificar la Configuración de SSH (

sshd_config): Se edita el archivo de configuración principal del servidor SSH,sshd_config. Es necesario comentar la directivaSubsystem sftp /usr/lib/openssh/sftp-server(o una ruta similar) y añadirSubsystem sftp internal-sftp. Este cambio asegura que se utilice la versión interna de SFTP proporcionada por OpenSSH.Configurar Directivas para el Grupo: Al final del archivo

sshd_config, se añaden las directivas de configuración para el grupousuariossftputilizando la directivaMatch Group.Match Group usuariossftp ChrootDirectory %h X11Forwarding no AllowTcpForwarding no PasswordAuthentication yesChrootDirectory %h: Esta directiva especifica que el directorio home del usuario (%h) se convertirá en el directorio raíz para la sesión SFTP. Es fundamental que este directorio y todos los directorios superiores hasta la raíz del sistema sean propiedad derooty tengan permisos restrictivos (generalmente 755) para que el enjaulamiento funcione correctamente.X11Forwarding no: Deshabilita el reenvío de X11 para los usuarios del grupo.AllowTcpForwarding no: Deshabilita el reenvío de TCP para los usuarios del grupo.PasswordAuthentication yes: Permite la autenticación mediante contraseña para los usuarios de este grupo.

Crear Usuarios y Directorios: Para cada usuario que pertenecerá a este grupo, se crea una cuenta de usuario. Es crucial que estos usuarios no puedan iniciar sesión directamente en el sistema ni ejecutar comandos en la terminal. Esto se logra configurando su shell de inicio a

/sbin/nologin.Se crea un directorio específico para cada usuario dentro de un directorio principal gestionado por el grupo, por ejemplo,

/home/usuariossftp/usuario1. Este directorio debe ser propiedad del usuario (chown usuariosftp1:usuariossftp /home/usuariossftp/usuario1) y tener permisos adecuados (chmod 775ochmod 700si se desea aún mayor restricción).Es importante verificar que el directorio de enjaulamiento y sus superiores tengan los permisos correctos. Si el directorio raíz del chroot no es propiedad de

root, la conexión SFTP fallará con un mensaje abstracto.

Como crear ambiente ssh chroot y sftp al mismo tiempo en Linux

Caso 2: Enjaulamiento por Usuario Individual

En lugar de agrupar usuarios, es posible configurar el enjaulamiento para usuarios individuales. Los pasos son muy similares a los del enjaulamiento por grupo, pero la directiva Match se aplicará a usuarios específicos.

Modificar

sshd_config: Al igual que en el caso anterior, se comenta la líneaSubsystem sftpy se añadeSubsystem sftp internal-sftp.Configurar Directivas por Usuario: Se utilizan directivas

Match Userpara aplicar la configuración a usuarios específicos.Match User usuario1 ChrootDirectory /home/usuario1 X11Forwarding no AllowTcpForwarding noEn este caso,

/home/usuario1se convierte en el directorio raíz para elusuario1. Nuevamente, la propiedad y los permisos de este directorio y sus superiores son críticos.Crear Usuarios y Directorios: Se crean los usuarios con shells

/sbin/nologiny se les asigna su directorio personal.

Consideraciones sobre Permisos y Propiedad

Un punto clave para el correcto funcionamiento del enjaulamiento es la gestión de permisos y propiedad de los directorios.

- Propiedad de

root: El directorio especificado enChrootDirectoryy todos los directorios por encima de él en la jerarquía del sistema de archivos deben ser propiedad deroot. Esto es una medida de seguridad para evitar que un usuario comprometido pueda alterar la estructura de directorios superior. - Permisos: Los permisos para el directorio de enjaulamiento (

ChrootDirectory) y sus contenidos deben ser configurados cuidadosamente. Si bien el directorio de enjaulamiento debe ser propiedad deroot, el usuario dentro de la sesión SFTP necesita tener permisos de escritura en un subdirectorio dentro de este directorio raíz para poder subir archivos. Por ejemplo, siChrootDirectoryes/home/usuariossftp/usuario1, se puede crear un subdirectorio comopublic_htmldentro deusuario1y otorgar permisos de escritura ausuario1sobrepublic_html(chown usuario1:usuariossftp /home/usuariossftp/usuario1/public_htmlychmod 775 /home/usuariossftp/usuario1/public_html).

Los permisos de archivo y directorio en Linux se representan mediante códigos (como drwxr-xr-x) que indican los derechos de lectura (r), escritura (w) y ejecución (x) para el propietario, el grupo y otros usuarios. El comando chmod se utiliza para modificar estos permisos. Por ejemplo, chmod 775 otorga todos los permisos al propietario y al grupo, y permisos de lectura y ejecución a los demás. chmod 700 otorga todos los permisos solo al propietario.

Para verificar la configuración después de realizar cambios, se puede usar el comando sudo sshd -t para probar la sintaxis del archivo sshd_config.

Herramientas y Comandos Útiles para la Gestión SFTP

Existen diversas herramientas y comandos que facilitan la interacción con servidores SFTP.

Clientes Gráficos (FileZilla)

FileZilla es un cliente SFTP y FTP gráfico muy popular. Permite conectarse a servidores especificando la dirección del servidor, nombre de usuario, contraseña y puerto (generalmente 22 para SFTP). Es importante especificar el protocolo sftp:// en la dirección del servidor para asegurar una conexión segura. Una vez conectado, la interfaz intuitiva permite subir, bajar, editar y renombrar archivos fácilmente. FileZilla también permite especificar un directorio concreto para iniciar la sesión en la dirección del servidor.

Al conectarse por primera vez, se solicitará al usuario que confíe en la "huella digital" (fingerprint) del servidor, un mecanismo de seguridad para verificar la identidad del servidor.

Clientes de Terminal

Para aquellos que prefieren la línea de comandos, el cliente sftp incluido en OpenSSH es una herramienta poderosa.

Conexión:

sftp [email protected]Comandos básicos:

help: Muestra un resumen de los comandos disponibles.pwd: Muestra el directorio de trabajo actual en el servidor remoto.lpwd: Muestra el directorio de trabajo actual en el sistema local.ls: Lista los archivos y directorios en el servidor remoto.lls: Lista los archivos y directorios en el sistema local.cd <directorio>: Cambia el directorio de trabajo en el servidor remoto.lcd <directorio>: Cambia el directorio de trabajo en el sistema local.get <archivo_remoto> [<archivo_local>]: Descarga un archivo del servidor remoto al sistema local.put <archivo_local> [<archivo_remoto>]: Sube un archivo del sistema local al servidor remoto.mget <archivos>: Descarga múltiples archivos.mput <archivos>: Sube múltiples archivos.mkdir <directorio>: Crea un directorio en el servidor remoto.lmkdir <directorio>: Crea un directorio en el sistema local.rm <archivo>: Elimina un archivo en el servidor remoto.rmdir <directorio>: Elimina un directorio en el servidor remoto.

Ejecución de comandos locales: Para ejecutar comandos en el sistema local desde la sesión SFTP, se antepone un signo de exclamación (

!). Por ejemplo,!lsejecutará el comandolsen el terminal local.

Gestión de Permisos con chmod en SFTP

El comando chmod dentro de una sesión SFTP funciona de manera similar a la versión de terminal, pero puede diferir en la forma en que maneja los nombres de usuario y grupo, utilizando a veces UID (User ID) y GID (Group ID). Por ejemplo, chmod 755 /ruta/al/archivo asigna permisos de lectura y ejecución para todos, y permisos de escritura adicionales para el propietario.

Consideraciones Adicionales de Seguridad

- Autenticación con Claves SSH: Si bien la autenticación con contraseña es conveniente, se recomienda encarecidamente el uso de claves SSH para una mayor seguridad. La transferencia de claves públicas a los sistemas a los que se necesita acceder elimina la necesidad de contraseñas y reduce el riesgo de ataques de fuerza bruta.

- Restricción de Acceso Root: Para mejorar la seguridad, se puede restringir el acceso directo del usuario

rootal servidor mediante directivas ensshd_configcomoPermitRootLogin no. - Configuraciones de Tiempo de Autenticación: Reducir el tiempo de autenticación a un valor menor (por ejemplo, 30 segundos) puede mitigar los ataques de fuerza bruta.

- Registro (Logging): Habilitar el registro de SFTP en el archivo

sshd_config(%ProgramData%\ssh\sshd_configen Windows, o/var/log/auth.logo similar en Linux) puede ser útil para la auditoría y la resolución de problemas.

Casos de Uso Específicos y Solución de Problemas

- Subir Archivos a un Directorio Específico: Si al intentar subir un archivo se recibe un error de "Acceso Denegado", es probable que se deba a problemas de permisos en el directorio de destino. Asegúrese de que el usuario SFTP tenga permisos de escritura en el directorio donde intenta subir el archivo.

- Problemas de Propiedad de Directorio: El mensaje "El enjaulado se ha roto" o errores similares suelen indicar que la propiedad del directorio

ChrootDirectoryo de sus directorios superiores no pertenece aroot. Es necesario corregir la propiedad conchown root:root /ruta/al/directorio. - Integración con Otras Herramientas: SFTP puede ser integrado en flujos de trabajo automatizados. Plataformas como Workiva permiten añadir pasos de conexión SFTP para interactuar con servidores remotos como parte de procesos más amplios, incluyendo la subida, descarga, listado y eliminación de archivos.

La configuración adecuada de SFTP, incluyendo la gestión del directorio de trabajo y la implementación de medidas de seguridad como el enjaulamiento, es esencial para proteger los datos y mantener la integridad del sistema. Al comprender y aplicar estas técnicas, los administradores de sistemas pueden crear entornos SFTP seguros y eficientes.

tags: #sftp #no #mostrar #otros #directorios