iptables es una herramienta fundamental en los sistemas operativos basados en Linux para la gestión y filtrado del tráfico de red. Su capacidad para definir reglas específicas permite un control granular sobre los paquetes que entran y salen de un sistema, lo que lo convierte en un componente esencial para la seguridad y la administración de redes. Para los usuarios que se inician en su manejo, comprender cómo interactuar con las reglas existentes, especialmente para eliminar o desbloquear direcciones IP específicas, puede presentar un desafío. Este artículo se adentra en el funcionamiento de iptables, con un enfoque particular en la eliminación de reglas que bloquean o restringen el acceso de ciertas direcciones IP en un router o servidor Linux.

Entendiendo iptables: El Guardián de tu Red

iptables es un firewall que viene incluido en la mayoría de distribuciones GNU/Linux recientes. Su principal objetivo es filtrar paquetes entrantes y salientes de la máquina. Este objetivo se cumple con las reglas de configuración definidas en el firewall, que delimitan puertos, protocolos, estados de conexiones, direcciones IP, entre otras cosas. La configuración de iptables se enfoca principalmente en la capa de enlace y de transporte sobre el protocolo TCP/IP, permitiendo solamente aquellos paquetes interesantes y descartando cualquier otro tipo de paquete. De esta forma, las peticiones y respuestas viajan de forma "segura" desde y hacia el servidor web.

El cálculo de iptables implica que se deben definir las reglas en una tabla, y que sean aplicadas a la entrada y salida del tráfico. Para ello, se debe seguir un conjunto de cadenas predefinidas, las cuales son INPUT, OUTPUT y FORWARD. Estas son las encargadas de determinar el tráfico que se debe analizar. Los criterios de procedencia se deben establecer para que los paquetes puedan aplicar las reglas. La acción que se va a tomar cuando se cumplan ciertos criterios de coincidencia debe ser definida, pudiendo ser ACCEPT, DROP y REJECT. Es crucial entender que las reglas se evalúan de forma secuencial, lo que hace que el orden en el cual se establecen sea sumamente importante, ya que determinará la acción que se realizará primero.

iptables realiza dos funciones principales: filtrado de paquetes y traducción de direcciones de red (Network Address Translation - NAT). Habitualmente, los manuales de iptables tratan estas dos funciones de forma simultánea, lo que puede resultar confuso para quienes se introducen en el tema.

Tablas, Cadenas y Reglas: La Estructura de iptables

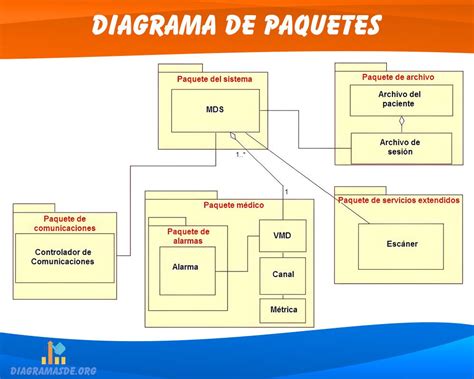

La estructura de iptables se basa en tablas, muchas de las cuales ya están creadas de forma predeterminada. Dentro de las tablas, encontramos las cadenas, de las cuales también hay algunas creadas de forma predeterminada. Finalmente, dentro de las cadenas, se encuentran las diferentes reglas que podemos configurar.

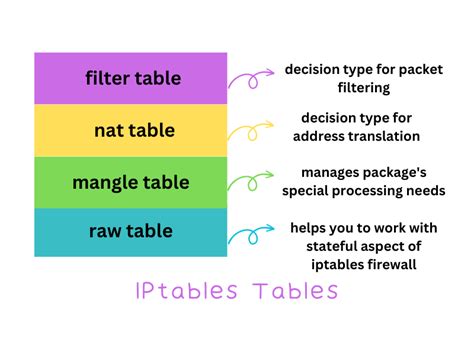

- Tabla

filter: Es la tabla por defecto. Si no definimos una tabla para añadir una regla, siempre se irá a la tablafilter. - Tabla

nat: Esta tabla se encarga de hacer el NAT, transformando la IP privada en pública y viceversa. - Tabla

mangle: Esta tabla se encarga de la alteración de los paquetes. Es donde se configura la Calidad de Servicio (QoS) para la calidad del servicio, se alteran cabeceras TCP, etc. - Tabla

raw: Esta tabla no se suele usar porque los paquetes viajan sin estado de conexión.

Dentro de estas tablas, existen cadenas predefinidas:

INPUT: Se aplica a los paquetes dirigidos al propio sistema local.OUTPUT: Se aplica a los paquetes generados por el propio sistema local.FORWARD: Se aplica a los paquetes que pasan a través del sistema (enrutamiento).PREROUTING: En la tablanat, se utiliza para modificar paquetes tan pronto como llegan al router, antes de que se determine su destino.POSTROUTING: En la tablanat, se utiliza para modificar paquetes justo antes de que salgan del router.

Para hacer todo esto, iptables utiliza reglas de filtrado que indican qué paquetes serán aceptados, cuáles rechazados o directamente omitidos. Cuando el firewall recibe un paquete, comprueba si el paquete concuerda con una regla dada de alta. Las reglas se verifican en orden secuencial.

Objetivos y Acciones en iptables

Además de las tablas y cadenas, iptables define objetivos o acciones que se pueden tomar sobre los paquetes que coinciden con una regla:

ACCEPT: Permite que el paquete continúe su camino.DROP: Descarta silenciosamente el paquete, sin enviar ninguna respuesta al remitente.REJECT: Similar aDROP, pero envía un mensaje ICMP al equipo que realizó la petición para avisar que no está permitida.QUEUE: Pasa el paquete a una cola destinada al procesamiento en espacio de usuario.RETURN: Tiene el mismo efecto que si se hubiese llegado al final de la cadena. Si la regla estaba en una cadena por defecto, se ejecuta la política de la cadena.

Otras acciones o objetivos específicos incluyen:

DNAT: Destination Network Address Translation, para cambiar la IP de destino.SNAT: Source Network Address Translation, para cambiar la IP de origen.MASQUERADE: Un tipo de SNAT que se utiliza cuando la IP de origen es dinámica.REDIRECT: Para redirigir un paquete a un puerto diferente en la máquina local.

Gestinando Reglas de iptables: El Proceso de Eliminación de IPs

Para gestionar las reglas de iptables, necesitamos permisos de superusuario (root). Una vez que los tenemos, podemos empezar a interactuar con el firewall.

Listado de Reglas y Detección de IPs Bloqueadas

Para identificar las reglas existentes y, por ende, las direcciones IP que están siendo bloqueadas, utilizamos el comando iptables -L. Para una visualización más clara, es recomendable usar la opción -n para mostrar direcciones IP y números de puerto en formato numérico, y --line-numbers para ver el número exacto de cada regla:

sudo iptables -L -n --line-numbersEste comando nos presentará todas las reglas configuradas en las tablas y cadenas por defecto. Veremos una lista detallada de las reglas, incluyendo la cadena a la que pertenecen, las opciones aplicadas (como el protocolo, la IP de origen o destino) y la acción final (ACCEPT, DROP, REJECT). Si buscamos cómo eliminar o desbloquear una IP específica, debemos identificar la regla que está bloqueando dicha IP.

Podemos refinar la búsqueda de reglas utilizando el comando grep. Por ejemplo, si queremos ver todas las reglas que involucran la IP 192.168.1.100 en la cadena INPUT, podríamos usar:

sudo iptables -L INPUT -n --line-numbers | grep "192.168.1.100"Esto nos ayudará a localizar rápidamente la línea o líneas que contienen la dirección IP de interés.

Eliminando una Regla Específica

Una vez que hemos identificado la regla que queremos eliminar, tenemos dos maneras principales de hacerlo.

Método 1: Usando el Número de Regla

Este es el método más directo y menos propenso a errores cuando se trabaja con listas de reglas. Tras obtener la lista con iptables -L -n --line-numbers, observamos el número en la columna de la izquierda. Supongamos que la regla que deseamos eliminar es la número 37 en la cadena INPUT. El comando para eliminarla sería:

sudo iptables -D INPUT 37Donde:

-Des la opción para borrar (delete) una regla.INPUTes la cadena donde se encuentra la regla.37es el número de la regla dentro de esa cadena.

Este método es especialmente útil cuando se tiene una compleja cadena de reglas y no queremos estar contando para averiguar qué regla queremos eliminar.

Método 2: Repitiendo la Orden de Inserción con la Opción de Borrado

La segunda manera de borrar, eliminar o desbloquear una regla es repetir la orden de inserción (como -A para añadir al final, o -I para insertar al principio), pero cambiando la opción de inserción por la opción de borrado (-D). La sintaxis de -D debe tener exactamente las mismas opciones que la orden que se usó para añadir la regla (ya sea -A, -I, o -R para reemplazar).

Por ejemplo, si la regla original para bloquear una IP fue:

sudo iptables -A INPUT -s 192.168.1.100 -j DROPPara eliminar esta regla, podríamos usar:

sudo iptables -D INPUT -s 192.168.1.100 -j DROPEste método es útil si se conoce la regla exacta que se desea eliminar y se quiere evitar la necesidad de listar todas las reglas. Sin embargo, requiere que se especifiquen todos los parámetros de la regla de forma idéntica a como fue creada.

Migrando un firewall iptables a nftables en GNU/Linux - Guía paso a paso

Guardando las Reglas del Firewall

Es fundamental recordar que los cambios realizados directamente con el comando iptables no son persistentes tras un reinicio del sistema. Las reglas se almacenan en memoria y se pierden al apagar o reiniciar el equipo. Para asegurar que las reglas se mantengan, es necesario guardarlas. El método para guardar las reglas varía según la distribución de Linux:

En Debian/Ubuntu y sistemas derivados:Se puede utilizar el paquete

iptables-persistent. Primero, se instalan las reglas actuales:sudo netfilter-persistent saveO, si se desea guardar explícitamente:

sudo iptables-save > /etc/iptables/rules.v4sudo ip6tables-save > /etc/iptables/rules.v6Para que estas reglas se carguen automáticamente al inicio, se debe asegurar que el servicio

netfilter-persistentesté habilitado:sudo systemctl enable netfilter-persistentEn distribuciones basadas en Red Hat (CentOS, Fedora, RHEL):Se suele utilizar el servicio

iptablesofirewalld. Si se usaiptables:bashsudo service iptables saveO, alternativamente, guardando el archivo de configuración:bashsudo iptables-save > /etc/sysconfig/iptablesY luego asegurándose de que el servicio se inicie en el arranque:bashsudo systemctl enable iptables

Es importante verificar la documentación específica de tu distribución para el método de guardado de reglas más adecuado.

Consideraciones Avanzadas y Módulos de iptables

iptables es una herramienta muy potente y flexible, que va mucho más allá del simple bloqueo de direcciones IP.

Filtrado por Direcciones IP y Máscaras de Red

Las direcciones IP de origen (-s, --source, o --src) y destino (-d, --destination, o --dst) se pueden especificar de varias maneras:

- Dirección IP única: Por ejemplo,

-s 192.168.1.100. - Nombre de host: Como

localhostowww.linuxparty.es(aunque usar nombres de host no es eficiente y se recomienda usar IPs). - Subredes (CIDR): La tercera y cuarta manera permiten especificar un grupo de direcciones IP utilizando la notación CIDR. Por ejemplo,

199.95.207.0/24o199.95.207.0/255.255.255.0. Ambas especifican cualquier dirección entre 199.95.207.0 y 199.95.207.255, ambas inclusive. Los dígitos tras la/indican qué partes de la dirección IP son significativas./32o/255.255.255.255es la opción por defecto (coincide con toda la dirección IP).-s 0/0es redundante y coincide con todas las IPs.

Módulos de Extensión para un Filtrado Más Preciso

iptables cuenta con módulos de extensión que amplían enormemente sus capacidades:

multiport: Permite agrupar reglas similares con diferentes puertos TCP y UDP en una sola. Soporta varios puertos separados por comas o rangos de puertos.iprange: Permite especificar un rango de direcciones IP de origen o destino, evitando la necesidad de crear múltiples reglas para cada IP dentro del rango.connlimit: Este módulo permite limitar el número de conexiones simultáneas desde una dirección IP o a un puerto específico. Es útil para prevenir ataques de denegación de servicio (DoS).--connlimit-upto n: Permite hastanconexiones.--connlimit-above n: Permite más denconexiones.--connlimit-mask prefix_length: Define el prefijo de red para agrupar IPs.--connlimit-saddr: Aplica la limitación a la IP de origen.--connlimit-daddr: Aplica la limitación a la IP de destino.

conntrack(ostate): Este módulo es crucial para el seguimiento del estado de las conexiones. Permite gestionar la entrada y salida de paquetes basándose en si la conexión está establecida, en curso, es una respuesta a una conexión interna, o es un paquete nuevo. La opción-ctstatees la más importante, permitiendo aceptar o denegar diferentes tipos de paquetes según su estado (NEW,ESTABLISHED,RELATED,INVALID).limit: Permite limitar la tasa de eventos, como el número de paquetes que coinciden con una regla o el número de logs escritos en el sistema.--limit N: Especifica el número máximo de coincidencias por segundo (N/s), minuto (N/m), hora (N/h) o día (N/d) a permitir.--limit-burst N: Define el número de coincidencias permitidas en una ráfaga inicial.

recent: Sirve para limitar el número de conexiones por segundo a nivel de IP. Es ideal para proteger servicios como SSH contra ataques de fuerza bruta, ya que un atacante probará múltiples contraseñas rápidamente.

Redes Complejas y NAT

iptables es esencial para la configuración de redes complejas. La traducción de direcciones de red (NAT) es una de sus funciones más utilizadas.

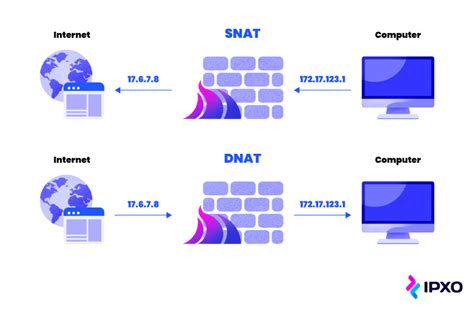

- Source NAT (SNAT): Este tipo de NAT cambia la dirección IP de origen del paquete. Es la situación más utilizada cuando se utiliza una dirección IP privada (RFC 1918) en una red local y se establece una conexión con un equipo de Internet. Un equipo de la red (normalmente la puerta de enlace) se encarga de cambiar la dirección IP privada de origen por la dirección IP pública.

- Destination NAT (DNAT): Este tipo de NAT se utiliza cuando tenemos algún servidor en una máquina detrás del dispositivo NAT. Un equipo externo iniciará la conexión, solicitará un determinado servicio, y el dispositivo NAT modificará la dirección IP de destino del paquete para que llegue al servidor interno correcto. El

REDIRECTes una forma de DNAT que redirige el tráfico a un puerto diferente en la máquina local. - MASQUERADE: Es una forma de SNAT utilizada cuando la dirección IP pública del equipo que se conecta a Internet es dinámica. No es necesario definir una IP específica, ya que se enmascara automáticamente con la IP de la interfaz de salida.

Cuando disponemos de redes muy complejas, con múltiples segmentos de red o rutas diferentes, las reglas de enrutamiento de iptables garantizan que los paquetes que circulan se envían por la ruta más eficiente y directa posible, reduciendo la latencia y mejorando el rendimiento general de la red.

Alternativas y Frontends para iptables

Aunque iptables es extremadamente potente, su sintaxis puede ser compleja para algunos usuarios. Existen herramientas que facilitan su configuración:

nftables: Es el sucesor de iptables. Ofrece una sintaxis más unificada y un mejor rendimiento. Muchas distribuciones modernas ya lo utilizan por defecto, aunque la sintaxis de iptables sigue siendo compatible.Ferm(For Easy Rule Making): Ferm es un frontend de iptables. Por debajo, utiliza iptables, pero proporciona una sintaxis más sencilla y legible para definir reglas de firewall. Permite el uso de variables, funciones y bloques, reduciendo la necesidad de memorizar la sintaxis detallada de iptables o escribir complejos scripts.

A pesar de la existencia de estas alternativas, comprender el funcionamiento fundamental de iptables es valioso, ya que muchas herramientas y sistemas de red siguen basándose en sus principios. La flexibilidad de iptables permite configuraciones muy avanzadas, incluyendo el control de calidad de servicio (QoS) y el marcado de paquetes para su posterior procesamiento por otras aplicaciones.

Consideraciones de Seguridad y Rendimiento

Al configurar iptables, la seguridad y el rendimiento son primordiales.

- Seguridad: iptables se utiliza para proteger los sistemas de posibles amenazas externas. Una configuración incorrecta de las reglas puede tener consecuencias graves, como el bloqueo total del tráfico de red. A menudo, se aplican políticas por defecto como la denegación de todo el tráfico (

DROPoREJECTcomo política por defecto en cadenas comoINPUTyFORWARD), y luego se abren explícitamente solo los puertos y servicios necesarios. - Rendimiento: Un cálculo eficiente y optimizado de las reglas minimiza la cantidad de reglas necesarias y reduce las redundancias. Esto no solo mejora la seguridad, sino que también optimiza el rendimiento de la red al procesar los paquetes de manera más ágil. La configuración de la tasa de paquetes para limitar el ancho de banda o bloquear tráfico innecesario también contribuye a mejorar el rendimiento general del sistema y la red.

Dominar iptables, incluyendo cómo eliminar reglas específicas para desbloquear direcciones IP, es una habilidad esencial para cualquier administrador de sistemas Linux que busque mantener una red segura y optimizada. La clave está en la comprensión de su estructura, la sintaxis de los comandos y la importancia de guardar los cambios realizados.