En el vasto y cada vez más interconectado mundo digital, la seguridad de las comunicaciones se ha convertido en una preocupación primordial tanto para usuarios individuales como para organizaciones. En el corazón de esta seguridad se encuentran los protocolos criptográficos SSL (Secure Sockets Layer) y TLS (Transport Layer Security), diseñados para proteger la información sensible que viaja a través de redes informáticas. Aunque a menudo se usan indistintamente, SSL y TLS representan etapas distintas en la evolución de la seguridad en línea, cada una con sus propias características y contribuciones.

Los Orígenes de la Comunicación Segura: El Protocolo SSL

El Secure Sockets Layer (SSL) emergió a mediados de la década de 1990, desarrollado por Netscape, como una solución pionera para salvaguardar las comunicaciones en Internet. Su objetivo principal era proporcionar privacidad, autenticación e integridad de los datos entre los navegadores web y los servidores. En sus inicios, SSL sentó las bases para la encriptación en la web, permitiendo que transacciones y datos confidenciales se transmitieran con un nivel de seguridad sin precedentes para la época.

Sin embargo, la rápida evolución de las amenazas cibernéticas y la naturaleza misma de la criptografía significaron que SSL, a pesar de su éxito inicial, pronto presentaría vulnerabilidades. Una de las más significativas fue descubierta en septiembre de 2014 por Google: la vulnerabilidad POODLE (Padding Oracle on Downgraded Legacy Encryption) en SSL 3.0. Este fallo permitía a los atacantes descifrar y robar información confidencial, evidenciando la necesidad de un protocolo más robusto y actualizado.

El Sucesor Moderno: Transport Layer Security (TLS)

En respuesta a las limitaciones y vulnerabilidades de SSL, se desarrolló Transport Layer Security (TLS). Introducido en 1999 como una actualización de SSL, TLS se diseñó para abordar directamente las debilidades de su predecesor, ofreciendo funciones de seguridad mejoradas y un rendimiento superior. La principal diferencia entre SSL y TLS radica en una serie de mejoras clave.

TLS incorpora algoritmos de cifrado más sólidos, mecanismos de autenticación más rigurosos y métodos de intercambio de claves más robustos. Por ejemplo, TLS utiliza HMAC (Hash-based Message Authentication Code) para garantizar la integridad de los mensajes, una mejora significativa sobre el MAC (Message Authentication Code) utilizado en SSL. Estas innovaciones reducen drásticamente el riesgo de ataques y elevan el nivel de seguridad en la transmisión de datos.

Además de las mejoras criptográficas, TLS ofrece una autenticación más segura para verificar la identidad de las partes comunicantes, mitigando el riesgo de ataques de intermediario (man-in-the-middle). También se han logrado mejoras en el rendimiento, haciendo que el protocolo sea más eficiente y reduciendo la carga computacional asociada con el establecimiento de conexiones seguras.

La Terminología y la Confusión en el Mercado

A pesar de que todas las versiones de SSL están obsoletas y desaprobadas, el término "SSL" persiste en el uso común, generando confusión en el mercado. Esta persistencia se debe en gran medida a las convenciones de nombres heredadas, el reconocimiento de marca y las prácticas de búsqueda. Cuando hoy en día se habla de un certificado "SSL", en realidad se está refiriendo a un certificado que soporta los protocolos TLS más recientes.

La Arquitectura de la Seguridad: PKI y Certificados Digitales

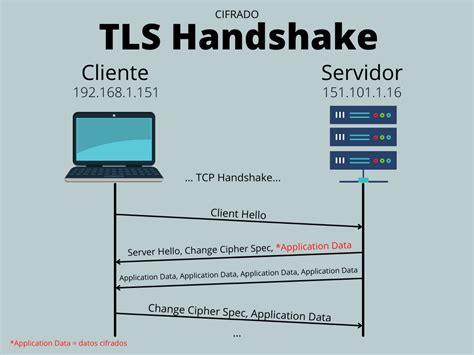

Una vez que se completa el proceso de "handshake" (negociación inicial entre cliente y servidor), SSL/TLS utiliza la Infraestructura de Clave Pública (PKI) para proteger los datos transmitidos. La PKI cifra los datos de tal manera que se vuelven ininteligibles para cualquier persona que no posea la clave privada de descifrado.

Los certificados digitales son un componente crucial en este proceso. Emitidos por Autoridades Certificadoras (CA) confiables, estos certificados contienen la clave pública del servidor. Durante el handshake, el cliente verifica la autenticidad del certificado del servidor para asegurar que se está comunicando con una entidad legítima. Una Autoridad Certificadora es una entidad autorizada para emitir, suspender, renovar o revocar certificados, siguiendo directrices establecidas en una Declaración de Prácticas de Certificación (CPS).

Implementación y Gestión de Certificados TLS

Para implementar SSL/TLS en un sitio web, el primer paso es obtener un certificado TLS de una Autoridad Certificadora de confianza. Posteriormente, este certificado debe instalarse en el servidor web, siguiendo las instrucciones específicas de la CA. Es fundamental configurar el servidor para utilizar la versión más reciente de TLS y deshabilitar protocolos obsoletos como SSL, asegurando el uso de suites de cifrado fuertes.

La gestión eficaz de certificados es vital. Esto implica:

- Actualización Regular de Certificados: Asegurarse de que los certificados TLS estén siempre actualizados y renovarlos antes de su vencimiento para evitar interrupciones en la comunicación segura.

- Automatización de la Gestión de Certificados: Implementar soluciones de automatización para gestionar las renovaciones de certificados TLS, reduciendo el riesgo de errores humanos y manteniendo la continuidad de las conexiones seguras.

- Monitoreo y Auditoría: Supervisar y auditar regularmente la configuración TLS para identificar y solucionar posibles problemas de seguridad.

- Educación del Equipo: Capacitar a los equipos de desarrollo y TI sobre las mejores prácticas de TLS.

La Evolución Continua de TLS y la Computación Cuántica

El protocolo TLS no es estático; continúa evolucionando para abordar nuevas vulnerabilidades y adaptarse a las cambiantes amenazas de seguridad. Se están realizando esfuerzos para optimizar los procesos de handshake, mejorar las conexiones y fortalecer los algoritmos de cifrado.

Un cambio significativo que se avecina es la reducción del período de validez de los certificados TLS. Actualmente, la validez máxima es de 398 días (aproximadamente 13 meses). Sin embargo, a partir de marzo de 2026, este período se reducirá progresivamente, alcanzando solo 47 días para marzo de 2029. Esta medida busca mejorar la seguridad al obligar a renovaciones más frecuentes, disminuyendo la ventana de oportunidad para posibles ataques.

Este cambio, si bien beneficioso para la seguridad, presenta un desafío para las organizaciones que manejan un gran volumen de certificados, ya que aumenta la complejidad de evitar expiraciones no monitoreadas y las consiguientes interrupciones del servicio.

La era de la computación cuántica plantea un nuevo horizonte de desafíos para la seguridad digital. La criptografía actual, que se basa en problemas matemáticos que son difíciles de resolver para las computadoras clásicas, podría ser vulnerable a las potentes capacidades de las computadoras cuánticas. Por ello, la investigación y el desarrollo de criptografía resistente a la cuántica son esenciales para garantizar la seguridad a largo plazo de las comunicaciones en línea.

Versiones y Evolución de los Protocolos TLS

Desde la publicación inicial del TLS 1.0 en 1999, varias versiones han sido lanzadas, cada una aportando mejoras incrementales:

- TLS 1.0 (1999): Definido en el RFC 2246, fue una actualización directa de SSL 3.0, introduciendo mejoras significativas que impiden la interoperabilidad directa con SSL 3.0.

- TLS 1.1 (2006): Publicado en el RFC 4346, añadió protección contra ataques de encadenamiento de bloques de cifrado (CBC) y soporte para parámetros de registro de la IANA.

- TLS 1.2 (2008): Definido en el RFC 5246, introdujo importantes mejoras en la especificación del hash y el algoritmo utilizado por el cliente, reemplazando la combinación MD5-SHA-1 por SHA-256 para el mensaje terminado.

- TLS 1.3 (2018): Definido en el RFC 8446, representa la versión más reciente y rápida. Reduce el número de viajes de ida y vuelta necesarios durante el handshake a solo uno, acortando significativamente el proceso de establecimiento de conexiones seguras.

SSL, TLS, HTTPS, HTTP - Explicado Fácilmente

Aplicaciones y Usos de SSL/TLS

La ubicuidad de SSL/TLS se extiende a numerosas aplicaciones y servicios, garantizando la seguridad de las comunicaciones en línea:

- Navegación Web (HTTPS): La implementación de TLS en el protocolo HTTP da lugar a HTTPS, el estándar de facto para la seguridad en la web. Navegadores como Google Chrome han tomado medidas para penalizar a los sitios que no utilizan HTTPS.

- Correo Electrónico: TLS cifra las comunicaciones por correo electrónico, previniendo el acceso no autorizado a los mensajes mientras están en tránsito.

- Mensajería Instantánea y VoIP: TLS también se utiliza para encriptar comunicaciones en tiempo real, como mensajes instantáneos y llamadas de Voz sobre IP (VoIP).

- Servicios de Federación (AD FS): Los Servicios de Federación de Active Directory (AD FS) utilizan protocolos como SSL y TLS para sus comunicaciones seguras, implementados a través del proveedor de soporte de seguridad Schannel.

Desafíos y Vulnerabilidades Históricas

A pesar de la robustez de TLS, la historia de la seguridad digital ha estado marcada por la aparición de vulnerabilidades que han requerido actualizaciones y desaprobaciones de protocolos:

- Ataque POODLE: Como se mencionó, esta vulnerabilidad en SSL 3.0 permitía el descifrado de información sensible.

- Ataque BEAST: Este ataque afectaba a los bloques de cifrado (CBC) utilizados en SSL 3.0 y TLS 1.0, requiriendo mitigaciones específicas.

- Vulnerabilidad Heartbleed: Un fallo crítico en la librería OpenSSL que permitía el robo de información protegida por SSL/TLS, comprometiendo claves secretas, credenciales de usuario y contenido.

- Fallas de Renegociación Insegura: Una vulnerabilidad que podía permitir ataques de inyección de texto plano.

Para mitigar estas amenazas, se han implementado diversas estrategias, como la deshabilitación de protocolos obsoletos (por ejemplo, TLS 1.0) y la eliminación de conjuntos de cifrado antiguos o débiles. Las organizaciones deben endurecer sus servidores y mantenerse actualizadas con las últimas recomendaciones de seguridad.

La Importancia de la Vigilancia Continua

El panorama de las amenazas cibernéticas está en constante evolución, y con él, la necesidad de fortalecer nuestros protocolos de seguridad. Mantenerse informado sobre los últimos avances en TLS, implementar prácticas de gestión de certificados sólidas y priorizar la seguridad en todas las operaciones digitales son pasos esenciales para proteger los datos sensibles y mantener la confianza de los usuarios en el ecosistema digital. La adopción de medidas de seguridad robustas no es solo una necesidad técnica, sino un pilar fundamental para la continuidad del negocio y la integridad de la información en un mundo cada vez más digitalizado.

tags: #protocolos #tls #y #ssl #habilitados