En la era digital, donde la información fluye a velocidades vertiginosas y las transacciones en línea son moneda corriente, la seguridad de nuestras comunicaciones se ha convertido en una preocupación primordial. Detrás de la aparente simplicidad de navegar por la web, realizar compras o acceder a servicios bancarios, opera un complejo entramado de protocolos diseñados para salvaguardar nuestros datos de miradas indiscretas y manipulaciones malintencionadas. Dos de los pilares fundamentales de esta seguridad son los protocolos SSL (Secure Sockets Layer) y TLS (Transport Layer Security). Aunque a menudo se usan indistintamente, representan una evolución tecnológica crucial para la protección de la información en Internet.

El Nacimiento de la Seguridad en Línea: Secure Sockets Layer (SSL)

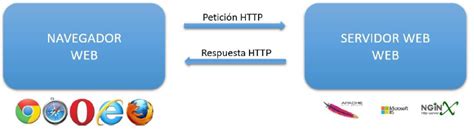

SSL, siglas de Secure Sockets Layer, surgió a mediados de la década de 1990, desarrollado por Netscape Communications Corporation. Su objetivo principal era establecer un canal de comunicación encriptado y autenticado entre los navegadores web de los usuarios y los servidores de los sitios web. En esencia, SSL buscaba proporcionar privacidad, autenticación e integridad a los datos transmitidos a través de la red.

El funcionamiento básico de SSL implicaba el uso de criptografía asimétrica y simétrica. Durante el proceso conocido como "handshake" (apretón de manos), el servidor presentaba su certificado SSL, que contenía su clave pública y su identidad verificada por una Autoridad Certificadora (CA). El navegador del cliente, tras verificar la autenticidad del certificado, generaba una clave de sesión simétrica. Esta clave de sesión, cifrada con la clave pública del servidor, se enviaba de vuelta. Una vez que el servidor la descifraba con su clave privada, ambas partes compartían una clave secreta para cifrar y descifrar toda la comunicación posterior. Este proceso permitía que la información sensible, como credenciales de inicio de sesión o datos de tarjetas de crédito, se transmitiera de forma segura, protegiéndola de interceptaciones y manipulaciones.

Sin embargo, a pesar de su éxito inicial, SSL presentaba vulnerabilidades inherentes. Con el tiempo, se descubrieron debilidades que lo hacían susceptible a diversos ataques. Un ejemplo notable fue la vulnerabilidad POODLE (Padding Oracle on Downgraded Legacy Encryption), descubierta en 2014, que permitía a los atacantes descifrar información confidencial. Estas deficiencias impulsaron la necesidad de una tecnología más robusta y segura.

La Evolución Hacia Transport Layer Security (TLS)

En 1999, el Internet Engineering Task Force (IETF) introdujo Transport Layer Security (TLS) como una actualización de SSL, abordando sus vulnerabilidades y mejorando su rendimiento. TLS se definió formalmente en la RFC 2246 y, aunque comparte muchos conceptos con SSL, incorpora mejoras significativas que lo convierten en el estándar actual para la seguridad en línea.

La principal diferencia entre SSL y TLS radica en la introducción de algoritmos de cifrado más sólidos, mecanismos de autenticación mejorados y métodos de intercambio de claves más robustos. TLS utiliza HMAC (Hash-based Message Authentication Code) para garantizar la integridad de los mensajes, lo cual es más seguro que el MAC utilizado en SSL. Además, TLS admite conjuntos de cifrado más seguros y ofrece una mejor protección contra ataques criptográficos.

¿Cómo Funciona TLS? El Proceso de Handshake

El funcionamiento de TLS se basa en un proceso de varias etapas, conocido como "handshake" (apretón de manos), que se inicia cuando un cliente (como un navegador web) se conecta a un servidor. Este proceso, que ocurre en milisegundos, tiene como objetivo establecer una conexión segura y acordar los parámetros de cifrado.

- Inicio del Handshake: El cliente envía un mensaje "ClientHello" al servidor, indicando las versiones de TLS que soporta, los conjuntos de cifrado disponibles y una cadena de bytes aleatoria (client_random).

- Respuesta del Servidor: El servidor responde con un mensaje "ServerHello", seleccionando un conjunto de cifrado, generando su propia cadena de bytes aleatoria (server_random) y enviando su certificado digital. Este certificado, emitido por una Autoridad Certificadora (CA) de confianza, contiene la clave pública del servidor y verifica su identidad.

- Verificación del Certificado: El cliente verifica la autenticidad del certificado del servidor. Comprueba que haya sido emitido por una CA de confianza, que sea válido (no caducado ni revocado) y que el nombre del dominio coincida con el que intenta acceder.

- Intercambio de Claves y Configuración de la Sesión: El cliente y el servidor utilizan criptografía asimétrica para acordar de forma segura una clave de sesión simétrica. Esta clave es temporal y se utilizará para cifrar y descifrar todos los datos intercambiados durante la sesión. Los métodos de intercambio de claves como Diffie-Hellman Ephemeral (DHE) o Elliptic Curve Diffie-Hellman Ephemeral (ECDHE) son comúnmente utilizados para este propósito, garantizando la "confidencialidad directa" (forward secrecy), lo que significa que si la clave privada del servidor se viera comprometida en el futuro, las sesiones pasadas seguirían siendo seguras.

- Finalización del Handshake y Comunicación Cifrada: Una vez que se han acordado las claves de sesión, el cliente y el servidor envían mensajes de "Finished" para confirmar que el handshake se ha completado con éxito. A partir de este momento, toda la comunicación se cifra utilizando la clave de sesión simétrica acordada.

Este proceso garantiza que los datos transmitidos sean privados (no puedan ser leídos por terceros), íntegros (no hayan sido alterados) y auténticos (procedan de la entidad legítima).

Explicación de SSL, TLS y HTTPS

Certificados SSL/TLS: La Identidad Digital Verificada

Un componente esencial de TLS/SSL son los certificados digitales, también conocidos como certificados SSL. Estos archivos de datos se instalan en el servidor web de un sitio y actúan como una credencial digital, verificando la identidad del propietario del sitio web.

Un certificado SSL contiene información crucial, incluyendo:

- La clave pública del servidor: Utilizada durante el handshake para cifrar la clave de sesión.

- La identidad del propietario del sitio web: Nombre de la organización, dominio, etc.

- Información de la Autoridad Certificadora (CA): La entidad que emitió y validó el certificado.

- Período de validez: Las fechas de inicio y fin durante las cuales el certificado es válido.

Cualquier propietario de un sitio web puede generar un certificado autofirmado, pero estos no son confiables para los navegadores web modernos, ya que no han sido validados por una entidad externa. Para obtener un certificado SSL/TLS confiable, los propietarios de sitios web deben recurrir a Autoridades Certificadoras (CA) autorizadas, como DigiCert. Estas entidades son las encargadas de emitir, suspender, renovar o revocar certificados, siguiendo estrictas prácticas establecidas en un documento llamado CPS (Certification Practice Statement).

La solicitud para obtener un certificado de una CA se realiza en un formato legible para un ordenador, conocido como CSR (Certificate Signing Request). Este archivo contiene la clave pública del solicitante y otra información relevante. Una vez que la CA verifica la identidad del solicitante, emite el certificado.

La Importancia de HTTPS y el Icono del Candado

La implementación de SSL/TLS en un sitio web se manifiesta en la URL a través de HTTPS (Hypertext Transfer Protocol Secure). La "S" al final de HTTP indica que la conexión está cifrada y protegida. Al visitar un sitio web seguro, los usuarios notarán un icono de un candado cerrado en la barra de direcciones del navegador, que varía ligeramente según el navegador pero siempre señala una conexión segura. Al hacer clic en este candado, los usuarios pueden obtener más información sobre el certificado del sitio web y verificar su validez.

La ausencia de HTTPS y el candado en la URL de un sitio web significa que la comunicación se está realizando a través de HTTP no cifrado, dejando los datos expuestos a la interceptación y manipulación. Esto es particularmente crítico para sitios que manejan información sensible como datos de pago, información personal o credenciales de acceso.

SSL vs. TLS: Una Distinción Importante

A pesar de que el término "SSL" todavía se utiliza comúnmente en el lenguaje cotidiano y en la comercialización de certificados, es crucial entender que todas las versiones de SSL están obsoletas y se consideran inseguras. Los navegadores modernos ya no soportan SSL, y cualquier certificado que se anuncie como "SSL" en realidad está implementando los protocolos TLS más recientes.

Las principales diferencias entre SSL y TLS, que hacen de TLS la opción preferida y segura, incluyen:

- Algoritmos de Cifrado: TLS soporta algoritmos de cifrado más robustos y modernos, como AES (Advanced Encryption Standard), y utiliza funciones hash criptográficas más seguras.

- Autenticación: TLS emplea métodos más seguros para verificar la identidad de las partes, reduciendo el riesgo de ataques "man-in-the-middle".

- Intercambio de Claves: TLS utiliza métodos de intercambio de claves más seguros y eficientes, como ECDHE, que proporcionan confidencialidad directa.

- Rendimiento: TLS, especialmente en sus versiones más recientes como TLS 1.3, ha sido optimizado para reducir la sobrecarga y mejorar la velocidad del handshake, lo que se traduce en conexiones más rápidas.

El Futuro de la Seguridad: Evolución Continua de TLS

El panorama de las amenazas cibernéticas está en constante evolución, y con él, la tecnología de seguridad. TLS no es una excepción y continúa adaptándose para enfrentar nuevos desafíos. El IETF trabaja activamente en la mejora de los protocolos para abordar vulnerabilidades emergentes y optimizar el rendimiento.

Una de las tendencias futuras importantes es la reducción del período de validez de los certificados. Actualmente, los certificados SSL/TLS tienen un período máximo de validez de 398 días. Sin embargo, se prevé que, a partir de marzo de 2026, este período se reduzca progresivamente hasta solo 47 días para marzo de 2029. Este cambio tiene como objetivo mejorar la seguridad al forzar renovaciones más frecuentes, minimizando la ventana de oportunidad para posibles ataques que exploten certificados caducados o comprometidos. Si bien esto aumenta la seguridad, también presenta un desafío para las organizaciones que gestionan grandes volúmenes de certificados, quienes deberán priorizar la automatización de la gestión para evitar interrupciones.

A medida que avanzamos hacia una era de computación cuántica, la importancia de contar con medidas de seguridad robustas y protocolos de cifrado avanzados como TLS solo aumentará. La inversión continua en la mejora de la seguridad de Internet es esencial para que todo el ecosistema digital pueda adaptarse con éxito a las amenazas emergentes y mantener la confianza de los usuarios.

Implementación y Mantenimiento de SSL/TLS

Para implementar SSL/TLS en un sitio web, los pasos generales son:

- Generar un par de claves: Crear un par de claves privada y pública en el servidor.

- Obtener un CSR: Generar una Solicitud de Firma de Certificado (CSR) que incluya la clave pública y la información del dominio.

- Elegir una CA: Seleccionar una Autoridad Certificadora confiable y solicitar un certificado.

- Instalar el certificado: Instalar el certificado emitido por la CA en el servidor web, siguiendo las instrucciones específicas del proveedor de alojamiento o del software del servidor.

- Configurar el servidor: Asegurarse de que el servidor esté configurado para utilizar la versión más reciente de TLS y deshabilitar protocolos obsoletos como SSL.

Una vez implementado, el mantenimiento continuo es crucial. Esto incluye:

- Actualización de certificados: Renovar los certificados antes de que expiren para evitar interrupciones.

- Automatización de la gestión de certificados: Implementar soluciones para automatizar el proceso de renovación y gestión, reduciendo el riesgo de errores humanos.

- Monitoreo y auditoría: Supervisar regularmente la configuración TLS para identificar y abordar posibles problemas de seguridad.

- Educación del equipo: Asegurarse de que los equipos de desarrollo y TI estén bien informados sobre las mejores prácticas de TLS.

En resumen, SSL/TLS son tecnologías vitales que operan en segundo plano para proteger nuestras interacciones en línea. Desde la navegación web hasta las transacciones financieras, estos protocolos son la armadura invisible que garantiza la privacidad, integridad y autenticidad de la información que compartimos en el vasto mundo de Internet. Mantenerse informado sobre su funcionamiento y asegurar su correcta implementación es fundamental para la seguridad digital en el panorama actual y futuro.