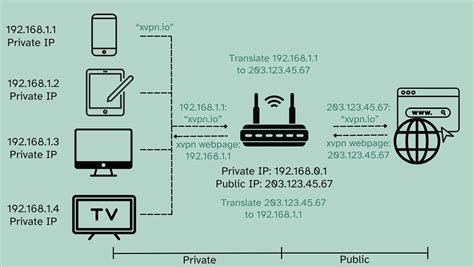

La Red Privada Virtual (VPN) se ha consolidado como una herramienta fundamental en el panorama actual de la ciberseguridad, la privacidad de datos y el acceso remoto. Los dispositivos MikroTik, reconocidos por su versatilidad y potencia en la gestión de redes, ofrecen un abanico extenso de funcionalidades para la configuración de VPN. Este artículo se adentra en los aspectos más detallados de la configuración de un cliente VPN en MikroTik RouterOS, abarcando desde los protocolos más comunes hasta las funcionalidades avanzadas, con el objetivo de guiar al usuario a través de un proceso eficiente y seguro.

Comprensión de los Protocolos VPN en MikroTik

MikroTik RouterOS soporta una variedad de protocolos VPN, cada uno con sus propias características, ventajas y desventajas. La elección del protocolo adecuado dependerá de los requisitos específicos de seguridad, rendimiento y compatibilidad.

PPTP (Point-to-Point Tunneling Protocol): Considerado uno de los protocolos más sencillos de configurar, PPTP proporciona un nivel básico de seguridad. Su implementación en MikroTik implica habilitar el servidor, establecer parámetros de autenticación y añadir usuarios en la sección "Secretos". Sin embargo, debido a sus vulnerabilidades inherentes, como las asociadas con GRE y MPPE, no se recomienda su uso en entornos de producción, siendo más adecuado para fines de prueba o temporales.

L2TP (Layer 2 Tunneling Protocol): Una versión actualizada de PPTP, L2TP, aunque comparte los mismos protocolos de autenticación, presenta la ventaja de soportar IPSec. Esta integración con IPSec permite proteger los datos que transitan por el túnel L2TP, ofreciendo un equilibrio óptimo entre compatibilidad y seguridad. El túnel L2TP utiliza el puerto de comunicación UDP 1701 para establecer el enlace. La configuración de L2TP/IPsec en MikroTik involucra la configuración de reglas de firewall para permitir el tráfico L2TP/IPsec.

OpenVPN: Este protocolo es altamente configurable y ofrece un alto nivel de seguridad, especialmente cuando se utiliza autenticación basada en certificados. MikroTik RouterOS soporta OpenVPN en modo servidor desde la versión 6.x (TCP), y desde la versión 7+ también soporta UDP, aunque con algunas limitaciones arquitectónicas. Estas limitaciones incluyen la autenticación obligatoria por usuario/contraseña incluso al usar certificados, una lista limitada de cifrados y algoritmos, y la ausencia de algunas funcionalidades del OpenVPN "clásico". A pesar de ello, OpenVPN sigue siendo una solución demandada, especialmente en escenarios donde los clientes no soportan WireGuard o se requiere compatibilidad con sistemas antiguos. La configuración de OpenVPN en MikroTik, utilizando un CA propio y certificados de cliente, con soporte para UDP y TCP, aislamiento entre clientes VPN y acceso a la red local, implica la creación de certificados, la habilitación del servidor OVPN y la configuración de usuarios con certificados.

SSTP (Secure Socket Tunneling Protocol): SSTP es un protocolo propietario de Microsoft que utiliza SSL/TLS para crear túneles VPN. Ofrece un alto nivel de seguridad y puede atravesar firewalls con facilidad, ya que utiliza el puerto TCP 443, el mismo que HTTPS.

IKEv2 (Internet Key Exchange version 2): IKEv2 es un protocolo de establecimiento de túneles VPN que ofrece alta seguridad, estabilidad y velocidad. Es una opción robusta para la configuración de VPN, especialmente en dispositivos móviles. La configuración de IKEv2 en MikroTik, utilizando la versión RouterOS v.6.45 y superior, implica la importación de certificados, la creación de perfiles IPsec, la definición de propuestas, la configuración de políticas IPsec y la creación de pares IPsec.

WireGuard: Aunque no se detalla explícitamente en la información proporcionada para la configuración del cliente, es importante mencionar que WireGuard es un protocolo VPN moderno, conocido por su simplicidad, velocidad y seguridad. MikroTik ha ido incorporando soporte para WireGuard en sus versiones más recientes de RouterOS.

Configuración de un Cliente VPN en MikroTik: Pasos Generales

La configuración de un cliente VPN en un dispositivo MikroTik generalmente implica los siguientes pasos, adaptados según el protocolo elegido:

Generación o Importación de Certificados (si aplica): Para protocolos como OpenVPN o IKEv2, es fundamental contar con certificados digitales. Estos pueden ser generados dentro del propio RouterOS o mediante herramientas externas como OpenSSL. Los certificados se importan a través de

System > Certificates > Import.Configuración del Servidor VPN: En el dispositivo que actuará como servidor (que puede ser otro MikroTik o un servidor dedicado), se configura el servicio VPN con los parámetros adecuados (protocolo, puertos, cifrados, autenticación).

Configuración del Cliente VPN en MikroTik: En el dispositivo MikroTik que actuará como cliente, se crea una nueva interfaz VPN.

- Para OpenVPN: Se crea un servidor OVPN (

PPP > Interface > OVPN Server) y luego se configura el cliente OVPN, modificando líneas específicas en la configuración del script. Los archivos de configuración se guardarán en/files. - Para L2TP/IPsec: Se configuran los detalles de conexión, incluyendo la dirección del servidor remoto, el nombre de usuario y la contraseña.

- Para IKEv2: Se configuran perfiles, propuestas, políticas y pares IPsec.

- Para OpenVPN: Se crea un servidor OVPN (

Autenticación: Se definen los métodos de autenticación, que pueden ser por nombre de usuario y contraseña, o mediante certificados digitales. En el caso de OpenVPN en RouterOS v7+, la autenticación por usuario/contraseña es obligatoria incluso al usar certificados.

Configuración de Rutas: Para que el tráfico destinado a la red remota o a Internet a través del túnel VPN sea enrutado correctamente, es necesario configurar las rutas adecuadas. Esto puede implicar la creación de listas de direcciones (

Firewall > Address Lists) y la asignación de estas listas a modos de configuración (IPsec > Mode Configs). Para enviar todo el tráfico por el túnel, se crea una lista de direcciones que incluya la red local y se asigna a la configuración del modo.Configuración del Firewall: Es crucial configurar las reglas del firewall para permitir el tráfico VPN entrante y saliente, y para asegurar que el tráfico destinado a la red remota a través del túnel sea procesado correctamente. Esto puede incluir la creación de reglas en

IP > Firewally la gestión de marcas de conexión (Connection Mark).

Funcionalidad "Cloud Back to Home" de MikroTik

Una solución innovadora introducida por MikroTik, especialmente destacada en su versión RouterOS v7.12 o superior, es la función "Cloud Back to Home". Esta característica simplifica significativamente la creación de túneles VPN, eliminando la necesidad de direcciones IP públicas o configuraciones complejas de NAT.

El mecanismo de "Cloud Back to Home" funciona de la siguiente manera:

- Activación de MikroTik Cloud: Se habilita el servicio de nube integrado en el router. Esto permite que el dispositivo se registre en los servidores de MikroTik y obtenga un nombre de acceso remoto.

- Configuración de "Back to Home": Dentro de la configuración de la nube, se activa la función "Back to Home". Esto crea un túnel seguro hacia el router sin requerir una dirección IP pública.

- Definición de Usuarios y Credenciales: Se establecen los usuarios o dispositivos que tendrán permiso para conectarse a través de la VPN, creando las credenciales de acceso correspondientes.

- Ajuste del Rango de Direcciones IP: Se configuran las direcciones IP que se asignarán a los dispositivos cuando se conecten a través de la VPN.

- Revisión del Firewall: Se verifica que el firewall del MikroTik permita el tráfico de la VPN para asegurar su correcto funcionamiento.

El acceso remoto se realiza a través de un nombre de dominio dinámico generado por el servicio de MikroTik Cloud, que actúa como intermediario para descubrir y enlazar dispositivos. Una vez autenticados, los equipos establecen un canal cifrado extremo a extremo.

Requisitos y Compatibilidad de "Cloud Back to Home":

- Versión de RouterOS: Requiere MikroTik en la versión 7.12 o superior.

- Arquitectura: Funciona con arquitecturas ARM y ARM64.

- Dispositivos Compatibles: Está disponible en la mayoría de dispositivos MikroTik con RouterOS v7, incluyendo series como hEX, hAP, CCR y CRS. Equipos como el RB750Gr3 en versiones 6.49 no son compatibles.

- Conexión a Internet: Una vez activado, el router se conecta a un servidor MikroTik y se le asigna una IP pública.

La integración de "Cloud Back to Home" es transparente y no requiere hardware adicional ni licencias externas, siendo actualmente una funcionalidad gratuita.

Consideraciones Avanzadas de Seguridad y Gestión

Al configurar una VPN en MikroTik, es fundamental ir más allá de la simple conexión y considerar aspectos de seguridad y gestión avanzada:

Mayor Seguridad y Cumplimiento de Normas:

- Utilizar IPsec con L2TP: Ofrece un buen equilibrio entre compatibilidad y seguridad.

- Desactivar Protocolos Heredados: Evitar el uso de PPTP en entornos de producción.

- Autenticación Basada en Certificados (OpenVPN): Proporciona el máximo nivel de seguridad y es ideal para la gestión centralizada.

- Actualización de Certificados y Contraseñas Robustas: Mantener los certificados actualizados y utilizar contraseñas complejas (mínimo 12 caracteres con combinación de mayúsculas, minúsculas, números y símbolos).

Gestión de Políticas de Enrutamiento y Acceso:

- Enrutamiento Basado en Políticas: Definir qué redes o dispositivos pueden utilizar el canal VPN y cuáles acceden directamente a Internet.

- Túnel Dividido (Split Tunneling): Optimizar la carga dirigiendo solo ciertos recursos a través de la VPN, mientras que el resto del tráfico permanece local.

- Túnel Completo (Full Tunnel): Para una seguridad máxima, todo el tráfico se enruta a través de la VPN.

- Marcado del Tráfico (Mangle): Utilizar

IP > Firewall > Manglepara marcar tráfico por interfaz, puerto o usuario, y controlar su prioridad, ruta y dirección. Esto convierte la VPN de MikroTik en una herramienta de segmentación de red y control de acceso.

Monitorización y Diagnóstico de Conexiones VPN:

- Herramientas integradas como "Torch" y "Traffic Monitor" permiten analizar la carga del túnel, identificar cuellos de botella y supervisar el estado de las conexiones.

- Estas herramientas facilitan la detección rápida de fallos y la respuesta proactiva ante problemas.

Automatización de la Gestión de VPN:

- MikroTik RouterOS soporta la automatización de procesos mediante scripts y el "Scheduler". Esto es especialmente útil en redes distribuidas o que cambian dinámicamente.

- Los scripts pueden ejecutar acciones basadas en la hora del día, la disponibilidad de recursos o la carga del canal.

Escenarios de Uso y Ejemplos Prácticos

La configuración de una VPN en MikroTik es una forma fiable de mejorar la seguridad y la comodidad de una red, permitiendo la conexión segura de redes remotas a través de Internet.

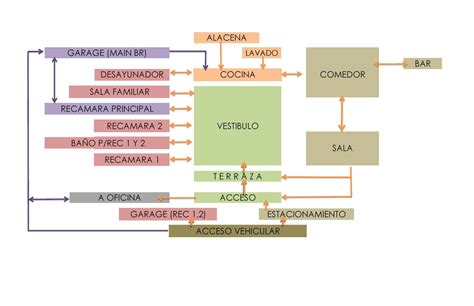

Escenario de Interconexión de Redes con IP Pública y "Nateado":Cuando se necesita conectar dos redes remotas y uno de los sitios no cuenta con una IP pública (es decir, está "nateado"), mientras que el otro sí, la VPN se convierte en la solución ideal. El siguiente diagrama ejemplifica este escenario.

En este caso, el sitio con IP pública puede alojar el servidor VPN, y el sitio "nateado" actuará como cliente. La conexión VPN establecerá un túnel seguro a través de Internet, permitiendo la comunicación entre ambos segmentos de red como si estuvieran localmente conectados.

Configuración de Cliente VPN en Dispositivo Remoto (Ejemplo con L2TP/IPsec):Para configurar un cliente VPN en un dispositivo remoto utilizando L2TP/IPsec, se deben seguir los siguientes pasos:

Configuración del Servidor MikroTik (en el sitio remoto):

- Habilitar el servidor L2TP (

PPP > L2TP Server). - Configurar la autenticación y el perfil de IPsec.

- Crear una regla de firewall para permitir el tráfico L2TP/IPsec.

- Definir las rutas necesarias para el acceso a la red local remota.

- Habilitar el servidor L2TP (

Configuración del Cliente VPN en el Dispositivo Remoto:

- En el dispositivo cliente (PC, smartphone), configurar una nueva conexión VPN.

- Seleccionar L2TP/IPsec como tipo de VPN.

- Introducir la dirección IP pública del servidor MikroTik, el nombre de usuario y la contraseña previamente configurados.

- Si se utiliza autenticación por certificado, importar el certificado del cliente.

- Establecer la conexión.

Ejemplo de Configuración de Firewall para L2TP:Para permitir el tráfico L2TP en el router MikroTik, se requiere una regla de firewall:

- Chain:

input(petición al router) - Protocol:

UDP - Dst. Port:

1701(puerto por defecto de L2TP)

Ejemplo de Configuración de Rutas para Acceso a Red LAN Remota:Para que el router MikroTik cliente pueda acceder a la red LAN remota a través del túnel VPN, se deben crear rutas:

- Dst. Address: Dirección de la red LAN remota (ej. 192.168.2.0/24)

- Gateway: La dirección IP del servidor VPN o la interfaz VPN del cliente.

La configuración de una VPN en MikroTik, ya sea para conectar sitios remotos o para permitir acceso seguro a la red corporativa, requiere atención meticulosa a los detalles de seguridad y rendimiento. La diversidad de protocolos soportados y las funcionalidades avanzadas como "Cloud Back to Home" hacen de MikroTik una solución potente y adaptable para una amplia gama de necesidades de conectividad segura.