El Protocolo de Mensajes de Control de Internet (ICMP, por sus siglas en inglés) es un pilar fundamental en el funcionamiento y diagnóstico de las redes de computadoras. Aunque no transporta datos de usuario directamente como lo hacen protocolos de capas superiores como TCP o UDP, ICMP desempeña un papel crucial al facilitar la comunicación sobre el estado de la red, informar sobre errores y permitir pruebas de conectividad. Su diseño lo convierte en una herramienta indispensable para administradores de sistemas y para la operación general de Internet.

¿Qué es el Protocolo de Mensajes de Control de Internet (ICMP)?

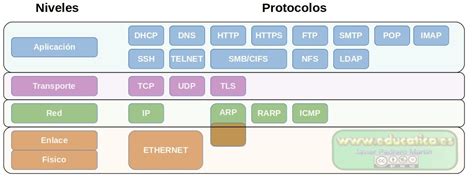

ICMP es un protocolo de la capa de red que opera dentro de la familia de protocolos de Internet (IP). Su función principal es transmitir mensajes de error e información operativa entre dispositivos de red. Estos mensajes alertan sobre problemas como la imposibilidad de localizar un host, la indisponibilidad de un servicio o la entrega fallida de paquetes. En esencia, ICMP actúa como un sistema de retroalimentación para la capa IP, informando sobre el estado de la comunicación y la entrega de datos.

A diferencia de protocolos orientados a la conexión como TCP, ICMP es un protocolo sin conexión. Esto significa que los dispositivos no necesitan establecer una conexión formal antes de enviar un mensaje ICMP. El mensaje simplemente se envía, confiando en la infraestructura subyacente de IP para su entrega. Esta característica, si bien agiliza la comunicación de control, también implica que los mensajes ICMP no cuentan con mecanismos de confirmación inherentes para garantizar la entrega.

¿Para qué se utiliza el Protocolo de Mensajes de Control de Internet?

El ICMP se utiliza principalmente para dos propósitos: informar errores y realizar diagnósticos de red.

Diagnóstico de Red: Ping y Traceroute

Las utilidades de red más comunes para diagnosticar problemas de conectividad y rendimiento, como ping y traceroute, se basan en ICMP.

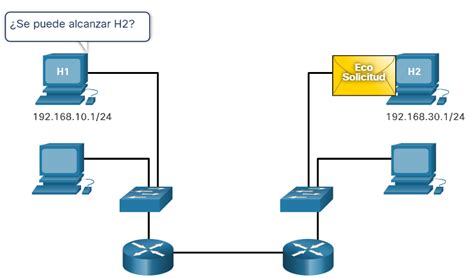

Ping: El comando

pinges una aplicación sencilla pero potente para verificar la accesibilidad de un dispositivo en la red y medir la latencia. Funciona enviando mensajes de "solicitud de eco" (Echo Request) ICMP a un host de destino. Si el host está en línea y es alcanzable, responde con un mensaje de "respuesta de eco" (Echo Reply) ICMP. El tiempo que tarda esta ida y vuelta (Round Trip Time o RTT) proporciona una medida de la latencia de la red. El nombre "ping" se dice que proviene de la terminología del sonar, donde un pulso sonoro se envía para detectar objetos, y el eco de retorno indica su presencia y distancia.

El comando

pingenvía típicamente varias solicitudes (por defecto, cuatro o cinco en la mayoría de los sistemas operativos). La salida depingmuestra si las solicitudes recibieron una respuesta exitosa, el tiempo de respuesta, el tiempo de vida (TTL) del paquete y estadísticas generales sobre la pérdida de paquetes y los tiempos de ida y vuelta.- Ejemplo de comando ping:

ping 192.168.1.1 - Interpretación de resultados:

- "Destination network unreachable": Indica que la red de destino no está disponible.

- "Redirection Error": Sugiere un cambio en la ruta de red planificada.

- "Source Quench": Señala que la velocidad de transmisión de paquetes es demasiado alta y necesita ser reducida para evitar congestión.

- "Time Exceeded": Implica que el tiempo de vida (TTL) del paquete ha expirado durante el tránsito.

Explicación del comando PING + Ejemplo práctico

- Ejemplo de comando ping:

Traceroute: La utilidad

traceroute(otracerten Windows) va un paso más allá delping. Su objetivo es mostrar la ruta de enrutamiento que siguen los paquetes de datos desde el origen hasta el destino. Lo hace enviando datagramas IP con valores de TTL (Time To Live) progresivamente crecientes. Cada router en el camino, al recibir un paquete con TTL cero, responde con un mensaje ICMP "Time Exceeded". Al recolectar estas respuestas,traceroutepuede mapear los "saltos" (routers) intermedios y el tiempo que tarda cada uno en responder.

Reporte de Errores

Cuando un dispositivo de red encuentra un problema al procesar un paquete IP, genera un mensaje ICMP de error para informar al emisor. Estos mensajes son esenciales para la depuración y la identificación de fallos en la red. Algunos de los mensajes de error más comunes incluyen:

Destination Unreachable (Destino Inalcanzable): Se genera cuando un paquete no puede ser entregado a su destino final. Las razones pueden ser variadas, como fallos de hardware, puertos cerrados, desconexiones de red, o políticas de seguridad.

- Códigos comunes: Red de destino inalcanzable (0), Host de destino inalcanzable (1), Protocolo de destino inalcanzable (2), Puerto de destino inalcanzable (3).

Time Exceeded (Tiempo Excedido): Este mensaje se genera por dos motivos principales:

- Cuando el campo TTL de un paquete IP llega a cero durante el tránsito. Esto evita que los paquetes circulen indefinidamente en la red.

- Cuando hay un tiempo de espera para el reensamblaje de fragmentos de paquetes que se han dividido para su transmisión.

- Códigos comunes: TTL expirado en tránsito (0), Tiempo de reensamblaje de fragmentos excedido (1).

Parameter Problem (Problema de Parámetro): Indica que un host o router no pudo interpretar un parámetro inválido en la cabecera de un datagrama IPv4. El mensaje incluye un puntero para señalar la ubicación del error en la cabecera.

- Códigos comunes: El puntero indica el error (0), Falta una opción requerida (1), Longitud incorrecta (2).

Redirect (Redirección): Un router envía este mensaje para informar a un host que existe una ruta alternativa más óptima para alcanzar un destino. Esto permite actualizar las tablas de enrutamiento del host.

Source Quench (Freno de Origen): Aunque menos común en implementaciones modernas, este mensaje se utilizaba para solicitar al emisor que redujera la velocidad de transmisión de datos si el receptor o un router intermedio estaba experimentando congestión.

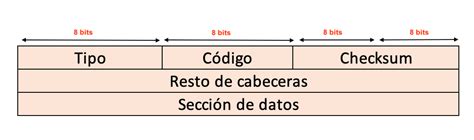

Formato del Mensaje ICMP

Los mensajes ICMP comparten una estructura básica, aunque el contenido específico varía según el tipo de mensaje. Los campos comunes en la cabecera ICMP son:

- Type (Tipo): Indica la categoría general del mensaje (por ejemplo, mensaje de error o mensaje de consulta).

- Code (Código): Proporciona un subtipo específico dentro del tipo de mensaje. Por ejemplo, para el tipo "Destino Inalcanzable", el código puede especificar si la red, el host o un puerto en particular es inalcanzable.

- Checksum (Suma de Comprobación): Un valor calculado a partir de la cabecera y los datos del mensaje ICMP para detectar errores de transmisión.

- Resto del Header (Resto de la Cabecera): Campos adicionales que varían según el tipo de mensaje, y que pueden incluir identificadores, números de secuencia, o información adicional como el puntero de parámetro en mensajes de error.

- Data (Datos): Para mensajes de error, esta sección típicamente contiene la cabecera IP completa y los primeros 8 bytes del datagrama IP original que causó el error. Esto ayuda al emisor a identificar el paquete problemático.

ICMP y la Seguridad: Ataques de Denegación de Servicio Distribuido (DDoS)

Si bien ICMP es una herramienta valiosa para la administración de redes, su naturaleza sin conexión y la forma en que maneja las solicitudes de eco también lo hacen susceptible de ser explotado en ataques de Denegación de Servicio Distribuido (DDoS).

Ataques de Inundación de Ping (ICMP Flood): En este tipo de ataque, un atacante inunda un dispositivo objetivo con un gran volumen de paquetes de solicitud de eco ICMP. El objetivo es sobrecargar al dispositivo y a su conexión de red con la necesidad de generar y enviar respuestas de eco, agotando sus recursos y haciéndolo inaccesible para el tráfico legítimo. El atacante a menudo falsifica la dirección IP de origen para dificultar el rastreo.

Ataque Smurf: Una variante de la inundación de ping, el ataque Smurf implica enviar paquetes de solicitud de eco ICMP a una dirección de red de difusión (broadcast address) con una dirección IP de origen falsificada (la dirección de la víctima). Todos los hosts en esa red responderán a la dirección IP falsificada, inundando a la víctima con respuestas de eco ICMP.

Ataque Ping de la Muerte (Ping of Death): Este ataque, aunque en gran medida obsoleto debido a las contramedidas modernas, consistía en enviar un paquete ICMP malformado y de tamaño excesivamente grande (que excedía el tamaño máximo permitido de un paquete IP) a una máquina objetivo. Cuando la máquina intentaba reensamblar el paquete fragmentado, se producía un desbordamiento del búfer, lo que podía provocar que el sistema se bloqueara o dejara de funcionar.

La protección contra estos ataques a menudo implica la filtración de tráfico ICMP malicioso en los perímetros de la red, la limitación de las respuestas a las solicitudes de eco ICMP y la implementación de sistemas de detección y prevención de intrusiones (IDPS).

ICMP en el Modelo OSI

Es importante notar que ICMP no tiene un nivel propio definido dentro del modelo de Interconexión de Sistemas Abiertos (OSI) de siete capas. Opera en la Capa de Red (Capa 3), colaborando estrechamente con el Protocolo de Internet (IP). Aunque está encapsulado dentro de paquetes IP, los mensajes ICMP a menudo reciben un tratamiento especial por parte de los dispositivos de red en comparación con el procesamiento IP estándar.

En resumen, ICMP es un protocolo de control y diagnóstico esencial que permite la comunicación de información vital sobre el estado de la red y la entrega de paquetes. Si bien es una herramienta poderosa para la resolución de problemas y el mantenimiento de redes, su uso también debe ser gestionado cuidadosamente para mitigar los riesgos de explotación en ataques de seguridad. La comprensión de su funcionamiento es fundamental para cualquier profesional de redes.