Las redes locales virtuales, comúnmente conocidas como VLANs, representan una tecnología fundamental en la arquitectura de redes modernas, especialmente dentro del ecosistema de Cisco. Su propósito principal es permitir la segmentación lógica de una red física en múltiples dominios de broadcast independientes, sin la necesidad de desplegar hardware de red adicional. Esta capacidad de división no solo optimiza el rendimiento de la red al reducir el tráfico innecesario, sino que también fortalece significativamente la seguridad interna al aislar diferentes grupos de dispositivos. El encapsulamiento VLAN, en particular, es el mecanismo subyacente que permite a los switches identificar y dirigir el tráfico perteneciente a VLANs específicas a través de enlaces compartidos.

Comprendiendo el Concepto de VLAN

VLAN es la abreviatura de Virtual LAN, o Red de Área Local Virtual. En esencia, una VLAN es un grupo lógico de dispositivos de red que se comportan como si estuvieran conectados al mismo segmento de red física, independientemente de su ubicación geográfica en la red. La creación de VLANs permite a los administradores de red dividir una red grande en subredes más pequeñas y manejables. Esto tiene varias ventajas clave:

- Mejora de la Seguridad: Al aislar grupos de dispositivos, se restringe la comunicación entre ellos, lo que dificulta el acceso no autorizado a recursos sensibles. Por ejemplo, se puede separar la red de usuarios de la red de servidores.

- Optimización del Rendimiento: Cada VLAN constituye un dominio de broadcast separado. Esto significa que los paquetes de broadcast solo se entregan a los dispositivos dentro de la misma VLAN, reduciendo la cantidad de tráfico innecesario que atraviesa la red y liberando ancho de banda.

- Flexibilidad y Escalabilidad: Las VLANs facilitan la reconfiguración de la red y la adición de nuevos dispositivos. Los dispositivos se pueden mover lógicamente a diferentes VLANs sin necesidad de cambiar su ubicación física o reconfigurar el cableado.

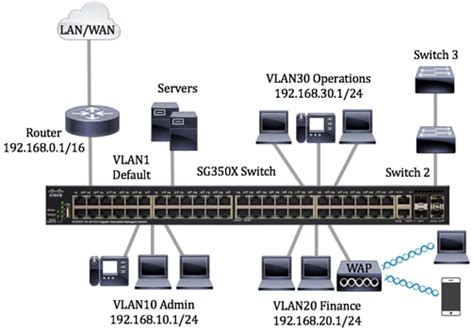

- Gestión Simplificada: Permite agrupar dispositivos por función (por ejemplo, departamentos de finanzas, ingeniería) o por tipo (por ejemplo, servidores, estaciones de trabajo), lo que simplifica la aplicación de políticas de seguridad y la gestión del tráfico.

Si una VLAN se configura correctamente, todos los equipos dentro de esa VLAN tendrán conectividad entre sí, funcionando como una LAN tradicional. Sin embargo, la verdadera potencia de las VLANs se manifiesta al crear múltiples VLANs. Imaginemos un escenario donde hemos creado dos VLANs distintas: VLAN 1 para los equipos de escritorio y VLAN 2 para los servidores. Si los servidores necesitan comunicarse entre sí para realizar copias de seguridad en caso de fallo de uno de ellos, pero los equipos de escritorio no deben tener acceso directo a estos servidores, la segmentación mediante VLANs es la solución ideal.

Verificación y Configuración Básica de VLANs

Para verificar la configuración de las VLANs existentes en un switch Cisco, se utiliza el comando Switch#show vlan. Este comando proporciona información detallada sobre todas las redes virtuales configuradas en el switch, incluyendo los puertos que pertenecen a cada VLAN. Por defecto, todos los puertos de un switch Cisco se asignan a la VLAN 1. Si hemos configurado, por ejemplo, una VLAN 2 para servidores, el comando show vlan nos indicará qué puertos están asignados a la VLAN 1 (generalmente los puertos de escritorio) y cuáles a la VLAN 2 (los puertos conectados a los servidores). Ambas VLANs, si están activas, aparecerán como tales en la salida del comando.

Si intentamos enviar paquetes ICMP (un "ping") desde un equipo de escritorio (VLAN 1) a un servidor (VLAN 2), la comunicación fallará. Esto ocurre porque, por defecto, un switch envía los paquetes de datos solo a los dispositivos dentro de la misma VLAN. Dado que el paquete ICMP no contiene la dirección IP de destino de un dispositivo dentro de la VLAN 1 (sino la del servidor en la VLAN 2), el switch no reenviará el paquete fuera de la VLAN 1. Lo mismo ocurrirá si intentamos hacer ping desde un servidor a un equipo de escritorio.

La navegación en la interfaz de línea de comandos (CLI) de un switch Cisco es crucial para la configuración. El comando exit se utiliza para retroceder en los niveles de configuración. Si, por alguna razón, un puerto se desvincula de las VLANs virtuales, el comando show vlan ya no lo mostrará como parte de ninguna VLAN activa (excepto, potencialmente, la VLAN nativa si no se ha modificado). Sin embargo, es importante notar que, incluso con esta separación, todos los equipos en diferentes VLANs generalmente pueden acceder al router. Esto se debe a que el router opera en una capa superior (Capa 3) y puede enrutar tráfico entre diferentes subredes o VLANs. El protocolo ARP (Address Resolution Protocol), por ejemplo, permite a los dispositivos descubrir las direcciones MAC asociadas a las direcciones IP. Al comunicarse con el router, los dispositivos ya no envían paquetes exclusivamente a los de su propia VLAN, sino que también envían consultas ARP dirigidas al router.

Para comprobar los parámetros específicos de una interfaz, se utilizan comandos como show interfaces <tipo de puerto> <numeración del puerto>. Esto es esencial para entender la configuración actual de un puerto, incluyendo su pertenencia a una VLAN, su modo (acceso o troncal) y otros parámetros operativos.

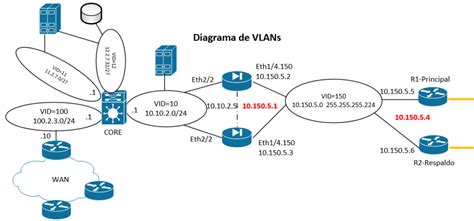

La VLAN Nativa y el Protocolo DOT1Q

Al configurar la VLAN nativa en un enlace troncal (trunk link), surge una consideración importante. La VLAN nativa es la VLAN que no se etiqueta explícitamente en el tráfico que viaja a través de un enlace troncal. Por defecto, la VLAN 1 suele ser la VLAN nativa. Un problema potencial es que los paquetes que pertenecen a la VLAN nativa no se etiquetan con un identificador de VLAN. Esto puede llevar a que, si un puerto se configura como la VLAN nativa, no se puedan enviar paquetes desde otras VLANs a través de ese puerto si estas no son la VLAN nativa.

En un diseño de red donde los servidores y los equipos de escritorio están en VLANs separadas, y ambos necesitan comunicarse con el router, la configuración de la VLAN nativa puede ser un punto de fricción si no se maneja adecuadamente. Si la VLAN nativa no permite la comunicación entre las VLANs de usuarios y servidores hacia el router, se deben realizar ajustes. El diseño inicial podría presentar limitaciones donde los equipos de escritorio no puedan acceder al router simultáneamente con los servidores si la VLAN nativa no se maneja correctamente.

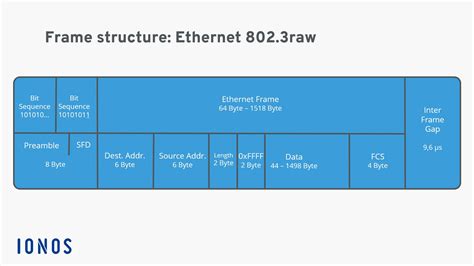

Para solucionar estos problemas y permitir la comunicación fluida entre diferentes VLANs a través de enlaces compartidos, se utiliza el protocolo IEEE 802.1Q, comúnmente conocido como DOT1Q. El protocolo DOT1Q es un estándar de la industria que define cómo se etiquetan los paquetes de red para indicar a qué VLAN pertenecen. Básicamente, el protocolo DOT1Q modifica la trama Ethernet añadiendo cuatro bytes de información (un tag). Este tag contiene el ID de la VLAN, así como otros campos de control. Al añadir esta información de etiquetado a los paquetes, los switches pueden identificar a qué VLAN pertenece cada trama, incluso cuando viajan a través de un único enlace físico que transporta tráfico de múltiples VLANs. De esta manera, se pueden combinar distintas VLANs en un mismo enlace troncal sin que la VLAN nativa de una red específica interfiera con el tráfico de otras VLANs.

Introducción a la Configuración Práctica de VLANs

El objetivo de configurar VLANs es crear una segmentación lógica de la red que mejore la seguridad y la eficiencia. Para ello, se utilizan los elementos de red conocidos como PCs, switches y routers. En esta práctica, exploraremos la configuración de estos elementos utilizando el sistema operativo de los dispositivos, al cual se accede a través de la pestaña CLI (Command Line Interface).

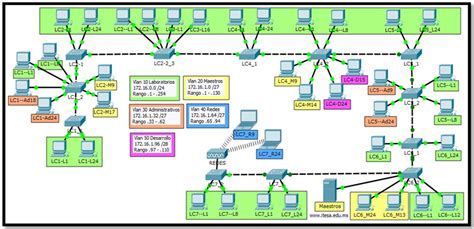

Para una primera aproximación, utilizaremos un modelo de red específico que incluye la configuración de tres VLANs distintas. Este modelo se basa en la asignación de rangos de direcciones IP y puertos de switch a cada VLAN.

Modelo de Red para Configuración de VLANs

Consideremos el siguiente modelo de red:

- VLAN 5: Asignada a la red 192.168.1.0. Los puertos del switch van desde FastEthernet 0/1 hasta FastEthernet 0/7.

- VLAN 8: Asignada a la red 192.168.2.0. Los puertos del switch van desde FastEthernet 0/8 hasta FastEthernet 0/15.

- VLAN 11: Asignada a la red 192.168.3.0. Los puertos del switch van desde FastEthernet 0/16 hasta FastEthernet 0/23.

- El puerto FastEthernet 0/24 se reserva para la conexión futura con un router, permitiendo la comunicación entre las diferentes VLANs y hacia redes externas.

Configuración Detallada del Switch

La configuración del switch se realiza a través de su CLI. Normalmente, al acceder a la CLI, se nos pedirá que pulsemos Enter para iniciar la sesión de comandos. El proceso de configuración de una VLAN implica varios pasos que deben repetirse para cada VLAN que se desee crear y configurar.

Creación de VLANs y Asignación de Puertos

Los pasos para configurar una VLAN y asignar puertos a ella son los siguientes:

Acceder al modo de configuración global:

Switch> enableSwitch# configure terminalCrear la VLAN: Por ejemplo, para crear la VLAN 5:

Switch(config)# vlan 5Switch(config-vlan)# name VLAN_5Switch(config-vlan)# exitEste proceso se repite para la VLAN 8 y la VLAN 11, asignando nombres descriptivos a cada una.

Configurar los puertos de acceso: Para asignar puertos a una VLAN específica, se accede a la configuración de la interfaz y se utiliza el comando

switchport mode accessseguido deswitchport access vlan <ID de la VLAN>.Por ejemplo, para asignar los puertos Fa 0/1 a Fa 0/7 a la VLAN 5:

Switch(config)# interface range FastEthernet 0/1 - 7Switch(config-if-range)# switchport mode accessSwitch(config-if-range)# switchport access vlan 5Switch(config-if-range)# exitEste mismo procedimiento se repite para los rangos de puertos asignados a la VLAN 8 y la VLAN 11.

Configuración del Puerto Troncal (Trunk Port)

Una vez configuradas las VLANs y asignados los puertos de acceso, es necesario configurar el puerto que conectará el switch con el router. Este puerto debe operar en modo troncal para poder transportar tráfico de múltiples VLANs.

Acceder a la configuración de la interfaz troncal:

Switch(config)# interface FastEthernet 0/24Configurar el modo troncal:

Switch(config-if)# switchport mode trunkEste comando habilita el modo troncal en la interfaz. Es importante entender la diferencia entre los modos de operación de los puertos de switch:

- Modo de Acceso (Access Mode): Un puerto configurado en modo de acceso pertenece a una única VLAN. Este modo se utiliza típicamente para conectar dispositivos finales como PCs, impresoras o portátiles a un switch. El tráfico que entra y sale de este puerto pertenece a la VLAN asignada.

- Modo Troncal (Trunk Mode): Un puerto configurado en modo troncal puede transportar tráfico de múltiples VLANs. Este modo se utiliza comúnmente para conectar switches entre sí o para conectar un switch a un router. El protocolo DOT1Q se encarga de etiquetar el tráfico de cada VLAN para que el dispositivo receptor pueda identificarlo correctamente.

Configuración de la VLAN Nativa (Opcional pero Recomendado): Aunque el tráfico de la VLAN nativa no se etiqueta en un enlace troncal, es una buena práctica configurarla explícitamente para evitar problemas de seguridad y compatibilidad.

Switch(config-if)# switchport trunk native vlan <ID de la VLAN nativa>Si no se especifica, la VLAN 1 suele ser la VLAN nativa por defecto.

Guardar la Configuración

Finalmente, para que los cambios realizados en la configuración del switch se conserven incluso después de un reinicio, es necesario guardarlos en la memoria no volátil del dispositivo.

Switch# copy running-config startup-configEste comando copia la configuración activa (running-config) a la configuración de inicio (startup-config).

Configuración de Vlans Switch Cisco Catalys 2960

Consideraciones Avanzadas y Buenas Prácticas

La configuración de VLANs, si bien es una herramienta poderosa, requiere una planificación cuidadosa y una comprensión profunda de su funcionamiento.

Subredes y VLANs

La información proporcionada sugiere que el mejor método para una gestión robusta es utilizar subredes IP y luego dividir estas subredes en distintas VLANs. Esta combinación de segmentación en Capa 2 (VLANs) y Capa 3 (subredes IP) ofrece un control granular sobre el tráfico de red y mejora la seguridad. Por ejemplo, se pueden asignar diferentes rangos de direcciones IP a cada VLAN, lo que permite implementar listas de control de acceso (ACLs) en el router para filtrar el tráfico entre VLANs.

El Rol del Router

El router es el dispositivo encargado de enrutar el tráfico entre diferentes VLANs. Para que esto sea posible, el router debe tener una interfaz configurada para cada VLAN, o utilizar un concepto llamado router-on-a-stick, donde una única interfaz física del router se divide lógicamente en subinterfaces, cada una configurada para una VLAN específica y con una dirección IP perteneciente a la subred de esa VLAN. El router actúa como el gateway para cada VLAN, permitiendo la comunicación entre ellas y con redes externas.

El Protocolo DOT1Q en Profundidad

Como se mencionó, el protocolo DOT1Q es fundamental para el funcionamiento de las VLANs en redes modernas. El tag de 4 bytes insertado en la trama Ethernet contiene el Tag Protocol Identifier (TPI), el Tag Control Information (TCI) y el VLAN Identifier (VID). El VID es el campo de 12 bits que identifica la VLAN a la que pertenece la trama, permitiendo un rango de hasta 4096 VLANs (aunque en la práctica, 4094 son utilizables, ya que los IDs 0 y 4095 están reservados). La correcta implementación de DOT1Q es lo que permite que un único enlace físico pueda transportar tráfico de múltiples VLANs de manera eficiente y segura.

Seguridad de VLANs

Si bien las VLANs mejoran la seguridad, no son una solución infalible. Existen ataques como el VLAN hopping, donde un atacante intenta acceder a una VLAN a la que no debería tener acceso. Para mitigar estos riesgos, se deben aplicar buenas prácticas de seguridad:

- Deshabilitar puertos no utilizados: Los puertos de switch que no están en uso deben ser deshabilitados para prevenir conexiones no autorizadas.

- Cambiar la VLAN nativa por defecto: Evitar usar la VLAN 1 como VLAN nativa y asignar una VLAN no utilizada para el tráfico de administración.

- Configurar el modo de puertos de forma estricta: Asegurarse de que los puertos destinados a dispositivos finales estén configurados explícitamente en modo de acceso y no en modo dinámico o troncal.

- Utilizar la autenticación de puertos (802.1X): Para entornos de alta seguridad, la autenticación de puertos puede requerir que los dispositivos se autentiquen antes de poder acceder a la red.

La implementación correcta del encapsulamiento VLAN en redes Cisco es un proceso que combina la comprensión teórica con la aplicación práctica de comandos y configuraciones. Al segmentar la red de manera efectiva, se logra un equilibrio crucial entre el rendimiento, la flexibilidad y la seguridad, sentando las bases para una infraestructura de red robusta y escalable.

tags: #encapsulamiento #vlan #cisco