La configuración de la Red de Direccionamiento de Red (NAT) en módems, particularmente en el contexto de proveedores como WOM, es un tema crucial para usuarios que buscan optimizar su conexión a internet, especialmente para tareas como el acceso remoto a cámaras de seguridad o la gestión de redes domésticas avanzadas. Si bien las opciones como UPnP (Universal Plug and Play) y DMZ (Zona Desmilitarizada) pueden parecer soluciones rápidas para abrir puertos y facilitar la comunicación, es fundamental comprender sus implicaciones en la seguridad y explorar alternativas más robustas.

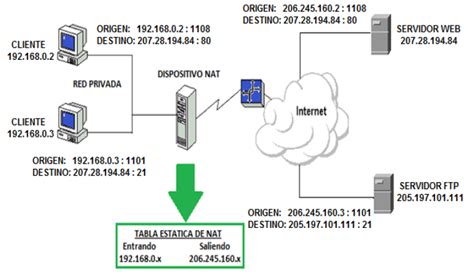

La premisa fundamental detrás de NAT es la gestión eficiente de direcciones IP. En un mundo donde las direcciones IPv4 públicas son un recurso limitado, los proveedores de internet a menudo emplean NAT para permitir que múltiples dispositivos dentro de una red privada compartan una única dirección IP pública. Esto significa que su módem actúa como un traductor, asignando direcciones IP privadas a sus dispositivos y "traduciendo" las solicitudes de comunicación hacia y desde internet. Sin embargo, esta capa de abstracción puede presentar desafíos cuando se necesitan conexiones entrantes directas, como en el caso de acceder a sus cámaras de seguridad desde fuera de su red local.

El Peligro Inherente de UPnP y DMZ

UPnP y DMZ, aunque convenientes, abren tremendas brechas de seguridad en la red. Estas funcionalidades están diseñadas para simplificar la configuración de redes, permitiendo que las aplicaciones soliciten la apertura de puertos automáticamente (UPnP) o expongan un dispositivo específico a internet sin restricciones (DMZ). Sin embargo, esta apertura indiscriminada presenta un riesgo significativo.

La realidad es que UPnP y DMZ abren tremendas brechas de seguridad en la red a no ser que manejes conocimientos un poco avanzados en networking y tengas los equipos correspondientes. La gran mayoría de los usuarios no poseen este nivel de experiencia técnica, lo que los deja vulnerables a ataques. Un atacante podría explotar estas vulnerabilidades para acceder a su red, comprometer sus dispositivos o interceptar datos sensibles. La tentación de una configuración "plug-and-play" a menudo eclipsa las consideraciones de seguridad a largo plazo.

Es crucial entender que habilitar UPnP o DMZ sin una comprensión profunda de sus mecanismos y sin las contramedidas de seguridad adecuadas es similar a dejar la puerta de su casa abierta. Si bien puede hacer que sea más fácil para usted entrar y salir, también facilita la entrada de intrusos no deseados.

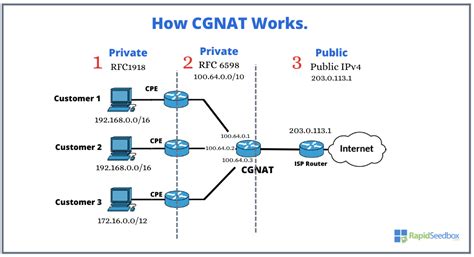

Evitando el CGNAT: Una Prioridad para la Conectividad

Uno de los principales impulsores para la configuración avanzada de NAT es la necesidad de evitar el Carrier-Grade Network Address Translation (CGNAT). El CGNAT es una técnica utilizada por los proveedores de internet para compartir una única dirección IP pública entre varios clientes. Si bien esto conserva direcciones IPv4, puede complicar significativamente la redirección de puertos y el acceso remoto.

Para el caso de Entel, evitar el CGNAT es tan fácil como llamar y pedir que te habiliten IPv4. La razón detrás de esta solicitud suele ser la necesidad de ver las cámaras de seguridad. Este proceso se ha simplificado considerablemente; ya lo he hecho vía telefónica e incluso a través de la misma aplicación en el chat de soporte. En menos de 5 minutos, dejan todo funcionando para evitar el CGNAT y poder reedireccionar puertos en el router, etc. Esta es una solución directa y efectiva para recuperar el control sobre su conectividad.

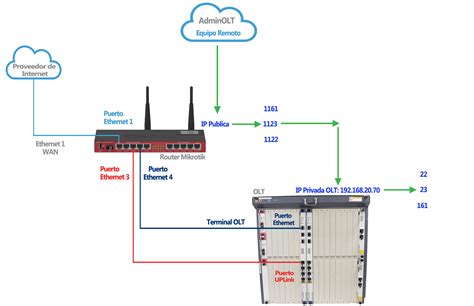

Para el caso de Movistar, el procedimiento implica habilitar la opción de reenviar las tramas PPPoE y colocar su propio router. Esto le permite evitar el doble nateo, un escenario donde tanto el módem del proveedor como su propio router realizan NAT, complicando aún más la configuración y el rendimiento. Aquí en el foro hay un hilo donde se explica el procedimiento. Este enfoque le otorga mayor flexibilidad y control sobre su red.

La pregunta recurrente es: ¿Por qué evitar el DMZ? La respuesta reside en la misma naturaleza de la DMZ: expone un dispositivo a internet sin restricciones. Si bien esto puede ser útil para ciertos servidores o aplicaciones específicas que requieren acceso público, para el usuario promedio que busca habilitar funciones como el acceso a cámaras de seguridad, la DMZ es una solución excesivamente arriesgada. La posibilidad de que un dispositivo en la DMZ sea comprometido y utilizado como punto de entrada a toda su red es una preocupación seria.

El Mundo de las Cámaras de Seguridad y la NAT

En el mundo que se podría hacer para usar cámaras de seguridad, la necesidad de una configuración NAT adecuada se vuelve primordial. UPnP y DMZ abren tremendas brechas de seguridad en la red a no ser que manejes conocimientos un poco avanzados en networking y tengas los equipos correspondientes. Como se mencionó anteriormente, la mayoría de los usuarios no se encuentran en esta categoría.

Para evitar el CGNAT, si el caso es con Entel, es tan fácil como llamar y pedir que te habiliten IPv4 porque necesitas ver las cámaras de seguridad. Ya lo he hecho vía telefónica e incluso a través de la misma aplicación en el chat de soporte, y en menos de 5 minutos dejan todo funcionando para evitar el CGNAT y poder reedireccionar puertos en el router, etc. Este es un paso fundamental para asegurar que sus cámaras sean accesibles de forma segura.

Para el caso de Movistar, puedes habilitar la opción de reenviar las tramas PPPoE y colocar tu propio router. Así evitas el doble nateo. Aquí en el foro hay un hilo donde se explica el procedimiento. Al utilizar su propio router, usted tiene un mayor control sobre la configuración de NAT y puede implementar medidas de seguridad más granulares.

La clave para usar cámaras de seguridad de manera efectiva y segura sin recurrir a las peligrosas configuraciones de UPnP o DMZ radica en obtener una dirección IP pública única (o al menos salir del CGNAT) y luego configurar la redirección de puertos de manera manual y específica. Esto implica identificar los puertos que sus cámaras utilizan para la comunicación y abrirlos explícitamente en su router, dirigiendo el tráfico a la dirección IP privada de sus cámaras.

Qué es y cómo configurar Port Forwarding o redirección de puertos de red

Redirección de Puertos Manual: La Alternativa Segura

La redirección de puertos manual es la piedra angular de una configuración de red segura y funcional para acceder a dispositivos como cámaras de seguridad. En lugar de abrir indiscriminadamente una gran parte de su red (DMZ) o permitir que las aplicaciones abran puertos por sí solas (UPnP), la redirección manual le permite especificar exactamente qué puertos se abren y a qué dispositivo dentro de su red se dirige el tráfico.

El proceso generalmente implica los siguientes pasos:

- Obtener una Dirección IP Pública Única: Como se discutió, si está bajo CGNAT, el primer paso es contactar a su proveedor de internet (como Entel o Movistar, con sus respectivos procedimientos) para solicitar una dirección IPv4 pública o configurar su red para evitar el CGNAT. Esto es esencial para que las solicitudes externas lleguen a su red.

- Identificar las Direcciones IP Privadas de sus Cámaras: Cada cámara de seguridad dentro de su red debe tener una dirección IP privada estática. Esto asegura que la dirección IP del dispositivo no cambie, lo que permitiría que la redirección de puertos siga siendo válida. Puede configurar direcciones IP estáticas en la configuración de su router o directamente en las cámaras si lo permiten.

- Determinar los Puertos Requeridos: Consulte la documentación de sus cámaras de seguridad para determinar qué puertos de red necesitan para la comunicación (por ejemplo, para la transmisión de video, la administración remota, etc.). Estos suelen ser puertos TCP o UDP.

- Configurar la Redirección de Puertos en su Router: Acceda a la interfaz de administración de su router (generalmente a través de una dirección IP como 192.168.1.1 o 192.168.0.1). Busque la sección de "Redirección de Puertos", "NAT" o "Servidores Virtuales". Aquí, creará una nueva regla para cada puerto que necesite abrir. Deberá especificar:

- El puerto externo (el puerto que se abre en internet).

- El puerto interno (el puerto en el dispositivo de destino).

- La dirección IP privada del dispositivo de destino (su cámara).

- El protocolo (TCP, UDP o ambos).

- Configurar un Servicio de DNS Dinámico (DDNS) (Opcional pero Recomendado): Si su dirección IP pública cambia con el tiempo (lo cual es común con muchas conexiones residenciales), configurar un servicio de DDNS le permitirá acceder a su red utilizando un nombre de dominio fácil de recordar en lugar de una dirección IP numérica que puede cambiar.

Al realizar la redirección de puertos de manera manual, usted mantiene un control granular sobre su red y minimiza la superficie de ataque. Solo se abren los puertos estrictamente necesarios, y se dirigen a dispositivos específicos, reduciendo drásticamente el riesgo de acceso no autorizado en comparación con las soluciones de UPnP o DMZ.

Consideraciones Adicionales y Mejores Prácticas

Más allá de la configuración directa de NAT, existen otras capas de seguridad y consideraciones que pueden mejorar la protección de su red doméstica.

- Contraseñas Fuertes y Únicas: Asegúrese de que todos los dispositivos de su red, incluido su módem, router y cámaras de seguridad, utilicen contraseñas fuertes y únicas. Evite contraseñas predeterminadas o fáciles de adivinar.

- Actualizaciones de Firmware: Mantenga siempre el firmware de su módem y router actualizado. Los fabricantes a menudo lanzan actualizaciones para corregir vulnerabilidades de seguridad.

- Segmentación de Red (VLANs): Para usuarios más avanzados, la creación de redes virtuales (VLANs) puede ser una excelente manera de aislar dispositivos. Por ejemplo, podría colocar sus cámaras de seguridad en una VLAN separada de sus dispositivos de uso diario, limitando el daño potencial si una cámara se viera comprometida.

- Firewall del Router: Asegúrese de que el firewall integrado en su router esté habilitado y configurado adecuadamente.

- Evitar la Exposición Innecesaria: Reflexione sobre qué dispositivos y servicios realmente necesitan ser accesibles desde internet. Si una cámara de seguridad solo necesita ser vista dentro de su red local, no hay necesidad de exponerla a internet.

La configuración de NAT en módems WOM, y en general, no tiene por qué ser un campo minado de riesgos de seguridad. Si bien UPnP y DMZ ofrecen una aparente simplicidad, las implicaciones de seguridad son demasiado significativas para la mayoría de los usuarios. Al comprender las alternativas, como la obtención de una IP pública y la redirección de puertos manual, y aplicando buenas prácticas de seguridad, puede lograr la conectividad deseada de manera segura y eficiente. La clave está en un enfoque informado y proactivo para la gestión de su red.