El protocolo DHCP (Dynamic Host Configuration Protocol) es una piedra angular en la gestión de redes modernas, simplificando la asignación automática de direcciones IP y otros parámetros de red a los dispositivos. Sin embargo, esta misma simplicidad, por diseño, carece de mecanismos intrínsecos de autenticación y validación, convirtiéndolo en un objetivo atractivo para atacantes. La explotación de estas vulnerabilidades puede variar desde la interrupción del servicio hasta la interceptación sofisticada de datos. Para contrarrestar estas amenazas, surge DHCP Snooping, una funcionalidad de seguridad crucial que actúa como un guardián vigilante, filtrando y validando el tráfico DHCP para asegurar la integridad y seguridad de la red.

La Vulnerabilidad Inherente del Protocolo DHCP

El protocolo DHCP opera fundamentalmente a través de un intercambio de cuatro mensajes clave entre clientes y servidores: Discover, Offer, Request, y Acknowledge (DORA). Un cliente emite una solicitud broadcast para descubrir servidores DHCP disponibles. Cualquier servidor que reciba esta solicitud responde con una oferta de configuración. El cliente, a su vez, selecciona la primera oferta válida que recibe y solicita formalmente la asignación, a lo que el servidor responde con un acuse de recibo.

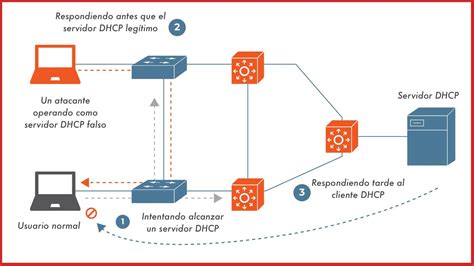

El problema de seguridad inherente radica en que el cliente, por defecto, acepta la primera oferta DHCP válida sin verificar la identidad del servidor que la envía. Esta debilidad abre la puerta a la implementación de servidores DHCP no autorizados, comúnmente conocidos como "servidores DHCP rogue". Un atacante puede desplegar un servidor malicioso que responda más rápidamente que el servidor DHCP legítimo, inundando la red con ofertas de configuración manipuladas.

Estas configuraciones falsas pueden dirigir a los clientes hacia una puerta de enlace maliciosa, facilitando ataques de "Man-in-the-Middle" (MitM), donde el atacante puede interceptar, leer y modificar el tráfico de datos. Alternativamente, la asignación incorrecta de direcciones IP puede desencadenar ataques de Denegación de Servicio (DoS), paralizando la red.

Ataques de Agotamiento de Direcciones IP

Otro vector de ataque común es el agotamiento de direcciones IP, también conocido como "DHCP starvation". En este escenario, un atacante lanza miles de solicitudes DHCP falsas, a menudo utilizando direcciones MAC aleatorias. El objetivo es consumir rápidamente toda la reserva de direcciones IP disponibles en el servidor DHCP legítimo. Una vez que la piscina de direcciones se agota, los nuevos clientes no pueden obtener una dirección IP y, por lo tanto, no pueden unirse a la red. Incluso los clientes ya conectados pueden perder su conectividad si sus concesiones de IP expiran y no hay direcciones disponibles para renovarlas. Herramientas como DHCPig o Gobbler pueden ser utilizadas para ejecutar este tipo de ataques de manera eficiente.

Prueba de Concepto: Ataque a Servidores DHCP y MITM Attack

El Rol de DHCP Snooping como Defensa

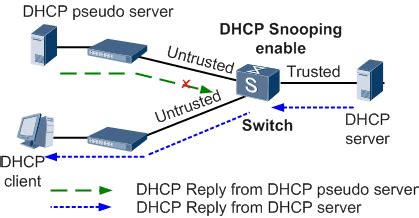

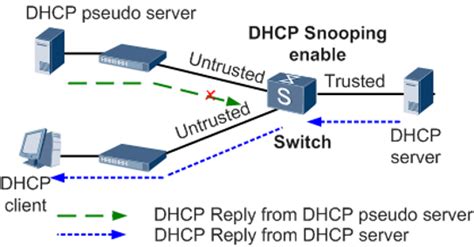

DHCP Snooping emerge como una solución robusta para mitigar estas amenazas. Se trata de una característica de seguridad implementada a nivel de switch que actúa como un filtro y validador del tráfico DHCP. Su funcionamiento se basa en la distinción entre puertos "confiables" y "no confiables" en el switch.

- Puertos Confiables (Trusted Ports): Estos puertos están configurados para permitir el tráfico DHCP legítimo. Típicamente, se configuran en las interfaces que conectan el switch directamente a servidores DHCP autorizados o a otros dispositivos de red de confianza como routers y firewalls. Los paquetes DHCP como OFFER y ACK, que provienen de servidores DHCP, solo deben ingresar a la red a través de estos puertos.

- Puertos No Confiables (Untrusted Ports): Estos puertos están sujetos a inspección y filtrado. Por defecto, todas las interfaces de un switch se consideran no confiables. Se conectan a dispositivos finales como computadoras, teléfonos IP, puntos de acceso inalámbrico y cualquier otro dispositivo que no sea un servidor DHCP autorizado. Los dispositivos conectados a puertos no confiables pueden enviar solicitudes DHCP (DISCOVER, REQUEST), pero no deben recibir respuestas de servidores (OFFER, ACK).

Cuando DHCP Snooping está habilitado, el switch inspecciona todos los paquetes DHCP que atraviesan sus puertos. Si un paquete OFFER o ACK llega a través de un puerto no confiable, el switch lo descarta, impidiendo que un servidor DHCP rogue pueda asignar configuraciones a los clientes. Esto protege contra ataques de suplantación DHCP (DHCP spoofing).

Funcionamiento Detallado de DHCP Snooping

La implementación de DHCP Snooping se estructura en varios pasos clave para garantizar la seguridad del tráfico DHCP:

- Configuración de Puertos: El administrador de red define qué puertos del switch serán considerados confiables y cuáles no. Esta es una decisión crítica basada en la topología de la red y la ubicación de los servidores DHCP legítimos.

- Interceptación y Validación de Paquetes: Los paquetes DHCP que transitan por los puertos no confiables son interceptados por el switch. El switch verifica la legitimidad de estos paquetes. Por ejemplo, si un paquete OFFER llega a un puerto no confiable, se descarta porque solo los puertos confiables deben recibir este tipo de mensaje de un servidor DHCP autorizado.

- Creación de la Tabla de Enlaces DHCP (DHCP Snooping Binding Table): Una de las funcionalidades más potentes de DHCP Snooping es la construcción y mantenimiento de una base de datos interna, conocida como la tabla de enlaces DHCP. Esta tabla registra la asociación entre la dirección MAC de un cliente, la dirección IP que le ha sido asignada por el servidor DHCP legítimo, el puerto del switch al que está conectado, la VLAN a la que pertenece y la duración de la concesión de la IP.

- El sistema lee la información DHCP (excluyendo los datos de tráfico una vez que la conexión es exitosa) para poblar esta tabla.

- Cuando un dispositivo intenta comunicarse, el switch compara la información del paquete (dirección MAC de origen, dirección IP de origen, puerto de origen) con la entrada correspondiente en la tabla de enlaces. Si la información no coincide, el paquete puede ser descartado. Esto ayuda a prevenir ataques donde un atacante intenta hacerse pasar por un cliente existente o falsificar su dirección MAC.

- Esta tabla es fundamental no solo para DHCP Snooping, sino que también puede ser utilizada por otras características de seguridad del switch, como ARP Inspection y IP Source Guard, para una defensa en capas.

Mitigación de Ataques de Agotamiento con DHCP Snooping

Si bien DHCP Snooping es principalmente conocido por prevenir ataques de suplantación, también ofrece mecanismos para mitigar los ataques de agotamiento de direcciones IP. Una técnica común es la limitación de velocidad (rate limiting) en los puertos no confiables.

- Limitación de Tasa de Mensajes DHCP Discover: Los administradores pueden configurar un límite en la cantidad de mensajes DHCP DISCOVER que un puerto no confiable puede enviar por segundo. Por ejemplo, se puede establecer un límite de seis paquetes por segundo. Si un dispositivo intenta enviar más solicitudes de las permitidas, el switch puede descartar los paquetes adicionales o incluso deshabilitar temporalmente el puerto. Esto dificulta enormemente la ejecución de ataques de agotamiento a gran escala, ya que el atacante no puede inundar la red con solicitudes a la velocidad deseada.

Opción 82: Información del Agente de Retransmisión DHCP

Para añadir una capa adicional de seguridad y control, especialmente en redes donde los clientes y servidores DHCP no residen en la misma subred, se puede habilitar la Opción 82 (también conocida como información del agente de retransmisión DHCP).

Cuando un cliente envía una solicitud DHCP, y el switch está actuando como un agente de retransmisión (relay agent) habilitado con DHCP Snooping y Opción 82, el switch inserta información adicional en el encabezado del paquete. Esta información incluye detalles de localización del cliente, como la interfaz del switch y la VLAN.

El servidor DHCP recibe esta información y la utiliza para asignar direcciones IP de manera más granular y segura, basándose en la ubicación del cliente. El servidor, a su vez, responde enviando el paquete de vuelta al switch. El switch, al reconocer la información de la Opción 82, elimina estos datos adicionales antes de reenviar la respuesta al cliente.

Para que la Opción 82 funcione correctamente, DHCP Snooping debe estar habilitado globalmente, y el servidor DHCP debe ser capaz de procesar esta información adicional. Si el servidor no la soporta, simplemente ignorará los datos de la Opción 82 y tratará la solicitud como una solicitud DHCP estándar.

Aplicaciones y Beneficios de DHCP Snooping

DHCP Snooping no es una solución aislada, sino una parte integral de una estrategia de seguridad de red más amplia. Sus beneficios son múltiples y se extienden a diversos entornos:

- Seguridad Mejorada: Previene la asignación de configuraciones de red maliciosas por parte de servidores DHCP no autorizados, protegiendo contra ataques de suplantación y MitM.

- Prevención de Ataques DoS: Al controlar la asignación de direcciones IP, se evita que los atacantes paralicen la red mediante ataques de agotamiento.

- Integridad de la Red: Asegura que solo los dispositivos autorizados puedan obtener configuraciones de red válidas, manteniendo la estabilidad y el rendimiento.

- Visibilidad y Auditoría: La tabla de enlaces DHCP y los registros generados por DHCP Snooping proporcionan información valiosa para la auditoría y la investigación de incidentes de seguridad.

- Facilita Otras Medidas de Seguridad: La tabla de enlaces es utilizada por características como IP Source Guard y Dynamic ARP Inspection (DAI), que filtran el tráfico IP y ARP basándose en la información de la tabla, ofreciendo una defensa multicapa.

Entornos de Aplicación

DHCP Snooping es particularmente valioso en:

- Entornos Corporativos: Protege información sensible de datos corporativos y previene el acceso no autorizado a recursos críticos. Permite a los administradores mantener un control estricto sobre la asignación de direcciones IP y la conectividad de la red.

- Instituciones Educativas: Mantiene un entorno de red seguro para estudiantes y personal, previniendo el acceso no autorizado y asegurando que los recursos de red estén disponibles para fines educativos.

- Redes de Proveedores de Servicios: Ayuda a mantener la estabilidad y seguridad de las redes de acceso al cliente, previniendo que los usuarios malintencionados interrumpan el servicio.

Configuración y Consideraciones

La implementación efectiva de DHCP Snooping requiere una planificación cuidadosa. Los pasos generales para configurarlo en un switch típicamente implican:

- Habilitar DHCP Snooping globalmente: Un comando de configuración global activa la funcionalidad en el switch.

- Habilitar DHCP Snooping por VLAN: Se especifica en qué VLANs se aplicará la funcionalidad.

- Configurar puertos confiables: Se marcan explícitamente las interfaces que se conectan a servidores DHCP legítimos como confiables.

- Configurar puertos no confiables (implícito o explícito): Los puertos no confiables son aquellos que no están marcados como confiables. Se pueden aplicar limitaciones de velocidad a estos puertos.

- Configurar la Opción 82 (opcional): Habilitar la Opción 82 si es necesario para el reenvío de DHCP entre subredes.

Es importante recordar que DHCP Snooping no es una solución infalible. Los atacantes pueden intentar eludir sus mecanismos. Por ello, debe ser parte de una estrategia de seguridad integral que incluya firewalls, sistemas de detección de intrusiones y políticas de seguridad claras. La compatibilidad con DHCPv6 también es una consideración importante en redes modernas que utilizan IPv6.

En resumen, DHCP Snooping es una herramienta de seguridad indispensable en la defensa contra ataques dirigidos al protocolo DHCP. Al validar el origen y la legitimidad del tráfico DHCP, los administradores de red pueden fortalecer significativamente la seguridad, la estabilidad y la fiabilidad de sus infraestructuras de red, garantizando que la asignación de direcciones IP se realice de manera segura y controlada.