La seguridad de las redes inalámbricas es un campo de constante evolución, donde los métodos de protección y las técnicas de auditoría se enfrentan en una batalla continua. En el corazón de muchas de estas auditorías se encuentran los "diccionarios WPA2", herramientas fundamentales para aquellos que buscan comprender y, en algunos casos, probar la robustez de las redes Wi-Fi. Estos diccionarios, compuestos por vastas listas de contraseñas, son la base de los ataques por diccionario, una estrategia empleada para descifrar claves de acceso.

El Entorno Indispensable: Linux y Herramientas Especializadas

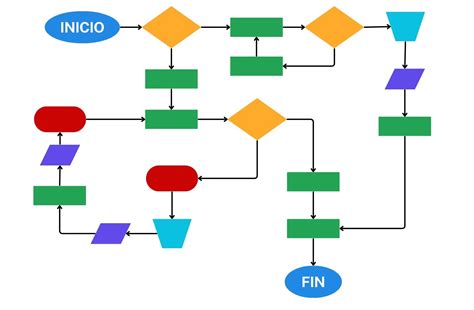

Para adentrarse en el mundo de la seguridad inalámbrica y la obtención de claves Wi-Fi, es prácticamente indispensable el uso de sistemas operativos Linux. Si bien existen herramientas compatibles con Windows, programas como Aircrack-ng alcanzan un rendimiento muy superior si trabajan bajo la jurisdicción del pingüino. Algo similar ocurre con la compatibilidad de hardware. A modo de ejemplo, Intel ha bloqueado el acceso al “modo monitor” en varios de sus controladores para Windows, mientras que el mismo modo monitor funciona sin problemas en Linux.

Una de las distribuciones de Linux diseñadas específicamente para estas tareas es Beini. Basada en el muy liviano Tiny Core Linux, Beini se presenta como una solución ágil y fácil de manejar. La imagen de su última versión, 1.2.5, ocupa apenas 63 MB, lo que facilita su grabación en un CD o su uso desde un pendrive. Las dos aplicaciones principales dentro de Beini son FeedingBottle y minidwep-gtk.

La situación de fondo en Beini, al igual que en otras distribuciones similares, es que todo depende del nivel de soporte que tenga el sistema operativo para tu tarjeta de red inalámbrica. Si no hay un controlador presente, este posee un bug, o no es compatible con determinadas funciones (como habilitar el antes mencionado modo monitor), obtener la clave WiFi será muy complicado, o directamente imposible.

Comprendiendo WPA/WPA2-Personal y el Ataque por Diccionario

Actualmente, la mayoría de las redes inalámbricas WiFi utilizan autenticación WPA/WPA2-Personal. Esto significa que tenemos una contraseña de paso de entre 8 y 63 caracteres que es precompartida con todos los clientes inalámbricos que se quieran conectar. Este tipo de redes WiFi se pueden auditar de forma fácil y rápida por varios métodos. Lo primero que debemos comprobar es si el WPS está habilitado e intentar crackearlo. A continuación, podríamos realizar un ataque por fuerza bruta para probar todas las combinaciones, o también podremos atacar las redes WiFi por diccionario.

Un ataque por diccionario a una contraseña, ya sea en un sistema o a una red WiFi, consiste en probar todas las palabras que hay contenidas en un fichero de texto. Generalmente, podemos encontrar diccionarios de millones de palabras que ocupan varias decenas de GB de tamaño. El ordenador deberá ir probando cada una de estas palabras o combinación de palabras una a una, hasta dar con la contraseña correcta o hasta que se termine el diccionario que nos hemos descargado.

Si vas a atacar una red WiFi por diccionario, nuestra recomendación es que descargues diferentes diccionarios de palabras que existen por Internet. Este tipo de diccionarios no te va a asegurar conseguir descifrar una clave, ya que imagínate las combinaciones necesarias para contraseñas de 63 caracteres con mayúsculas, minúsculas, números y símbolos.

Cuando descargamos un diccionario de claves, si queremos crackear las redes inalámbricas WiFi, debemos asegurarnos de que no tenemos palabras o combinaciones de palabras y números por debajo de los 8 caracteres, ni tampoco por encima de los 63 caracteres.

Herramientas y Recursos para la Creación y Obtención de Diccionarios

Actualmente, existen programas muy potentes y configurables que nos permiten crear un diccionario bajo demanda, como Crunch. Si sabemos o intuimos que la contraseña WPA de un objetivo tiene, por ejemplo, 10 caracteres y que solamente usa letras mayúsculas y minúsculas, podremos crear un diccionario que tenga todas las combinaciones y permutaciones de letras mayúsculas y minúsculas. De esta forma, no tendremos que usar diccionarios que están fuera de estos parámetros. Crunch nos permitirá configurar el diccionario como nosotros queramos, y lo exportará a un fichero de texto para posteriormente utilizarlo en programas como Aircrack-ng, entre otros.

Actualmente disponemos de una gran cantidad de repositorios en GitHub con archivos de texto con una gran cantidad de contraseñas que podemos probar. En el repositorio de GitHub Probable-Wordlists, encontraremos una gran lista de diccionarios de contraseñas que están específicamente orientadas a las redes inalámbricas WiFi. El autor ha cogido diccionarios de otros proyectos de GitHub y ha filtrado todas las contraseñas que no serían válidas para las redes inalámbricas WiFi. Por tanto, podremos estar seguros de que todas las claves que probemos de este diccionario funcionarán perfectamente. Este diccionario de claves lo podemos descargar a través del propio GitHub o utilizar el archivo .torrent para descargarlo vía P2P porque seguramente te funcione más rápido.

CrackStation es una plataforma online y gratuita que nos permitirá crackear hashes de contraseñas en base a unos diccionarios que tienen ellos. En el caso de que queramos descargar los diccionarios de contraseñas que tienen en su plataforma, podremos hacerlo directamente desde aquí.

Otro diccionario que tenemos disponible es una versión «pequeña» de la anterior, basada en diferentes filtraciones que han ocurrido a lo largo de los años. En el repositorio de GitHub SecLists también encontraremos una gran cantidad de diccionarios de contraseñas; no obstante, en este caso no están adaptados a las redes inalámbricas WiFi con WPA, por lo tanto, podrías probar contraseñas que luego realmente nunca podrían ser.

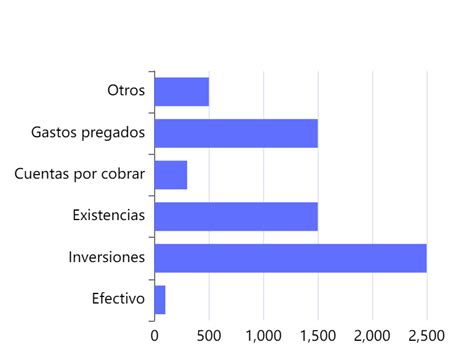

En la web oficial de WeakPass podremos encontrar una gran cantidad de diccionarios de claves que están diseñados para diferentes usos. En esta web podremos encontrar una gran cantidad de información: tamaño del diccionario sin comprimir, tamaño comprimido que vamos a descargar, el tiempo aproximado de craqueo usando diferentes hashes de contraseñas y también de WPA. Por ejemplo, el diccionario más grande nos tardará unas 2 horas aproximadamente en probar todas las contraseñas. Todos los diccionarios podremos descargarlo a través de descarga directa o a través de la red BitTorrent.

El Proceso de Captura y Ataque

Gracias a estos diccionarios de palabras, vamos a poder utilizar programas automáticos para ir probando clave por clave cuál es la contraseña correcta de la red WiFi. Debemos tener en cuenta que lo primero que debemos hacer para poder hackear una red WiFi es capturar el handshake. Una vez que tengamos este «handshake», tendremos que usar programas como Aircrack o Hashcat para comprobar todas y cada una de las contraseñas que hemos obtenido de los diccionarios anteriores.

El programa Aircrack-ng es la herramienta para auditorías WiFi más conocida que podemos encontrarnos actualmente, junto con Hashcat para utilizar la potencia de la GPU para realizar un ataque por fuerza bruta. Para poder crackear una red WiFi con WPA necesitamos hacer un total de tres pasos.

Hashcat es uno de los mejores programas para realizar ataques por fuerza bruta o diccionario a un determinado handshake que hayamos capturado anteriormente. Este programa permite utilizar tanto la potencia de la CPU como también de la GPU para acelerar enormemente el trabajo de probar todas y cada una de las contraseñas del diccionario en cuestión. Hashcat es compatible con sistemas operativos Windows y también Linux, aunque es en este último sistema operativo donde vamos a poder exprimirlo al máximo gracias a que tiene un mejor soporte.

🔐Como usar AIRCRACK-NG en Kali Linux para Hacking WIFI - Tutorial en Español ✅

Vulnerabilidades y Limitaciones de los Protocolos de Seguridad

Los protocolos de seguridad tienen un papel muy importante en la confidencialidad de las redes inalámbricas. Aunque el protocolo WEP ya no se utiliza, es importante mencionarlo por ser el pionero en la seguridad WiFi. Fue el primero en cifrar las comunicaciones inalámbricas, pero su uso ha disminuido mucho por las vulnerabilidades que presenta y por la evolución de los distintos protocolos.

A estos protocolos se les pueden realizar varios tipos de ataques. Estos no son definidos para uno en concreto, sino que a la vez que salían nuevos estándares, aparecían actualizaciones de estos ataques. Si bien con WPA3 es más complicado llegar a realizar un ataque exitoso, no está libre de sus vulnerabilidades. Al poco tiempo de salir a la luz, ya se encontraron algunos errores en este que permitían recuperar información encriptada.

- Ataque por degradación: Este tipo de ataques obliga a los equipos a renunciar a las conexiones seguras, como las cifradas. Esto hace que tengan que recurrir a otras versiones que son más antiguas, para poder tener la capacidad de aprovechar las vulnerabilidades que van en contra del sistema que se está atacando.

- Ataque side-channel caché: Un atacante puede llegar a descubrir un ramal lógico que interviene en la generación de código. Por lo cual podría llegar a conocer la contraseña que se encuentra en una iteración del algoritmo concreta.

- Ataque side-channel timing: En este caso hace uso de un número de iteraciones que es variable, para poder codificar las contraseñas.

- Denegación de servicio: Se pueden realizar por spoofing de diferentes direcciones MAC.

Esto nos indica que, a pesar de la gran seguridad que muestran los nuevos protocolos, estos siempre pueden tener alguna vulnerabilidad. Y como consecuencia, se pueden realizar ataques aprovechando las mismas. Por otro lado, incluso con la posibilidad de realizarlos, en muchos casos no es viable.

La Evolución hacia WPA3 y la Imposibilidad de Diccionarios Específicos

Actualmente, no es posible descargar diccionarios de claves WPA3. Este es el último estándar de seguridad para redes Wi-Fi, diseñado para proporcionar una mayor protección contra ataques y mejorar la privacidad de las conexiones inalámbricas. Una de las características principales de WPA3 es el uso de un intercambio de claves más seguro y robusto mediante el protocolo «Simultaneous Authentication of Equals» (SAE). Este protocolo evita los ataques de fuerza bruta y dificulta la posibilidad de descifrar una contraseña mediante el uso de diccionarios de claves.

Sin embargo, con WPA3 y su protocolo SAE, el intercambio de claves se realiza de manera más segura y no se ve afectado por los diccionarios de claves. Es importante destacar que, aunque WPA3 ofrece una mayor seguridad en comparación con los estándares anteriores, ningún sistema de seguridad es completamente infalible. En resumen, debido a las mejoras en el intercambio de claves y la autenticación de mutuo acuerdo proporcionadas por WPA3, no es posible descargar diccionarios de claves para comprometer la seguridad de las redes Wi-Fi protegidas con este estándar.

Fortaleciendo tu Propia Red: Medidas de Seguridad Esenciales

A estas alturas de la película, no debería hacer falta decir que la contraseña Wi-Fi debe ser lo más fuerte posible. En este sentido, la longitud mínima recomendada es de dieciséis caracteres, aunque lo ideal es superar los veinte para multiplicar la dificultad de cualquier ataque. El uso de gestores de contraseñas, que son capaces de generar claves completamente aleatorias y únicas para cada red, es una práctica muy recomendable.

Cuando tengamos la contraseña perfecta, debemos activar el protocolo WPA3 en el router, junto con los Protected Management Frames para evitar ataques de desautenticación. Otra medida interesante pasa por separar las redes inalámbricas según su uso. Es recomendable configurar una red principal con WPA3 para los dispositivos personales de confianza, una red de invitados también con WPA3 pero con aislamiento de clientes para que los visitantes no puedan acceder al resto de la red, y una red específica para dispositivos IoT como bombillas, cámaras o electrodomésticos inteligentes.

Lo que debemos tener claro es que las contraseñas sencillas pueden ser crackeadas en cuestión de minutos. De hecho, hay herramientas, como el comprobador de contraseñas de CiberProtector, que nos permite comprobar la calidad o lo fuerte que es nuestra contraseña y cuánto tiempo se necesitaría para ser hackeada.

Consideraciones Legales y Éticas

Descargar este tipo de contenido (diccionarios de claves) definitivamente puede ser ilegal en algunos países. Esto es algo que implica la adquisición no autorizada de datos privados y confidenciales. Y en muchos países, tienen leyes de la propiedad intelectual y seguridad informática muy fuertes, las cuales establecen que los accesos no autorizados a sistemas informáticos son algo penado por la ley.

Estos diccionarios contienen archivos con contraseñas utilizadas para la protección de las redes Wi-Fi. Por otro lado, estos diccionarios de claves a menudo contienen mucha información de cuentas y contraseñas previamente robadas, por lo cual sería ilegal. Descargarlos sin los permisos de los propietarios es una infracción de las leyes de propiedad intelectual, protección de datos y seguridad a nivel informático. Por lo cual, siempre debemos tener en cuenta que la descarga y utilización de estos diccionarios WPA, puede incurrir en delitos en algunos países. Incluso podrían dar lugar a consecuencias muy graves, como pueden ser multas, cargos penales o sanciones civiles. Siempre es recomendable obtener todas las autorizaciones necesarias para poder acceder o utilizar cualquier información que sea privada o confidencial.

Estos, por lo general, son utilizados por hackers y crackers, que siempre buscan conseguir accesos que no están autorizados a las redes Wi-Fi. Pero lo cierto es que no todos los usos son ilegales; las autoridades también les pueden dar uso, pero siempre con fines adecuados que sirvan a modo de protección. Por lo cual, podríamos decir que estos son legales en algunos casos.

El Ataque por Fuerza Bruta como Alternativa

Si no queremos hacer uso de estos métodos mediante diccionarios, siempre podemos realizar un ataque por fuerza bruta. Para esto, iniciamos con una contraseña conocida, contraseñas filtradas o con búsqueda de nombres hasta encontrar coincidencias. En sí, este ataque trata de averiguar una contraseña o nombre, incluso páginas web que pueden estar ocultas o claves que cifran mensajes. Se reduce a muchas pruebas de error u acierto, con la esperanza de que alguna funcione. Se trata de un método antiguo, pero que sigue siendo efectivo a día de hoy. Su rendimiento dependerá de la longitud y complejidad de la contraseña, pues según sea esta, descubrirla puede llevar desde unos pocos segundos a años.

Podemos ver algunos estudios de IBM, donde indican que hay ciberdelincuentes que atacan los mismos sitios durante meses, incluso años. El mayor inconveniente de esto, y a la vez su ventaja, es que dependerá del hardware y la capacidad de procesamiento de nuestro equipo. Para ello, tendremos que combinar una CPU y una unidad que se encargue del procesamiento como una GPU. Esta última acelera los cálculos mediante la adición de miles de núcleos. Por ejemplo, una contraseña de seis caracteres, la cual incluye números, puede llegar a tener más de dos mil millones de combinaciones probables. Si solo usamos una CPU, podremos realizar 30 pruebas por segundo, lo cual tardaría dos años en lograr descifrarla.

Tal y como habéis visto, gracias a estos diccionarios de contraseñas para WPA y WPA2, podremos probar todas estas contraseñas para ver si «acertamos» con la clave del router WiFi o AP. Sería mala suerte que un «hacker» con un equipo potente vaya a intentar romper la seguridad de nuestro router particular, sin embargo, nunca se sabe.

Ahora que ya sabemos cómo funciona un diccionario y lo que se puede hacer con él, deberás pensar que también pueden aplicarlo a tus redes o cuentas, y, por tanto, tu contraseña podría estar en peligro. La manera más fácil de averiguar el tiempo que tardaría alguien en descubrirla es accediendo a esta página web. En ella podrás escribir tu contraseña, y la propia web te dirá el tiempo que tardaría un diccionario en conseguirla. Te sorprenderás, sin embargo, podrás ir mejorándola, con algún carácter especial o mayúscula, hasta que veas que es completamente segura. Así que ya sabes, intenta que sea larga y con una combinación de números, mayúsculas, minúsculas y caracteres especiales, así te asegurarás que ningún diccionario puede encontrarla. Hoy en día tienen una gran velocidad de búsqueda, pero puede que en poco tiempo esta sea mucho mayor, y acaben averiguándola, por lo tanto, es mejor hacerla un poco más segura y no arriesgarnos.

La seguridad de nuestra red Wi-Fi es fundamental. Las medidas de seguridad deberían ser conocidas por todos nosotros y no solo por usuarios expertos. En este post hemos visto mucho sobre este aspecto, pero es posible que aun queden algunas preguntas en el aire. Podremos crear un diccionario personalizado con herramientas como Crunch o CeWL. La primera define parámetros específicos, como longitud y tipos de caracteres para generar combinaciones de letras y números. El hardware afecta de manera importante a la velocidad de un ataque por diccionario. Si hablamos de una CPU potente, hay que tener en cuenta que es capaz de procesar miles de contraseñas por segundo.

tags: #anadir #diccionarios #beini #wpa2