En el entorno empresarial actual, la conectividad sin interrupciones y el acceso remoto seguro a los recursos de red son fundamentales para la eficiencia operativa. Uno de los desafíos comunes que enfrentan las empresas es la necesidad de abrir puertos específicos en sus routers, particularmente aquellos de la marca Ruckus, para permitir la comunicación con servidores, dispositivos de almacenamiento en red (NAS) y otras aplicaciones críticas. Este proceso, aunque esencial, requiere una comprensión clara de los riesgos de seguridad y las mejores prácticas para evitar exponer la red a amenazas.

La Importancia del Acceso Remoto y la Necesidad de Abrir Puertos

El acceso remoto a un NAS es una de las necesidades más recurrentes tanto en empresas como en usuarios particulares que buscan conectividad sin límites. Para las empresas, esto puede significar permitir que los empleados accedan a archivos y aplicaciones desde ubicaciones externas, facilitando el trabajo a distancia y la colaboración. Los dispositivos de almacenamiento en red, como los de QNAP y Synology, son a menudo el corazón de estas soluciones. Si bien estos fabricantes ofrecen mecanismos de acceso remoto que no requieren abrir puertos directamente en el router, como QuickConnect o myQNAPcloud, estas conexiones suelen tener limitaciones de velocidad inherentes y pueden no ser compatibles con ciertas aplicaciones avanzadas, como las VPN o protocolos específicos de acceso a archivos.

Por ello, en muchos escenarios empresariales, es necesario abrir puertos en el router para garantizar una conexión rápida, fluida y completamente funcional a los servidores y NAS. Sin embargo, es crucial entender que no todos los puertos deben abrirse indiscriminadamente. Un enfoque descuidado o la apertura de puertos innecesarios puede comprometer seriamente la seguridad de los datos empresariales, exponiéndolos a riesgos significativos.

Puertos Críticos para Servidores y NAS: Qué Abrir y Cuáles Evitar

Cada dispositivo de red, y en particular cada servicio que ofrece un NAS, utiliza puertos específicos para su comunicación. Tanto QNAP como Synology proporcionan documentación oficial detallada con una lista de los puertos que utilizan por defecto para sus diversos servicios. Sin embargo, una práctica de seguridad recomendada, y que en Qloudea enfatizamos, es la de modificar estos puertos por defecto y utilizar configuraciones personalizadas. Esto ayuda a mitigar el riesgo de ataques automatizados que buscan explotar vulnerabilidades en puertos conocidos y preconfigurados.

Puertos Recomendados para Servicios Específicos:

- 6690 (Synology Drive): Este puerto es fundamental si necesitas acceder a tu Synology Drive desde redes externas a alta velocidad. Permite una transferencia de datos más rápida y eficiente, esencial para flujos de trabajo que dependen del acceso a grandes volúmenes de archivos.

- 500 (VPN - PPTP/L2TP): Si bien PPTP y L2TP son protocolos de VPN más antiguos, su configuración puede ser necesaria en ciertos entornos. Sin embargo, se recomienda encarecidamente utilizar protocolos más seguros como OpenVPN o IKEv2 cuando sea posible.

- 1701 (VPN - L2TP/IPsec): Este puerto se utiliza comúnmente en conjunto con el puerto 500 para establecer conexiones seguras de VPN mediante el protocolo L2TP/IPsec.

- 4500 (VPN - IPsec NAT Traversal): Este puerto es esencial para que las conexiones VPN que utilizan IPsec puedan atravesar firewalls y routers que emplean NAT (Network Address Translation), lo cual es una configuración muy común en redes empresariales.

- 8080 (Acceso Web Alternativo): Este puerto se utiliza a menudo como una alternativa al puerto 80 para el acceso web a la interfaz de administración de un NAS o servidor. Usar un puerto no estándar puede añadir una capa adicional de seguridad al dificultar que los escaneos automatizados lo detecten.

- 8443 (Acceso Web Seguro Alternativo): Similar al puerto 8080, este es un puerto común para el acceso seguro (HTTPS) a interfaces web, ofreciendo una alternativa a los puertos estándar 443.

Puertos Críticos que NO Debes Abrir Directamente para Acceso Externo:

- 445, 137-139 (Samba/NetBIOS): Estos puertos son utilizados por el protocolo SMB/CIFS (Server Message Block / Common Internet File System), comúnmente conocido como Samba en entornos Linux/Unix y NetBIOS en Windows. Son notoriamente vulnerables a ataques, incluyendo ataques de ransomware y explotación de vulnerabilidades como EternalBlue. Abrir estos puertos directamente a Internet es una invitación a problemas de seguridad.

- 548 (AFP - Apple File Protocol): Este es el protocolo nativo de Apple para compartir archivos. Si bien es eficiente para redes locales de Mac, no se recomienda su exposición directa a Internet debido a potenciales vulnerabilidades y a que existen alternativas más seguras y universales como SMB o FTP/SFTP (cuando se configuran adecuadamente).

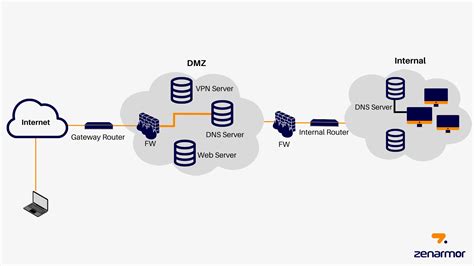

Consideraciones sobre la DMZ (Zona Desmilitarizada):

- Todas las conexiones con DMZ: Es fundamental entender que la función DMZ en un router no es una solución de seguridad, sino todo lo contrario. Al asignar un dispositivo a la DMZ, esencialmente se eliminan la mayoría de las protecciones del firewall del router para ese dispositivo específico, exponiendo todos sus servicios directamente a Internet. Nunca se debe utilizar la DMZ para un NAS o cualquier servidor crítico. Si necesitas que un servicio sea accesible desde Internet, lo correcto es abrir selectivamente los puertos necesarios.

Si la necesidad de acceder a recursos compartidos mediante Samba es imperativa, la solución más segura y recomendada es configurar una Red Privada Virtual (VPN) en tu router o en el propio NAS. Una VPN crea un túnel cifrado a través de Internet, permitiendo que tu dispositivo externo se una a la red local de forma segura, como si estuviera físicamente presente. Una vez conectado a la VPN, podrás acceder a los recursos de Samba (puertos 445, 137-139) de forma segura a través de la red interna, sin exponerlos directamente a la Internet pública.

Configuración Básica AP Ruckus

Proceso Detallado: Cómo Abrir Puertos en tu Router Ruckus

El procedimiento para abrir puertos puede variar ligeramente entre modelos específicos de routers Ruckus, pero los pasos generales son consistentes. Si bien la interfaz puede diferir, la lógica subyacente para la configuración de "Port Forwarding" (Reenvío de Puertos) o "NAT" (Network Address Translation) es la misma.

Accede a la Configuración del Router:

- Abre un navegador web en un dispositivo conectado a la red de tu router Ruckus.

- Introduce la dirección IP de la puerta de enlace predeterminada de tu router en la barra de direcciones. Las direcciones más comunes para routers Ruckus son

192.168.1.1o192.168.0.1. Si no estás seguro, puedes encontrar esta información en la documentación de tu router o consultando la configuración de red de tu dispositivo. - Serás dirigido a una página de inicio de sesión. Introduce el nombre de usuario y la contraseña de administrador del router. Si no los has cambiado, pueden ser los predeterminados que se encuentran en la etiqueta del router o en su manual. Es altamente recomendable haber cambiado estas credenciales predeterminadas por unas robustas.

Localiza la Sección de Reenvío de Puertos (Port Forwarding):

- Una vez dentro de la interfaz de administración, navega por los menús hasta encontrar la sección dedicada a la configuración de red.

- Busca una opción que se denomine "Port Forwarding", "NAT", "NAT Forwarding", "Virtual Servers" o "Port Mapping". El nombre exacto puede variar según la versión del firmware de tu router Ruckus.

Añade las Reglas de Reenvío de Puertos:

- Dentro de la sección de reenvío de puertos, encontrarás una opción para añadir nuevas reglas. Haz clic en "Add" o "New Rule".

- Para cada puerto que necesites abrir, deberás configurar los siguientes parámetros:

- Nombre del Servicio/Aplicación: Un nombre descriptivo para la regla (ej. "Synology Drive", "VPN Server"). Esto ayuda a identificar la regla más adelante.

- Protocolo: Selecciona el protocolo de red que utiliza el servicio. Las opciones comunes son

TCP(Transmission Control Protocol) oUDP(User Datagram Protocol). Algunos servicios pueden requerir ambos. Consulta la documentación del servicio o dispositivo para saber qué protocolo utilizar. - IP Interna del Dispositivo (o Servidor): Introduce la dirección IP local estática de tu NAS o servidor. Es crucial que este dispositivo tenga una dirección IP fija (estática) dentro de tu red local para que las reglas de reenvío de puertos siempre apunten al dispositivo correcto. Si el dispositivo obtiene su IP por DHCP y esta cambia, la regla de reenvío de puertos dejará de funcionar. Puedes configurar una IP estática directamente en el dispositivo o, preferiblemente, reservar una dirección IP para su dirección MAC en la configuración DHCP del router.

- Puerto Externo (o Puerto Público): Este es el número de puerto que se accederá desde Internet. Puedes usar el mismo número que el puerto interno o, para una mayor seguridad, un número diferente (ej. Puerto Externo 26690 → Puerto Interno 6690).

- Puerto Interno (o Puerto Local): Este es el número de puerto en el que el servicio está escuchando en tu NAS o servidor.

- Ejemplo: Para abrir el puerto 6690 para Synology Drive, podrías configurar:

- Nombre: Synology Drive

- Protocolo: TCP

- IP Interna:

192.168.1.100(asumiendo que esta es la IP estática de tu NAS) - Puerto Externo:

6690 - Puerto Interno:

6690

- Si necesitas abrir un rango de puertos (como para algunos servicios VPN), la interfaz del router podría tener opciones específicas para rangos.

Guarda los Cambios y Verifica la Configuración:

- Una vez que hayas configurado todas las reglas necesarias, asegúrate de guardar los cambios en la configuración del router. Esto a menudo se hace haciendo clic en un botón de "Guardar", "Aplicar" o "Save Settings". El router podría necesitar reiniciarse para que los cambios surtan efecto.

- Prueba de Conexión: La verificación es un paso crítico. Puedes utilizar herramientas en línea gratuitas de "port checker" (verificador de puertos), como las ofrecidas por

canyouseeme.orgoyougetsignal.com/tools/open-ports/. Estas herramientas intentarán conectarse a tu dirección IP pública en el puerto que has abierto. Para que la prueba funcione correctamente, el servicio en el NAS o servidor debe estar activo y escuchando en ese puerto. - Además de las herramientas en línea, la prueba definitiva es intentar acceder al servicio desde una red externa. Por ejemplo, usa tu teléfono móvil conectado a datos móviles (no a tu Wi-Fi) e intenta acceder a tu NAS o a la interfaz web del servicio.

Nota Importante sobre CG-NAT (Carrier-Grade Network Address Translation):

Algunos proveedores de servicios de Internet (ISP), especialmente para conexiones residenciales o de bajo costo, utilizan CG-NAT. En esta configuración, múltiples clientes comparten una única dirección IP pública. Esto significa que el ISP no te ha asignado una dirección IP pública única y, por lo tanto, no es posible abrir puertos directamente en tu router porque la solicitud entrante desde Internet no tiene un destino claro y único a nivel de ISP.

Si has seguido todos los pasos y tus puertos abiertos no funcionan, es muy probable que tu ISP esté utilizando CG-NAT. En esta situación, tus opciones son limitadas:

- Contacta a tu ISP: Pregunta si ofrecen la opción de salir del CG-NAT y obtener una dirección IP pública estática o dinámica. Algunos ISP pueden ofrecer esto como un servicio adicional, a veces con un costo.

- Servicios de Túnel Inverso o Proxies: Existen servicios de terceros que pueden facilitar el acceso remoto sin necesidad de abrir puertos en tu router. Estos servicios actúan como intermediarios, creando un túnel seguro entre tu dispositivo remoto y tu red interna. Un ejemplo de esta tecnología, aunque no es una solución de router en sí, es la idea de "correr un programita en el PC que te tunelea el puerto local hacia una URL que te dan ellos". Aunque esto se refiere a una solución a nivel de PC, la tecnología subyacente de túnel es relevante.

- Considera IPv6: La pregunta sobre si los ISP nuevos deberían usar IPv6 para evitar CG-NAT es pertinente. IPv6, con su vasto espacio de direcciones, permite que cada dispositivo tenga una dirección IP pública única, eliminando la necesidad de NAT y, por ende, de abrir puertos en el sentido tradicional. Sin embargo, la adopción de IPv6 aún no es universal, y la compatibilidad con IPv6 puede no estar completamente implementada en todos los dispositivos y servicios.

Reforzando la Seguridad al Abrir Puertos en Redes Empresariales

La apertura de puertos, aunque necesaria, introduce potenciales vectores de ataque en tu red. Implementar medidas de seguridad adicionales es crucial para proteger los datos y sistemas de tu empresa.

- Cambia los Puertos por Defecto: Como se mencionó, evita utilizar los puertos preconfigurados por los fabricantes. Modificar estos puertos hace que tu red sea menos visible para escaneos automatizados y bots que buscan vulnerabilidades conocidas.

- Utiliza VPN Siempre que Sea Posible: La VPN es la primera línea de defensa para el acceso remoto. En lugar de exponer servicios directamente a Internet, utiliza una VPN para crear un túnel seguro. Solo los puertos necesarios para la conexión VPN (como los puertos UDP 500, 1701, 4500) necesitarían estar abiertos en el router, y el acceso a otros servicios (como Samba) se realizaría a través de la conexión VPN ya establecida.

- Habilita la Autenticación en Dos Pasos (2FA): Para cualquier servicio que ofrezca acceso remoto (NAS, aplicaciones web, VPN), habilita siempre la autenticación en dos pasos. Esto añade una capa crítica de seguridad, requiriendo no solo una contraseña sino también un segundo factor (como un código de una aplicación móvil o un SMS) para iniciar sesión.

- Mantén el Firmware Actualizado: Tanto el firmware de tu router Ruckus como el sistema operativo y las aplicaciones de tu NAS o servidores deben mantenerse siempre actualizados. Las actualizaciones de firmware a menudo incluyen parches para vulnerabilidades de seguridad conocidas, protegiendo tu red contra exploits.

- Monitorea los Accesos y Registros (Logs): Configura tu router y tus servidores para registrar la actividad de red y los intentos de acceso. Revisa estos registros periódicamente para detectar patrones inusuales, intentos de inicio de sesión fallidos o accesos desde ubicaciones sospechosas. Configura alertas si tu sistema lo permite.

- Firewall de Aplicaciones y Sistemas: Asegúrate de que los firewalls tanto a nivel de router como en los propios servidores/NAS estén configurados correctamente para permitir solo el tráfico necesario.

Abrir puertos en routers Ruckus para acceder a servidores y NAS es una práctica necesaria en muchos entornos empresariales, pero debe abordarse con una mentalidad de seguridad proactiva. La comprensión de qué puertos son esenciales, cuáles deben evitarse, y la implementación de medidas de seguridad robustas son pasos fundamentales para garantizar una conexión segura, optimizada y sin complicaciones. Si te encuentras con dudas o necesitas asistencia para configurar tu red de manera óptima, consultar con profesionales o con el soporte técnico de tu proveedor de servicios puede ser una inversión valiosa para la seguridad de tu infraestructura.