La seguridad de las redes inalámbricas es un aspecto crucial para mantenernos seguros en línea. Dado que las redes inalámbricas transmiten datos a través de ondas de radio, los datos pueden ser interceptados fácilmente a menos que se implementen medidas de seguridad. En este contexto, comprender las diferencias y la evolución de protocolos como WPS y WPA es fundamental para proteger nuestras redes.

¿Qué es WPS y Cómo Funciona?

WPS, siglas de Wi-Fi Protected Setup (Configuración Protegida de Wi-Fi), es un estándar promovido por la Wi-Fi Alliance desde 2007 con el objetivo de facilitar la creación de redes WLAN (Wireless Local Area Network). Su propósito principal es simplificar el proceso de conexión de dispositivos a una red Wi-Fi, eliminando la necesidad de introducir contraseñas complejas. El WPS admite la autenticación mediante Open System, WPA-Personal y WPA2-Personal.

Existen principalmente dos métodos para que WPS facilite la conexión:

Método de PIN

En una red Wi-Fi con WPS mediante PIN, el proceso implica lo siguiente:

- Identificar el SSID: Debes encontrar el nombre de tu red Wi-Fi (SSID) en el dispositivo que deseas conectar (smartphone, tablet, smart TV, etc.).

- Obtener el PIN: El PIN, generalmente ubicado en una etiqueta informativa del router, debe ser introducido en el dispositivo cliente. Alternativamente, el cliente puede generar un PIN que se introduce en la interfaz del router.

- Conexión Automática: Una vez introducido el PIN correcto, la conexión a la red Wi-Fi se establece automáticamente. El router comparte la contraseña compleja (WPA) con el dispositivo, permitiendo el acceso futuro sin repetir el proceso WPS.

Método de Botón Físico o Virtual (PBC - Push Button Connect)

Este método permite el acceso sin contraseña a la red en el momento en que se presiona el botón WPS.

- Activar WPS en el Router: Se presiona el botón físico o virtual WPS en el router.

- Conectar el Dispositivo: En el dispositivo que se desea conectar, se busca el SSID de la red en la lista de conexiones Wi-Fi y se selecciona la opción de conexión mediante WPS.

- Intercambio Automático: El router y el dispositivo se comunican para compartir la clave WPA, permitiendo una conexión rápida.

Métodos Adicionales (NFC y USB)

Aunque menos comunes en la práctica, el estándar WPS contempla otros métodos como NFC (Near Field Communication) y USB. El método NFC implica acercar el dispositivo "Enrollee" al "Registrar" para desencadenar la autenticación. El método USB permite la transferencia de credenciales mediante un dispositivo de memoria flash. Estos métodos son particularmente útiles para configurar dispositivos sin pantalla ni teclado, como impresoras o webcams.

¿Es Seguro Usar WPS?

A pesar de su conveniencia, la seguridad de WPS ha sido objeto de debate y preocupación. El estándar WPS, aunque puede operar bajo protocolos de seguridad como WPA, presenta vulnerabilidades significativas. La principal debilidad reside en el método de PIN, que es susceptible a ataques de fuerza bruta. Estos ataques consisten en probar sistemáticamente combinaciones de números hasta encontrar el PIN correcto, lo que puede permitir a un atacante recuperar la clave pre-compartida de la red WPA/WPA2 en cuestión de horas.

Stefan Viehböck descubrió una falla de seguridad en diciembre de 2011 que afectaba a routers con la función WPS habilitada por defecto. Esta vulnerabilidad permitía a un atacante recuperar el PIN WPS y, consecuentemente, la clave de la red. Debido a estos riesgos, muchos dispositivos y sistemas han eliminado el soporte para conexiones a través de WPS, y la recomendación general es desactivar esta función para garantizar la seguridad de la red Wi-Fi.

Uso de WIFITE con WPS en Kali Linux 🆗

La Evolución de los Protocolos de Seguridad Wi-Fi: WEP, WPA, WPA2 y WPA3

Para comprender completamente el contexto de WPS, es necesario revisar la evolución de los protocolos de seguridad inalámbrica que buscan proteger las redes Wi-Fi.

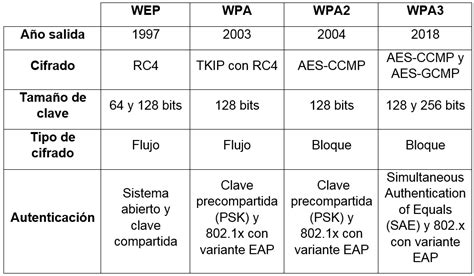

WEP (Wired Equivalent Privacy)

Lanzado en 1999, WEP fue el primer intento de la Wi-Fi Alliance por ofrecer seguridad a las redes inalámbricas mediante el cifrado de datos. Su objetivo era que los datos transmitidos fuesen ininteligibles para los interceptores no autorizados. WEP utilizaba claves estáticas de 64 o 128 bits. Sin embargo, a pesar de sus intenciones, WEP demostró ser fundamentalmente inseguro. Con el aumento de la potencia computacional, las fallas de seguridad del protocolo se hicieron evidentes y explotables. El FBI, por ejemplo, demostró la facilidad con la que se podía saltar su protección. Debido a sus graves vulnerabilidades, la Wi-Fi Alliance retiró oficialmente WEP en 2004.

WPA (Wi-Fi Protected Access)

WPA fue introducido en 2003 como un reemplazo para el inseguro WEP. Buscaba solucionar las crecientes vulnerabilidades de su predecesor y ofrecía mejoras significativas. WPA utilizaba claves de 256 bits para el cifrado, un avance considerable respecto a las claves de WEP. Además, introdujo el Protocolo de Integridad de Clave Temporal (TKIP), que generaba dinámicamente una nueva clave para cada unidad de datos o paquete de red. Esto dificultaba que los intrusos pudieran crear su propia clave de cifrado. Sin embargo, TKIP, al ser diseñado para implementarse en sistemas con WEP mediante actualizaciones de firmware, también acabó siendo vulnerable a ciertos ataques.

WPA2 (Wi-Fi Protected Access II)

WPA2, lanzado en 2004, representó la segunda generación del protocolo de seguridad Wi-Fi. Su principal ventaja fue la introducción del Sistema de Cifrado Avanzado (AES) para reemplazar al TKIP, considerado más vulnerable. AES proporciona una verificación robusta de la autenticidad e integridad de los mensajes. WPA2 se convirtió en el estándar de facto para la seguridad Wi-Fi durante muchos años.

Sin embargo, WPA2 no está exento de inconvenientes. Es vulnerable a ataques de reinstalación de claves (KRACK), que explotan una debilidad en el protocolo permitiendo a los atacantes hacerse pasar por una red clonada y obligar a la víctima a conectarse a una red maliciosa. Esto puede permitir al atacante descifrar pequeñas porciones de datos que, combinadas, podrían llevar a la obtención de la clave de cifrado.

WPA2 ofrece dos modos:

- WPA2 Personal (o WPA2-PSK): El modo más común para redes domésticas, utiliza una frase de contraseña compartida.

- WPA2 Enterprise: Utilizado en entornos empresariales o institucionales, requiere un servidor de autenticación 802.1X para distribuir claves únicas a cada usuario.

WPA3 (Wi-Fi Protected Access III)

WPA3 es el protocolo de seguridad inalámbrica más reciente, introducido por la Wi-Fi Alliance en 2018. Diseñado para cifrar datos de forma más segura y proteger sesiones pasadas, incluso si una contraseña se ve comprometida posteriormente (una característica conocida como Confidencialidad Directa Total).

Las principales mejoras de WPA3 incluyen:

- Cifrado de Datos Individualizado: En redes públicas, WPA3 registra nuevos dispositivos de forma distinta a una contraseña compartida, utilizando un sistema de Protocolo de Aprovisionamiento de Dispositivos Wi-Fi (DPP). Esto facilita la conexión de dispositivos sin pantalla ni teclado.

- Protocolo de Autenticación Simultánea de Iguales: Se utiliza para crear un protocolo de enlace seguro donde los dispositivos se comunican para verificar la autenticación y la conexión.

- Protección contra Ataques de Fuerza Bruta Más Fuerte: WPA3 protege contra suposiciones aleatorias de contraseña fuera de línea, permitiendo al usuario solo una oportunidad para adivinar correctamente, lo que obliga a una interacción física con el dispositivo.

- Mayor Resistencia a Ataques de Diccionario: Una debilidad fundamental de WPA2 es que permite a los hackers desplegar ataques de diccionario fuera de línea para adivinar contraseñas. WPA3 implementa un nuevo protocolo de intercambio de claves para contrarrestar esto.

- Seguridad Mejorada en Redes Públicas: Al iniciar sesión en una red WPA3 pública, la conexión se cifra automáticamente sin necesidad de credenciales adicionales, protegiendo a los usuarios de ataques de "hombre en el medio" u otros métodos de espionaje de tráfico.

Aunque WPA3 ofrece una seguridad superior, su adopción no es universal. Los dispositivos más antiguos pueden no ser compatibles, y la transición hacia este nuevo estándar está en curso.

Diferencias Clave: WPS vs. WPA y WLAN

Es importante distinguir entre WPS, WPA y WLAN:

- WPS (Wi-Fi Protected Setup): Es un protocolo diseñado para facilitar la conexión a una red Wi-Fi, no es un protocolo de seguridad en sí mismo, aunque opera sobre protocolos de seguridad existentes. Su principal atractivo es la conveniencia, pero a costa de la seguridad.

- WPA (Wi-Fi Protected Access): Es un protocolo de seguridad que cifra los datos transmitidos a través de una red inalámbrica. Ha evolucionado a través de WPA2 y WPA3, ofreciendo diferentes niveles de protección.

- WLAN (Wireless Local Area Network): Es un término genérico que se refiere a una red de área local inalámbrica. En la práctica, WLAN es sinónimo de Wi-Fi.

En resumen, WPS es un método de configuración, mientras que WPA (en sus diversas versiones) es el mecanismo de seguridad que protege la red.

La Importancia de la Configuración Segura

La seguridad de la red Wi-Fi es una responsabilidad del usuario. Desactivar WPS y configurar el router con un protocolo de seguridad robusto como WPA2 o, idealmente, WPA3 es fundamental.

¿Por qué Desactivar WPS?

La principal razón para desactivar WPS es su vulnerabilidad inherente a ataques de fuerza bruta, que pueden comprometer la seguridad de la red. Muchos routers modernos vienen con WPS desactivado por defecto debido a estos riesgos.

¿Cómo Desactivar WPS?

El procedimiento para desactivar WPS varía según el modelo y fabricante del router. Generalmente, se accede a la interfaz de administración del router a través de un navegador web o una aplicación móvil. Dentro de la configuración de seguridad inalámbrica, se debería encontrar una opción para habilitar o deshabilitar WPS. Se recomienda consultar el manual del producto para obtener instrucciones específicas.

Configurando una Red Segura

Para asegurar una red Wi-Fi, se recomienda:

- Utilizar WPA2 o WPA3: Seleccionar el modo de seguridad más avanzado compatible con todos tus dispositivos. Si es posible, optar por WPA3.

- Contraseña Compleja: Crear una contraseña (frase de contraseña) larga, compleja y única para la red Wi-Fi.

- Actualizar el Firmware del Router: Mantener el firmware del router actualizado a la última versión disponible para corregir vulnerabilidades de seguridad conocidas.

- Desactivar WPS: Deshabilitar la función WPS para mitigar los riesgos de ataques.

- Cambiar la Contraseña Predeterminada del Router: Modificar la contraseña de acceso a la interfaz de administración del router, que a menudo viene con valores predeterminados fáciles de adivinar.

La seguridad inalámbrica es un campo en constante evolución. Estar informado sobre los protocolos de seguridad disponibles y las mejores prácticas es esencial para proteger nuestras redes domésticas y la información que transmitimos a través de ellas. La comodidad de WPS no debe eclipsar la necesidad fundamental de una seguridad robusta, que se logra principalmente a través de protocolos como WPA2 y WPA3, combinados con contraseñas fuertes y configuraciones de red adecuadas.