A segurança de rede é uma preocupação primordial para as organizações, especialmente com o aumento do acesso remoto e a crescente sofisticação das ameaças cibernéticas. As Soluções VPN, como as oferecidas pela Fortinet, desempenham um papel crucial na proteção dos sistemas e na facilitação do acesso seguro a redes internas. No entanto, para elevar o nível de segurança a patamares mais robustos, a implementação da Autenticação Multifator (MFA) em conjunto com a VPN Fortinet é uma estratégia indispensável. Este artigo explora em detalhes como a integração da MFA, particularmente através de soluções como a miniOrange MFA e o protocolo RADIUS, pode fortalecer significativamente a segurança do acesso VPN IPSec da Fortinet, abordando aspectos técnicos e práticos para uma implementação eficaz.

A Necessidade de Camadas Adicionais de Segurança

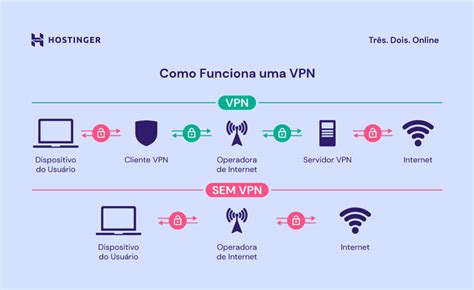

O Fortinet VPN, seja através de SSL-VPN ou VPN IPSec, fornece uma base sólida de segurança de rede para os sistemas dos usuários e concede acesso remoto seguro à rede interna. No entanto, as credenciais de autenticação tradicionais, como nome de usuário e senha, podem ser vulneráveis a ataques de phishing, força bruta e roubo de credenciais. A autenticação de dois fatores (2FA), um subconjunto da MFA, adiciona uma camada extra de verificação, exigindo que o usuário apresente duas formas distintas de identificação antes de conceder acesso. Isso aumenta drasticamente a confiabilidade da segurança, tornando o acesso remoto significativamente mais seguro contra acessos não autorizados.

A conformidade com regulamentações e requisitos de segurança, como os impostos pelo Cyber Insurance, também impulsiona a adoção de medidas de segurança mais rigorosas. A implementação da solução miniOrange MFA pode ajudar as organizações a atender a esses requisitos, garantindo que seus acessos VPN sejam seguros e auditáveis.

Integrando MiniOrange MFA com Fortinet VPN via RADIUS

A integração entre o miniOrange MFA e a VPN Fortinet é frequentemente realizada utilizando o protocolo RADIUS (Remote Authentication Dial-In User Service). O RADIUS é um protocolo de rede que fornece um serviço centralizado de autenticação, autorização e contabilidade (AAA) para dispositivos que se conectam a uma rede.

Neste cenário, o miniOrange atua como um servidor RADIUS. Quando um usuário tenta se conectar à VPN Fortinet, o dispositivo FortiGate (atuando como um cliente RADIUS) encaminha as credenciais de login do usuário (nome de usuário e senha) para o servidor RADIUS do miniOrange como uma solicitação RADIUS. O miniOrange, por sua vez, valida essas credenciais em um repositório de usuários configurado.

Fontes de Autenticação de Usuários com MiniOrange

O miniOrange se destaca pela sua flexibilidade em autenticar usuários de uma vasta gama de fontes externas. Isso inclui:

- Diretórios: ADFS, Microsoft Active Directory (AD), Microsoft Entra ID (anteriormente Azure AD), OpenLDAP, Google, AWS Cognito, entre outros. Essa capacidade permite integrar a MFA com a infraestrutura de identidade existente da organização.

- Provedores de Identidade (IdP): Okta, Shibboleth, Ping Identity, OneLogin, KeyCloak, e muitos outros. Essa integração facilita a implementação de Single Sign-On (SSO) com MFA.

- Bases de Dados: MySQL, MariaDB, PostgreSQL, e outras bases de dados relacionais.

- Outras Fontes: O miniOrange suporta diversas outras fontes de autenticação, oferecendo uma solução abrangente para diferentes cenários de implantação.

Ao configurar o miniOrange, é possível optar por armazenar a configuração LDAP (Lightweight Directory Access Protocol) no miniOrange (armazenamento na nuvem) ou no local (armazenamento on-premises). A escolha depende da arquitetura de rede e das políticas de segurança da organização. Se a configuração LDAP for armazenada localmente, o acesso ao AD será restrito à rede interna.

Configuração do Diretório no MiniOrange

Para configurar um diretório, como o Active Directory, no miniOrange, siga estes passos gerais:

- Login no MiniOrange Console de Administração: Acesse a console de administração do miniOrange.

- Configuração do Aplicativo Fortinet: Navegue até a guia do aplicativo Fortinet e selecione a opção para adicionar ou configurar o Fortinet como um aplicativo.

- Chave de Segurança: Gere e registre uma chave de segurança, que será utilizada para a comunicação entre o Fortinet e o miniOrange.

- Configuração do Servidor RADIUS Remoto (se aplicável): Se você já possui um Grupo de Usuários configurado, pode adicionar o miniOrange Radius Server como um Servidor Remoto.

- Tipo de Firewall: Selecione "Firewall" como o tipo de dispositivo.

- Criação de Túnel IPSec: Se ainda não houver um túnel IPSec configurado, crie um utilizando o Assistente IPSec. É fundamental que uma SSL-VPN esteja configurada primeiramente.

Armazenamento e Acesso LDAP

Ao configurar o acesso a um diretório como o Active Directory, é importante definir como a configuração LDAP será gerenciada:

- Armazenar Configuração LDAP no MiniOrange: Escolha esta opção se desejar manter sua configuração LDAP centralizada na plataforma miniOrange.

- Armazenar Configuração LDAP no Local: Opte por esta opção se preferir manter sua configuração LDAP em suas instalações e permitir acesso ao AD apenas dentro da rede local.

Para que o miniOrange possa consultar o Active Directory, a conta de vinculação (binding account) utilizada deve possuir os privilégios mínimos de leitura necessários no AD para permitir consultas aos diretórios. Caso o caso de uso envolva provisionamento de usuários (criação, atualização ou exclusão de usuários/grupos), a conta também precisará de permissões de gravação apropriadas.

A "Base de Pesquisa" é o ponto de partida no diretório onde a busca por um usuário se inicia. É preciso selecionar um filtro de pesquisa adequado. Se forem utilizados filtros para grupos únicos ou múltiplos grupos, o <group-dn> no filtro de pesquisa deve ser substituído pelo nome distinto do grupo em que os usuários estão localizados. Para filtros de pesquisa personalizados, a opção "Escreva seu filtro personalizado" permite a configuração detalhada.

Ao configurar o AD, é possível habilitar o LDAP para autenticar usuários do AD/LDAP. A lista de atributos e suas funcionalidades quando ativados são apresentadas. Para buscar atributos adicionais do Active Directory, a opção "Enviar atributos configurados" deve ser habilitada. Nesta seção, é possível mapear nomes de atributos do Active Directory para nomes que serão exibidos nos aplicativos. Para configurar o provisionamento de usuários, informações detalhadas podem ser acessadas através de um link específico.

Configuração da VPN IPSec na Fortinet

A configuração de uma VPN IPSec segura na Fortinet, especialmente quando integrada com MFA, requer atenção a detalhes específicos.

- Tempo Limite Insuficiente: O tempo limite padrão do Fortinet FortiGate é de 5 segundos, o que geralmente é insuficiente ao configurar a MFA, pois a autenticação multifator pode levar mais tempo para ser concluída. É necessário ajustar este tempo limite.

- Conexão via CLI: Para modificar configurações sensíveis como o tempo limite, pode ser necessário conectar-se à CLI (Command Line Interface) do aparelho FortiGate.

Ao configurar a conexão VPN IPSec no FortiClient, é crucial garantir que a Chave Pré-Compartilhada (Pre-Shared Key - PSK) do túnel IPSec que foi criada por último seja utilizada.

Habilitando MFA no FortiGate

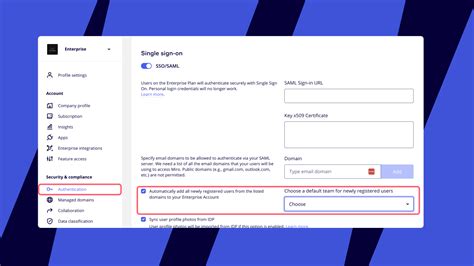

Para habilitar a autenticação MFA no Fortinet VPN, siga estes passos:

- Adicionar FortiGate como Aplicativo: No Console de Administração do miniOrange, adicione o FortiGate como um aplicativo, utilizando RADIUS para a comunicação.

- Configurar Autenticação do FortiGate: Nas configurações de autenticação do FortiGate, forneça os detalhes do servidor RADIUS do miniOrange, incluindo o endereço IP do servidor RADIUS, a porta e o segredo compartilhado (shared secret).

- Definir Tempo Limite de Login: Certifique-se de definir o tempo limite de login da VPN para um valor adequado que acomode o processo de autenticação MFA.

- Escolher Técnicas de MFA: No miniOrange, selecione as técnicas de MFA que deseja utilizar (por exemplo, Google Authenticator, SMS, push notification, etc.) e ative-as.

- Configurar miniOrange como Servidor RADIUS: Assegure-se de que o miniOrange esteja configurado corretamente como o servidor RADIUS para o FortiGate.

Métodos de Autenticação 2FA Suportados pelo MiniOrange para Fortinet

O miniOrange oferece suporte a uma variedade de métodos de autenticação 2FA para Fortinet, incluindo, mas não se limitando a:

- Google Authenticator: Uma aplicação popular de autenticação baseada em tempo (TOTP).

- Outros Aplicativos TOTP/HOTP: Diversos outros aplicativos geradores de códigos de uso único.

- Notificações Push: Envio de uma notificação para o dispositivo do usuário para aprovação.

- SMS: Envio de códigos de verificação via mensagem de texto.

- E-mail: Envio de códigos de verificação por e-mail.

- Hardware Tokens: Suporte para tokens de segurança físicos.

A possibilidade de usar o Google Authenticator para o FortiGate é confirmada, evidenciando a flexibilidade da solução.

Provisionamento de Usuários e Grupos

O miniOrange também oferece funcionalidades de provisionamento, permitindo a criação, atualização e exclusão automática de usuários e grupos em diretórios como o Active Directory.

Para configurar o provisionamento de grupos do Active Directory (sincronização):

- Acessar Provisionamento: No miniOrange, navegue até a seção de Provisionamento.

- Status de Integração: Acesse a guia "Status de Integração".

- Lista de Usuários/Grupos: Acesse "Usuários >> Lista de Usuários" ou a seção correspondente para grupos.

- Importar: Clique no botão "Importar" para iniciar o processo de sincronização.

- Atribuir Usuários a Grupos: Selecione os usuários que devem ser atribuídos a um grupo específico.

A configuração do Provisionamento de Grupo do Active Directory (Sincronização) é concluída após esses passos, garantindo que as informações de usuários e grupos estejam consistentes entre o miniOrange e o Active Directory.

Solução de Problemas Comuns

Mensagem de Erro - Não Consegue se Conectar ao Servidor Radius?Verifique a conectividade de rede entre o FortiGate e o servidor RADIUS do miniOrange. Confirme se o endereço IP do servidor RADIUS, a porta e o segredo compartilhado estão configurados corretamente em ambos os lados. Certifique-se de que nenhum firewall esteja bloqueando o tráfego RADIUS (geralmente porta UDP 1812 ou 1645 para autenticação e porta UDP 1813 ou 1646 para contabilidade). Verifique os logs no miniOrange e no FortiGate para obter detalhes sobre o erro.

Como Verificar os Logs de Auditoria do Usuário RADIUS no Painel de Administração do MiniOrange?No Console de Administração do miniOrange, geralmente há uma seção dedicada a logs de auditoria ou logs de autenticação. Navegue até essa seção para visualizar os registros detalhados das tentativas de autenticação RADIUS, incluindo sucessos e falhas.

Compreendendo o LDAP MFA

LDAP MFA refere-se à implementação de Autenticação Multifator (MFA) onde uma das fontes de autenticação é um diretório LDAP, como o Active Directory. O miniOrange integra-se com esses diretórios LDAP para validar as credenciais primárias (nome de usuário e senha) antes de prosseguir para as etapas de autenticação secundária (MFA). Isso permite que as organizações aproveitem sua infraestrutura de diretório existente enquanto adicionam as camadas de segurança da MFA.

A configuração detalhada e a implementação correta das etapas descritas são fundamentais para garantir uma VPN IPSec Fortinet segura e protegida pela autenticação multifator, proporcionando tranquilidade e robustez à infraestrutura de acesso remoto da sua organização.