La seguridad de las redes inalámbricas ha sido un pilar fundamental en la protección de la información durante más de una década, y el protocolo WPA2 se erigía como uno de sus bastiones más sólidos. Sin embargo, un reciente descubrimiento ha puesto de manifiesto una brecha significativa en este sistema de seguridad, abriendo la puerta a potenciales ataques que podrían comprometer la confidencialidad de las comunicaciones. Este descubrimiento, bautizado como KRACK (Key Reinstallation Attacks), ha sido realizado por el investigador Mathy Vanhoef de la Universidad KU Leuven y afecta a prácticamente todas las plataformas que utilizan WPA2, desde sistemas operativos como Android, Linux y Windows, hasta dispositivos de fabricantes como MediaTek y Linksys.

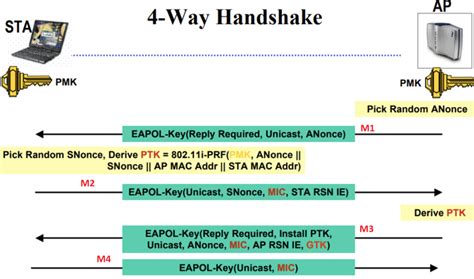

El ataque KRACK se centra en una debilidad inherente al "handshake de cuatro vías" del protocolo WPA2. Este procedimiento es esencial para la autenticación de dispositivos que intentan conectarse a una red WiFi, generando durante su desarrollo claves de cifrado nuevas que protegen la sesión del usuario. La vulnerabilidad reside en la capacidad de un atacante, situado dentro del alcance de la red WiFi, para manipular o repetir el tercer mensaje de este handshake. Al forzar la reinstalación de una clave criptográfica ya utilizada, se socava el cifrado de la conexión, permitiendo al atacante descifrar comunicaciones, inyectar contenido malicioso o incluso interceptar información sensible.

El Mecanismo de Ataque KRACK

El handshake de cuatro vías es un proceso crítico para establecer una conexión segura en redes WPA2. Cuando un cliente intenta conectarse a un punto de acceso (AP), se produce una serie de cuatro mensajes para negociar y establecer claves de cifrado únicas para esa sesión. KRACK explota este proceso al permitir que un atacante retransmita el tercer mensaje del handshake. Normalmente, este mensaje contiene una clave de cifrado que solo debe ser utilizada una vez. Al forzar su reinstalación, el atacante puede debilitar o romper el cifrado, haciendo que los paquetes de datos sean vulnerables a la interceptación y descifrado.

Este método de ataque es particularmente efectivo en plataformas como Android y Linux, especialmente en versiones 6.0 o superiores de Android. Si bien la explotación puede ser más compleja en otras plataformas, la naturaleza del problema a nivel de protocolo significa que la mayoría de las implementaciones correctas del estándar WPA2 son susceptibles. La demostración de concepto (PoC) realizada por Mathy Vanhoef, publicada en su blog en formato de vídeo, ilustra la viabilidad de este ataque contra un dispositivo Android, logrando descifrar la información transmitida por la víctima.

Alcance de la Vulnerabilidad y Dispositivos Afectados

La vulnerabilidad KRACK no se limita a un tipo específico de dispositivo o sistema operativo; su alcance es considerablemente amplio. Afecta a prácticamente cualquier dispositivo con capacidad WiFi, incluyendo:

- Dispositivos Móviles: Smartphones y tablets con sistemas operativos Android y iOS.

- Ordenadores: Portátiles y de escritorio que ejecutan Windows, macOS y Linux.

- Routers y Puntos de Acceso: Dispositivos de red de diversos fabricantes como Cisco, Linksys, y muchos otros.

- Dispositivos de Hogar Inteligente (IoT): Televisores, relojes inteligentes, termostatos, altavoces y una creciente gama de dispositivos conectados.

- Sistemas Embebidos: Como la Raspberry Pi, que se utiliza en una variedad de aplicaciones, incluyendo redes inalámbricas.

La implicación de fabricantes de renombre como Cisco, Google y Apple en la lista de afectados subraya la gravedad y la ubicuidad de esta vulnerabilidad. La preocupación se extiende también a entornos industriales, donde numerosos dispositivos IoT podrían estar utilizando WPA2 dentro de redes críticas, exponiendo procesos industriales a riesgos de seguridad.

Mitigación y Medidas de Protección

Ante la magnitud de la amenaza KRACK, la pregunta fundamental para los usuarios y organizaciones es: ¿qué se puede hacer para protegerse?

1. Actualizaciones de Firmware y Software: La solución más directa y efectiva es la aplicación de parches de seguridad por parte de los fabricantes de hardware y desarrolladores de software. Es crucial mantener actualizados el firmware de los routers, los sistemas operativos de los dispositivos y las aplicaciones. Los investigadores advirtieron a las empresas afectadas con antelación para que tuvieran tiempo de desarrollar y distribuir estas actualizaciones.

2. Uso de VPNs: Utilizar una Red Privada Virtual (VPN) dentro de la red WiFi puede proporcionar una capa adicional de seguridad. Una VPN cifra todo el tráfico de internet que sale del dispositivo, haciendo que incluso si el tráfico es interceptado en la red WiFi, permanezca ilegible para el atacante.

3. Cifrado SSL/TLS (HTTPS): Siempre que sea posible, se debe priorizar la navegación por sitios web que utilicen el protocolo HTTPS. Este protocolo establece una capa de cifrado independiente entre el navegador web y el servidor web, protegiendo la información transmitida incluso si la conexión WiFi subyacente se ve comprometida.

4. Contraseñas Fuertes y Únicas: Aunque cambiar la contraseña del WiFi no soluciona directamente la vulnerabilidad KRACK, sigue siendo una práctica de seguridad fundamental. Se recomienda utilizar contraseñas largas, complejas (combinando letras mayúsculas y minúsculas, números y símbolos) y únicas para cada red. Herramientas como Aircrack-ng, si bien pueden ser utilizadas para recuperar contraseñas WPA/WPA2 mediante ataques de diccionario, requieren un handshake capturado y un diccionario de contraseñas. El éxito y el tiempo de ejecución de estos ataques dependen en gran medida de la fortaleza y longitud de la contraseña, así como del tamaño del diccionario utilizado. Un ataque por diccionario, que consiste en probar sistemáticamente una lista de posibles contraseñas, puede llevar desde horas hasta días, semanas o incluso años, dependiendo de la complejidad de la contraseña y del tamaño del diccionario. Por ejemplo, un diccionario con un millón de contraseñas podría tardar aproximadamente 3 horas y 40 minutos en encontrar una contraseña correcta, mientras que un diccionario más grande podría extender este tiempo considerablemente.

5. Segmentación de Red: Para entornos domésticos y empresariales, la segmentación de la red, creando redes separadas para invitados y dispositivos de confianza, puede limitar la exposición en caso de que un dispositivo en la red de invitados sea comprometido.

6. Desactivar WPS: La Configuración Wi-Fi Protegida (WPS) es una característica que puede ser vulnerable a ataques de fuerza bruta. Desactivarla puede mejorar la seguridad de la red.

Consideraciones Adicionales y el Futuro de la Seguridad WiFi

Es importante recalcar que, si bien KRACK representa una vulnerabilidad seria, no significa que las redes WPA2 sean completamente inútiles. El ataque requiere que el atacante esté físicamente cerca del objetivo. Además, la explotación de KRACK no compromete automáticamente todas las formas de comunicación. Las conexiones a través de HTTPS, por ejemplo, se benefician de una capa de cifrado adicional que puede seguir protegiendo la información.

La investigación sobre KRACK es un recordatorio de la naturaleza evolutiva de la seguridad informática. A medida que se desarrollan nuevas tecnologías y protocolos, también surgen nuevas vulnerabilidades. La industria de la seguridad WiFi continúa innovando, y protocolos más nuevos como WPA3 están diseñados para abordar algunas de las debilidades encontradas en WPA2.

Explicando la vulnerabilidad KRACK

La metodología para obtener claves de acceso a redes Wi-Fi, como la que se puede implementar con un sistema embebido como la Raspberry Pi 2, a menudo se basa en la captura de paquetes y ataques de diccionario. El sistema operativo BackTrack, precursor de Kali Linux, fue una plataforma popular para realizar auditorías de seguridad y pruebas de intrusión, proporcionando herramientas de código abierto para detectar y explotar vulnerabilidades. La Raspberry Pi 2, con su procesador ARM Cortex-A7 y 1GB de RAM, ofrece una plataforma de computación potente y compacta para ejecutar estas herramientas.

El proceso de captura de paquetes, a menudo referido como "handshake", es fundamental. Al colocar una tarjeta inalámbrica en modo monitor, es posible escuchar y capturar todos los paquetes transmitidos en el aire, no solo aquellos dirigidos al propio dispositivo. La captura del handshake WPA/WPA2, que consta de cuatro paquetes, es el primer paso para intentar descifrar la clave compartida pre-establecida (PSK). Una vez capturado el handshake, se procede a utilizar herramientas como Aircrack-ng con un diccionario de contraseñas. La eficacia de este método depende de la calidad y el tamaño del diccionario. Un diccionario pequeño puede acelerar el proceso, pero aumenta el riesgo de no encontrar la contraseña correcta. Por el contrario, un diccionario grande incrementa la probabilidad de éxito, pero requiere un tiempo de procesamiento considerablemente mayor.

Es vital recordar que el uso de estas técnicas para acceder a redes Wi-Fi sin el permiso explícito del propietario es ilegal y éticamente reprobable. La información sobre estas vulnerabilidades debe ser utilizada de manera responsable, principalmente para fines educativos y de fortalecimiento de la seguridad. La comunicación inalámbrica, a pesar de su conveniencia, presenta desafíos de seguridad inherentes que requieren una vigilancia constante y la adopción de las mejores prácticas de protección.