En el dinámico mundo de las redes informáticas, la capacidad de extender las conexiones Ethernet más allá de sus límites estándar es una necesidad recurrente. Ya sea para optimizar la distribución de dispositivos en oficinas de gran tamaño, mejorar la cobertura en hogares multifamiliares o garantizar la conectividad en instalaciones industriales complejas, la longitud máxima de 100 metros para un cable Ethernet Cat6 puede resultar restrictiva. Afortunadamente, existen diversas estrategias y tecnologías diseñadas para superar esta limitación, manteniendo la integridad de la señal y la estabilidad de la red. Este artículo explora en profundidad cinco métodos efectivos para extender un cable Ethernet Cat6, analizando sus aplicaciones, comparando su eficiencia y ofreciendo consejos prácticos para una implementación exitosa.

La Importancia de la Segmentación de Red

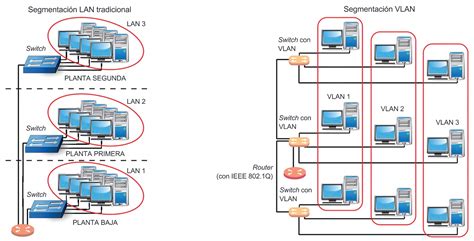

Antes de adentrarnos en las técnicas de extensión, es crucial comprender el concepto fundamental de la segmentación de red. La segmentación de redes es la práctica de dividir una red informática en secciones más pequeñas y aisladas. Al acordonar distintos segmentos de una red, las organizaciones pueden evitar más fácilmente el movimiento lateral de las amenazas, ejercer un control granular sobre el tráfico de la red y mejorar su rendimiento general. Esta división se puede lograr de dos maneras principales: segmentación física y segmentación lógica.

La segmentación física requiere la implementación de aparatos de hardware dedicados, como enrutadores, conmutadores y firewalls, para separar físicamente una red en secciones discretas. Estos dispositivos actúan como guardianes, controlando el tipo de tráfico que puede entrar y salir de cada sección mediante políticas de segmentación configurables. Si bien la segmentación física, también conocida como segmentación basada en el perímetro, ha sido históricamente una solución robusta, su configuración y mantenimiento pueden resultar costosos y laboriosos. Además, la creciente adopción de la computación en la nube ha difuminado los perímetros de red tradicionales, haciendo que los enfoques más flexibles y basados en software sean cada vez más relevantes.

Por otro lado, la segmentación lógica, o segmentación de red virtual, utiliza software para dividir una red en secciones más pequeñas. Este enfoque ofrece una mayor flexibilidad y agilidad, permitiendo la creación de VLANs (Redes de Área Local Virtuales) y la aplicación de políticas de seguridad específicas para cada segmento. Cuando se aplica correctamente, la segmentación de redes puede mejorar significativamente la seguridad, el rendimiento y el cumplimiento normativo de una organización.

Reducción del Movimiento Lateral y Mejora de la Seguridad

Uno de los beneficios más significativos de la segmentación de redes es la reducción del movimiento lateral. Una vez que un atacante ha logrado penetrar en una red, la segmentación actúa como una barrera, impidiendo que se mueva libremente por toda la infraestructura. En lugar de acceder a todos los recursos, el atacante queda confinado a un segmento específico de la red, limitando así el alcance del compromiso.

Para comprender mejor las ventajas de la segmentación de red, se puede establecer una analogía con la protección de un tesoro. Imagine a un rey que desea proteger una gran suma de oro y joyas. Podría optar por distribuirlo en varias cámaras secretas, cada una accesible solo con una llave específica. Si un ladrón roba la llave de una cámara, solo podrá acceder al tesoro contenido en esa cámara, pero no a las demás sin obtener llaves adicionales. Este escenario representa la segmentación de redes, donde la red se divide en "cámaras" aisladas.

La microsegmentación, un subconjunto de la segmentación de red, lleva esta granularidad un paso más allá. En lugar de simplemente aislar cámaras, la microsegmentación permite aplicar controles aún más detallados a cargas de trabajo individuales. Volviendo a la analogía del rey, en un esquema de microsegmentación, el tesoro dentro de cada cámara estaría además guardado en cofres cerrados con llave, cada uno con su propia llave única. De esta manera, incluso si un ladrón roba la llave de una cámara, necesitaría llaves adicionales para abrir los cofres individuales dentro de esa cámara. Una carga de trabajo se define como un programa o aplicación, como un servidor, una máquina virtual o una función sin servidor, que utiliza una cantidad determinada de memoria y recursos informáticos. La microsegmentación permite aplicar políticas de seguridad específicas para cada una de estas cargas de trabajo, proporcionando un nivel de protección excepcionalmente granular.

Comprendiendo la Red de Área Local (LAN) y su Configuración

Una red de área local, o red LAN (del inglés Local Area Network), es una red que conecta un router con dispositivos cercanos para que puedan compartir información entre ellos. La configuración de una LAN típicamente involucra varios parámetros clave en el router:

- Dirección IP: Es la dirección única que identifica al router dentro de la red local. Su valor por defecto suele ser

192.168.0.1. - Máscara de Subred: Define el tamaño de la red y determina qué parte de la dirección IP identifica la red y cuál identifica al dispositivo. Su valor por defecto es

255.255.255.0. - Activar servidor DHCP: Cuando esta opción está marcada, el router asigna automáticamente direcciones IP a los dispositivos que se conectan a la red. Por defecto, esta opción suele estar activada.

- Desactivar servidor DHCP: Si se desactiva, el router no asignará IPs automáticamente, lo que requiere una configuración manual de las direcciones IP en cada dispositivo. Por defecto, esta opción no está marcada.

- Dirección IP inicial: Si el servidor DHCP está activado, este parámetro define la primera dirección IP que el router asignará automáticamente a los dispositivos. La asignación automática de Direcciones IP es creciente. El valor por defecto es

192.168.0.192. - Dirección IP final: Este parámetro indica la última dirección IP que el router asignará automáticamente dentro del rango DHCP.

Comprender estos parámetros es fundamental para configurar y gestionar una red LAN de manera efectiva, especialmente cuando se buscan formas de extender su alcance.

Métodos para Extender la Longitud de un Cable Ethernet Cat6

Los cables Ethernet, particularmente los de categoría 6 (Cat6), son un componente fundamental para establecer conexiones de red robustas y confiables. Sin embargo, su longitud estándar de 100 metros a veces puede no satisfacer las necesidades específicas de una red. Afortunadamente, existen cinco métodos efectivos para extender el alcance de un cable Ethernet Cat6:

1. Extensores Ethernet (Repetidores de Red)

Un extensor de cable, a menudo denominado repetidor Ethernet o extensor de red, sirve para amplificar la señal Ethernet. Estos dispositivos aprovechan diversas tecnologías de transmisión para superar la limitación típica de 100 metros del cableado Cat6, permitiendo longitudes mayores sin una degradación significativa de la calidad de la señal.

La implementación de un extensor Ethernet generalmente implica conectar una unidad al conmutador de red y la otra al punto final del dispositivo de red. Las dos unidades (local y remota) se vinculan mediante un par trenzado, coaxial u otro medio compatible. Los extensores Ethernet actúan como un puente entre dos puntos de red, permitiendo que la señal de datos se extienda a distancias mayores. La tecnología de extensión Ethernet utiliza sofisticadas técnicas de modulación y procesamiento de señales para amplificar y reenviar paquetes de datos al dispositivo de destino, renovando efectivamente la señal de datos y permitiendo extender los cables Ethernet más allá de su limitación básica.

Los extensores Ethernet ofrecen la clara ventaja de aprovechar la infraestructura de cableado existente para ampliar la topología de la red, lo que se traduce en rentabilidad y reducción del tiempo de configuración. Sin embargo, los desafíos pueden incluir la atenuación de la señal, la interferencia de ruido y problemas en la capa física. La solución de problemas generalmente comienza con la verificación de la integridad del cable de conexión, asegurando que los extensores estén configurados correctamente y evaluando las fuentes de interferencia ambiental.

2. Conmutadores de Red como Puntos de Retransmisión

La incorporación de un conmutador de red al diseño de la red permite que varios dispositivos se conecten en un punto central, ampliando efectivamente el alcance de un cable Ethernet. Al implementar un conmutador de red en la marca de los 100 metros, este funciona como un punto de retransmisión y administrador del tráfico. El conmutador recibe, procesa y reenvía paquetes de datos al dispositivo de destino, renovando efectivamente la señal de datos y permitiendo extender los cables Ethernet más allá de su limitación básica.

Esta estrategia es particularmente útil en entornos donde se necesita conectar múltiples dispositivos en ubicaciones distantes. El conmutador actúa como un nodo intermedio, extendiendo la distancia efectiva del cableado Ethernet y permitiendo una mayor flexibilidad en la disposición de la red.

3. Acopladores en Línea

El método más sencillo para extender la longitud de un cable Ethernet es emplear un acoplador en línea. Estos dispositivos sirven como conectores para unir dos cables Ethernet, facilitando una extensión perfecta y ampliando de manera efectiva el alcance general de una conexión de red.

Un acoplador en línea es esencialmente un conector hembra-hembra que permite conectar dos cables Ethernet macho. Si bien es una solución rápida y económica para extensiones cortas, es importante tener en cuenta que cada acoplador introduce una pequeña pérdida de señal. Por lo tanto, para extensiones más largas o críticas en cuanto a rendimiento, es preferible utilizar métodos que incluyan regeneración de señal, como los extensores Ethernet o los conmutadores.

4. Extensores Power over Ethernet (PoE)

Los extensores Power over Ethernet (PoE) están diseñados explícitamente para ampliar el alcance de los datos y la alimentación a través de un único cable Ethernet. Esto es particularmente ventajoso para alimentar dispositivos ubicados a grandes distancias de la fuente de alimentación, sin la necesidad de una toma de corriente separada en la ubicación del dispositivo.

Estos extensores combinan la extensión de la conectividad de datos y la energía eléctrica. Al permitir la transmisión de datos y energía a través de un solo cable, simplifican la instalación y reducen la complejidad del cableado, especialmente para dispositivos como cámaras de seguridad IP, puntos de acceso Wi-Fi o teléfonos VoIP desplegados en lugares de difícil acceso.

5. Ethernet over Power (EoP)

La tecnología Ethernet over Power (EoP), también conocida como Powerline Communication (PLC), utiliza el cableado eléctrico existente para crear un enlace de red. Este método elimina la necesidad de instalar cableado de red adicional, aprovechando la infraestructura eléctrica ya presente en un edificio.

Los adaptadores EoP se conectan a las tomas de corriente y crean una red local utilizando la red eléctrica. Si bien ofrece una alternativa conveniente para extender la conectividad en lugares donde el cableado Ethernet es impráctico, el rendimiento de EoP puede verse afectado por la calidad del cableado eléctrico, la distancia y las interferencias de otros aparatos eléctricos.

Consideraciones Técnicas Cruciales para la Extensión de Cables Ethernet

Al planificar la extensión de un cable Ethernet, es imperativo examinar una variedad de consideraciones técnicas para garantizar un rendimiento y una conectividad confiables de la red. Ignorar estos factores puede llevar a una degradación de la señal, errores en la transmisión de datos y una red inestable.

Limitaciones de Distancia Máxima y Tipos de Cable

La distancia máxima estándar para cables Ethernet generalmente se establece en 100 metros (328 pies) para cableado de par trenzado sin blindaje (UTP). Exceder esta longitud sin técnicas adecuadas de amplificación o extensión de la señal podría provocar degradación de la señal y errores en la transmisión de datos.

Seleccionar la categoría adecuada de cableado Ethernet es fundamental en proyectos de extensión de red. Por ejemplo, diferenciar entre cables Cat5e, Cat6 y Cat6a es esencial según la velocidad de la red y los requisitos de ancho de banda. Los cables de categoría 6 (Cat6) brindan un rendimiento mejorado en comparación con sus predecesores, como el Cat5e, al ofrecer una mayor velocidad de transmisión de datos y un mayor ancho de banda.

Uso del Conector y Longitud Total del Cable

Los conectores RJ45 son el tipo estándar de terminación para cables Ethernet, lo que facilita la interfaz electrónica a través de puertos de red físicos. Al extender cables, el uso de conectores RJ45 requiere precisión y la preservación de los estándares de cableado para evitar comprometer la calidad de la señal. Un crimpado inadecuado o el uso de conectores de baja calidad pueden ser fuentes significativas de problemas de red.

En la planificación de redes, la longitud acumulada de los cables Ethernet dentro de un solo tendido, incluidos los cables de conexión (patch cords) y las extensiones, no debe exceder la distancia máxima de 100 metros. La medición precisa de la longitud de los cables antes de la instalación evita la degradación del rendimiento.

Interferencia de Red y su Mitigación

La interferencia de la red, como la interferencia electromagnética (EMI) o la interferencia de radiofrecuencia (RFI), puede influir gravemente en la integridad de la transmisión de datos de una red. Al ampliar el cableado Ethernet, es fundamental tener en cuenta los factores ambientales que podrían introducir interferencias.

Los cables Cat6 cuentan con especificaciones estrictas para la diafonía y la reducción de ruido del sistema, lo que da como resultado una integridad de la señal mejorada y, por lo tanto, una confiabilidad más excelente en longitudes extendidas. Esto garantiza que las señales se mantengan con una pérdida o interferencia mínima a lo largo de la distancia del tendido del cable. El empleo de cables Cat6 proporciona a los administradores de red flexibilidad para ampliar y gestionar la infraestructura de red debido a su compatibilidad con tecnologías actuales y emergentes. Invertir en cableado Cat6 para extensiones Ethernet es un paso estratégico hacia una infraestructura de red preparada para el futuro.

Ventajas y Desafíos de los Extensores Ethernet

Los extensores Ethernet, a pesar de sus beneficios, presentan tanto ventajas como desafíos que deben ser considerados. Su principal ventaja radica en la capacidad de extender las conexiones de red más allá de los 100 metros estándar, aprovechando la infraestructura de cableado existente. Esto se traduce en una solución rentable y una reducción significativa del tiempo de instalación en comparación con la instalación de nuevo cableado.

Sin embargo, la atenuación de la señal, la interferencia de ruido y los problemas en la capa física son desafíos inherentes. La atenuación se refiere a la pérdida de fuerza de la señal a medida que viaja a lo largo del cable. La interferencia de ruido puede provenir de fuentes externas o de otros cables dentro del mismo conducto. Los problemas de la capa física pueden surgir de conectores defectuosos, cables dañados o terminaciones incorrectas.

La solución de problemas de extensores Ethernet generalmente comienza con la verificación de la integridad del cable de conexión, asegurando que los extensores estén configurados correctamente y evaluando las fuentes de interferencia ambiental. La elección del tipo de cable adecuado, como el Cat6, también desempeña un papel crucial en la minimización de estos desafíos.

El Papel Fundamental de los Cables Cat6

Al ampliar las conexiones Ethernet, utilizar un cable de categoría 6 (Cat6) tiene varias ventajas significativas. Los cables Cat6 son expertos en facilitar un mejor rendimiento de la red con su capacidad para manejar velocidades de transferencia de datos más altas en comparación con los estándares de cables anteriores.

Los cables Cat6 están diseñados para admitir velocidades de transferencia de datos de hasta 10 Gbps en sistemas de red, pero con un ancho de banda máximo de 250 MHz en cada par trenzado. Esto permite la transmisión de datos de alta velocidad a distancias extendidas, superando a los cables Cat5 y Cat5e, que solo admiten hasta 1 Gbps. Las capacidades de ancho de banda de los cables Cat6 superan a las de sus predecesores, lo que permite transmitir más datos simultáneamente. Este mayor ancho de banda permite admitir múltiples flujos de datos de alta velocidad, optimizando así el tráfico de red y mejorando el rendimiento de las aplicaciones que requieren un uso intensivo del ancho de banda.

Los cables Cat6 cuentan con especificaciones estrictas para la diafonía y la reducción de ruido del sistema, lo que da como resultado una integridad de la señal mejorada y, por lo tanto, una confiabilidad más excelente en longitudes extendidas. Esto garantiza que las señales se mantengan con una pérdida o interferencia mínima a lo largo de la distancia del tendido del cable. El empleo de cables Cat6 proporciona a los administradores de red flexibilidad para ampliar y gestionar la infraestructura de red debido a su compatibilidad con tecnologías actuales y emergentes. Invertir en cableado Cat6 para extensiones Ethernet es un paso estratégico hacia una infraestructura de red preparada para el futuro. Con su capacidad de transferencia de datos de alta velocidad y compatibilidad con versiones anteriores, los cables Cat6 posicionan una red para satisfacer las crecientes demandas de datos y los avances tecnológicos del futuro cercano.

Buenas Prácticas para una Segmentación de Red Eficaz

La implementación y el mantenimiento de una segmentación de red eficaz requieren seguir una serie de buenas prácticas para maximizar la seguridad y el rendimiento.

- No segmentar en exceso: Si bien la segmentación es crucial, una segmentación excesiva puede disminuir la visibilidad general de la red y dificultar su gestión. Encontrar un equilibrio es fundamental.

- Realizar auditorías periódicas: La segmentación de la red solo mejora la seguridad si se auditan continuamente los segmentos en busca de vulnerabilidades, permisos estrictos y actualizaciones. Saber que no hay vulnerabilidades conocidas mantiene a los atacantes un paso por detrás.

- Seguir el principio de privilegio mínimo: Al utilizar el principio de privilegio mínimo en todos los segmentos, se garantiza que los usuarios, administradores de red y el equipo de seguridad solo obtengan el acceso necesario. El acceso con menos privilegios es fundamental para un modelo de red de confianza cero (Zero Trust). Zero Trust es un modelo de seguridad en el que se asume que las amenazas ya están presentes dentro de una red y no se confía en ningún usuario o dispositivo por defecto.

- Limitar el acceso de terceros: Otorgar acceso a terceros ya es riesgoso, por lo que es importante hacerlo solo cuando sea necesario, especialmente si se otorga acceso a múltiples segmentos. Considerar cuidadosamente los nuevos permisos es muy importante para mantener una buena postura de seguridad de la red.

Modificación de la Configuración de Red Ethernet

En ocasiones, surge la necesidad de modificar la configuración de una red Ethernet existente. Por ejemplo, un usuario podría desear cambiar el nombre y la contraseña de su red Wi-Fi, pero también quiere aplicar estas modificaciones a la red Ethernet conectada al módem del Wi-Fi.

Si se refiere al nombre de la red local Ethernet que aparece en el adaptador de red, puede modificarlo siguiendo estos pasos:

- Escriba "control netconnections" en la barra de búsqueda y pulse Aceptar.

- Haga clic derecho sobre el icono del adaptador de red Ethernet.

- Seleccione "Cambiar nombre" y escriba el nuevo nombre deseado para la red.

Este proceso permite personalizar la identificación de su conexión Ethernet dentro del sistema operativo.

05 Configuración VLANs Controlador Omada

Para configurar redes y aplicar reglas de control de acceso, como las descritas para evitar la comunicación entre departamentos, se pueden seguir los siguientes pasos generales utilizando una Puerta de Enlace Omada:

- Creación de Nuevas Redes: Inicie sesión en la página de la Puerta de Enlace Omada, navegue a "Red" - "LAN" y haga clic en el botón "Agregar" para crear una nueva red. Complete la configuración según los requisitos de su red. Normalmente, después de crear una nueva red, todos los puertos LAN de la Puerta de Enlace Omada permanecerán UNTAG en la red predeterminada y se agregarán automáticamente a la VLAN TAG de la nueva red. En este punto, hemos terminado de configurar las redes.

- Implementación de Control de Acceso (ACL): Para bloquear el acceso entre computadoras en diferentes departamentos, se introduce ACL (Control de Acceso) para gestionar el comportamiento de la red. Navegue a "Firewall" - "Control de Acceso" y haga clic en el botón "Agregar" para crear dos nuevas entradas de ACL. Una estrategia implica prohibir que el departamento de I+D acceda al departamento de marketing, mientras que la otra implica evitar que el departamento de marketing acceda al departamento de I+D. Siga las configuraciones mostradas en la interfaz. Tenga en cuenta que la interfaz "LAN -> LAN" significa una entrada de ACL de tráfico entre redes.

La correcta implementación de estas configuraciones, junto con la elección de métodos adecuados para extender la conectividad Ethernet, permite construir redes robustas, seguras y adaptadas a las necesidades específicas de cada entorno.