En la era digital actual, la necesidad de asegurar la comunicación y permitir el acceso remoto a recursos de red se ha vuelto primordial. Ya sea para proteger la transferencia de datos sensibles entre ubicaciones o para facilitar el teletrabajo, las Redes Privadas Virtuales (VPN) ofrecen una solución robusta. Este artículo se adentra en los diversos aspectos de la configuración de VPN, desde la descarga de scripts de configuración para gateways de Azure hasta la implementación en dispositivos MikroTik y la creación de servidores VPN caseros con WireGuard y OpenVPN, abordando tanto las complejidades técnicas como las consideraciones prácticas.

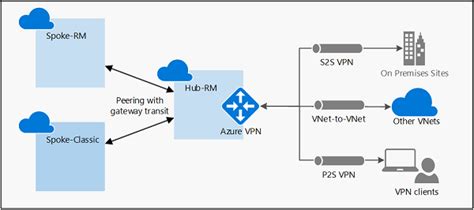

Scripts de Configuración para Azure VPN Gateway

Para establecer conexiones VPN de sitio a sitio (S2S) con Azure VPN Gateway, el proceso implica varios pasos. Los pasos iniciales, hasta el número tres, pueden completarse utilizando el portal de Azure, PowerShell o la CLI. El paso crucial es el número cuatro, que concierne a la configuración de los dispositivos VPN locales fuera del entorno de Azure. Azure facilita este proceso al permitir la descarga de un script de configuración. Este script precarga valores esenciales como los de la puerta de enlace de VPN de Azure, la red virtual, los prefijos de dirección de red local y las propiedades de la conexión VPN.

Es vital comprender que la sintaxis de cada script de configuración de dispositivos VPN varía significativamente, dependiendo en gran medida de los modelos y versiones de firmware de los dispositivos. Ciertos parámetros requieren valores únicos que solo pueden determinarse con acceso directo al dispositivo. Si bien los scripts generados por Azure precargan estos valores, es responsabilidad del usuario verificar su validez en el dispositivo específico. Algunas plantillas de configuración incluyen una sección de "LIMPIEZA" (CLEANUP) que puede ser útil para eliminar configuraciones previas.

El procedimiento general para obtener esta configuración implica:

- Crear una puerta de enlace de VPN de Azure.

- Establecer una puerta de enlace de red local.

- Configurar un recurso de conexión que enlace las dos entidades anteriores.

- Seleccionar la conexión para acceder a su página de configuración.

- Una vez seleccionado el dispositivo VPN local, hacer clic en "Descargar configuración".

Tras haber descargado y validado el script de configuración, el siguiente paso es aplicarlo al dispositivo VPN local. El método exacto para realizar esta aplicación varía según la marca y el modelo del dispositivo VPN.

Configuración de VPN en MikroTik RouterOS

La configuración de una VPN en un router MikroTik es fundamental para asegurar la comunicación entre sitios remotos o para proporcionar a los empleados un acceso seguro a los recursos de la red corporativa desde ubicaciones externas. MikroTik RouterOS ofrece soporte para una variedad de protocolos VPN, incluyendo PPTP, L2TP, OpenVPN y SSTP.

Un escenario común es configurar un cliente VPN en un dispositivo remoto utilizando el protocolo L2TP/IPsec. Para que esta configuración funcione correctamente, es necesario configurar las reglas del firewall para permitir el tráfico L2TP/IPsec. La configuración de una VPN en MikroTik exige una atención meticulosa a los detalles, especialmente en lo que respecta a la seguridad y la optimización del rendimiento.

Acceso Remoto Seguro y la Necesidad de VPN Caseras

La capacidad de acceder a los dispositivos de una red local desde fuera del entorno físico (hogar o empresa) es cada vez más importante. Diversas tecnologías han surgido para facilitar este acceso remoto. Programas como TeamViewer o AnyDesk son ejemplos comunes para acceder a ordenadores a través de Internet. La pandemia de COVID-19, en particular, impulsó la necesidad de teletrabajo en muchas empresas, lo que a su vez aumentó la demanda de soluciones de acceso remoto seguro.

Una combinación frecuente observada en empresas de diversos sectores es el uso de VPN junto con aplicaciones de escritorio remoto. Un trabajador, desde su domicilio, primero se conecta a la VPN de la empresa y luego utiliza una aplicación de escritorio remoto para acceder al ordenador de su puesto de trabajo. Este método permite a los empleados trabajar desde casa de manera efectiva, replicando la experiencia de estar en la oficina.

Anteriormente, se exploró la posibilidad de montar un servidor VPN casero utilizando OpenVPN, a menudo simplificado con herramientas como PiVPN. Si bien estas soluciones son excelentes para acceder a dispositivos locales desde el exterior, presentan ciertos inconvenientes. Por un lado, puede resultar complicado proporcionar acceso a usuarios sin conocimientos técnicos para configurar una VPN. Por otro lado, la transferencia de archivos grandes o numerosos archivos pequeños a través de estas VPN caseras puede ser notablemente lenta.

Introducción a WireGuard: Una Alternativa Moderna

Para abordar estos desafíos, surge la necesidad de un servidor VPN diferente que ofrezca no solo acceso remoto a la red local, sino también una gestión de usuarios simplificada y tasas de transferencia de datos significativamente más altas. Aquí es donde entra en juego WireGuard.

WireGuard es un protocolo VPN moderno, gratuito y de código abierto, diseñado para ser ligero, rápido y seguro. A diferencia de las VPN comerciales orientadas al anonimato o al cambio de ubicación de la conexión a Internet, el objetivo principal de una VPN configurada con WireGuard es proporcionar acceso seguro a los recursos de la red local.

WireGuard. Configuración paso a paso de la mejor y más rápida VPN 🚀

Una ventaja adicional de una configuración basada en WireGuard es la posibilidad de integrarlo con sistemas como Pi-Hole para bloquear la publicidad no solo dentro de la red local, sino también en los dispositivos móviles conectados a la VPN. Además, se puede implementar una interfaz web para facilitar la creación de nuevas cuentas VPN, la descarga de perfiles de usuario y la generación de códigos QR para una configuración sencilla en dispositivos móviles.

Comparado con otros protocolos VPN como OpenVPN, WireGuard está optimizado para lograr tasas de transferencia de datos muy altas, resultando en velocidades considerablemente mayores sobre la misma infraestructura.

Requisitos Previos para un Servidor WireGuard

Para implementar un servidor VPN con WireGuard, se necesitan ciertos requisitos:

- Sistema Operativo del Servidor: Se recomienda un equipo con Ubuntu 20.04 o superior (preferiblemente la versión "Server"). Si bien el tutorial se centra en Ubuntu, es probable que las instrucciones funcionen en otras distribuciones Linux basadas en Debian, como Raspbian.

- Cliente WireGuard: El cliente WireGuard está disponible para una amplia gama de sistemas operativos, incluyendo Windows, macOS, iOS, Android y GNU/Linux.

- Hardware del Servidor: El servidor no requiere especificaciones de hardware muy exigentes. Un equipo con un procesador antiguo y 512 MB de RAM puede ser suficiente, aunque se recomienda más memoria si el servidor se utiliza para otras tareas.

- Conexión a Internet y Red:

- El servidor debe tener acceso a una IP pública disponible, ya sea fija o dinámica.

- Es necesario mapear el puerto 51820 (el puerto por defecto de WireGuard) a la dirección IP local de la máquina que actuará como servidor.

- No se puede utilizar una línea con CG-NAT (Carrier-Grade Network Address Translation), ya que impide el mapeo de puertos y el acceso desde el exterior.

- La máquina del servidor debe tener una IP fija dentro de la red local; no debe obtener su IP a través de DHCP, ya que esto podría romper el mapeo de puertos si la IP cambia.

- DNS Dinámico (Opcional pero Recomendado): Si no se dispone de una IP pública fija, se recomienda utilizar un servicio de DNS dinámico (DDNS) para que un nombre de dominio (ej.

mivpnmolona.com) apunte siempre a la IP pública actual del router, incluso si esta cambia.

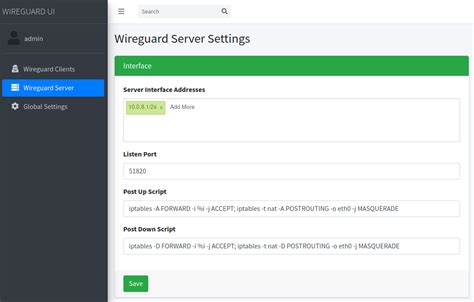

Instalación y Configuración del Servidor WireGuard en Ubuntu

El proceso de instalación y configuración en Ubuntu implica varios pasos:

Habilitar el Usuario Root: Por defecto, Ubuntu crea un usuario con privilegios administrativos. Para la instalación del servidor, es conveniente habilitar el usuario

rootestándar de Linux. Esto se logra ejecutando el comandosudo -i. Una vez habilitado, los comandos se ejecutan como administrador sin necesidad de prefijarsudo. Es importante notar que la carpetahomedel usuariorootse encuentra en/root.Instalar el Servidor WireGuard: Como WireGuard está disponible en los repositorios de Ubuntu, la instalación se realiza con

apt-get install wireguard. Posteriormente, es necesario cargar el módulo de WireGuard en el kernel del sistema con el comandomodprobe wireguard.Configurar el Sistema como Enrutador: Para que el servidor pueda reenviar paquetes entre la red VPN y la red local, es necesario habilitar el reenvío de IP. Esto se hace editando el archivo

/etc/sysctl.confy descomentando (eliminando la almohadilla#al inicio) la líneanet.ipv4.ip_forward=1. Los cambios se guardan conCtrl + O.Instalación de Wireguard-UI (Interfaz Gráfica): Para simplificar la gestión de usuarios y configuraciones, se puede instalar una interfaz gráfica de usuario (GUI) basada en web. Wireguard-UI es una opción ligera y segura que se ejecuta localmente.

- Se descarga la versión adecuada para la arquitectura del servidor (ej.

linux-amd64para Ubuntu Server de 64 bits,linux-armolinux-arm64para Raspberry Pi). - El archivo descargado se descomprime, por ejemplo,

tar xzf wireguard-ui-v0.3.6-linux-amd64.tar.gz. - Se ejecuta el archivo

wireguard-ui. Al hacerlo, se crea una subcarpetadbque contiene archivos de configuración. - Dentro de

db/server, se edita el archivousers.jsonpara definir el usuario y la contraseña de acceso a la interfaz web.

- Se descarga la versión adecuada para la arquitectura del servidor (ej.

Creación de Clientes VPN con WireGuard

La interfaz web de Wireguard-UI permite crear nuevos clientes VPN, generar perfiles de configuración y códigos QR para facilitar la conexión de dispositivos. Al crear un cliente, se definen parámetros como el nombre del cliente, la dirección IP que tendrá dentro de la red VPN y las claves pública y privada.

Los perfiles de configuración generados (archivos .conf) contienen toda la información necesaria para que un cliente WireGuard se conecte al servidor. Estos perfiles pueden ser importados directamente en las aplicaciones cliente de WireGuard disponibles para diversos sistemas operativos.

Consideraciones de Seguridad y Mantenimiento

- Firewall: Es crucial configurar reglas de firewall adecuadas tanto en el servidor VPN como en el router para permitir el tráfico VPN y proteger contra accesos no deseados.

- Actualizaciones: Mantener el sistema operativo del servidor y el software WireGuard actualizados es fundamental para parchear vulnerabilidades de seguridad.

- Monitoreo: Herramientas como Fail2Ban pueden ayudar a monitorear la actividad de inicio de sesión y bloquear automáticamente direcciones IP sospechosas. Wazuh es otra herramienta útil para recopilar y analizar registros del servidor.

- Fugas de DNS: Asegurarse de que las consultas DNS se realicen a través del túnel VPN y no se filtren fuera de él es vital para la privacidad. Esto se puede lograr configurando la VPN para usar servidores DNS seguros o desactivando IPv6 si no es compatible.

Alternativa: OpenVPN y Scripts de Instalación Simplificada

Aunque WireGuard ofrece ventajas significativas en términos de velocidad y simplicidad, OpenVPN sigue siendo una opción robusta y ampliamente utilizada. Para aquellos que buscan simplificar la instalación de un servidor OpenVPN, existen scripts automatizados que reducen drásticamente el tiempo y la complejidad del proceso.

Un ejemplo de tal script se encuentra en GitHub y permite instalar y configurar un servidor OpenVPN con tan solo unos pocos comandos.

Requisitos para un Servidor OpenVPN con Script

- Sistema Operativo: Ubuntu 18.04 o 16.04 (o distribuciones basadas en Debian como Linux Mint).

- IP Pública Fija o DDNS: Similar a WireGuard, se requiere una IP pública fija o un servicio de DNS dinámico.

- Conocimientos Técnicos: Si bien el script simplifica la instalación, comprender los conceptos básicos de redes y VPN es beneficioso.

Proceso de Instalación con Script

El script generalmente se ejecuta con parámetros que definen la configuración del servidor, como:

--adminpassword: Contraseña para acceder a la interfaz de administración web.--dns1,--dns2: Direcciones IP de los servidores DNS a utilizar (ej. OpenDNS).--protocol: Protocolo a usar (tcp o udp, udp es generalmente más rápido).--vpnport: Puerto del servidor VPN (ej. 1194).--host: La IP pública del servidor o el nombre de dominio DDNS.

Un ejemplo de comando de ejecución podría ser:sudo ./openvpn.sh --adminpassword=geeklandpassword --dns1=208.67.222.222 --dns2=208.67.220.220 --protocol=udp --vpnport=1194 --host=140.238.221.137

La ejecución del script suele ser rápida y completa la instalación y configuración del servidor.

Gestión de Clientes OpenVPN

Tras la instalación, se puede acceder a una interfaz web para gestionar los clientes. Esta interfaz, a menudo alojada por servidores web ligeros como lighttpd, permite:

- Iniciar sesión con la contraseña de administrador definida.

- Crear nuevos usuarios (clientes) VPN.

- Descargar los archivos de configuración (

.ovpn) para cada cliente. - Revocar los permisos de conexión de un usuario específico.

Es importante recordar que, si se accede a esta interfaz desde la red local, puede aparecer una advertencia de "No es seguro" debido al uso de certificados autogenerados. Para una conexión segura, se deben abrir los puertos necesarios (ej. 80, 443 y el puerto VPN) en el router.

VPN Comerciales vs. VPN Autoalojadas

La decisión entre utilizar un servicio de VPN comercial o configurar una VPN autoalojada depende de las necesidades y el nivel de experiencia del usuario.

Ventajas de las VPN Comerciales

- Facilidad de Uso: Los proveedores comerciales se encargan de toda la complejidad técnica, ofreciendo aplicaciones fáciles de usar.

- Privacidad y Seguridad: Servicios de alta calidad utilizan IPs compartidas y rotan direcciones IP, dificultando el rastreo.

- Amplia Red de Servidores: Ofrecen servidores en múltiples ubicaciones geográficas.

- Funciones Adicionales: Muchas incluyen características como kill switch (desconexión automática), protección contra fugas de DNS y compatibilidad con múltiples dispositivos.

Ventajas de las VPN Autoalojadas

- Control Total: El usuario tiene control absoluto sobre la configuración, los datos y la política de privacidad. No hay dependencia de un tercero.

- Acceso Remoto Seguro a Red Local: Ideal para acceder a recursos de la red doméstica o de oficina desde cualquier lugar.

- Rentabilidad (Potencial): Si se utiliza hardware existente (como una Raspberry Pi) y software gratuito, el costo operativo puede ser bajo.

- Personalización: Permite adaptar la configuración a necesidades específicas.

Desventajas de las VPN Autoalojadas

- Complejidad Técnica: Requiere conocimientos técnicos para la instalación, configuración y mantenimiento.

- Ubicaciones de Servidores Limitadas: El servidor VPN está vinculado a una única ubicación física (el hogar o la oficina).

- Mantenimiento Continuo: Es necesario supervisar la seguridad, aplicar actualizaciones y solucionar problemas.

- Posibles Costos de Hardware/Servicios Cloud: Si se utiliza un proveedor de servicios en la nube (VPS), habrá costos asociados.

Proveedores de Servicios en la Nube para Alojamiento de VPN

Para quienes optan por alojar su VPN en la nube, existen varias opciones de proveedores de Virtual Private Server (VPS):

- DigitalOcean: Reputado por sus centros de datos globales y excelente documentación. A menudo viene con OpenVPN preinstalado.

- Hetzner: Conocido por su asequibilidad y fiabilidad, aunque con menos ubicaciones de servidores.

- Oracle Cloud Infrastructure (OCI): Ofrece un generoso nivel gratuito que puede ser viable para usuarios con presupuesto limitado, aunque con ciertas restricciones de recursos.

Al utilizar un VPS, es fundamental configurar correctamente el firewall del proveedor y asegurarse de que los puertos necesarios estén abiertos para el tráfico VPN.

Protocolos VPN y Seguridad

La elección del protocolo VPN es crucial para la seguridad y el rendimiento.

- OpenVPN: Protocolo seguro, de código abierto, ampliamente confiable y con buenas velocidades.

- WireGuard: Protocolo moderno, de código abierto, conocido por su velocidad y eficiencia.

- Lightway: Protocolo desarrollado por ExpressVPN, rápido, con código ligero y auditado por seguridad.

- PPTP (Point-to-Point Tunneling Protocol): Rápido pero con cifrado débil y vulnerable. Generalmente no recomendado.

- L2TP/IPsec: Ofrece un buen equilibrio entre seguridad y compatibilidad, aunque puede ser más lento que OpenVPN o WireGuard.

- SSTP (Secure Socket Tunneling Protocol): Protocolo propietario de Microsoft, seguro y capaz de sortear firewalls, pero menos compatible con otras plataformas.

Características de Seguridad Adicionales

- Kill Switch (Desconexión Automática): Corta el tráfico de Internet si la conexión VPN se cae, previniendo fugas accidentales de datos.

- Cifrado Fuerte: Utilizar protocolos modernos como OpenVPN o WireGuard que emplean algoritmos de cifrado robustos.

Consideraciones Legales y Éticas

En la mayoría de los países, el uso de VPN es legal, al igual que la gestión de una VPN propia. Sin embargo, las leyes pueden variar, y es responsabilidad del usuario informarse sobre la legalidad en su jurisdicción. El uso de una VPN para actividades ilegales sigue siendo ilegal, independientemente de cómo se configure o se acceda a ella.

Conclusión

La configuración de una VPN, ya sea para conexiones de sitio a sitio con servicios en la nube como Azure, para asegurar la comunicación en redes locales con MikroTik, o para establecer un servidor casero con WireGuard u OpenVPN, ofrece una gran flexibilidad y control sobre la seguridad y el acceso remoto. Si bien las VPN comerciales son una opción más sencilla para la mayoría de los usuarios, la creación de una VPN autoalojada puede ser una solución gratificante y potente para aquellos que buscan un control total y acceso seguro a su red privada. La elección adecuada dependerá de las necesidades específicas, los conocimientos técnicos y los recursos disponibles.