La internet, en su esencia, es una red global de información y conexión. Sin embargo, la realidad de su uso a menudo se ve limitada por restricciones geográficas, censura gubernamental, políticas corporativas y las propias medidas de seguridad de las plataformas. Las Redes Privadas Virtuales (VPN) surgieron como una herramienta poderosa para sortear estas barreras, ofreciendo privacidad, seguridad y acceso a contenido que de otro modo estaría fuera de alcance. No obstante, una pregunta persistente surge entre los usuarios: ¿por qué hay páginas que detectan y bloquean el uso de VPN? Este artículo profundiza en las razones detrás de estos bloqueos, las implicaciones de usar VPN y las estrategias para mantener una experiencia de navegación libre y segura.

El Propósito Detrás del Bloqueo de VPN

La motivación principal para que los sitios web y las plataformas bloqueen las VPN reside en una compleja interacción de factores legales, comerciales y de seguridad. Lejos de ser una simple arbitrariedad, estas medidas responden a necesidades y preocupaciones específicas de los proveedores de servicios y las entidades reguladoras.

Restricciones Geográficas y Licencias de Contenido

Una de las razones más comunes para el bloqueo de VPN por parte de plataformas de streaming y servicios deportivos es la gestión de derechos de licencia y las restricciones geográficas. Plataformas populares como Netflix, HBO Max, Disney Plus y Amazon Prime, entre otras, operan bajo acuerdos de licencia que varían significativamente de un país a otro. Esto significa que el catálogo de contenido disponible en una región puede ser diferente al de otra. Por ejemplo, un partido de la liga NBA o una serie específica pueden tener derechos de transmisión exclusivos en determinados territorios.

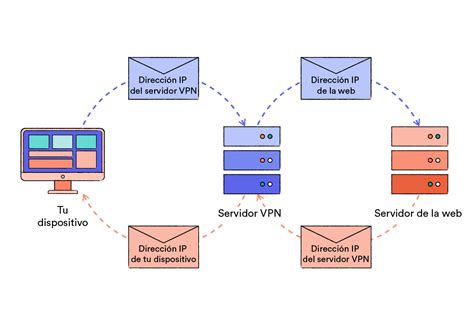

Cuando un usuario utiliza una VPN para conectarse a un servidor en un país diferente al suyo, la plataforma detecta una dirección IP que no se corresponde con la ubicación geográfica esperada. Para cumplir con sus acuerdos de licencia y evitar posibles sanciones legales o financieras, estas plataformas implementan sistemas para detectar y bloquear el acceso a través de VPN. El objetivo es asegurar que los usuarios accedan al contenido licenciado para su región geográfica específica.

Cumplimiento de Leyes y Regulaciones Gubernamentales

En muchos países, los gobiernos imponen restricciones sobre el acceso a ciertos tipos de contenido en línea. Esto puede incluir recursos de noticias considerados "no imparciales", sitios de redes sociales, aplicaciones de mensajería, sitios web de derechos humanos y cualquier otra plataforma que pueda ser vista como una amenaza a la estabilidad política o social. En estos casos, las VPN se convierten en una herramienta vital para los ciudadanos que buscan acceder a información libre y sin censura, ganando así libertad al navegar por Internet.

Sin embargo, la presencia y el uso de VPN pueden ser problemáticos para los gobiernos que buscan controlar el flujo de información. Por ello, algunos países han implementado leyes y regulaciones que obligan a los proveedores de servicios de Internet (ISP) a bloquear el acceso a VPN o a exigir a los proveedores de VPN que almacenen datos de usuario. Por ejemplo, China, hasta cierto punto, permite las VPN pero mantiene un control estricto sobre su uso. Rusia ha aprobado legislación que requiere a los proveedores de servicios de Internet bloquear sitios web que ofrecen servicios de VPN. Irán también ha restringido el acceso a VPN no autorizadas por el gobierno, y Turquía ha explorado la posibilidad de prohibir por completo las aplicaciones VPN. La legalidad del desbloqueo de páginas web varía según el lugar, y es crucial investigar las leyes locales sobre VPN en países específicos.

Prevención de Fraude y Actividades Ilícitas

Las plataformas que manejan transacciones monetarias, como casinos en línea, plataformas de apuestas deportivas y servicios financieros, a menudo bloquean las VPN para prevenir posibles fraudes y actividades ilícitas. Los actores malintencionados pueden utilizar una VPN para ocultar su dirección IP real mientras realizan actividades ilegales, como el fraude con tarjetas de crédito o el blanqueo de dinero. Al bloquear las VPN, estas plataformas buscan dificultar que los ciberdelincuentes operen impunemente y protegerse a sí mismas y a sus usuarios de posibles daños.

Mantenimiento de la Integridad de la Red y Políticas Laborales/Educativas

En entornos corporativos y educativos, las VPN pueden ser bloqueadas para hacer cumplir políticas de uso de la red. Los administradores de red suelen implementar estas restricciones para evitar que los estudiantes o empleados accedan a contenido que pueda distraerlos de sus tareas principales o que infrinja las políticas de la institución. Por ejemplo, el acceso a redes sociales, plataformas de juegos o sitios de entretenimiento puede ser restringido. En estos casos, la descarga de una VPN o el uso de Tor podría ser impedido por las restricciones impuestas por los administradores de la red. Si se comparte equipo o las descargas están restringidas, ni una VPN ni Tor podrían funcionar.

Técnicas Utilizadas para Detectar y Bloquear VPN

Los sitios web y las plataformas emplean una variedad de métodos, algunos más sofisticados que otros, para identificar y bloquear el tráfico proveniente de VPN. Comprender estas técnicas ayuda a apreciar la complejidad del desafío y las estrategias necesarias para sortearlas.

Bloqueo de Direcciones IP Conocidas de VPN

El método más común y directo para bloquear el acceso a VPN es limitar el acceso de las direcciones IP que se sabe que pertenecen a servicios VPN. Los proveedores de VPN utilizan grandes conjuntos de direcciones IP para sus servidores, y muchas de estas IPs son fácilmente identificables como pertenecientes a servicios VPN. Los sitios web y las plataformas mantienen listas negras de estas direcciones IP, basadas en bases de datos públicas o en la detección de patrones de tráfico inusuales. Cuando un gran número de usuarios se conecta a un sitio web desde una misma dirección IP de VPN, puede ser marcada como sospechosa.

Bloqueo de Puertos VPN

Los puertos son puntos de entrada y salida para el tráfico de red. Los protocolos VPN comunes, como PPTP, L2TP, OpenVPN e IKEv2, utilizan puertos específicos para establecer conexiones cifradas. Los cortafuegos pueden ser configurados para bloquear estos puertos, impidiendo que el tráfico tunelizado de las VPN alcance su destino. Por ejemplo, el puerto 1194, comúnmente utilizado por OpenVPN, podría ser bloqueado. Sin embargo, algunos protocolos pueden utilizar puertos estándar como el 443 (utilizado por HTTPS) o el 80 (utilizado por HTTP), lo que dificulta su bloqueo sin afectar el tráfico legítimo.

Inspección Profunda de Paquetes (DPI)

La Inspección Profunda de Paquetes (DPI) es una técnica de filtrado de red avanzada que va más allá de la simple inspección de encabezados de paquetes. El DPI examina el contenido real de los paquetes de datos que atraviesan un punto de control de red. Al analizar los metadatos y el patrón del tráfico cifrado, el DPI puede identificar las características distintivas de los protocolos VPN, incluso cuando intentan ocultarse. Esta tecnología es particularmente utilizada en países con altos niveles de censura para limitar la libertad en línea de sus ciudadanos.

Detección de Comportamiento Anómalo

Algunos sistemas avanzados de detección de VPN analizan el comportamiento del tráfico de red. Si el tráfico de un usuario muestra patrones inusuales, como una fluctuación rápida en la latencia, un alto volumen de datos salientes desde una ubicación inesperada, o la presencia de tráfico cifrado no asociado con protocolos web estándar, puede ser marcado como sospechoso y potencialmente bloqueado.

Estrategias para Eludir los Bloqueos de VPN

A pesar de los esfuerzos de los sitios web y las plataformas por bloquear las VPN, existen varias estrategias que los usuarios pueden emplear para sortear estas restricciones y mantener su privacidad y acceso a la información.

Cambiar de Servidor o Utilizar Servidores Ofuscados

La táctica más sencilla es cambiar a otro servidor VPN. Dado que algunos IPs pueden estar bloqueados, probar con un servidor diferente en la misma ubicación o en otra puede resolver el problema. Los servidores ofuscados (obfuscated servers) son una opción más avanzada. Estos servidores proporcionan un cifrado adicional que disfraza el tráfico VPN, haciéndolo parecer tráfico web normal y, por lo tanto, menos susceptible a la detección por DPI y otros métodos avanzados. Esta tecnología garantiza que el tráfico no sea descubierto ni asociado con una herramienta de red privada virtual.

Direcciones IP Dedicadas

Una dirección IP dedicada es una dirección IP única que pertenece solo a un usuario. A diferencia de las direcciones IP compartidas por muchos usuarios de VPN, una IP dedicada no está en listas negras y no muestra patrones de tráfico inusuales asociados con el uso de VPN. Al utilizar una IP dedicada, los sitios web no pueden reconocer una red privada virtual detrás de ella, lo que permite un acceso más fluido.

Selección de Protocolos y Puertos VPN

Los servicios VPN ofrecen varios protocolos de conexión, cada uno con sus propias características de seguridad y estabilidad. Protocolos como OpenVPN, IKEv2/IPSec, y WireGuard tienen diferentes formas de establecer y mantener conexiones seguras. Algunos protocolos son más estables y menos propensos a ser detectados que otros. Además, la elección del puerto puede ser crucial. Mientras que el puerto 1194 de OpenVPN es común para VPN, los puertos 443 y 80, utilizados por HTTPS y HTTP respectivamente, son menos sospechosos y pueden ayudar a eludir los bloqueos.

Uso de Datos Móviles o Redes Alternativas

Si el bloqueo de VPN ocurre en un entorno específico, como una escuela o un lugar de trabajo, cambiar a datos móviles es una solución efectiva. Esto se debe a que la detección de VPN a menudo ocurre dentro de una red interna. Sin embargo, se debe tener en cuenta que el streaming o los juegos en línea pueden requerir una conexión a Internet de mayor velocidad y calidad, lo que podría ser un factor limitante con los datos móviles.

Túneles SSH y Cifrado SSL/TLS

Alterar el túnel por el que circula el tráfico VPN puede ser otra estrategia. Un túnel SSH (Secure Shell) proporciona una capa adicional de cifrado, haciendo que el tráfico sea menos vulnerable a los bloqueos. De manera similar, el cifrado SSL/TLS, comúnmente utilizado en HTTPS, asegura la transmisión de datos y dificulta el acceso no autorizado.

Tunelización de conexiones por SSH Reenvío de puerto

Configuración Personalizada de DNS

Los servidores DNS (Sistema de Nombres de Dominio) traducen nombres de dominio legibles por humanos (como www.ejemplo.com) en direcciones IP que las máquinas pueden entender. Los ISP a menudo controlan los servidores DNS a los que se conectan sus usuarios, lo que les permite monitorear la actividad en línea y aplicar bloqueos de sitios web. Cambiar a servidores DNS públicos y confiables, como los de Google (8.8.8.8 y 8.8.4.4) o Cloudflare (1.1.1.1), puede ayudar a eludir los bloqueos de ISP y añadir una capa adicional de privacidad.

Navegadores y Herramientas Especializadas

Navegadores como Opera integran VPN gratuitas, aunque la privacidad puede ser una preocupación al delegar la gestión de la conexión en un tercero. Para aquellos que buscan la máxima privacidad, VPNs más serias y confiables son la opción recomendada. Herramientas como Tor Browser, que preconfigura el navegador Firefox para enrutar el tráfico a través de la red Tor, ofrecen un alto nivel de anonimato al hacer que el rastreo sea extremadamente difícil.

La Importancia de Elegir un Proveedor de VPN Confiable

La efectividad y seguridad de las estrategias para eludir los bloqueos de VPN dependen en gran medida de la calidad del proveedor de VPN elegido. Algunos proveedores de VPN poco fiables pueden registrar la actividad de sus usuarios, comprometiendo la privacidad que se supone deben proteger. Es fundamental investigar y seleccionar un proveedor que ofrezca:

- Política de No Registros (No-Logs Policy): Un proveedor de VPN confiable no almacena registros de la actividad en línea de sus usuarios, como direcciones IP visitadas, historial de navegación o ancho de banda utilizado.

- Cifrado Robusto: Utilizar protocolos de cifrado de alta calidad (como AES-256) para proteger los datos de la interceptación.

- Amplia Red de Servidores: Un gran número de servidores en diversas ubicaciones geográficas aumenta las posibilidades de encontrar un servidor que no esté bloqueado y permite simular la conexión desde diferentes países.

- Funciones de Seguridad Adicionales: Como kill switch (que desconecta automáticamente a Internet si la conexión VPN cae), servidores ofuscados y protección contra fugas de DNS.

- Buena Reputación y Opiniones de Usuarios: Consultar reseñas independientes y la experiencia de otros usuarios puede proporcionar información valiosa sobre la fiabilidad y el rendimiento de un proveedor de VPN.

Servicios como VeePN, por ejemplo, se presentan como soluciones que ofrecen acceso a más de 2500 servidores en todo el mundo, con el objetivo de proporcionar protección y navegación anónima. Sin embargo, es importante recordar que ningún servicio VPN está destinado a ser utilizado para eludir normas de derechos de autor u otros comportamientos ilegales.

Más Allá del Bloqueo: Consideraciones de Seguridad y Privacidad

Si bien las VPN son herramientas valiosas para eludir restricciones y mejorar la privacidad, es crucial entender sus limitaciones y los riesgos asociados. Las VPN no son una panacea para todos los problemas de seguridad en línea.

Vulnerabilidades Inherentes de las VPN

Las VPN no pueden hacer cumplir políticas de autenticación por sí solas; si las credenciales de un usuario son comprometidas, un atacante puede obtener acceso a toda la red. Además, las VPN se conectan desde cualquier dispositivo, incluso si ese dispositivo está comprometido con malware. Esto significa que las fugas de datos y los virus potenciales pueden ocurrir incluso a través de una VPN. Las VPN son sistemas de "todo o nada", lo que puede dificultar la concesión de acceso parcial a recursos específicos. El mantenimiento de una VPN también puede ser un desafío, especialmente en entornos empresariales con muchos dispositivos.

Alternativas y Complementos a las VPN

Para abordar estas vulnerabilidades, se pueden implementar marcos de seguridad como Zero Trust, que supone que cada usuario es una amenaza y requiere múltiples niveles de verificación. Sin embargo, estas son soluciones que "vendar la herida" en lugar de curarla.

Una alternativa más directa para el acceso remoto seguro es el software de acceso remoto. A diferencia de una VPN, que conecta a un servidor, el acceso remoto utiliza un ordenador local como controlador para un ordenador remoto, manteniendo los datos dentro de la red local del dispositivo remoto. Esto elimina muchas de las vulnerabilidades de seguridad inherentes a las VPN.

Conclusión

La detección y el bloqueo de VPN por parte de páginas web son una realidad compleja, impulsada por una variedad de factores que van desde las licencias de contenido hasta la censura gubernamental y la prevención del fraude. Si bien estas medidas pueden ser frustrantes para los usuarios que buscan acceso libre y seguro a Internet, existen estrategias y herramientas disponibles para sortearlas. La clave reside en comprender las técnicas de bloqueo, elegir un proveedor de VPN confiable y ser consciente de las limitaciones y los riesgos asociados con el uso de VPN. En última instancia, una VPN de calidad, utilizada de manera informada, sigue siendo una herramienta fundamental para proteger la privacidad y la seguridad en línea, permitiendo una experiencia de navegación más libre y segura en un mundo digital cada vez más vigilado y restringido.