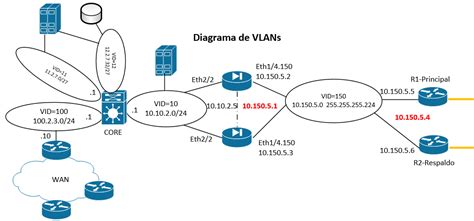

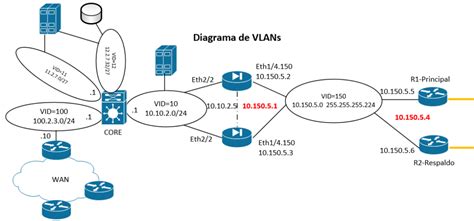

Las Virtual Local Area Networks (VLANs) son una tecnología fundamental en las redes modernas, permitiendo la segmentación lógica de una red física en múltiples dominios de broadcast independientes. Esta segmentación mejora la seguridad, el rendimiento y la gestión de la red. Configurar VLANs en switches Cisco, junto con el enrutamiento inter-VLAN, es esencial para lograr una comunicación fluida entre estos segmentos lógicos. Este artículo detallará el proceso de configuración, desde la creación de VLANs hasta la habilitación de la comunicación entre ellas, utilizando la información y los comandos proporcionados.

Comprendiendo las VLANs y su Propósito

Una VLAN es, en esencia, una división lógica de un dominio de broadcast a nivel de la Capa 2 del modelo OSI. Se trata de una agrupación de un conjunto de dispositivos que pueden mantener comunicación entre sí como si estuvieran en la misma red física, independientemente de su ubicación geográfica en la red.

Las VLANs se utilizan para realizar diferenciación de tráfico, lo que permite un mejor control y seguridad de la red. Dividen los dominios de broadcast en un entorno de LAN. Cuando hosts en una VLAN necesitan comunicarse con hosts en otra VLAN, el tráfico debe ser enrutado entre ellas. Este proceso se conoce como enrutamiento inter-VLAN.

Dentro de un mismo soporte físico (un switch Cisco), pueden convivir diferentes redes virtuales. La mayoría de los switches disponen de 24 a 48 puertos. Si no existiera la posibilidad de definir trunks, se necesitaría un cable para cada conexión, saturando los puertos solo con estas conexiones. Los puertos de acceso, por su parte, pueden ser utilizados solo por una VLAN cada vez, excepto si se trata de un teléfono móvil con su dirección IP.

El Rol del Sistema Operativo Cisco IOS

El sistema más generalizado en la creación y configuración de una Virtual Local Area Network (VLAN) es el que se conoce como IOS, precisamente por el sistema operativo utilizado en la mayoría de los modelos de switches de Cisco. Esta es la forma más habitual de establecer los parámetros y seguir todos los pasos expuestos.

Si bien en el pasado se utilizaba el comando vlan database para crear VLANs, este modo está en desuso. Cuando se introduce este comando, aparece un mensaje que recomienda la configuración mediante el procedimiento actual, utilizando config-vlan. Para actualizar la base de datos en ese modo obsoleto, se empleaba switch# vlan database, seguido de switch(vlan)# apply APPLY completed, y finalmente switch(vlan)# exit.

Pasos para la Configuración de VLANs en un Switch Cisco

Crear y configurar una VLAN con un switch Cisco puede ser una tarea laboriosa y requiere de precisión. Para crear una VLAN con éxito, se han de seguir una serie de puntos en un orden establecido.

Paso #1: Mostrar VLANs Existentes

Antes de realizar cualquier configuración, es útil verificar las VLANs que ya existen en el switch. Esto se hace accediendo al modo privilegiado y utilizando el comando show vlan.

- Acceda al modo privilegiado:

bashSW1>enable - Muestre las VLANs creadas:

bashSW1#show vlanEste comando mostrará en pantalla aquellas VLANs que ya han sido creadas en el Cisco IOS del switch.

Paso #2: Crear Nuevas VLANs

Una vez que se ha verificado la configuración existente, se pueden crear nuevas VLANs. Cada VLAN se identifica por un número y, opcionalmente, por un nombre descriptivo.

Entre al modo de configuración global:

bashSW1#configure terminalCree la VLAN 10 y asígnele un nombre:

SW1(config)#vlan 10SW1(config-vlan)#name CAPACITYSW1(config-vlan)#exitSe crea la VLAN con el identificador

10y se le asigna la etiquetaCAPACITY. Luego se sale al modo de configuración anterior.Cree la VLAN 20 y asígnele un nombre:

SW1(config)#vlan 20SW1(config-vlan)#name CISCOSW1(config-vlan)#exitSimilarmente, se crea la VLAN

20con la etiquetaCISCO.Cree la VLAN 30 y asígnele un nombre:

bashSW1(config)#vlan 30SW1(config-vlan)#name ENGLISHENVIVOSW1(config-vlan)#exitFinalmente, se crea la VLAN30con la etiquetaENGLISHENVIVO.

Paso #3: Asignar Puertos a una VLAN

Una vez creadas las VLANs, los puertos físicos del switch deben ser asignados a estas VLANs. Un puerto configurado en modo "access" pertenece a una única VLAN.

- Entre al modo de configuración de interfaz para el puerto deseado (por ejemplo,

f0/1):bashSW1(config)#interface f0/1 - Configure la interfaz en modo de acceso:

bashSW1(config-if)#switchport mode access - Asigne la interfaz a la VLAN deseada (por ejemplo, VLAN 20):

bashSW1(config-if)#switchport access vlan 20 - Inicialice la interfaz para que comience a operar:

bashSW1(config-if)#no shutdown

Cada puerto de acceso puede ser utilizado solo por una VLAN cada vez. Si se conectan teléfonos IP, estos pueden manejar su propia VLAN de voz separada de la VLAN de datos del PC al que están conectados.

Paso #4: Configurar Puertos Trunk

Los puertos Trunk son esenciales cuando existen varias redes lógicas (VLANs) que utilizan un mismo link o canal dentro de un switch para comunicarse, o cuando se interconectan switches. Estos puertos permiten el paso de tráfico de múltiples VLANs.

Para definir un puerto como Trunk, se utiliza el siguiente comando en el modo de configuración de interfaz:

SW1(config)#interface GigabitEthernet0/1SW1(config-if)#switchport mode trunkEs importante destacar que aquellos dispositivos que pertenecen a VLANs diferentes no pueden establecer una comunicación entre ellas directamente sin un enrutamiento. La configuración de puertos Trunk es fundamental para que el tráfico de todas las VLANs pueda fluir entre switches o hacia un dispositivo de enrutamiento.

Paso #5: Establecer el Enrutamiento entre VLANs (Inter-VLAN Routing)

Por defecto, los dispositivos en diferentes VLANs no pueden comunicarse entre sí. Para habilitar la comunicación entre ellas, se requiere un enrutamiento inter-VLAN. Esto se logra típicamente utilizando un switch de Capa 3 o un router.

Si se está utilizando un switch de Capa 3 para realizar el enrutamiento inter-VLAN, se deben configurar las Interfaces Virtuales de Switch (SVIs) para cada VLAN. Estas SVIs actúan como las interfaces de gateway para cada VLAN.

Crear las SVIs:

SW1(config)#interface vlan 10SW1(config-if)#ip address 192.168.10.1 255.255.255.0SW1(config-if)#no shutdownSW1(config)#interface vlan 20SW1(config-if)#ip address 192.168.20.1 255.255.255.0SW1(config-if)#no shutdownSW1(config)#interface vlan 30SW1(config-if)#ip address 192.168.30.1 255.255.255.0SW1(config-if)#no shutdownEn este ejemplo,

192.168.10.1sería la dirección IP del gateway para la VLAN 10,192.168.20.1para la VLAN 20, y192.168.30.1para la VLAN 30.Habilitar el enrutamiento IP en el switch (si es un switch L3):

bashSW1(config)#ip routing

Una vez que el enrutamiento IP está habilitado y las SVIs tienen direcciones IP, el switch de Capa 3 puede enrutar el tráfico entre las diferentes VLANs. Si el switch de Capa 3 tiene las SVIs configuradas y está realizando el enrutamiento inter-VLAN, pero no hay comunicación entre las diferentes VLANs, es posible que falte configurar un protocolo de enrutamiento o que las rutas no estén correctamente declaradas.

Si tienes un switch de Capa 2 conectado a tu switch de Capa 3, y el uplink entre ambos switches es un trunk, entonces no deberías tener ningún problema en lograr comunicación entre equipos terminales que se encuentren conectados en cualquier interfaz del switch de Capa 2, bien sea con acceso a VLAN 30 o VLAN 40. Es crucial verificar si desde un equipo en la VLAN 30 puedes hacer ping a la dirección IP de la SVI 30, y lo mismo para la VLAN 40.

Si el InterVLAN routing está configurado correctamente y los segmentos de red declarados en el protocolo de enrutamiento, por defecto, hay comunicación entre cada uno de ellos.

4.2.7 Packet tracer - Configurar enrutamiento entre VLANs usando Router-on-a-Stick (Resolucion)

Paso #6: Verificación del Funcionamiento

Una vez que todo ha quedado establecido y configurado, se debe proceder a la comprobación de su funcionamiento. Esto implica verificar la conectividad entre dispositivos dentro de la misma VLAN y entre dispositivos en diferentes VLANs.

Comandos útiles para la verificación:

show vlan brief: Muestra un resumen de las VLANs y los puertos asignados.show interfaces trunk: Muestra el estado de los puertos trunk.show ip interface brief: Muestra el estado de las interfaces IP, incluyendo las SVIs.ping <direccion_ip_destino>: Para probar la conectividad a nivel de red.

Si tienes tu Switch capa 3 con las SVI y este es el equipo que está haciendo el InterVlan, y no tienes comunicación entre las diferentes VLANs, es importante realizar estos pasos de verificación.

Paso #7: Troubleshooting (Resolución de Problemas)

Si la comunicación no funciona como se espera, es necesario realizar troubleshooting. Los problemas comunes pueden incluir:

- Configuración incorrecta de puertos Trunk: Asegurarse de que el modo trunk esté habilitado en ambos extremos del enlace y que las VLANs deseadas estén permitidas en el trunk.

- SVIs no activas: Verificar que las SVIs estén configuradas con direcciones IP y en estado

no shutdown. - Falta de enrutamiento IP: Asegurarse de que el comando

ip routingesté habilitado en el switch de Capa 3. - ACLs bloqueando tráfico: Si se han configurado Listas de Control de Acceso (ACLs), es posible que estén impidiendo la comunicación. Para permitir/denegar el tráfico desde/hacia un destino específico, se pueden utilizar ACLs.

- Errores en la configuración de VLANs: Confirmar que los puertos estén asignados a las VLANs correctas.

Para saber más sobre cómo configurar un switch Cisco en una Virtual Local Area Network, es posible consultar a expertos en el área.

Consideraciones Adicionales

Borrar una VLAN

Para borrar una VLAN específica, se accede al modo de configuración global y se utiliza el comando no vlan <id_vlan>.

SW1#configure terminalSW1(config)#no vlan 10Para borrar todas las VLANs que se han creado en un Cisco Switch, la forma más directa es borrar el archivo vlan.dat almacenado en la memoria flash del switch.

Diferenciación de Tráfico y Seguridad

Las VLANs no solo permiten segmentar la red, sino que también son una herramienta para mejorar la seguridad. Al aislar el tráfico de diferentes grupos de usuarios o dispositivos, se limita la superficie de ataque. Además, mediante el uso de ACLs (Access Control Lists), se puede controlar de manera granular qué tráfico está permitido o denegado entre VLANs. Si tienes tu Switch capa 3 con las SVI y este es el equipo que está haciendo el InterVlan, puedes utilizar ACLs para permitir/denegar el tráfico desde/hacia un destino específico.

Conclusión

La configuración de VLANs y el enrutamiento inter-VLAN en switches Cisco son procesos que requieren una comprensión clara de los conceptos de redes y la sintaxis de los comandos de Cisco IOS. Siguiendo los pasos detallados para la creación de VLANs, la asignación de puertos, la configuración de trunks y el establecimiento del enrutamiento, los administradores de red pueden segmentar eficazmente sus redes, mejorar la seguridad y optimizar el flujo de tráfico. La verificación y el troubleshooting son fases cruciales para asegurar el correcto funcionamiento de la red.